लोकप्रिय लॉग मॉनिटरिंग और प्रबंधन एप्लिकेशन, नागियोस लॉग सर्वर संस्करण 2.1.6 (परीक्षण के समय नवीनतम) का परीक्षण करने पर, हमने पाया कि यह संग्रहीत XSS हमलों के लिए असुरक्षित है।

सीवीई आईडी: सीवीई-2020-16157

सारांश

नागियोस लॉग सर्वर एक लोकप्रिय केंद्रीकृत लॉग प्रबंधन, निगरानी और विश्लेषण सॉफ्टवेयर है जो संगठनों को लॉग को देखने, क्रमबद्ध करने और कॉन्फ़िगर करने की अनुमति देता है। एप्लिकेशन का संस्करण 2.1.6 संग्रहित XSS के लिए असुरक्षित पाया गया।

संग्रहीत क्रॉस साइट स्क्रिप्टिंग हमलों में एक हमलावर शामिल होता है जो एक स्क्रिप्ट (पेलोड के रूप में संदर्भित) को इंजेक्ट करता है जो लक्ष्य एप्लिकेशन (उदाहरण के लिए डेटाबेस के भीतर) पर स्थायी रूप से संग्रहीत (निरंतर) होता है। एक क्लासिक उदाहरण एक दुर्भावनापूर्ण स्क्रिप्ट है जिसे किसी हमलावर द्वारा ब्लॉग या फ़ोरम पोस्ट पर टिप्पणी फ़ील्ड में डाला गया है।

प्रभाव

एक हमलावर (इस मामले में, एक प्रमाणित नियमित उपयोगकर्ता) इस उच्च गंभीरता की भेद्यता का उपयोग दुर्भावनापूर्ण जावास्क्रिप्ट को निष्पादित करने के लिए कर सकता है जिसका उद्देश्य कुकीज़ चुराना, उपयोगकर्ताओं को पुनर्निर्देशित करना, पीड़ित की (इस मामले में, एक व्यवस्थापक की) ओर से मनमानी कार्रवाई करना, उनके कीस्ट्रोक को लॉग करना और अधिक।

हमलावर को अन्य उपयोगकर्ताओं को उनके शोषण से युक्त एक विशेष अनुरोध करने के लिए प्रेरित करने का बाहरी तरीका खोजने की आवश्यकता नहीं है। इसके बजाय, हमलावर अपने शोषण को एप्लिकेशन में ही डालता है और पीड़ित के मिलने का इंतजार करता है।

भेद्यता

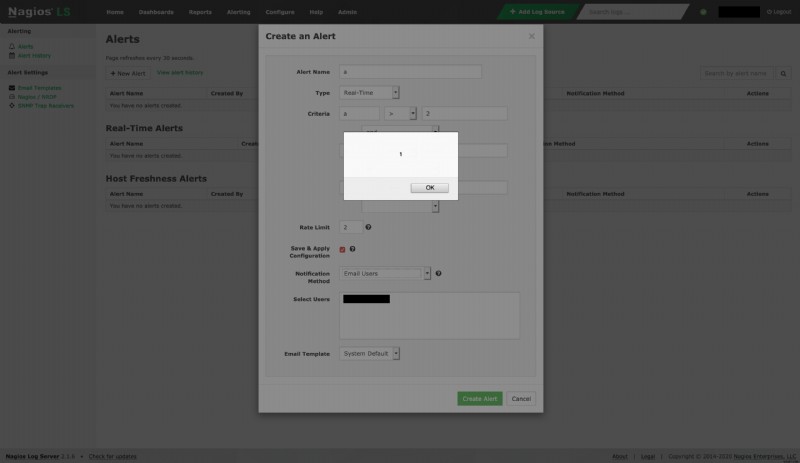

पूरा नाम या उपयोगकर्ता नाम /प्रोफ़ाइल . में पृष्ठ या /व्यवस्थापक/उपयोगकर्ता/बनाएं पृष्ठ संग्रहीत XSS के लिए असुरक्षित है। इनमें से किसी एक फ़ील्ड में पेलोड सहेजे जाने के बाद, अलर्टिंग . पर नेविगेट करें पृष्ठ (/अलर्ट ) और एक नया अलर्ट बनाएं और ईमेल उपयोगकर्ता . चुनें सूचना पद्धति . के रूप में . जैसा कि उपयोगकर्ता सूची दिखाया गया है, यह देखा जा सकता है कि पेलोड निष्पादित हो जाता है, जैसा कि नीचे दिखाया गया है।

समयरेखा

- 08 जुलाई, 2020 को Nagios टीम को भेद्यता की सूचना दी गई

- नागियोस लॉग सर्वर 2.1.7 जिसमें 28 जुलाई, 2020 को जारी भेद्यता को ठीक किया गया है

सिफारिश

एप्लिकेशन को नवीनतम संस्करण में अपडेट करने की अत्यधिक अनुशंसा की जाती है।

संदर्भ

- https://www.nagios.com/downloads/nagios-log-server/change-log/

- https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2020-16157

- https://nvd.nist.gov/vuln/detail/CVE-2020-16157