PHP आधारित वेबसाइट हैक की गई - PHP भेद्यताएं और फिक्सिंग

PHP आज लगभग हर लोकप्रिय CMS की रीढ़ है। इसकी सादगी और लाइसेंस मुक्त प्रकृति के लिए धन्यवाद, PHP गतिशील वेबसाइट विकास के लिए पसंदीदा विकल्प है। हालांकि, खराब कोडिंग मानकों के कारण, PHP साइटों से समझौता करना अपेक्षाकृत आसान हो गया है। इंटरनेट मदद थ्रेड्स से भरा है जहां उपयोगकर्ता कस्टम PHP वेबसाइट हैक होने या PHP वेबसाइट रीडायरेक्ट हैक के बारे में शिकायत करते हैं। इसने PHP के लिए बहुत अधिक नकारात्मक प्रचार किया है, जिसके लिए कहीं भी दोषी नहीं ठहराया जा सकता है।

इसलिए, यदि PHP को दोष नहीं देना है तो PHP वेबसाइट को पुनर्निर्देशित करने का क्या कारण है? यह लेख सुरक्षा खामियों की व्याख्या करेगा जो एक PHP वेबसाइट से समझौता करती हैं और उन्हें कैसे रोकें।

कस्टम PHP वेबसाइट हैक की गई:उदाहरण

अधिकांश साइट के मालिक केवल विकास के हिस्से पर ध्यान केंद्रित करते हैं न कि सुरक्षा पहलुओं पर। इसलिए, जब PHP का उपयोग करके डिज़ाइन की गई वेबसाइटों को हैक किया जाता है, तो साइट के मालिकों के पास जाने के लिए कहीं नहीं होता है क्योंकि उन्होंने डेवलपर्स को केवल विकास के लिए भुगतान किया था। परेशान उपयोगकर्ताओं को ऑनलाइन मंचों पर मदद की तलाश में और इस तरह के लेख पढ़ने के लिए पाया जा सकता है। यहां ऐसे ही कुछ उदाहरण दिए गए हैं।

कस्टम PHP वेबसाइट हैक की गई:लक्षण

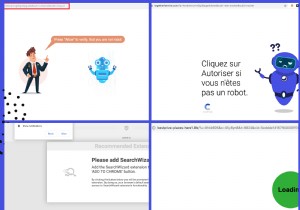

- फ़िशिंग पृष्ठ आपकी PHP साइट पर दिखाई देते हैं जो उपयोगकर्ताओं को संवेदनशील जानकारी दर्ज करने के लिए बरगलाने की कोशिश करते हैं।

- उपयोगकर्ता आपकी साइट के कुछ लिंक पर क्लिक करते हैं और दूसरे डोमेन पर पहुंच जाते हैं। जिसकी सबसे अधिक संभावना गलत कॉन्फ़िगरेशन या PHP वेबसाइट रीडायरेक्ट हैक के कारण होती है।

- क्रिप्टोक्यूरेंसी खनन के लिए एडब्लॉकर्स आपकी साइट के कुछ तत्वों को लेबल और ब्लॉक करते हैं।

- अज्ञात PHP फ़ाइल प्रबंधक साइट पर दिखाई देते हैं और PHP साइट दुर्भावनापूर्ण विज्ञापन दिखाती है।

- PHP फ़ाइलों को अज्ञात कोड के साथ संशोधित किया गया है जिससे पुनर्निर्देशित होते हैं या फिश साइटों के लिए बैकलिंक बनाते हैं।

- कस्टम PHP वेबसाइट पर अस्पष्ट सामग्री दिखाई देती है जो जापानी कीवर्ड हैक या फार्मा हैक आदि के कारण होने की संभावना है।

- कस्टम PHP साइटों के लिए तृतीय-पक्ष होस्टिंग का उपयोग करते समय खाता निलंबन के चेतावनी संदेश दिखाई देते हैं।

- कस्टम PHP साइट मैलवेयर स्पैम आदि के लिए Google और अन्य खोज इंजनों द्वारा काली सूची में डाले जाने के लिए चेतावनी संदेश दिखाती है।

- phpMyAdmin कुछ नए और अज्ञात डेटाबेस व्यवस्थापक दिखाता है।

- आपकी PHP वेबसाइट के डोमेन से भेजे गए ईमेल को स्पैम के रूप में लेबल किया गया है।

- साइट और PHP साइट पर अनपेक्षित त्रुटि संदेश धीमे और अनुत्तरदायी हो जाते हैं।

कस्टम PHP वेबसाइट हैक की गई:13 कारण क्यों

सर्वर गलत कॉन्फ़िगरेशन

1. कमजोर फ़ाइल अनुमतियां

फ़ाइल अनुमति एक विशेष प्रकार के उपयोगकर्ता को एक विशेष PHP फ़ाइल को संशोधित करने के विशेषाधिकार प्रदान करती है। इसलिए, यदि PHP फ़ाइल अनुमतियाँ ठीक से सेट नहीं हैं, तो यह हमलावरों को आपकी PHP फ़ाइलों को मैलवेयर स्पैम, आदि के साथ इंजेक्ट करने की अनुमति दे सकती है।

2. डिफ़ॉल्ट पासवर्ड

कमजोर या आमतौर पर उपयोग किए जाने वाले पासवर्ड का उपयोग करना कस्टम PHP वेबसाइट के हैक होने का एक सामान्य कारण है। पासवर्ड के सभी संभावित संयोजनों को आज़माने के लिए एक अनुकूलित शब्दकोश का उपयोग किया जा सकता है। एक बार समझौता करने के बाद, अटैक वेक्टर यानी एफ़टीपी ब्रूट फोर्स या सीपीनल ब्रूट फोर्स के आधार पर; हमलावर एक कस्टम PHP साइट के व्यवस्थापक क्षेत्र तक पहुंच सकता है। फिर हमलावर एक PHP मैलवेयर या पिछले दरवाजे को अपलोड कर सकता है।

संबंधित लेख – WordPress Backdoor कैसे निकालें?

3. निर्देशिका अनुक्रमण सक्षम किया गया

निर्देशिका अनुक्रमण को सक्षम करने से हमलावर संवेदनशील PHP फ़ाइलें पढ़ सकते हैं। यह हमलावरों को सर्वर के संबंध में संवेदनशील जानकारी दे सकता है। हमलावर इस जानकारी का उपयोग आपकी कस्टम PHP साइट पर साइबर हमले करने के लिए कर सकते हैं।

4. बंदरगाह खोलें

खुले पोर्ट के कारण कस्टम PHP वेबसाइट हैक हो सकती है। इसके अलावा, खुले बंदरगाहों का उपयोग हमलावरों द्वारा आपकी PHP साइट की बैकएंड सेवाओं को फिंगरप्रिंट करने के लिए किया जा सकता है। उस जानकारी का उपयोग करके हमलावर या तो बैकएंड सेवाओं से समझौता कर सकता है या शोषण का उपयोग करके स्वयं खुले बंदरगाहों से समझौता कर सकता है।

5. खराब होस्टिंग

आम तौर पर, सस्ते PHP होस्टिंग सुरक्षा के लिए भारी कीमत के साथ आती है। सेवा को सस्ता बनाने के लिए खराब होस्टिंग ने सुरक्षा कार्यों में कटौती की। इसलिए, एक बार जब ऐसे सर्वर पर संक्रमण फैलना शुरू हो जाता है, तो यह आपकी PHP साइट सहित कई साइटों से समझौता कर सकता है, हालांकि, इसे सीधे लक्षित नहीं किया गया था।

असुरक्षित PHP कोड

6. पीएचपी एसक्यूएल इंजेक्शन

PHP में SQL इंजेक्शन मुख्य रूप से अस्वच्छ उपयोगकर्ता इनपुट की कमी के कारण होता है। खराब कोडिंग मानकों के कारण, अस्वच्छ इनपुट सीधे डेटाबेस सर्वर तक पहुंच जाता है और निष्पादित हो जाता है। कस्टम PHP पृष्ठों में SQLi के कुछ मुख्य कारण हैं:

- अंतरिक्ष वर्णों के लिए फ़िल्टरिंग की कमी।

- उद्धरण चिह्नों का उपयोग स्ट्रिंग्स को परिसीमित करने के लिए करना।

- अस्वच्छ उपयोगकर्ता इनपुट को डेटाबेस में पास करना।

- यूनिकोड एन्कोडिंग का अनुचित कार्यान्वयन।

- डेटा के साथ कोड का अंतर-मिश्रण।

- अनुचित प्रकार की हैंडलिंग।

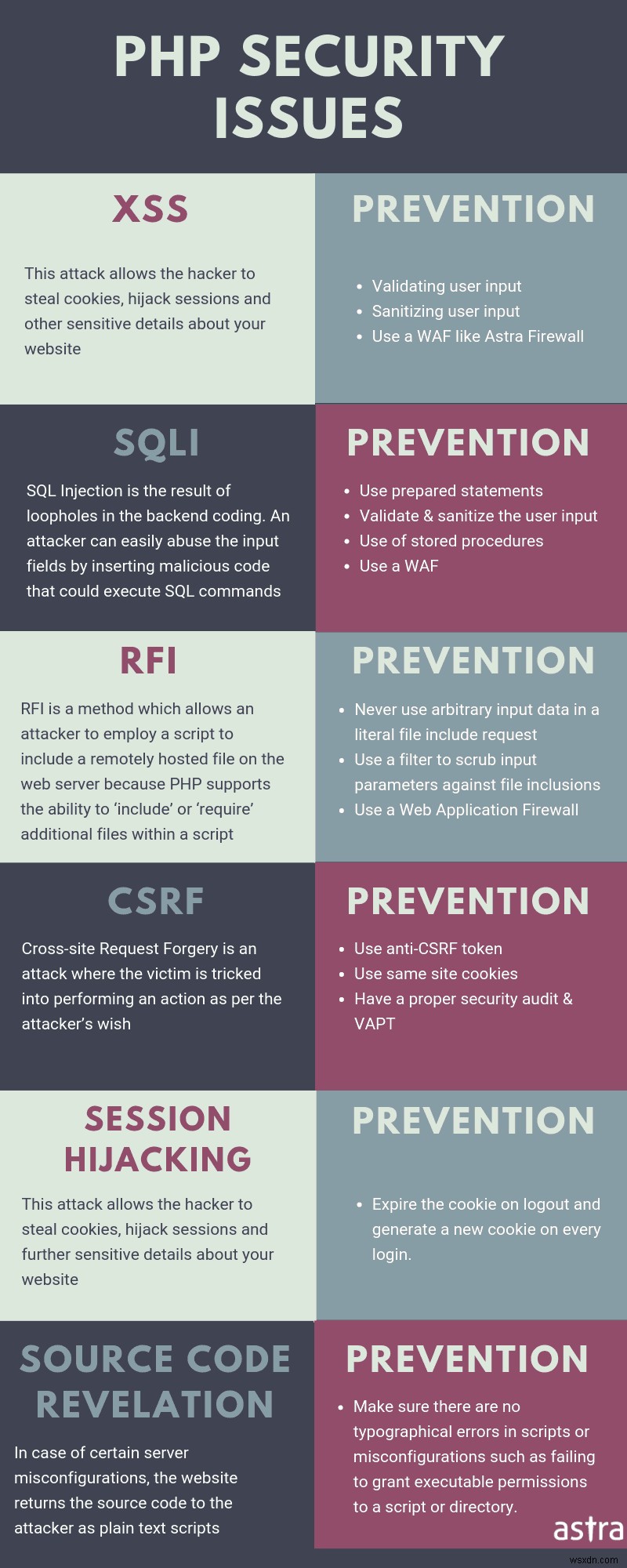

7. PHP क्रॉस-साइट स्क्रिप्टिंग

एक्सएसएस एसक्यूएल इंजेक्शन के बाद हैक की गई कस्टम PHP साइटों का एक और सामान्य रूप से पाया जाने वाला कारण है। ये दोनों हमले वेब पर इतने प्रचलित हैं कि वे हर साल OWASP शीर्ष 10 में शामिल होते हैं। XSS भी उपयोगकर्ता इनपुट स्वच्छता की कमी के कारण होता है। PHP साइटों में और सामान्य तौर पर, XSS हमले मुख्यतः तीन प्रकार के होते हैं:

- संग्रहीत XSS: इस प्रकार का XSS किसी विशेष लिंक पर क्लिक करने के लिए वेब व्यवस्थापक पर निर्भर करता है जो फिर कुकीज चुराने के लिए एक दुर्भावनापूर्ण स्क्रिप्ट लोड करता है।

- प्रतिबिंबित XSS: यह एक बहुत ही गंभीर XSS है और इसे आम तौर पर फ़ोरम, चर्चा आदि के साथ PHP साइटों में पाया जा सकता है। इस प्रकार के XSS से दुर्भावनापूर्ण कोड सर्वर पर संग्रहीत किया जाता है और हर बार उपयोगकर्ता द्वारा उस PHP पृष्ठ पर जाने पर निष्पादित किया जाता है।

- DOM आधारित XSS: इस प्रकार का XSS ऊपर दिए गए दोनों में से कोई भी हो सकता है। लेकिन, इस प्रकार के XSS का पता लगाना काफी कठिन है और कोड ऑडिट के बाद भी बच सकता है।

XSS के प्रति संवेदनशील साइटों को आमतौर पर PHP वेबसाइट रीडायरेक्ट हैक या व्यवस्थापक कुकीज़ चोरी करने के लिए लक्षित किया जाता है।

8. PHP क्रॉस-साइट अनुरोध जालसाजी

CSRF हमलों का उद्देश्य PHP साइट उपयोगकर्ताओं को अवांछित कार्य करने के लिए धोखा देना है। यदि आपकी कस्टम PHP साइटें साइनअप की अनुमति देती हैं, तो एक CSRF लोगों को यादृच्छिक खाते हटाने या अन्य कार्य करने की अनुमति दे सकता है। जबकि क्रियाओं के निहितार्थ सीधे हमलावर को दिखाई नहीं देते हैं, CSRF PHP साइटों के उपयोगकर्ताओं को हटा सकता है जिससे साइट ट्रैफ़िक कम हो जाता है।

9. PHP स्थानीय फ़ाइल समावेश

फ़ाइल समावेशन भेद्यता तब होती है जब कोई हमलावर रूट 'www . के बाहर फ़ाइलों तक पहुंच सकता है ' निर्देशिका। इस भेद्यता के लिए मुख्य अपराधी खराब कोडित स्क्रिप्ट हैं जो फ़ाइल नाम को पैरामीटर के रूप में लेते हैं। यह भेद्यता एक हमलावर को आपकी कस्टम PHP साइट की संवेदनशील कॉन्फ़िगरेशन और पासवर्ड फ़ाइलों को पढ़ने की अनुमति देती है। इन फ़ाइलों से प्राप्त जानकारी का उपयोग हमलावरों द्वारा व्यवस्थापक अधिकारों के साथ लॉग इन करने के लिए किया जा सकता है जिससे एक PHP वेबसाइट हैक हो जाती है।

PHP में शून्य-दिन की खामियां

10. छोटी गाड़ी प्लगइन्स या थीम

PHP में खराब कोडित प्लगइन्स या थीम कमजोरियां हैं जो आपके सर्वर पर बस शोषण की प्रतीक्षा कर रही हैं। ऐसे उदाहरण हैं जब हमलावरों ने PHP साइटों पर बड़े पैमाने पर हमले करने के लिए विशेष रूप से बग्गी प्लगइन्स को लक्षित किया है। यदि आपने अपनी PHP वेबसाइट को हैक कर लिया है, तो यह एक खराब कोडित प्लगइन या थीम होने की संभावना है।

11. समझौता PHP पैकेज

एक संभावना यह भी है कि PHP पुस्तकालय और पैकेज असुरक्षित हैं। ऐसा ही किसी अन्य भाषा के साथ भी हो सकता है। हाल ही में, PHP PEAR पैकेज मैनेजर को हमलावरों द्वारा समझौता किया गया था। हमलावरों ने मूल कोड को अपने इंजेक्टेड कोड से बदल दिया था जिसे अनसुने उपयोगकर्ताओं द्वारा डाउनलोड किया गया था। इस पैकेज का उपयोग उनके द्वारा अपनी साइटों पर PHP प्रोग्रामिंग भाषा में लिखी गई मुफ्त पुस्तकालयों को खोजने और डाउनलोड करने के लिए किया गया था। हालांकि ऐसे उदाहरण दुर्लभ हैं, शून्य-दिन की खामियों के कारण कस्टम PHP वेबसाइट हैक होने की संभावना को पूरी तरह से नजरअंदाज नहीं किया जा सकता है।

सामाजिक इंजीनियरिंग हमले

12. फ़िशिंग

क्या आपकी कस्टम PHP साइट के व्यवस्थापक को हाल ही में नाइजीरियाई राजकुमार से एक मेल प्राप्त हुआ है? इस तरह के हमलों को वेब व्यवस्थापकों को PHP वेबसाइट की संवेदनशील जानकारी देने के लिए धोखा देने के लिए डिज़ाइन किया गया है जिससे PHP वेबसाइट हैक हो गई है। इसलिए, PHP साइट डोमेन में फ़िशिंग फ़िल्टर ईमेल से सुरक्षित रहने के लिए!

13. टेलगेटिंग

टेलगेटिंग फ़िशिंग हमलों का एक और प्रकार है। इस हमले के तहत, एक हमलावर पहले एक निम्न-स्तरीय उपयोगकर्ता खाते से समझौता करता है और फिर इसका उपयोग विशेषाधिकार बढ़ाने के लिए करता है। हमारे शोधकर्ताओं द्वारा एक केस स्टडी में टेलगेटिंग देखा गया था और आमतौर पर इसका पता लगाने से बचने के लिए उपयोग किया जाता है। टेलगेटिंग के परिणाम जानकारी की चोरी से लेकर हैक की गई PHP साइट तक भिन्न हो सकते हैं।

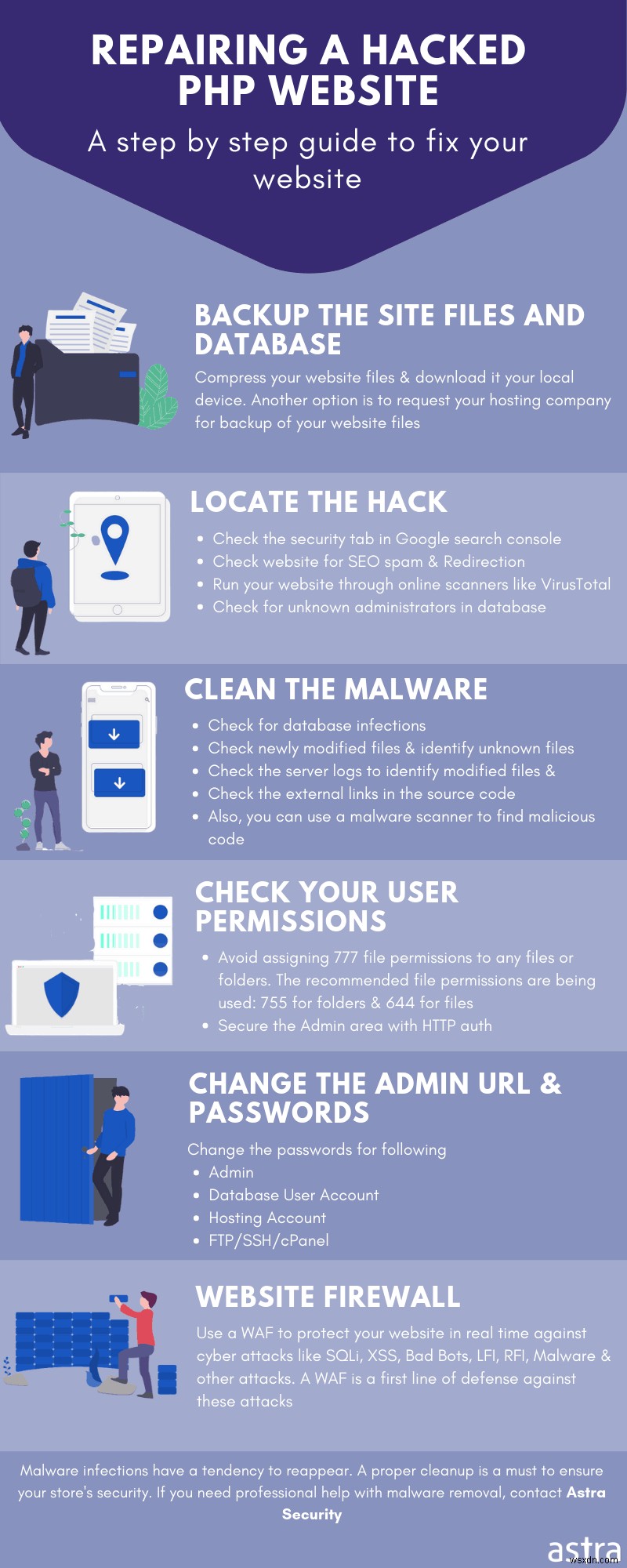

कस्टम PHP वेबसाइट हैक की गई:साइट को सुरक्षित करना

सही अनुमतियां सेट करें

फ़ाइल अनुमतियों की जाँच करने के लिए PHP में निम्नलिखित तीन कार्य हैं:

- is_readable(): यदि उपयोगकर्ता को PHP फ़ाइल पढ़ने की अनुमति है तो यह फ़ंक्शन सही का बूलियन मान देता है।

- is_writable(): यदि उपयोगकर्ता को PHP फ़ाइल में लिखने की अनुमति है तो यह फ़ंक्शन सही का बूलियन मान देता है।

- is_executable(): यदि उपयोगकर्ता को PHP फ़ाइल निष्पादित करने की अनुमति है तो यह फ़ंक्शन सही का बूलियन मान देता है।

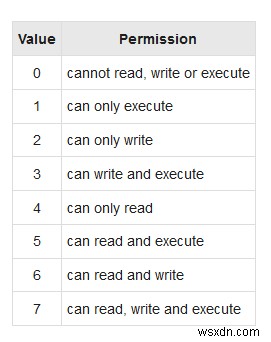

इसी तरह, PHP के chmod () फ़ंक्शन का उपयोग फ़ाइल अनुमतियों को संपादित करने के लिए किया जा सकता है। बस, अनुमति के साथ फ़ाइल का नाम इनपुट करें। यानी "chmod($RandomFile, 0644);"। नीचे दी गई छवि में फ़ाइल अनुमति की पूरी सूची है और यह क्या करती है। इसके अलावा, PHP दुभाषिया को निर्दिष्ट करने के लिए फ़ाइल अनुमति से पहले '0' जोड़ना सुनिश्चित करें कि इनपुट ऑक्टल है।

सुरक्षित पासवर्ड सेट करें

सुनिश्चित करें कि आपकी कस्टम PHP साइट पर आपका पासवर्ड सुरक्षित है। इसे संख्याओं, अक्षरों और प्रतीकों का अच्छा मिश्रण बनाएं। साथ ही, पासवर्ड सेट करने से पहले यह एक एहतियाती कदम है कि Rockyou.txt जैसे लोकप्रिय पासवर्ड शब्दकोशों के माध्यम से जाने और जांचें कि आप जो पासवर्ड सेट कर रहे हैं वह वहां मौजूद नहीं है। Linux यूजर्स के मामले में Grep कमांड इतनी बड़ी फाइल्स में सर्च करने के काम आ सकती है. बस खोजें, grep -i '*YourNewpass*'rockyou.txt। साथ ही, नया पासवर्ड बनाने की झंझट से बचने के लिए, सुरक्षित, लंबा और यादृच्छिक पासवर्ड प्राप्त करने के लिए अन्य ऑनलाइन टूल का भी उपयोग किया जा सकता है।

निर्देशिका अनुक्रमण अक्षम करें

किसी विशेष निर्देशिका में अनुक्रमण को अक्षम करने के लिए, निम्नलिखित कोड को इसकी .htaccess फ़ाइल में जोड़ें (यदि .htaccess मौजूद नहीं है, तो एक बनाएं):

विकल्प -सूचकांक

सुरक्षित होस्टिंग का उपयोग करें

आम तौर पर एक होस्टिंग सेवा की तलाश करते समय, सुनिश्चित करें कि यह फ़ायरवॉल या सुरक्षा समाधान प्रदान करता है जैसा कि एस्ट्रा सिक्योरिटी अपने एकीकृत होस्टिंग भागीदारों के साथ करता है। इसके अलावा, अपनी साइट को उसी सर्वर पर चलने वाली अन्य साइटों से अलग करने के लिए सबनेटिंग सुनिश्चित करें।

PHP कोड ऑडिट

एक बार, कस्टम PHP साइट बन जाने के बाद, खरोंच से एक और निर्माण करना आर्थिक रूप से संभव नहीं होगा। इसलिए, कोड ऑडिटिंग, हमलावरों से पहले PHP वेबसाइट में कमजोरियों को पकड़ने का सबसे अच्छा तरीका है। एस्ट्रा सिक्योरिटी में हैकर्स का एक बड़ा समुदाय है जो आपकी साइट की सुरक्षा का ऑडिट और पेंटेस्ट करता है।