क्लोकी मैलवेयर क्या है?

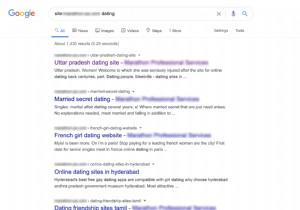

एक नए प्रकार का मैलवेयर सामने आया है, जिसे "क्लोकी" कहा जाता है, जो कमजोर जूमला और वर्डप्रेस वेबसाइटों को धीमा (और क्रैश भी) कर रहा है। मैलवेयर cPanel या SSH तक पहुंच के बिना कोर सिस्टम कमांड को निष्पादित करने में सक्षम है। यह एक क्रॉन जॉब जोड़ने में सक्षम है ताकि बहुत कम समय में मैलवेयर कोड को बार-बार निष्पादित किया जा सके। यह सर्वर संसाधनों को अधिकतम करने का कारण बनता है, जिससे आपकी वर्डप्रेस और जूमला वेबसाइटें धीमी हो जाती हैं। हमने ऐसे मामले देखे हैं जहां GoDaddy, Hostgator, और InMotion जैसे होस्टिंग खातों ने Cloki से संक्रमित वेबसाइट के Linux साझा होस्टिंग खातों को निलंबित कर दिया है।

कैसे पता करें कि आपको Cloki से हैक किया गया है या नहीं

- अपने सर्वर पर चल रहे क्रॉन जॉब्स/क्रॉनटैब्स की जांच करें (cPanel के माध्यम से): यदि आप एक क्रॉन जॉब देखते हैं जिसे आपने नहीं जोड़ा है, जो इस तरह दिखता है:

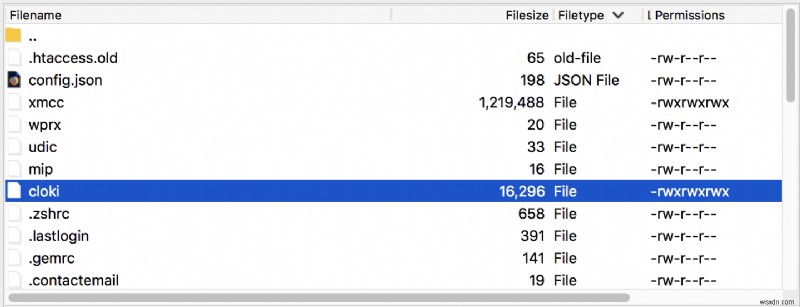

- सर्वर पर निम्न नाम वाली फाइलों की जांच करें। वे आमतौर पर आपके उपयोगकर्ता की होम निर्देशिका में स्थित होते हैं:

- क्लोकी

- मिप

- उडिक

- wprx

- xmcc

क्लोकी मालवेयर को कैसे ठीक करें

- अपने होस्टिंग खाते को अस्थायी रूप से अक्षम/निलंबित करें cPanel/WHM के माध्यम से या अपनी होस्टिंग कंपनी के साथ टिकट बढ़ाकर

- पब्लिक_एचटीएमएल फोल्डर में एक कस्टम php.ini फाइन बनाएं जिसमें निम्नलिखित 'disable_functions' जोड़े गए हों:

show_source, system, shell_exec, passthru, phpinfo, popen, proc_open, allow_url_fopen, eval, exec, parse_ini_file, open_base, symlink. - क्लोकी क्रॉन जॉब हटाएं जो आपने पहले वाले भाग में पाया होगा।

- सभी उदाहरण हटाएं नीचे उल्लिखित दुर्भावनापूर्ण फ़ाइलों में से:

- क्लोकी

- मिप

- उडिक

- wprx

- xmcc

- अपना होस्टिंग खाता पुनः सक्षम करें और कुछ मिनटों के लिए वेबसाइट की निगरानी करें।

- फ़ाइलें या क्रॉन जॉब जांचें अगर मैलवेयर द्वारा फिर से बनाया गया हो

जूमला और वर्डप्रेस को क्लोकी से कैसे बचाएं

- साइट को वेब एप्लिकेशन फ़ायरवॉल (WAF) से सुरक्षित रखें

- खतरनाक PHP फ़ंक्शन अक्षम करें सर्वर पर php.ini फ़ाइल का उपयोग करते हुए जैसा कि पिछले अनुभाग में बताया गया है।

- सीएमएस और प्लगइन्स अपडेट करें, यानी वर्डप्रेस और जूमला कोर वर्जन

- असुरक्षित फ़ाइल अपलोड क्षेत्रों की जांच करें आपकी वेबसाइट में। सुनिश्चित करें

- नियमित रूप से निगरानी करें सर्वर पर फ़ाइल और क्रॉन जॉब परिवर्तन

Cloki को हटाना थोड़ा मुश्किल हो सकता है। मैलवेयर में बहुत तेज़ी से पुन:संक्रमित करने की प्रवृत्ति होती है। आपके द्वारा एक फ़ाइल/क्रॉन नौकरी को हटाने से, दूसरी लगभग तुरंत बन जाती है। अगर आप अपनी वेबसाइट से इस संक्रमण को साफ करने में मदद चाहते हैं, तो हमारी वेबसाइट क्लीनअप और मैलवेयर हटाने वाले पेज पर जाएं।