WP रखरखाव प्लगइन CSRF और संग्रहीत XSS के लिए असुरक्षित पाया गया है। 15 नवंबर को, WordFence ने WP रखरखाव प्लगइन के डेवलपर्स को भेद्यता की सूचना दी। जिसके बाद प्लगइन डेवलपर्स (फ्लोरेंट मल्लीफौड) ने तुरंत एक दिन में भेद्यता को ठीक कर दिया।

संस्करण 5.0.6 कमजोरियों से मुक्त है। हम अनुशंसा करते हैं कि आप अपने प्लगइन को किसी भी पिछले संस्करण से इसमें अपडेट करें।

WP रखरखाव प्लगइन के बारे में

जैसा कि इसके नाम से पता चलता है, WP रखरखाव प्लगइन आपको अपनी वेबसाइट को रखरखाव मोड पर रखने में सक्षम बनाता है। यह आपको अपने वेबसाइट रखरखाव पृष्ठ को व्यापक रूप से अनुकूलित करने में भी सक्षम बनाता है।

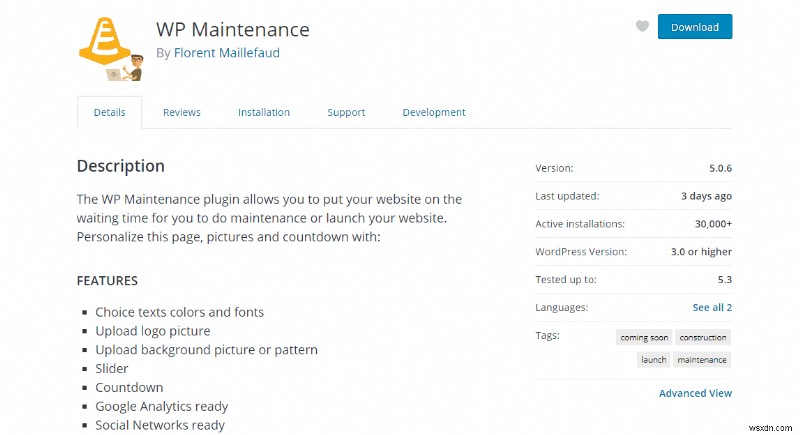

वर्डप्रेस रिपोजिटरी में WP रखरखाव प्लगइन इस तरह दिखता है।

जैसा कि आप देख सकते हैं, इस प्लगइन के 30,000+ सक्रिय इंस्टॉलेशन हैं। इसकी विशेषताओं में रखरखाव पृष्ठ पर कस्टम टेक्स्ट, लोगो, चित्र, सीएसएस आदि शामिल हैं। आप अपने साइट रखरखाव पृष्ठ पर उलटी गिनती टाइमर भी डाल सकते हैं।

भेद्यता विवरण

WordFence के अनुसार, यह भेद्यता हमलावरों को आपकी वेबसाइट को रखरखाव मोड में रखने और आपकी वेबसाइटों में दुर्भावनापूर्ण कोड डालने की अनुमति देती है। मुख्य रूप से अनुकूलन सुविधाएँ प्लगइन में एक दोष पर हैं। अनुकूलन सेटिंग्स सेटिंग्स को अपडेट करने से पहले उपयोगकर्ताओं की गैर-कुंजी की जांच नहीं करती हैं। इससे सीएसआरएफ का गंभीर हमला हो सकता है।

साथ ही, सेटिंग इनपुट फ़ील्ड में उचित कोड सेनिटेशन का अभाव है, जो हैकर्स को आपकी वेबसाइट में खतरनाक कोड डालने की अनुमति देता है।

अधिक तकनीकी अगले भाग में हैं।

तकनीकी विवरण

WP रखरखाव बड़ी संख्या में अनुकूलन सुविधाओं की सुविधा प्रदान करता है। यह पता चला है कि अत्यधिक अनुकूलन सुविधाओं के लिए बेहतर निगरानी की आवश्यकता है। WP रखरखाव में सीमित गैर-सुरक्षा और मूल्यों पर इनपुट/आउटपुट स्वच्छता के साथ इसमें कमी थी। इन अनदेखी क्षेत्रों के परिणामस्वरूप क्रॉस-साइट अनुरोध जालसाजी (सीएसआरएफ) हुई। CSRF ने तब WP रखरखाव में क्रॉस-साइट स्क्रिप्टिंग (XSS) भेद्यता का नेतृत्व किया।

इस कोड को देखें:

यहां update_general AJAX फ़ंक्शन गैर टोकन को सत्यापित नहीं करता है, जिससे यह CSRF के लिए असुरक्षित हो जाता है। साथ ही, update_option() और wpm_update_settings() फ़ंक्शन में इनपुट सैनिटाइजेशन नहीं होता है। यह एक अनधिकृत उपयोगकर्ता/हमलावर को एक संग्रहीत XSS के रूप में दुर्भावनापूर्ण स्क्रिप्ट को इंजेक्ट करने की अनुमति दे सकता है, जिसे कॉल करने पर आपकी साइट पर पुनर्निर्देशन, क्रिप्टो माइनिंग, डेटा चोरी आदि हो सकता है।

कुल मिलाकर, प्लगइन की सभी सेटिंग्स CSRF और XSS के लिए असुरक्षित थीं।

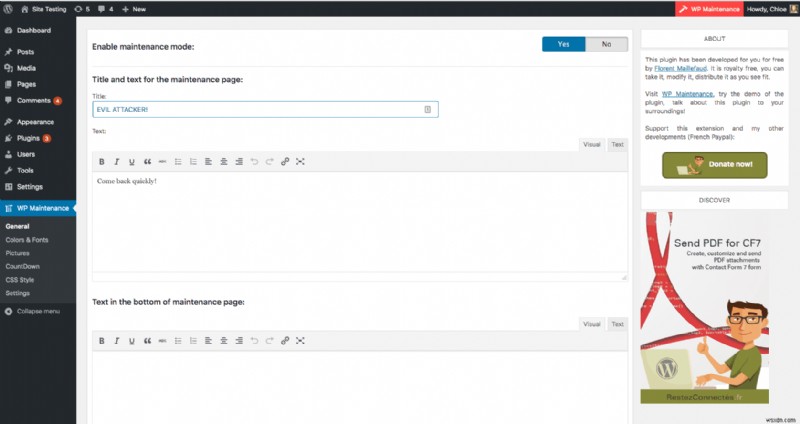

WP रखरखाव में सामान्य सेटिंग्स विंडो में दो इनपुट फ़ील्ड होते हैं। शीर्षक और टेक्स्ट फ़ील्ड।

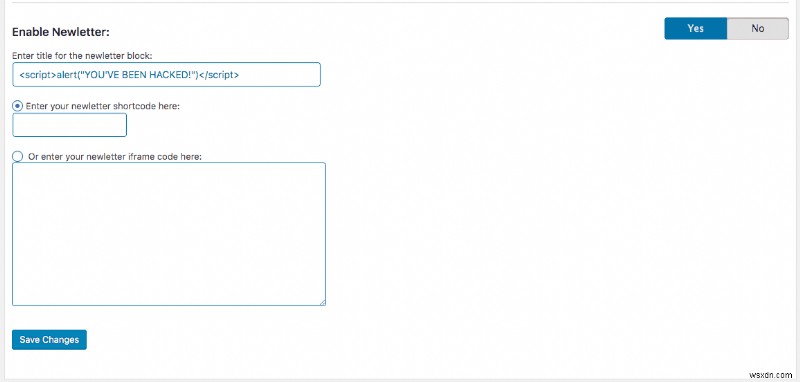

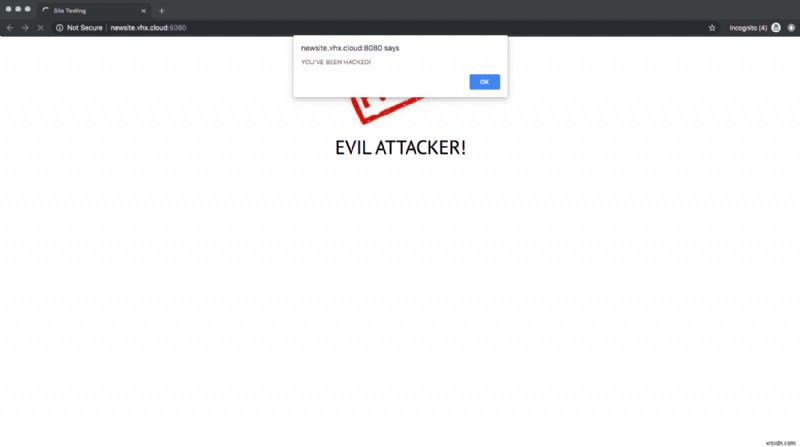

त्रुटिपूर्ण सत्यापन और स्वच्छता के कारण, दुर्भावनापूर्ण कोड पार्स करना छोड़ देते हैं और संग्रहीत XSS भेद्यता के रूप में संग्रहीत हो जाते हैं। WP रखरखाव के "न्यूज़लेटर सक्षम करें" फ़ील्ड पर निम्न उदाहरण देखें:

कोड सैनिटाइजेशन पास करते हैं और इसे निष्पादित किया जाता है।

जोखिम कम करने के लिए अपडेट करें

जोखिम कम करने के लिए बस प्लग इन को नवीनतम संस्करण (5.0.6) में अपडेट करें।

साथ ही, बहुत सारे वर्डप्रेस प्लगइन्स में अनुचित सुरक्षा रखरखाव एक गंभीर मुद्दा बना हुआ है। अपनी वेबसाइट की सुरक्षा सुनिश्चित करने का सबसे अच्छा तरीका चयनात्मक होता जा रहा है। जहां कमजोरियों को ठीक करने में WP रखरखाव त्वरित था, वहीं कई प्लगइन्स ऐसा नहीं करते हैं।

केवल वे प्लगइन्स डाउनलोड करें जिनके पास सक्रिय समर्थन और विकास टीम है। यह आप प्लगइन समीक्षाओं की जांच करके या उन्हें फ़ोरम में ढूंढकर जान सकते हैं।

सहायता पर एस्ट्रा सुरक्षा

एक सुरक्षित प्लगइन होने से मदद मिलती है, लेकिन क्या आप जानते हैं कि प्लगइन की सुरक्षा पर भरोसा करने से बेहतर क्या है? अपनी खुद की समर्पित सुरक्षा प्रणाली रखना।

एस्ट्रा सुरक्षा आपकी वर्डप्रेस वेबसाइट के लिए एक पूर्ण सुरक्षा सूट है। जब एस्ट्रा आपकी वेबसाइट की सुरक्षा का ध्यान रख रही हो, तब आप आराम से बैठ सकते हैं और आराम कर सकते हैं। यह आपकी वेबसाइट के लिए वेब एप्लिकेशन फ़ायरवॉल, मैलवेयर स्कैनर, मैलवेयर क्लीनअप, सुरक्षा ऑडिट और बहुत कुछ जैसी कई सुविधाएँ प्रदान करता है। आप हमारी समीक्षा यहां देख सकते हैं।

एस्ट्रा डेमो लें और खुद जानें।

नीचे दिए गए कमेंट बॉक्स में अपने सुरक्षा प्रश्नों को शूट करें, हम उत्तर देना सुनिश्चित करेंगे 🙂

या आप यहां चैट पर सुरक्षा विशेषज्ञों से भी संपर्क कर सकते हैं।