इंटरनेट ऑफ थिंग्स (IoT) डिवाइस आपको सड़क पर होने वाले अपराध से सुरक्षित कर सकते हैं, लेकिन वे गोपनीयता के आक्रमण से आपकी रक्षा करने में बहुत अच्छा काम नहीं करते हैं। यह लेख उन गोपनीयता संबंधी कुछ चिंताओं और उन्हें ठीक करने के तरीके के बारे में बताता है।

आइए उन तरीकों को देखें जिनसे IoT डिवाइस आपकी गोपनीयता भंग कर सकते हैं, और उनसे कैसे बचा जा सकता है।

1. IoT होम हब डिवाइस सब कुछ रिकॉर्ड करते हैं

कुछ डिवाइस, जैसे कि Google होम और अमेज़ॅन इको, लगातार अपने परिवेश को सुनते हैं। यह सुनिश्चित करता है कि जब आप उनका "हॉटवर्ड", या सक्रियण शब्द कहते हैं, जो ऑडियो रिकॉर्डिंग आरंभ करता है, तो वे आपको सुनेंगे।

बेशक, कुछ ऐसा जो हमेशा आपकी बात सुन रहा है, वह अपने आप में एक गोपनीयता जोखिम पैदा करता है। इस बारे में बहुत सी अटकलें लगाई गई हैं कि क्या ये उपकरण हमेशा रिकॉर्ड की गई जानकारी को घर भेज रहे हैं, भले ही उपयोगकर्ता ने इसे अपने हॉटवर्ड के माध्यम से सक्रिय न किया हो।

भले ही यह अटकलें सत्य पर आधारित न हों, यह एक तथ्य है कि डिवाइस द्वारा गलती से उनके हॉटवर्ड को सुनने के बाद होम हब ऑपरेटरों को निजी वॉयस लॉग प्राप्त होते हैं। बीबीसी ने बताया कि Apple और Google ने अपने कर्मचारियों को होम हब से रिकॉर्डिंग वापस चलाने से रोक दिया है। तीसरे पक्ष के ठेकेदारों को पता चला कि वे गलती से रिकॉर्ड किए गए अंतरंग क्षणों को सुन रहे थे।

हमेशा आपकी बात सुनकर IoT डिवाइस को कैसे ठीक करें

जबकि लोकप्रिय स्मार्ट होम हब में चेक बॉक्स होते हैं, आप उन्हें अपनी आवाज़ की निगरानी न करने के लिए कह सकते हैं, कौन जानता है कि पृष्ठभूमि में क्या चल रहा है? कल्पना कीजिए कि यदि कोई अजनबी आपकी सभी चर्चाओं में बैठा हो, और आपने बस उनसे वादा किया हो कि वह जो सुनता है उसे किसी को न बताएं। क्या आप अपनी निजी जानकारी के लिए उस अजनबी पर भरोसा करेंगे?

जैसे, इस IoT सुरक्षा समस्या को ठीक करने का सबसे अच्छा तरीका यह है कि इसे कभी न होने दें। ऐसे स्मार्ट डिवाइस न खरीदें जिनमें 24/7 सुनने की क्षमता हो (अगर संभव हो तो)। हमेशा सुनने वाले डिवाइस तभी पहचाने जा सकते हैं, जब उनकी मार्केटिंग वॉइस-एक्टिवेशन ऑफ़र करने वाले के रूप में की जाती है, क्योंकि आदेशों को सुनने के लिए उन्हें निरंतर निगरानी की आवश्यकता होती है।

2. इन्हें बाहर से हैक किया जा सकता है

IoT उपकरणों के लिए एक बड़ा आकर्षण इंटरनेट से कमांड प्राप्त करने की उनकी क्षमता है। यह उपयोगकर्ताओं को दुनिया के किसी भी स्थान से स्मार्ट घरेलू उपकरणों को नियंत्रित करने की अनुमति देता है।

हालांकि यह फीचर परफेक्ट नहीं है। जबकि रिमोट स्मार्ट होम कंट्रोल आपके घर के स्थान-स्वतंत्र नियंत्रण और निगरानी की अनुमति देता है, यह हैकर्स के लिए भी ऐसा करने का द्वार खोलता है। हैकिंग सबसे डरावनी IoT गोपनीयता चिंताओं में से एक है, क्योंकि दुनिया भर के लोग बिन बुलाए आपके घर तक पहुंच प्राप्त कर सकते हैं।

यह विज्ञान कथा से बाहर की तरह लगता है, लेकिन दुर्भाग्य से, यह एक वास्तविकता है। ट्रेंड माइक्रो का दावा है कि उनके सॉफ़्टवेयर ने IoT कैमरों पर हैकिंग के 5 मिलियन प्रयासों को अवरुद्ध कर दिया, जिनमें से 75 प्रतिशत क्रूर बल के हमले थे।

रिमोट हैकिंग के साथ IoT समस्याओं को कैसे ठीक करें

इस समस्या को ठीक करने के लिए, आपको एक उचित रिमोट सिस्टम स्थापित करने की आवश्यकता है जो हैकर्स को बाहर रख सके। यह देखते हुए कि हैकर्स मुख्य रूप से घुसपैठ करने के लिए पाशविक बल तकनीकों का उपयोग कर रहे हैं, आपके सिस्टम को प्रयासों के अवरोध का विरोध करने के लिए पर्याप्त मजबूत होना चाहिए।

अपने खाते को एक मजबूत पासवर्ड से सुरक्षित करें, और यदि यह समर्थित है तो दो-कारक प्रमाणीकरण उपकरण का उपयोग करें। ये दोनों एक हैकर को आपके घर तक आसानी से पहुंचने से रोकेंगे।

3. डिवाइस एन्क्रिप्शन का उपयोग नहीं करते हैं

यह किसी के लिए भी एक विशाल लाल झंडा है जो अपनी निजता की परवाह करता है। Zscaler ने बताया कि IoT स्रोतों से उनके क्लाउड से गुजरने वाले 56 मिलियन लेनदेन में से 90% को सादे पाठ के रूप में भेजा गया था। इसका मतलब है कि उन्हें एन्क्रिप्ट करने के लिए कोई प्रयास नहीं किया गया था; कोई भी पैकेट का विश्लेषण कर सकता है और उसका डेटा निकाल सकता है।

IoT की एन्क्रिप्शन की कमी को कैसे ठीक करें

केवल IoT उपकरणों का उपयोग करें जो उनके डेटा को ठीक से एन्क्रिप्ट करते हैं। उम्मीद है, उत्पाद अपने एन्क्रिप्शन प्रकार को बॉक्स या विज्ञापन पर बताएगा। यदि ऐसा नहीं होता है, तो इसे सुरक्षित रूप से खेलना और इसे खरीदना नहीं एक अच्छा विचार है।

कम से कम, आप इसे प्राप्त कर सकते हैं और इस बात का ध्यान रख सकते हैं कि आप कौन सा डेटा भेजते हैं; इसे कभी भी किसी ऐसी चीज़ के लिए उपयोग न करें जिसे आप नहीं चाहेंगे कि कोई और देखे।

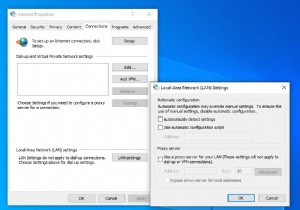

एक अन्य विकल्प अपने नेटवर्क पर किसी वीपीएन की एन्क्रिप्शन योजना का उपयोग करना है, जैसे ओपनवीपीएन। कुछ राउटर उपयोगकर्ता को उस पर वर्चुअल प्राइवेट नेटवर्क या वीपीएन को कॉन्फ़िगर करने की अनुमति देते हैं। राउटर पर स्थापित एक वीपीएन उपयोगकर्ता को तीसरे पक्ष के सर्वर के माध्यम से अपने सभी ट्रैफ़िक को एन्क्रिप्ट और रूट करने की अनुमति देता है। यह किसी भी तीसरे पक्ष के जासूसों को आपके और अंतिम बिंदु के बीच जो भी डेटा स्थानांतरित किया गया है, उसका निरीक्षण करने से रोकेगा।

4. IoT डिवाइस ठीक से अपडेट नहीं होते हैं

हैकिंग के प्रयासों के दबाव में आने वाले उपकरणों को पैच प्राप्त करने की क्षमता से ठीक से सुसज्जित किया जाना चाहिए। यदि किसी उपकरण में कोई शोषण पाया जाता है, तो समाचार इंटरनेट पर तेजी से फैल सकता है, जो उस उपकरण के प्रत्येक स्वामी को जोखिम में डालता है।

समय के साथ दिखाई देने वाली इन खामियों से निपटने के लिए एक सुरक्षा पैच सबसे अच्छा तरीका है। हालाँकि, IoT की दुनिया में कुछ गंभीर पैचिंग मुद्दे हैं। रिलीज़ होने के बाद डिवाइस में बहुत ही बेयरबोन सपोर्ट हो सकता है या पैच किए जाने का कोई साधन नहीं हो सकता है।

एक डिवाइस में सुरक्षा पैच की नींव हो सकती है, लेकिन IoT की त्वरित दुनिया में, इसके पीछे की कंपनी व्यवसाय से बाहर हो सकती है, जिससे डिवाइस बिना अपडेट के फंसे रह सकता है।

इसे कैसे ठीक करें

दुर्भाग्य से, आपके IoT उपकरणों को सक्रिय रूप से पैच करने का कोई तरीका नहीं है। सौभाग्य से, आप अच्छी प्रतिष्ठा वाली कंपनियों को चुनकर या ओपन सोर्स IoT डिवाइस ढूंढकर अपने हाथों में उपाय कर सकते हैं

स्टार्ट-अप में अपना विश्वास रखने का मतलब यह हो सकता है कि उनके अनुभव की कमी धीमी अपडेट का कारण बनेगी; कि अगर वे व्यवसाय से बाहर नहीं जाते हैं। बड़े व्यवसायों के पास अधिक अनुभव होगा, तेजी से पैच प्रतिक्रिया समय होगा, और उनके फोल्ड होने की संभावना बहुत कम होगी।

5. डिवाइस डिफ़ॉल्ट फ़ैक्टरी पासवर्ड का उपयोग करते हैं

डिफॉल्ट पासवर्ड हैकर का डिवाइस को क्रैक करने का पसंदीदा तरीका है। कुछ कंपनियां इस दोष को रोकने के लिए प्रत्येक डिवाइस को एक अलग पासवर्ड देंगी, लेकिन अन्य उनके द्वारा बनाए गए सभी उपकरणों के लिए एक ही पासवर्ड सेट करेंगी।

यदि इन उपकरणों के उपयोगकर्ता पासवर्ड बदलने की जहमत नहीं उठाते हैं, तो हैकर्स फ़ैक्टरी डिफ़ॉल्ट लॉगिन जानकारी के बारे में जान सकते हैं और उन सभी उपकरणों पर इसका परीक्षण कर सकते हैं जो उन्हें मिल सकते हैं। वे कुछ ऐसे खोजने के लिए बाध्य हैं जिनके पास अभी भी आउट-ऑफ-द-बॉक्स क्रेडेंशियल हैं, जो उन्हें डिवाइस पर अभूतपूर्व पहुंच प्रदान करते हैं।

डिफ़ॉल्ट पासवर्ड की समस्या इतनी खराब है, WeLiveSecurity ने बताया कि कैसे कैलिफ़ोर्निया ने डिफ़ॉल्ट पासवर्ड के साथ भेजे गए किसी भी डिवाइस पर प्रतिबंध लगा दिया है।

इसे कैसे ठीक करें

यदि आपके द्वारा खरीदे गए किसी भी उपकरण का डिफ़ॉल्ट पासवर्ड है, तो उसे तुरंत बदलें . पुराने पासवर्ड को रखने से किसी भी संभावित हैकर्स के लिए दरवाजे खुले रह जाते हैं जो आपके विशेष डिवाइस के क्रेडेंशियल्स को जानते हैं।

अपनी IoT सुरक्षा में सुधार

IoT वर्तमान में सुरक्षा खामियों से भरा है, जिससे आपकी गोपनीयता के साथ उन पर भरोसा करना कठिन हो जाता है। कुछ उचित सावधानियां बरतकर, आप हैकर्स को अपना विवरण सौंपे बिना IoT उपकरणों का आनंद ले सकते हैं।

IoT सुरक्षा में सुधार के लिए एक अत्यधिक प्रभावी तरीका वर्चुअल प्राइवेट नेटवर्क (वीपीएन) का उपयोग राउटर या पाई-होल के साथ करना है। वीपीएन उस स्थान को छिपा सकते हैं जहां आपका IoT ट्रैफ़िक उत्पन्न होता है। हालांकि, यह आवश्यक है कि उपयोगकर्ता एक पाई-होल (जो एक रास्पबेरी पाई है जो एक वीपीएन के माध्यम से ट्रैफ़िक को रूट करता है) या अपने राउटर पर एक वीपीएन स्थापित करें।