Magento Hacked Redirect क्या है?

Magento हैक किया गया रीडायरेक्ट सरल शब्दों में उपयोगकर्ताओं को एक या अधिक लक्षित वेबसाइटों पर पुनर्निर्देशित करने के लिए एक Magento वेबसाइट में जोड़ा गया एक छोटा कोड है। यह आमतौर पर विज्ञापन छापों को उत्पन्न करने के उद्देश्य से किया जाता है। लेकिन, इसके परिणामस्वरूप वित्तीय विवरण, व्यक्तिगत जानकारी आदि खो सकते हैं।

आप पा सकते हैं कि क्या आपकी वेबसाइट वेबसाइट के हेडर या फुटर में दुर्भावनापूर्ण कोड की उपस्थिति जैसे लक्षणों की मदद से हैक की गई है, ट्रैफ़िक में अचानक कमी हो सकती है क्योंकि Google आगंतुकों को चेतावनी संदेश प्रदर्शित कर रहा है, Google खोज कंसोल में चेतावनी संदेश और भी बहुत कुछ।

हैक की गई Magento वेबसाइट के लिए अपने उपयोगकर्ताओं को स्पैम या वयस्क साइटों पर पुनर्निर्देशित करना असामान्य नहीं है। ये हैक आपके ग्राहकों को खो सकते हैं, ब्रांड पहचान को बहुत नुकसान पहुंचा सकते हैं और आपकी साइट की SEO रैंकिंग को प्रभावित कर सकते हैं।

Magento हैक किया गया रीडायरेक्ट? हमें चैट विजेट पर एक संदेश भेजें और हमें आपकी मदद करने में खुशी होगी। मेरी Magento वेबसाइट को अभी ठीक करें.

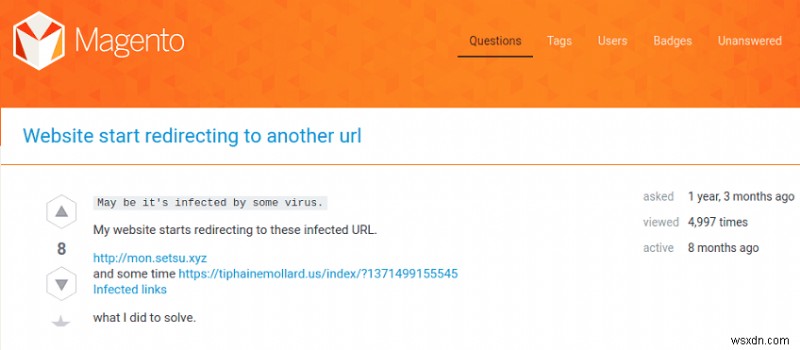

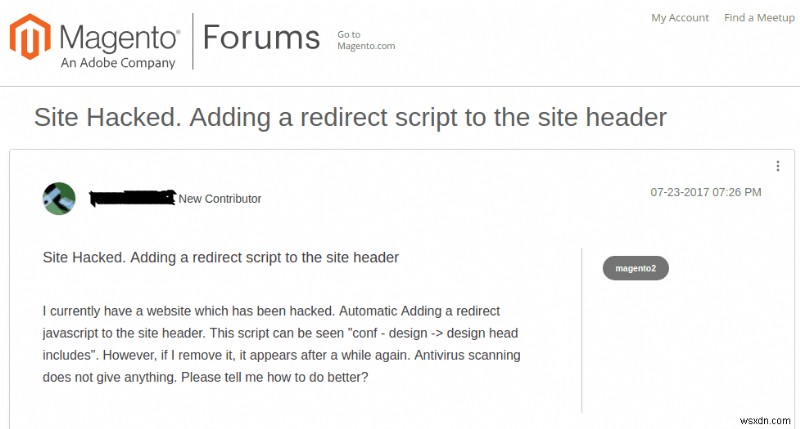

Magento मैलवेयर रीडायरेक्ट उदाहरण

हम देखना चाहते थे कि कितने लोग इस मैगेंटो हैक की गई रीडायरेक्ट समस्या से परेशान हैं, हमने लोकप्रिय मंचों की खोज की। यहां कुछ उदाहरण दिए गए हैं जो हमें Magento फ़ोरम और स्टैक एक्सचेंज पर मिले हैं।

Magento पुनर्निर्देशन स्पैम का प्रभाव

- अश्लील, विज्ञापन या नकली ग्राहक सेवा समर्थन जैसी स्पैम वेबसाइटों पर पुनर्निर्देशित करना।

- Magento का स्टोर Google खोज से रीडायरेक्ट हो रहा है। हैकर्स ऐसा सर्च बॉट्स को सर्च रिजल्ट से स्पैम साइट्स देखने के लिए करते हैं। इसके परिणामस्वरूप आपके स्टोर का SEO प्रभावित हो सकता है और काली सूची में डाला जा सकता है

- कभी-कभी हैकर मोबाइल या लैपटॉप उपकरणों या कुछ भौगोलिक क्षेत्रों में पुनर्निर्देशन प्रभाव को सीमित कर देते हैं ताकि लोग किसी भी मैलवेयर हमले या हैक के लक्षणों को आसानी से नहीं पहचान सकें

- सर्वर में अधिक संक्रमित फ़ाइलें जो उपयोगकर्ता डेटा को जोड़ने या हटाने, वित्तीय जानकारी की चोरी आदि का नियंत्रण दे सकती हैं।

- वेबमास्टर टूल में त्रुटि संदेश। वेबमास्टर टूल कभी झूठ नहीं बोलते हैं और यह 404 त्रुटियों, क्रॉल त्रुटियों, लॉग फ़ाइल क्रैश, सर्वर त्रुटियों, मैलवेयर संक्रमण त्रुटियों और कई अन्य समस्याओं को दिखाएगा।

- SEO पर नकारात्मक प्रभाव। इसके मुख्य कारण हैं - स्पैम वेबसाइटों पर रीडायरेक्ट करने के कारण बाउंस दर में वृद्धि, वेबसाइट पर बिताए गए औसत समय में कमी।

- ग्राहकों और बिक्री की हानि। स्पैम वेबसाइटों पर पुनर्निर्देशन अंततः ग्राहकों को छोड़ देगा जिससे बिक्री प्रभावित होगी।

- Adwords द्वारा निलंबित विज्ञापन।

कैसे ठीक करें एम एजेंटो स्टोर पुनर्निर्देशन

- कोर फाइल इंटिग्रिटी चेक करें

हाल ही में संशोधित फाइलें भी हैक के दायरे में आ सकती हैं। इसलिए मैलवेयर के लिए संपूर्ण Magento फ़ाइल सिस्टम की जांच की जानी चाहिए.

Magento हैक किया गया रीडायरेक्ट? हमें चैट विजेट पर एक संदेश भेजें और हमें आपकी मदद करने में खुशी होगी। मेरी Magento वेबसाइट को अभी ठीक करें.

सभी Magento 1.x और 2.x संस्करण GitHub पर उपलब्ध हैं। Magento को SSH टर्मिनल का उपयोग करके स्थानीय रूप से डाउनलोड किया जा सकता है। निम्न उदाहरण गैर-दूषित फ़ाइलों के लिए Magento 2.1.3 और सर्वर पर Magento स्थापना के स्थान के लिए public_html का उपयोग करता है।

कोर फाइलों की अखंडता की जांच के लिए निम्नलिखित एसएसएच कमांड का प्रयोग करें।

$ mkdir magento-2.1.3

$ cd magento-2.1.3

$ wget https://github.com/magento/magento2/archive/2.1.3.tar.gz

$ tar -zxvf 2.1.3.tar.gz

$ diff -r 2.1.3 ./public_html

क्लीन मैगेंटो फाइलों और आपके इंस्टॉलेशन के बीच तुलना फाइनल diff . द्वारा की जाएगी कमांड<बी>. जोड़ा गया अतिरिक्त मॉड्यूल भी आउटपुट में शामिल किया जाएगा और उसी विधि में पहले से ज्ञात गैर-दूषित फ़ाइलों के साथ तुलना संभव है।

आपको Magento की कोर फ़ाइलों की अखंडता की जाँच करनी होगी। लेकिन, सावधान रहें कि ऐसे मॉड्यूल या पैच को न निकालें जो झूठे सकारात्मक फ़्लैग किए गए हैं। ध्यान दें कि अधिकांश ऑनलाइन फ्री टूल केवल महत्वपूर्ण फोल्डर की जांच करते हैं। पूरी तरह से जाँच करने के लिए, नीचे दिए गए चरणों को जारी रखें।

हाल ही में संशोधित की गई फ़ाइलों को मैन्युअल रूप से जांचने के लिए।

- सबसे पहले, अपने Magento वेब सर्वर में लॉग इन करें।

- यदि आप SSH का उपयोग कर रहे हैं, तो आप निम्न कमांड का उपयोग करके पिछले 15 दिनों में सभी संशोधित फाइलों की सूची प्राप्त कर सकते हैं।

$ find ./ -type f -mtime -15

- यदि आप SFTP का उपयोग कर रहे हैं, तो सर्वर पर फ़ाइलों के लिए अंतिम संशोधित दिनांक कॉलम देखें।

- उन सभी फाइलों को नोट करें जिन्हें हाल ही में संशोधित किया गया है।

पिछले 7 से 30 दिनों में संशोधित की गई हालिया फाइलों की जांच करें, जो आपको संदिग्ध लगती हैं।

नोट :सर्वर को अधिक सुरक्षित रखने के लिए, सर्वर को एक्सेस करते समय अनएन्क्रिप्टेड FTP के बजाय SFTP/SSH/FTPS का उपयोग करने की अत्यधिक अनुशंसा की जाती है।

साथ ही, मैलवेयर फ़ाइल संशोधन तिथि बदलकर छिप सकता है। इसलिए, संदिग्ध गतिविधियों, दुर्भावनापूर्ण पेलोड आदि को खोजने के लिए ऑनलाइन स्कैनर या मैगेंटो एक्सटेंशन का उपयोग करने की अनुशंसा की जाती है।

- ऑडिट यूजर लॉग्स

अधिकांश हैकर्स का लक्ष्य हैक की गई Magento साइटों पर उपयोगकर्ता खाते बनाना है। इसलिए, सभी Magento के उपयोगकर्ता खातों की जाँच करें और व्यवस्थापकों को अधिक महत्व दें।

Magento में दुर्भावनापूर्ण उपयोगकर्ताओं की जाँच करने के चरण

- अपने Magento के व्यवस्थापक पैनल में लॉग इन करें।

- सिस्टमक्लिक करें मेनू आइटम पर और उपयोगकर्ता . चुनें या सभी उपयोगकर्ता अनुमतियों . के अंतर्गत ।

- पूरी सूची की जांच करें और किसी भी असामान्य या हाल के आईडी नंबर की दोबारा जांच करें।

- किसी भी संदिग्ध उपयोगकर्ता खाते को हटा दें जो आपको लगता है कि हैकर्स द्वारा बनाया गया है।

Magento वेबसाइट दुर्भावनापूर्ण रीडायरेक्ट का सामना कर रही है? हमें चैट विजेट पर एक संदेश भेजें और हमें आपकी मदद करने में खुशी होगी। मेरी Magento वेबसाइट को अभी ठीक करें.

यदि आप अपने सर्वर लॉग को पार्स करना संभाल सकते हैं, तो आप व्यवस्थापक क्षेत्र के अनुरोधों को खोजने का प्रयास कर सकते हैं। यदि आपको कोई ऐसा खाता मिलता है, जिसने विभिन्न समय क्षेत्रों और भौगोलिक क्षेत्रों से लॉग इन किया है, तो उनके हैक होने की संभावना अधिक है। एस्ट्रा व्यवस्थापक लॉगिन सूचना प्रदान करता है

-

रिपोर्ट की जांच करें

आप जांच सकते हैं कि Google या अन्य सुरक्षा अधिकारियों ने संबंधित नैदानिक उपकरणों का उपयोग करके आपकी वेबसाइट को ब्लैकलिस्ट किया है या नहीं।

अपनी वेबसाइट के लिए Google पारदर्शिता रिपोर्ट जांचने के चरण

- सुरक्षित ब्राउज़िंग साइट स्थिति वेबसाइट पर जाएं

- अपनी साइट का URL दर्ज करें और खोज बटन पर क्लिक करें

- आप देख सकते हैं

- साइट सुरक्षा विवरण - स्पैम, दुर्भावनापूर्ण रीडायरेक्ट और डाउनलोड से संबंधित जानकारी।

- परीक्षण विवरण - खोजे गए मैलवेयर के साथ हाल की Google स्कैन तिथि का विवरण।

यह जांचने की अनुशंसा की जाती है कि क्या आपके ग्राहकों ने आपकी वेबसाइट से खरीदारी करने के बाद किसी धोखाधड़ी की गतिविधि की सूचना दी है। यह इंगित करने में उपयोगी हो सकता है कि क्या आपकी साइट में मैलवेयर है जो क्रेडिट कार्ड डेटा चुराता है।

भविष्य में अपने Magento स्टोर को हैक्स से कैसे सुरक्षित रखें?

किसी संक्रमित साइट को ठीक करना उसे भविष्य के हमलों से सुरक्षित नहीं बनाता है। हैकर ने आपकी साइट में मैलवेयर डालने के लिए जिन कमजोरियों का उपयोग किया है, उन्हें ढूंढा और ठीक किया जाना है। Magento के मालवेयर इंजेक्शन को रोकने का तरीका जानने के लिए इस ब्लॉग पोस्ट पर जाएँ। यहां कुछ चरण दिए गए हैं जिनका पालन आपको अपनी साइट को भविष्य में होने वाली हैकिंग से बचाने के लिए करना होगा।

- एक वेब एप्लिकेशन फ़ायरवॉल (WAF) स्थापित करें :WAF हैकर्स, मैलवेयर और बॉट्स को फ़िल्टर कर देगा। WAF एक द्वारपाल की तरह काम करता है और वेबसाइट पर आने वाले सभी ट्रैफ़िक की जाँच करता है और आवश्यकता पड़ने पर आवश्यक कार्रवाई करता है। WAF का उपयोग करने के बहुत सारे फायदे हैं, जिनमें महत्वपूर्ण हैं:

फ़िल्टरिंग का अनुरोध करें - यह आने वाले और बाहर जाने वाले सभी HTTP अनुरोधों पर नज़र रखता है और यह सुनिश्चित करता है कि केवल "अच्छा ट्रैफ़िक" सर्वर तक पहुंचे।

अपलोड के लिए मैलवेयर स्कैनिंग - अधिकांश ई-कॉमर्स वेबसाइट ग्राहकों को विभिन्न उद्देश्यों के लिए बिल और अन्य छवियों को अपलोड करने की अनुमति देती हैं। हैकर्स इसे दुर्भावनापूर्ण स्क्रिप्ट और फ़ाइलें अपलोड करने के अवसर के रूप में देखते हैं। यह WAF वेबसाइट को इन हमलों से बचाता है।

हानिकारक बॉट्स को अवरोधित करना - हानिकारक बॉट्स वेबसाइट में घुसपैठ करते हैं और कंटेंट स्क्रैपिंग, विज्ञापनों के साथ स्पैमिंग फोरम आदि के माध्यम से भारी नुकसान पहुंचाते हैं। शक्तिशाली WAF का उपयोग करके इसे समाप्त किया जा सकता है।

- Magento सुरक्षा ऑडिट करना महत्वपूर्ण है क्योंकि यह संभावित खतरों को प्रकट कर सकता है कि आपको पहली जगह में कोई सुराग नहीं था। यह सुनिश्चित करने के लिए कि आपकी साइट सुरक्षित है, सुरक्षा ऑडिट नियमित अंतराल पर या संदिग्ध गतिविधियों पर ध्यान दिए जाने पर किया जाना चाहिए। किसी भी बिंदु पर, क्षति हो जाने के बाद उपाय करने के बजाय सही साधनों से सुरक्षित रहना एक बुद्धिमानी भरा निर्णय है।

इन सब को ध्यान में रखते हुए, एस्ट्रा ने उन्नत सुरक्षा ऑडिट सिस्टम विकसित किया है जो आपको सुरक्षा संबंधी सभी समस्याओं से बचाएगा।

अन्य

- सभी अप्रयुक्त व्यवस्थापक खातों को हटा दें

- सभी व्यवस्थापक खाता पासवर्ड बदलें और सुनिश्चित करें कि आप केवल मजबूत पासवर्ड का उपयोग करते हैं।

- सुरक्षा की एक अतिरिक्त परत के लिए Google प्रमाणक का उपयोग करके दो-कारक प्रमाणीकरण सक्षम करें।

- सभी आवश्यक पैच इंस्टॉल करें और अपने Magento को नवीनतम संस्करण में अपडेट करें। डेवलपर नहीं है? कोडिलर की मदद लें।

- अपने ऑनलाइन स्टोर को सुरक्षित रखने के लिए Magento के साइबर सुरक्षा टूल का उपयोग करें।

- आखिरकार, अपनी साइट को ब्रूट फ़ोर्स प्रोटेक्शन के साथ कॉन्फ़िगर करें।

एस्ट्रा सिक्योरिटी सूट मैगेंटो स्टोर्स के लिए अत्यधिक तैयार है और आपको एसक्यूएल इंजेक्शन, क्रेडिट कार्ड हैक, मैलवेयर इंजेक्शन, एक्सएसएस, सीएसआरएफ, एलएफआई, आरएफआई, बैड बॉट्स और 100+ हमलों जैसे हमलों के लिए 360-डिग्री सुरक्षा प्रदान करता है।

एक एस्ट्रा डेमो लें अब!