एन्क्रिप्शन की बात करें तो ज्यादातर लोग इसे सिर्फ एक दशक पुराना समझते हैं। हालाँकि, यह इतिहास में गहराई से निहित है। सबसे प्रसिद्ध उदाहरण द्वितीय विश्व युद्ध का हो सकता है, जब जर्मनों ने अपनी नौसेना में स्थानांतरित होने से पहले संदेशों को एन्क्रिप्ट करने के लिए एनिग्मा नामक मशीन का उपयोग किया था।

पारंपरिक डेटा एन्क्रिप्शन विधियों को स्पष्ट रूप से रिवर्स इंजीनियरिंग का उपयोग करके क्रैक करना आसान था। लेकिन आधुनिक एन्क्रिप्शन तकनीक बहुत अधिक जटिल हैं और क्रैक करने के लिए बहुत अधिक कंप्यूटिंग शक्ति की आवश्यकता होती है।

एन्क्रिप्शन का उपयोग ज्यादातर प्रेषक और रिसीवर के बीच संदेश को इंटरसेप्ट करने की कोशिश करने वाले किसी भी व्यक्ति के लिए जानकारी को अपठनीय बनाने के लिए किया जाता है।

यदि इन दोनों पक्षों के अलावा कोई अन्य व्यक्ति डेटा को पढ़ना चाहता है, तो यह एक स्क्रैम्बल या कोडित रूप में होगा, जिससे यह उनके लिए अपठनीय हो जाएगा। एक बार डिक्रिप्ट हो जाने पर यह अपने मूल रूप में वापस आ जाता है।

अपने दैनिक जीवन में आपको कई हाइपर-नेटवर्किंग प्लेटफॉर्म जैसे व्हाट्सएप या ऑनलाइन बैंकिंग पोर्टल का सामना करना पड़ता है जो एक नोड से दूसरे नोड में डेटा के सुरक्षित संचरण के लिए एन्क्रिप्शन तकनीकों का उपयोग करते हैं। हालांकि हम इस शब्द से परिचित हैं लेकिन फिर भी एन्क्रिप्शन मानकों से जुड़ा एक बहुत बड़ा नामकरण है, जिसके बारे में आपको जानकारी होनी चाहिए।

तो, बिना समय बर्बाद किए आइए इसकी गहराई में उतरें!

यह भी पढ़ें : Google डिस्क और एन्क्रिप्शन के साथ अपने WhatsApp डेटा को कैसे सुरक्षित रखें?

एन्क्रिप्शन शर्तें प्रत्येक कंप्यूटर उपयोगकर्ता को अवश्य पता होनी चाहिए

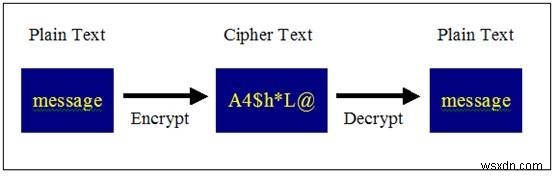

सादा पाठ

प्लेनटेक्स्ट या क्लियरटेक्स्ट सबसे बुनियादी शब्दावली है जो सभी के द्वारा अनएन्क्रिप्टेड और पठनीय है। एन्क्रिप्शन एल्गोरिदम में इनपुट के लिए जो डेटा लंबित रहता है उसे 'प्लेनटेक्स्ट' कहा जाता है।

सिफरटेक्स्ट

यह एन्क्रिप्टेड या अवैध डेटा है जो एन्क्रिप्शन एल्गोरिदम का परिणाम है। यह यादृच्छिक संख्याओं और वर्णों का एक संग्रह है, जो इसे बेकार बनाता है। सिफरटेक्स्ट को कभी-कभी सिफर के रूप में प्रस्तुत किया जाता है, लेकिन यह प्लेनटेक्स्ट को सिफरटेक्स्ट में बदलने के लिए एक एल्गोरिथम से अधिक है।

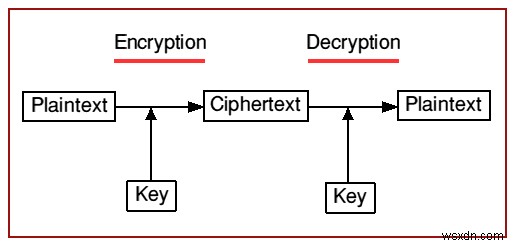

कुंजी

क्रिप्टोग्राफिक कुंजियाँ डेटा के एन्क्रिप्शन/डिक्रिप्शन के साधन हैं। क्रिप्टोग्राफिक एल्गोरिदम के लिए यह समझना आवश्यक है कि सादा पाठ को सिफरटेक्स्ट में कैसे बदला जाएगा। एक कुंजी संपूर्ण एन्क्रिप्शन एल्गोरिथम को याद रखने की आवश्यकता को समाप्त करती है, और सुरक्षा का एक अंतिम साधन है। एक कुंजी और एक पासवर्ड के बीच का अंतर यह है कि, एक कुंजी एल्गोरिथम-जनरेटेड होती है जबकि पासवर्ड उपयोगकर्ता-जनित होता है।

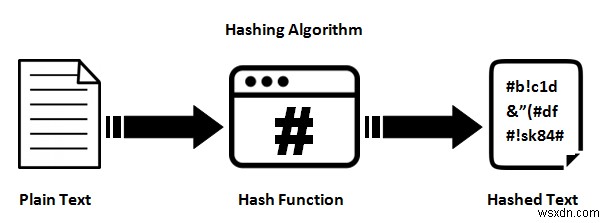

हैशिंग

एन्क्रिप्शन एल्गोरिथम का उपयोग करके वेबसाइटें प्लेनटेक्स्ट पासवर्ड को हैश में बदल देती हैं और इस प्रक्रिया को हैशिंग कहा जाता है। प्रेषक एन्क्रिप्टेड संदेश के साथ-साथ हैश को रिसीवर को भेजता है और दूसरे छोर पर रिसीवर हैश के साथ-साथ संदेश को भी डिक्रिप्ट करता है। रिसीवर तब हैश उत्पन्न करता है और प्राप्त की तुलना में इसकी तुलना करता है। यदि वे समान प्रतीत होते हैं, तो यह एक सुरक्षित संचरण के लिए जिम्मेदार है।

हैशिंग प्रतिपादन का एक तेज़ तरीका है, क्योंकि छोटे कुंजी मान को सॉर्ट करना मूल मान का उपयोग करने के बजाय अधिक कुशल है।

यह भी पढ़ें : FileVault एन्क्रिप्शन का उपयोग करके मैक डेटा को कैसे सुरक्षित करें

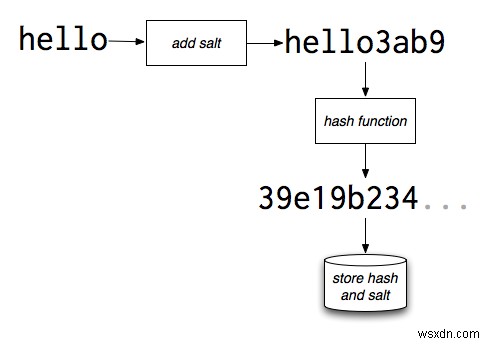

नमकीन

पारंपरिक सुरक्षा विधियों को सुरक्षा बढ़ाने के लिए अतिरिक्त कदमों की आवश्यकता होती है। नमकीन एक नमक जोड़ता है जो हैशेड पासवर्ड के लिए एक यादृच्छिक डेटा है। इस प्रक्रिया को पासवर्ड सॉल्टिंग कहा जाता है।

ऐसी संभावना है कि लोगों के पास एक ही पासवर्ड हो, इसलिए अधिक संरक्षण प्रदान करने के लिए, नमकीन बनाना किया जाता है।

उदाहरण के लिए, यदि दो उपयोगकर्ताओं का पासवर्ड समान है:admin@wsxdn.com

हैशिंग के बाद, admin@wsxdn.com को इसमें बदल दिया जाता है:

f52fbd32b2b3b86ff88ef6c490628285f482af15ddcb29541f94bcf526a3f6c7

लेकिन मामले में, यदि कोई हैकर डेटाबेस पर हमला करता है और इस हैश तक पहुँचता है, तो समान हैश वाला प्रत्येक खाता समान रूप से असुरक्षित होता है। इसलिए, हम सुरक्षा बढ़ाने के लिए प्रत्येक व्यक्ति के लिए एक अलग नमक मिलाते हैं।

उदाहरण #1: admin@wsxdn.com + टूना:

3436d420e833d662c480ff64fce63c7d27dabfb1b6a423f2ea45caa169fb157

उदाहरण #2: admin@wsxdn.com + किशमिश:

728963c70b8a570e2501fa618c975509215bd0ff5cddaf405abf06234b20602c

प्रत्येक व्यक्ति के पासवर्ड में नमक जोड़ने के बाद, हम एक ही पासवर्ड के हैश की तुलना नमक के साथ और बिना नमक के कर सकते हैं-

बिना नमकीन:

f52fbd32b2b3b86ff88ef6c490628285f482af15ddcb29541f94bcf526a3f6c7

नमकीन उदाहरण #1 के साथ:

3436d420e833d662c480ff64fce63c7d27dabfb1b6a423f2ea45caa169fb157

नमकीन उदाहरण #2 के साथ:

728963c70b8a570e2501fa618c975509215bd0ff5cddaf405abf06234b20602c

सममित और असममित एल्गोरिथम

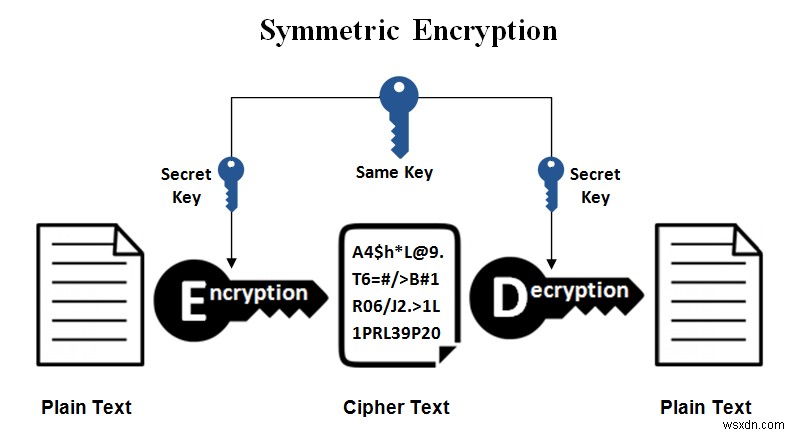

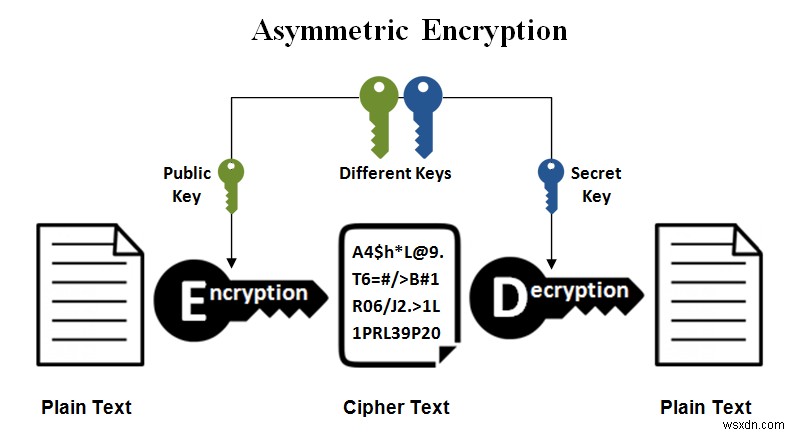

आधुनिक एन्क्रिप्शन एल्गोरिदम दो मोड पर काम करता है:सममित और असममित एल्गोरिदम। सममित एल्गोरिथम एन्क्रिप्शन और डिक्रिप्शन दोनों के लिए एक ही कुंजी का उपयोग करता है। आपसी समझ के आधार पर दोनों पक्षों द्वारा कुंजी पर सहमति व्यक्त की जाती है। असममित एल्गोरिदम दो अलग-अलग कुंजियों का उपयोग करता है:एक सार्वजनिक कुंजी और एक निजी कुंजी। यह आपसी समझौते की आवश्यकता के बिना एक सुरक्षित एन्क्रिप्शन सुनिश्चित करता है।

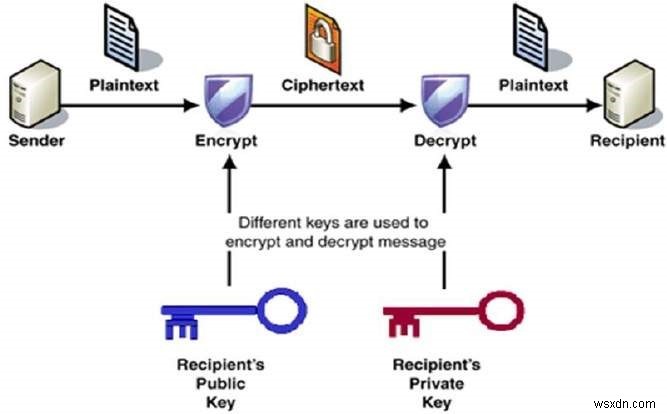

सार्वजनिक और निजी कुंजी

एक सार्वजनिक कुंजी नेटवर्क में सभी को वितरित की जाती है लेकिन एक निजी कुंजी केवल एक उपयोगकर्ता के लिए ही सीमित होती है। संदेश को एन्क्रिप्ट करने के लिए एक सार्वजनिक कुंजी का उपयोग किया जाता है जबकि प्राप्तकर्ता को संदेश को डिक्रिप्ट करने और पूरी सामग्री को पढ़ने के लिए स्वामी की निजी कुंजी की आवश्यकता होती है।

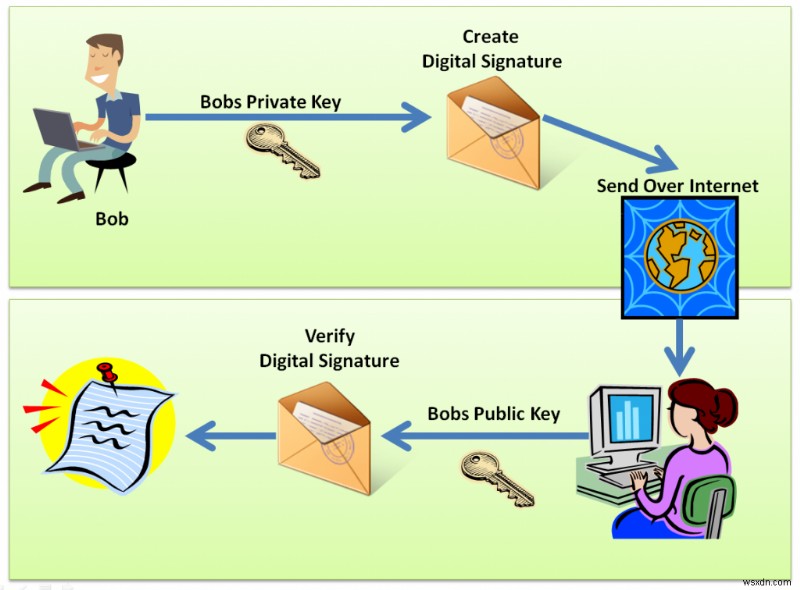

डिजिटल हस्ताक्षर

जब भी कोई संदेश या लिखित दस्तावेज़ पर हस्ताक्षर करता है, तो संदेश हस्ताक्षरकर्ता के साथ आबद्ध होता है। इसी तरह, एक डिजिटल हस्ताक्षर हस्ताक्षरकर्ता को डिजिटल डेटा से बांधता है। इस डिजिटल हस्ताक्षर का उपयोग प्राप्तकर्ता या किसी तीसरे पक्ष द्वारा व्यक्तिगत रूप से हस्ताक्षरकर्ता की पहचान करने के लिए किया जा सकता है। तेजी से प्रतिपादन के लिए संपूर्ण डेटा पर हस्ताक्षर करने की तुलना में हैश पर हस्ताक्षर करना अधिक कुशल है।

यह भी पढ़ें : FileVault एन्क्रिप्शन का उपयोग करके मैक डेटा को कैसे सुरक्षित करें

एन्क्रिप्शन-डिक्रिप्शन विसंगति क्या है?

एन्क्रिप्शन में, एन्क्रिप्शन कुंजी के साथ सादा पाठ को एल्गोरिथम के इनपुट के रूप में परोसा जाता है ताकि सादे पाठ को स्क्रैम्बल या अपठनीय रूप में परिवर्तित किया जा सके। यह एन्क्रिप्टेड संदेश प्राप्त करने वाले पक्ष को भेजा जाता है जो कुंजी के साथ संदेश को पढ़ने में सक्षम होता है।

रिवर्स प्रक्रिया डिक्रिप्शन है, डिक्रिप्शन कुंजी के साथ प्रेषक से प्राप्त एन्क्रिप्टेड संदेश या सिफर टेक्स्ट को डिक्रिप्शन एल्गोरिथम के इनपुट के रूप में भेजा जाता है ताकि सिफर टेक्स्ट को वापस सादे टेक्स्ट या पठनीय टेक्स्ट में बदला जा सके।

ये एन्क्रिप्शन और डिक्रिप्शन कुंजियाँ गणितीय संगणनाओं द्वारा उत्पन्न होती हैं जो एक यादृच्छिक संख्या उत्पन्न करती हैं। सत्र समाप्ति कुंजी समाप्त होने के बाद, ये कुंजियाँ सीमित समय या सत्र के लिए ही मान्य होती हैं।

निष्कर्ष में:

एन्क्रिप्शन के बिना, इंटरनेट पर हमारे द्वारा किए जाने वाले अधिकांश महत्वपूर्ण कार्य विशेष रूप से ऑनलाइन लेनदेन को पूरा करना बहुत मुश्किल होगा। हम महसूस करते हैं कि एन्क्रिप्शन से जुड़ी गणितीय आधार एक आम आदमी के लिए समझने के लिए जटिल कार्य है, क्योंकि अधिकांश लोग इससे जुड़ी शब्दावली से परिचित नहीं हैं। हमें उम्मीद है कि एन्क्रिप्शन की बुनियादी शर्तों और इसके अर्थ को समझने के लिए यह ब्लॉग आपके लिए एक अच्छा अनुभव रहा होगा।