शुरू करने से पहले, अपने चारों ओर एक नज़र डालें। आप जो तकनीक देखते हैं उसकी औसत आयु क्या है? आपका सेल फ़ोन संभवतः एक वर्ष पुराना है और आपका कंप्यूटर सिस्टम कम से कम तीन वर्ष पुराना है। अब, उस तकनीक के बारे में सोचें जिसका उपयोग आप इन्हें किसी भी डेटा उल्लंघन से बचाने के लिए कर रहे हैं! यदि हम गलत नहीं हैं, तो आप घोषणा करेंगे कि आप उन्हें सुरक्षित बनाने के लिए एक लाइसेंस प्राप्त एंटीवायरस का उपयोग कर रहे हैं! ठीक है, आपको यह जानकर आश्चर्य होगा कि आप एक ऐसी तकनीक पर भरोसा कर रहे हैं जो आपके डेटा को सुरक्षित रखने के लिए पर्याप्त नहीं है और उनमें से कुछ एक दशक से अपग्रेड भी नहीं हुए हैं। वे केवल UI को बदल रहे हैं जो उपयोगकर्ताओं को मूर्ख बनाता है कि संपूर्ण सॉफ़्टवेयर अपग्रेड कर दिया गया है और उनका व्यवसाय अप्रभावित रह गया है!

Source:leconsulting.com

काफी लंबे समय से, फर्मों ने पॉइंट-इन-टाइम सुरक्षा उपकरणों पर भरोसा किया है जो केवल एक बार फाइलों का निरीक्षण करते हैं और मैलवेयर और सिस्टम के बीच पहली दीवार के रूप में कार्य करते हैं। सुरक्षा सॉफ्टवेयर ठीक उसी समय काम करता था जब इसे बाजार में नया लॉन्च किया गया था। इसने नेटवर्क में प्रवेश करने वाली सभी फाइलों का निरीक्षण किया और दुर्भावनापूर्ण प्रदर्शित करने वाली हर चीज को ब्लॉक कर दिया। यह एकदम सही था, लेकिन एक दशक पहले!

आज, हैकर्स होशियार हैं, और वे अब पुरानी तरकीबों का उपयोग करके मैलवेयर को कोड नहीं करते हैं। उन्होंने खुद को अपग्रेड किया है और इसके परिणामस्वरूप, सुरक्षा सॉफ़्टवेयर पहले से ही सुरक्षा से समझौता करने से पहले मैलवेयर हमले का पता नहीं लगा सकता है! यह एक केस क्यों है? हमारे पास कहाँ कमी है?

यह भी पढ़ें: हैकर्स को आपका जीमेल ट्रैक करने से कैसे रोकें

हमें हैकर्स से पीछे क्यों रखता है?

Source:ward.ie

पहला और सबसे स्पष्ट कारण यह है कि हम अभी भी उन तकनीकों पर कायम हैं जो आज के उन्नत खतरों से लड़ने में सक्षम नहीं हैं। हैकर्स आसानी से असमर्थित सॉफ़्टवेयर, हार्डवेयर की पहचान कर सकते हैं और उन ज्ञात कमजोरियों का फायदा उठा सकते हैं जो उनके पास मौजूद उन्नत तकनीकों के साथ पैच नहीं की गई हैं। इसके अलावा, पुरानी तकनीक न केवल बनाए रखने के लिए महंगी है, बल्कि आपको नियामक अनुपालन उल्लंघनों के लिए भी अतिसंवेदनशील बनाती है।

हम समझते हैं कि नई तकनीक और हार्डवेयर में निवेश करना एक महंगा मामला हो सकता है, लेकिन अगर कोई सामूहिक सुरक्षा उल्लंघन होता है, तो आपको निश्चित रूप से अधिक निवेश करना होगा। इसके अतिरिक्त, आप अपने ग्राहकों और उन सभी अन्य लोगों का विश्वास खो देंगे जिन्होंने आप पर भरोसा किया है। दूसरी बात यह है कि हममें जागरूकता की कमी है और इस वजह से एक छोटी सी खामी बड़े पैमाने पर ब्रेक का कारण बनती है। जब तक हमें पता चलता है कि हमने गलती की है, हैकर्स पहले ही इसका फायदा उठा चुके हैं।

सुरक्षित रहने के लिए हमें क्या चाहिए?

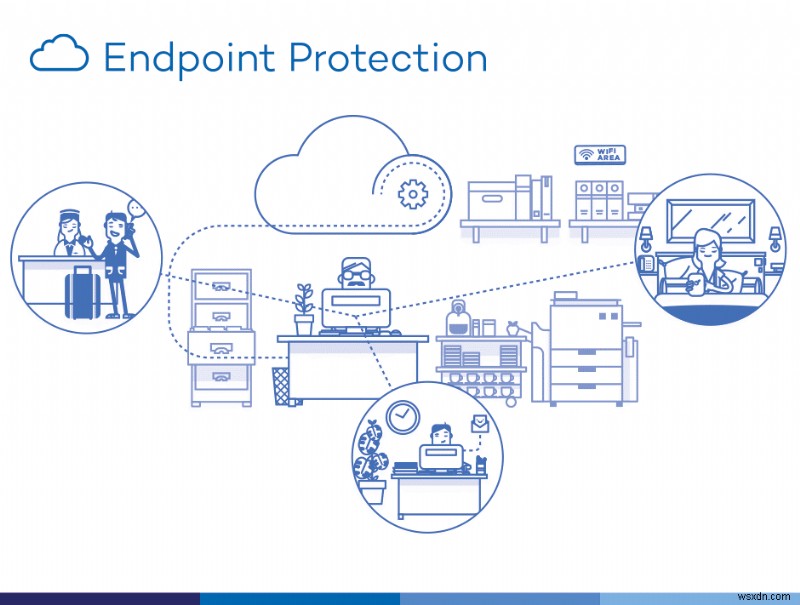

ऐसा कोई कठोर और तेज़ नियम नहीं है जो हमें हमलों से सुरक्षित करने के लिए पर्याप्त कुशल हो। हालाँकि, कुछ सामान्य ज्ञान और समापन बिंदु सुरक्षा समय की आवश्यकता है! जो लोग एंडपॉइंट सुरक्षा के बारे में नहीं जानते हैं, उनके लिए यह एक नेटवर्क में सभी एंडपॉइंट्स, जैसे सर्वर, स्मार्टफोन, डेस्कटॉप और कॉर्पोरेट आईटी नेटवर्क से जुड़े अन्य उपकरणों की सुरक्षा के लिए एक केंद्रीकृत पद्धति है।

आप में से कुछ लोग कह सकते हैं कि एंटीवायरस सॉफ़्टवेयर और एंडपॉइंट सुरक्षा समान हैं। लेकिन हकीकत इससे काफी अलग है। एंडपॉइंट सुरक्षा केवल एक डिवाइस पर ध्यान केंद्रित नहीं करती है, यह पूरे नेटवर्क को सुरक्षित करती है। साथ ही, समापन बिंदु डिवाइस उनकी सुरक्षा के लिए कुछ जिम्मेदारी वहन करते हैं।

Source:pandasecurity.com

विशेषज्ञों ने यह भी बताया है कि "एंडपॉइंट सिक्योरिटी" शब्द का उपयोग कॉर्पोरेट उत्पादों को संदर्भित करने के लिए किया जाता है, जिसमें सुरक्षा सुविधाओं की एक श्रृंखला शामिल होती है, जैसे मौजूदा हस्ताक्षर फ़ाइलों और अनुमानी एल्गोरिदम, आईपीएस / आईडीएस सेंसर और चेतावनी प्रणाली के आधार पर मैलवेयर हटाना, अंतर्निहित। एंटीस्पायवेयर सुरक्षा, प्रवेश/निकास फ़ायरवॉल, और कई अन्य।

हम यह निष्कर्ष नहीं निकाल सकते हैं कि यह एक निश्चित शॉट समाधान है और यह आपको हमेशा सुरक्षित रहने में मदद करेगा, हालांकि, पुरानी चाल और तकनीकों का उपयोग करने से यह एक बेहतर विकल्प होगा। अगर आप भी कोई पुरानी तकनीक का इस्तेमाल कर रहे हैं तो उससे जल्द से जल्द छुटकारा पाएं और आधुनिक तरीकों का इस्तेमाल करते हुए सुरक्षित रहें! इस तरह हम मूर्ख नहीं कहलाएंगे जिन्होंने भविष्य के युद्ध को लड़ने के लिए पुराने हथियारों का इस्तेमाल किया!