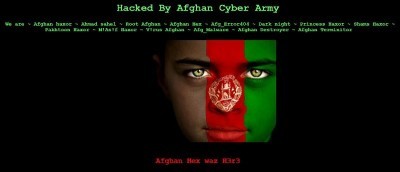

2014 की सर्दियों में, सोनी को एक हैकिंग समूह के भारी दबाव का सामना करना पड़ा, जिसके उत्तर कोरिया के होने का संदेह था, इसके रिलीज होने के संबंध में द इंटरव्यू , एक व्यंग्य फिल्म जिसमें देश के नेता किम जोंग-उन शामिल हैं। हमले को इसकी परिष्कृत प्रकृति के कारण राज्य-स्वीकृत ऑपरेशन का हिस्सा माना जाता था, और यह अपने लक्ष्य को प्राप्त करने में कामयाब रहा (यानी सोनी को सिनेमा में फिल्म की रिलीज को वापस लेने के लिए मजबूर करना जब तक कि उसका मन नहीं बदला)। यह पहली बार नहीं है, न ही यह आखिरी बार होगा, कि किसी राज्य ने किसी को हैक किया है, और न ही निगम ही एकमात्र संभावित लक्ष्य हैं। राज्य द्वारा प्रायोजित हैकिंग एक बढ़ती हुई घटना बनी रहेगी क्योंकि इंटरनेट हमारे जीवन में अधिक सर्वव्यापी हो गया है।

ऐसा क्यों हो रहा है?

जब आप इसके बारे में सोचते हैं, तो लाखों लोगों की जानकारी वाले बड़े डेटाबेस हमेशा हैकर्स के मुख्य लक्ष्य होते हैं। यही कारण है कि इन डेटाबेस को नियंत्रित करने वाली कंपनियां और सरकारें अक्सर अपने सभी रिकॉर्ड को सुरक्षित करने के लिए असाधारण रूप से मजबूत उपायों को नियोजित करते हुए एक तंग जहाज चलाती हैं (जब वे नहीं करते हैं)। इन संस्थाओं की सुरक्षा में छेद करने के लिए अत्यधिक परिष्कार के साथ हमला करना होगा। मैं हार्डवेयर के बारे में बात कर रहा हूं कि आज लाखों या अरबों डॉलर खर्च होंगे। बेशक, बहुत कम लोगों को इस तरह का अधिग्रहण करने के लिए प्रोत्साहन मिलता है जब तक कि इसमें किसी तरह की सरकार शामिल न हो।

सरकारों को दूसरे देश की आबादी के आंकड़ों की इतनी भूख क्यों है, क्योंकि उनके पास जानकारी इकट्ठा करने के लिए प्रत्यक्ष प्रोत्साहन है। सूचना शक्ति है, और इसे प्राप्त करने से सरकारों को दूसरों पर लाभ मिलता है। कुछ सरकारें इंटरनेट के माध्यम से भेजे गए डेटा स्ट्रीम को टैप करती हैं और आरोप लगाती हैं कि इससे आतंकवाद के खिलाफ प्रयासों में मदद मिलेगी (NSA PRISM स्कैंडल सबसे बड़े उदाहरणों में से एक है)। फिर, यह एक और तरीका है जिससे राज्य अपनी पसंद की जानकारी का लाभ उठा सकते हैं।

कौन इसके बारे में कुछ कर रहा है?

निगमों ने, स्वाभाविक रूप से, ट्रैफ़िक पैटर्न का विश्लेषण करके और जहां एक हमला राज्य द्वारा प्रायोजित प्रतीत होता है, वहां उपयोगकर्ताओं को ऑनलाइन सुरक्षा प्रदान करने के लिए पहल की है। ट्विटर उपयोगकर्ताओं को ऑनलाइन चेतावनी देने के प्रयास में शामिल हो गया है कि उनके खातों को राज्य प्रायोजित संस्थाओं द्वारा लक्षित किया जा रहा है। माइक्रोसॉफ्ट ने ऐसा 2016 की शुरुआत में ही किया था। किसी भी केंद्र-संगठित प्रयासों की कमी के बावजूद, ये कंपनियां नागरिकों की जानकारी को अवैध रूप से इकट्ठा करने के अभ्यास से व्यक्तियों को होने वाले नुकसान को कम करने का प्रयास कर रही हैं। यह निर्धारित करने के लिए कि क्या हमला राज्य प्रायोजित था, किसी को केवल परिष्कार के स्तर को देखना चाहिए। अलग-अलग हैकर्स (यहां तक कि एक टीम) के प्रयासों में अक्सर बहुत ही अनियमित पैटर्न होते हैं, जबकि राज्य-प्रायोजित हैकिंग मजबूत हार्डवेयर के साथ सुनियोजित और क्रूर प्रतीत होती है जिसे केवल एक बड़े संगठन के बजट के साथ हासिल किया जा सकता है।

आप क्या कर सकते हैं?

यदि आपको किसी आधिकारिक पते से एक ईमेल मिलता है (अर्थात पता ट्विटर/माइक्रोसॉफ्ट/आदि। आमतौर पर आपको सूचनाएं भेजने के लिए उपयोग किया जाता है) आपको बता रहा है कि आपको राज्य-संगठित प्रयास द्वारा लक्षित किया गया है, तो आपको तुरंत अपना पासवर्ड बदलना चाहिए और दो सक्षम करना चाहिए हर सेवा में -स्टेप प्रमाणीकरण जो आपको अनुमति देता है। ऐसा करने से आपकी व्यक्तिगत जानकारी लीक होने की संभावना कम हो जाएगी या आपको कोई वित्तीय नुकसान होगा।

जब हम समाधान के बारे में बात कर रहे हैं, हम सुनना चाहेंगे कि आपको क्या कहना है! अगर आपके पास इस बारे में कोई विचार है कि लोगों को ऐसी चेतावनी मिलने पर क्या करना चाहिए, तो कृपया एक टिप्पणी छोड़ दें जिसमें बताया गया हो कि आपको क्या लगता है कि कार्य योजना में क्या जोड़ा जाना चाहिए।