सिक्योर हैश एल्गोरिथम (SHA) 21वीं सदी की शुरुआत के दौरान हैकर्स के खिलाफ लड़ाई में शायद सबसे महत्वपूर्ण उपकरण रहा है। भारी मात्रा में प्रयास किए बिना डेटा को एन्क्रिप्ट करने की इसकी क्षमता ने इसे तोड़ने के लिए हार्डवेयर की अत्यधिक मात्रा की मांग करते हुए हमारे खातों और डेटा को कुछ दशकों के बेहतर हिस्से के लिए सुरक्षित रखा है। यही कारण है कि यह आश्चर्य की बात हो सकती है कि सभी प्रमुख ब्राउज़र डेवलपर्स इस विचार में एकमत हैं कि SHA-1 को अपने बड़े भाई, SHA-2 के पक्ष में पूरी तरह से छोड़ दिया जाना चाहिए। हर कोई अचानक 2017 तक इसे चरणबद्ध तरीके से समाप्त करने के लिए क्यों कृतसंकल्प है, और दोनों एक साथ क्यों नहीं रह पाए?

हैशिंग समझाया गया

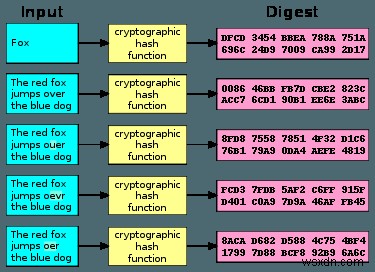

SHA को समझने के लिए, हमें हैशिंग के पीछे की प्रक्रिया और उद्देश्य को एक अभ्यास के रूप में देखना होगा। हैश एक स्ट्रिंग है जो प्रतिनिधित्व करता है एक विशेष संपत्ति लेकिन इसे प्रतिस्थापित नहीं करती है। सरल शब्दों में, अधिकांश क्रिप्टोग्राफिक एल्गोरिदम के विपरीत, आप एक वाक्य को हैश कर सकते हैं लेकिन आप इसे "अन-हैश" नहीं कर सकते। यह एकमात्र तरीका है जो उपयोगी है यदि गंतव्य सर्वर को डेटा की सामग्री को जानने की आवश्यकता नहीं है। इसके बजाय, इसे केवल आपके इनपुट के हैश की तुलना उसके डेटाबेस के अंदर हैश के साथ करने और दोनों के मेल खाने पर आपको प्रमाणित करने की आवश्यकता है। यही कारण है कि खाता पासवर्ड संग्रहीत करते समय हैश बहुत उपयोगी होते हैं; आपको साइट में प्रमाणित करने के लिए सर्वर को आपका वास्तविक पासवर्ड जानने की आवश्यकता नहीं है।

तब SHA-1 को क्यों छोड़ा जा रहा है?

यदि हैश को वास्तविक डेटा में फिर से बनाना इतना मुश्किल है, तो ऐसा क्यों है कि हर कोई इसे अस्तित्व से बाहर करने की इतनी जल्दी में है? यह सब हार्डवेयर से संबंधित है।

आप देखते हैं, एक हैश को "हैक" किया जा सकता है यदि कोई उस इनपुट पर ठोकर खा सकता है जो हैश उत्पन्न करता है जो उस मूल्य के साथ मेल खाता है जो सर्वर में स्टोरेज में है। अगर आपके खाते के पासवर्ड में हैश है b27263b7466a56b1467822108f5487422d054bbb , एक हैकर को केवल पाठ का एक और टुकड़ा खोजने की आवश्यकता होती है (जरूरी नहीं कि यह आपका पासवर्ड हो) जो हैश होने पर सटीक संयोजन बना सके। उस प्रकार का हार्डवेयर प्राप्त करना बहुत महंगा हुआ करता था जो उचित समय के भीतर ऐसा कर सकता था। हालाँकि, वर्ष 2015 में, यह सब GPU के एक समूह की मदद से किया जा सकता था। जैसे-जैसे हार्डवेयर अधिक शक्तिशाली और सस्ता होता जाएगा, SHA-1 को हल करना इतना सस्ता होगा कि छोटे समय के हैकर और उत्साही भी संभवतः ऐसा कर सकते हैं।

SHA-2 से मिलें

SHA-1 को प्रभावित करने वाली समस्याओं को दूर करने के लिए, SHA-2 को क्रिप्टोग्राफ़िक एल्गोरिदम के एक परिवार के रूप में बनाया गया है, जिसका उद्देश्य अच्छी तरह से करने वाले हैकर्स के लिए जीवन को असाधारण रूप से कठिन बनाना है। चूंकि ब्राउज़र और होस्ट SHA-1 प्रमाणपत्रों का उपयोग करना बंद कर देंगे, इसलिए उपर्युक्त विधि के माध्यम से किसी खाते को हैक करने की लागत खगोलीय होगी। SHA-2 अपने आउटपुट में अधिकतम 512 बिट्स का उपयोग करता है, जिससे इसे यह सुनिश्चित करने के लिए आवश्यक स्थान मिलता है कि स्ट्रिंग को समझने और पुन:पेश करने के किसी भी प्रयास में अनुचित समय लगेगा। बेशक, यह एल्गोरिथम भी भविष्य में किसी बिंदु पर टूट जाएगा और अंततः इसे दूसरे से बदल दिया जाएगा जो लड़ाई जारी रख सकता है।

हालांकि, निकट भविष्य के लिए, SHA-2 इंटरनेट का चैंपियन बना रहेगा।

आपको क्या लगता है और कितने साल SHA-2 रिंग में रहेगा? क्या ब्राउज़र डेवलपर अपने पूर्ववर्ती को चरणबद्ध करने के अपने निर्णय में सही हैं? अपने विचार हमें कमेंट में बताएं!