वर्डप्रेस XSS या क्रॉस-साइट स्क्रिप्टिंग हमले आज वेब पर सबसे आम हैक तंत्र हैं। वे आपकी वेबसाइट के आगंतुकों को लक्षित करते हैं, उनकी जानकारी चुराना चाहते हैं। XSS हमलों का सबसे बुरा हिस्सा यह है कि हमलावर ऐसा करने के लिए आपकी वर्डप्रेस वेबसाइट पर कमजोरियों का उपयोग करते हैं।

एक WordPress फ़ायरवॉल स्थापित करके अपने आगंतुकों को XSS हमलों से सुरक्षित रखें।

सतह पर, एक्सएसएस हमले बहुत खतरनाक नहीं लगते हैं, खासकर जब ब्रूट फोर्स या एसक्यूएल इंजेक्शन जैसे अन्य हमलों की तुलना में। जावास्क्रिप्ट का उपयोग करके क्रॉस-साइट स्क्रिप्टिंग हमला किया जाता है, और जावास्क्रिप्ट को ब्राउज़र द्वारा कसकर नियंत्रित किया जाता है। इस प्रकार, किसी व्यक्ति के बाकी डिवाइस तक इसकी बहुत सीमित पहुंच होनी चाहिए। यह मामला है, लेकिन यह कम खतरे में तब्दील नहीं होता है।

वर्डप्रेस एक्सएसएस हमला अधिक हानिकारक हमलों का प्रवेश द्वार है और इसे अपने आप में खतरनाक माना जाना चाहिए।

टीएल; डॉ: MalCare के साथ हैकर्स को आपके विज़िटर्स का डेटा चुराने से रोकें। मालकेयर में एक एकीकृत वर्डप्रेस फ़ायरवॉल है जो हैकर्स को आपकी वेबसाइट पर एक्सएसएस कमजोरियों का फायदा उठाने से रोकता है। MalCare एक संपूर्ण सुरक्षा प्लग इन है जो संपूर्ण WordPress सुरक्षा के लिए एक स्कैनर, क्लीनर और फ़ायरवॉल को एक साथ बंडल करता है।

WordPress XSS अटैक क्या है

एक क्रॉस-साइट स्क्रिप्टिंग हमला, संक्षेप में वर्डप्रेस एक्सएसएस, तब होता है जब कोई हमलावर किसी वेबसाइट में दुर्भावनापूर्ण जावास्क्रिप्ट कोड डालता है। जब कोई विज़िटर उस वेबसाइट पर आता है, तो उसका ब्राउज़र कोड निष्पादित करता है। दुर्भावनापूर्ण स्क्रिप्ट को एक विश्वसनीय स्रोत से माना जाता है, जो इस मामले में वेबसाइट है।

XSS हमले संभव हैं क्योंकि वेबसाइट में क्रॉस-साइट स्क्रिप्टिंग भेद्यता है। भेद्यता यह है कि वेबसाइट अपने द्वारा उत्पन्न आउटपुट में बाहरी इनपुट का उपयोग करती है, पहले इसे सत्यापित या जांचे बिना।

हममें से जो तकनीकी रूप से इच्छुक नहीं हैं, उनके लिए यह स्पष्टीकरण चित्रलिपि में भी हो सकता है। आइए एक गैर-तकनीकी सादृश्य को देखें कि XSS कैसे काम करता है:

एक पल के लिए कल्पना कीजिए कि आप एबीसी कंपनी के साथ काम कर रहे हैं। वे आपको उस कार्य के साथ एक फ़ोल्डर सौंपते हैं जो आपको करने की आवश्यकता है। आप इसे पढ़ें और काम करना शुरू करें, यह विश्वास करते हुए कि फ़ोल्डर एबीसी द्वारा संकलित किया गया है। हालांकि, मान लीजिए कि एबीसी कंपनी ने अपने वर्क फोल्डर को खुले में छोड़ दिया, जहां कोई भी आ सकता है और एक पेज को एक फोल्डर में डाल सकता है। यद्यपि तर्क उन्हें निर्देशित करता है, एबीसी किसी भी सम्मिलित पृष्ठ की जांच नहीं करता है। इसके बजाय, वे फ़ोल्डर को सीधे आपको सौंप देते हैं। आप मानते हैं कि फ़ोल्डर भरोसेमंद है, क्योंकि यह एबीसी से संबंधित है।

हालांकि, एक हमलावर फ़ोल्डर में एक पृष्ठ सम्मिलित कर सकता है जिसमें खराब निर्देश हैं। एबीसी नहीं जानता कि यह बुरा है, और आपको लगता है कि यह अच्छा है क्योंकि यह एबीसी से संबंधित है और आप आगे बढ़ते हैं। यह स्पष्ट रूप से एक सरल सादृश्य है क्योंकि आप अच्छे से बुरे का आकलन कर सकते हैं, लेकिन आपका ब्राउज़र नहीं कर सकता। यह पत्र के निर्देशों का पालन करता है।

वर्डप्रेस में XSS हमले के परिणाम

XSS हमलों का मुख्य लक्ष्य आपके वेबसाइट विज़िटर हैं, या अधिक विशेष रूप से उनकी जानकारी हैं। इसलिए, यदि कोई XSS हमला सफल होता है, तो दुर्भावनापूर्ण स्क्रिप्ट के पास विज़िटर के ब्राउज़र की सभी जानकारी तक पहुंच होगी, जिस तक आपकी वेबसाइट की पहुंच है। इसमें कुकीज़, सत्र की जानकारी आदि शामिल हैं।

इस स्तर पर बहुत सी चीजें गलत हो सकती हैं:

- हैकर विज़िटर के निजी डेटा तक पहुंच प्राप्त करता है, और आपकी वेबसाइट पर उनके खाते पर कब्जा कर सकता है। इस बिंदु से चीजें तेजी से बढ़ सकती हैं।

- हैकर विज़िटर का रूप धारण कर सकता है क्योंकि उसके पास अपने डेटा तक पहुंच है

- दुर्भावनापूर्ण स्क्रिप्ट विज़िटर को किसी अन्य वेबसाइट पर भेज सकती है, या उन्हें ऐसी सामग्री दिखा सकती है जो उनके द्वारा देखी गई मूल साइट से नहीं है। दुर्भावनापूर्ण स्क्रिप्ट ब्राउज़र पर पेज के प्रकट होने के तरीके को भी बदल सकती है।

- वास्तव में बुरे मामलों में, हमलावर फ़िशिंग जैसे सोशल इंजीनियरिंग हमले के साथ विज़िटर को लक्षित कर सकता है।

वेबसाइट के लिए, वर्डप्रेस एक्सएसएस हमले का प्रभाव अलग-अलग हो सकता है। वर्डप्रेस वेबसाइटें गंभीर संकट में पड़ सकती हैं जब वे निजी उपयोगकर्ता डेटा संग्रहीत करते हैं जिसे हैकर्स द्वारा चुराया जा सकता है। यदि विचाराधीन उपयोगकर्ता एक व्यवस्थापक या पर्याप्त विशेषाधिकार वाला कोई व्यक्ति है, तो हैकर उनका प्रतिरूपण कर सकता है और पूरी तरह से वेबसाइट से समझौता कर सकता है।

कैसे जांचें कि आपकी वेबसाइट में WordPress XSS भेद्यता है या नहीं

XSS भेद्यताएं कोड में मौजूद हैं; या तो वर्डप्रेस कोर कोड या प्लगइन्स और थीम का। जब तक आप अपनी वेबसाइट के लिए कस्टम कोड विकसित नहीं कर रहे हैं, यह संभावना नहीं है कि आप सीधे उपयोगकर्ता इनपुट से निपट रहे हैं, और इसलिए यह पता लगाना कि इसे कैसे सुरक्षित बनाया जाए, यह आपके दायरे में नहीं आता है।

एकमात्र वास्तविक तरीका है कि आप जांच सकते हैं कि आपकी वर्डप्रेस वेबसाइट एक्सएसएस हमलों के लिए अतिसंवेदनशील है या नहीं, एक्सएसएस हंटर जैसे स्कैनर का उपयोग करना है, या एक प्रवेश परीक्षक की सेवाओं को किराए पर लेना है।

हालांकि, इसका मतलब यह नहीं है कि आप अपने वेबसाइट विज़िटर को अपनी वेबसाइट पर संभावित XSS भेद्यताओं से नहीं बचा सकते हैं। एक वर्डप्रेस फ़ायरवॉल स्थापित करना हमलों को रोकता है और आपके आगंतुकों की सुरक्षा में एक लंबा रास्ता तय करता है।

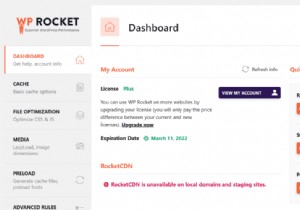

इसके अतिरिक्त, आप इंस्टॉल किए गए प्लगइन्स और थीम पर एक टैब रख सकते हैं। यदि उनमें से कोई भी XSS कमजोरियों का खुलासा करता है, तो उन्हें जल्द से जल्द अपडेट करना सुनिश्चित करें। MalCare इसे आसान बनाता है, क्योंकि यह आपकी वेबसाइट को हर दिन स्कैन करता है। यदि कोई संवेदनशील प्लगइन या थीम खोजी गई है, तो आप उसे MalCare डैशबोर्ड से सुरक्षित रूप से अपडेट कर सकते हैं।

क्या होगा अगर किसी XSS शोषण हमले से आपकी वेबसाइट पर मैलवेयर आ जाए

साइट विज़िटर स्पष्ट रूप से XSS हमले के लक्ष्य हैं, हालांकि उस समूह में वेबसाइट व्यवस्थापक भी शामिल हो सकते हैं। यदि आपकी वेबसाइट पर क्रॉस-साइट स्क्रिप्टिंग भेद्यता है, और किसी व्यवस्थापक के खाते से छेड़छाड़ की गई है, तो आपको यह मान लेना चाहिए कि आपकी वेबसाइट की सुरक्षा से भी समझौता किया गया है।

व्यक्तियों से डेटा चोरी करने के अलावा, एक्सएसएस हमलों का उपयोग रिमोट कोड निष्पादन जैसे अन्य हमलों को बनाए रखने के लिए भी किया जाता है।

इसलिए, भले ही एक वर्डप्रेस एक्सएसएस हमला तुरंत मैलवेयर में तब्दील नहीं होता है, लेकिन सावधानी के साथ गलती करना बेहतर है। अगर आपकी वेबसाइट में मैलवेयर है, तो उससे तुरंत निपटें।

अपनी वेबसाइट स्कैन करें

यह पता लगाने का एकमात्र तरीका है कि आपकी वेबसाइट में वास्तव में मैलवेयर है या नहीं, इसे स्कैन करना है। आप इसे कई तरीकों से कर सकते हैं, हालांकि, वे सभी समान रूप से प्रभावी नहीं हैं।

हम अनुशंसा करते हैं कि आप अपनी वेबसाइट को सुरक्षा स्कैनर से गहराई से स्कैन करें अपनी वेबसाइट या डेटाबेस में मैलवेयर के सबसे छोटे निशान खोजने के लिए। यह निर्धारित करने का एक निश्चित तरीका है कि आपकी वेबसाइट पर मैलवेयर है या नहीं। एक बार आपके पास उत्तर हो जाने के बाद, आप इससे छुटकारा पाने के लिए हैक की गई वर्डप्रेस साइट से निपटने के लिए हमारे गाइड का अनुसरण कर सकते हैं।

वर्डप्रेस XSS सुरक्षा:XSS हमलों को रोकने के 5 तरीके

वर्डप्रेस क्रॉस-साइट स्क्रिप्टिंग कमजोरियां कोड में पाई जाती हैं, और उन कमजोरियों को दूर करने के लिए वर्डप्रेस व्यवस्थापक बहुत कम कर सकता है। हालांकि, निश्चित रूप से कुछ चीजें हैं जो आप अपने साइट विज़िटर को XSS हमलों से बचाने के लिए कर सकते हैं।

1. वेब एप्लिकेशन फ़ायरवॉल स्थापित करें

लगातार विकसित हो रहे खतरे के सामने फायरवॉल आपका सबसे अच्छा बचाव है। फायरवॉल के विशेष नियम हैं जो उन अनुरोधों की तलाश करते हैं जिनमें आमतौर पर XSS हमलों में पाए जाने वाले संदिग्ध पाठ हो सकते हैं।

अनुशंसित पढ़ें:वर्डप्रेस में देश के आईपी पते को कैसे ब्लॉक करें

2. अपने सभी प्लगइन्स और थीम अपडेट करें

वर्डप्रेस सुरक्षा कमजोरियां हर समय प्लगइन्स और थीम में खोजी जाती हैं। जिम्मेदार डेवलपर्स उनके लिए सुरक्षा पैच जारी करते हैं, ताकि वेबसाइटों को जोखिम न हो। पैच उपलब्ध होने के बाद, कमजोरियों की खोज करने वाले लोग समाचार जारी करते हैं। इसलिए, जिन वेबसाइटों ने अपने प्लगइन्स और थीम को अपडेट नहीं किया है, वे हैकर्स के लिए लक्ष्य बन जाते हैं।

3. एक अच्छा वर्डप्रेस सुरक्षा प्लगइन स्थापित करें

यदि लक्षित उपयोगकर्ता एक व्यवस्थापक है, तो XSS हमले वेबसाइट स्वामियों के लिए वास्तव में खतरनाक हैं। XSS का उपयोग लॉगिन क्रेडेंशियल प्राप्त करने के लिए किया जा सकता है, और फिर वेबसाइट को मैलवेयर से संक्रमित कर सकता है। एक अच्छा सुरक्षा प्लगइन आपको असामान्य गतिविधि के लिए उपयोगकर्ताओं की निगरानी करने में मदद करेगा, और दैनिक स्कैन किसी भी मैलवेयर को जल्दी से इंगित करेगा।

4. वर्डप्रेस हार्डनिंग लागू करें

वर्डप्रेस हार्डनिंग चरणों की एक श्रृंखला है जो आप अपनी वर्डप्रेस साइट को सामान्य रूप से अधिक सुरक्षित बनाने के लिए उठा सकते हैं। इनमें से, हम विशेष रूप से टू-फैक्टर ऑथेंटिकेशन की सलाह देते हैं। XSS हमलों का सबसे बड़ा खतरा लॉगिन क्रेडेंशियल और पहचान की चोरी है, इसलिए दो-कारक प्रमाणीकरण आपकी साइट तक पहुंचने के लिए चोरी किए गए क्रेडेंशियल्स को रोकने में एक लंबा रास्ता तय करता है। XML-RPC को अक्षम करने जैसे अन्य सख्त कदम भी लागू करने के लिए अच्छे हैं।

5. कम से कम विशेषाधिकार वाली उपयोगकर्ता नीति का पालन करें

यदि किसी उपयोगकर्ता के खाते से XSS हमले के कारण छेड़छाड़ की जाती है, तो वे संभावित रूप से जो नुकसान कर सकते हैं वह वेबसाइट पर उनकी अनुमतियों द्वारा सीमित है।

यदि आप एक वर्डप्रेस डेवलपर हैं, तो हमेशा उपयोगकर्ता इनपुट को साफ करें। आपकी वेबसाइट को दुर्भावनापूर्ण कोड के लिए प्रत्येक इनपुट की जांच करनी चाहिए, विशेष रूप से इसे आउटपुट के रूप में प्रदर्शित करने से पहले।

WordPress XSS अटैक कैसे काम करता है

XSS हमले दो भागों में काम करते हैं:इंजेक्शन और नतीजा।

सबसे पहले, हैकर दुर्भावनापूर्ण जावास्क्रिप्ट कोड को एक कमजोर वेबसाइट में इंजेक्ट करता है। यह कुछ तरीकों से किया जा सकता है, जिसकी चर्चा हम अगले भाग में करेंगे। इसके बाद, जब कोई आगंतुक साइट पर आता है, तो ब्राउज़र दुर्भावनापूर्ण जावास्क्रिप्ट कोड को निष्पादित करता है क्योंकि उसे लगता है कि यह वेबसाइट का हिस्सा है।

इसका परिणाम यह होता है कि अब एक हैकर के पास वेबसाइट पर दिखने वाले सभी विज़िटर के डेटा तक पहुंच होती है। This might include their cookies, session information, and login data. The information can be used to launch other attacks like phishing or cookie stealing.

What does this have to do with your WordPress website?

At this point, it looks like the problem lies with the visitor and their browser. However, that is not accurate. The browser would not execute the malicious code unless it thought it was a part of a trusted website. If the visitor is on your site, the trusted website is yours.

The XSS attack works because a website needs to have an XSS vulnerability. That means it should accept user input without checking or validating the input in any way. Only then does WordPress XSS exploit allow an attacker to inject JavaScript into the website without a problem.

Let’s look at an example.

On a WordPress blog, the admin wants to be able to allow readers to post comments under articles. The admin installs a plugin to manage said comments.

When a reader wants to post a comment, they type it into a text field, which has been provided by the plugin. Anyone can type up their comment and send it to the website database. अब तक सब ठीक है।

The problem appears when someone who is not-so-nice types up a comment, but adds a script to it as well. The input would be something along the lines of:“This cake recipe is superb! ” The script tags enclose JavaScript code that is malicious and designed to interact with other visitors to the site.

The plugin doesn’t check the comments for these scripts, assuming that it is all text. And then saves it, as is, to the database. This is an XSS vulnerability.

Now, another visitor comes to the blog page, and their browser loads the page and the comments. The website database has saved all the comments, and so sends it to the browser so the new visitor can see them. But because there is JavaScript in one of the comments, the browser thinks that bit of code needs to be executed. And it does that, assuming the code is a part of the website. But it wasn’t. The website thought the code is text, and has saved it as such. The browser sees a script and executes it. This is how an XSS attack works.

If the plugin checked the comments for malicious code before saving them to the database, the website wouldn’t have the XSS vulnerability. The browser wouldn’t receive the JavaScript code, and the visitor’s data would be safe.

Types of cross-site scripting attacks

Cross-site scripting attacks are categorised depending on where the code is stored and executed. There are 3 main types of attacks:stored or persistent, reflected, and DOM . However, they are not mutually exclusive. XSS attacks can be a combination of these types. It is still useful to understand these types though, and see how they intersect with each other.

- Stored XSS: In our comment example of the previous section, the comment was sent to the website database and stored there. Then, when a visitor comes along, it is sent to their browser. Because the code is stored on the database, it will be sent to all visitors. That’s why it is called stored or persistent XSS.

- Reflected XSS: Reflected XSS attacks are a little tricky to understand, because it involves the visitor sending the malicious code to the website themselves, albeit unwittingly.

An attacker sends your website link to your visitors, typically via email or a neutral website. The link contains malicious code though, so when the visitor clicks on it, it sends that code to your website. If your website has an XSS vulnerability, it means that your website isn’t checking user input like this for malicious code. So when your website sends the response back to the visitor’s browser, it includes the malicious code as well. The visitor’s browser now thinks that the code is part of your website, and executes it. And thus the attacker has access to the visitor’s information.

In both stored and reflected XSS attacks, the website is involved in the attack. The malicious code actually goes into the web server or database, and is sent back to the visitor. The only difference is whether the attacker sends it to the website or the visitor themselves.

- DOM-based XSS: In the case of DOM-based XSS, the code is not sent to the website at all. The malicious code can be sent to the visitor like in a reflected XSS attack, but instead of being sent to the website at all, it is executed by the browser directly.

This may seem like this isn’t a vulnerability on the website at all, but it is. The malicious script isn’t sent to the website, but remains in the visitor’s browser. The visitor’s browser sends a request to the website server. The server response uses user input which is already in the browser. Which in this case is malicious code.

To understand types of XSS attacks better, check out this dedicated resource.

That being said, the types of XSS attacks shouldn’t be of concern to you, because there is little you can actively do to resolve Cross-site scripting vulnerabilities. It is not feasible to vet plugins and themes to see if they have these vulnerabilities before they are discovered after all. However, once they are discovered, you should update them right away.

You can protect your website visitors from Cross-site scripting attacks by installing a firewall. This is the only real defense against malicious code.

Takeaways

A wordPress XSS attack is very common and they target website visitors to steal data. As a responsible website admin, you want to protect your visitors from harm. Installing a WordPress firewall will go a long way in doing that. MalCare is a sophisticated WordPress firewall, and a great security plugin. The vulnerability and malware scanner helps mitigate the ill effects of malware quickly and effectively.

Also Read:Prevent Cross-site Scripting attacks

अक्सर पूछे जाने वाले प्रश्न

Is WordPress vulnerable to XSS?

Yes, WordPress is vulnerable to XSS attacks. There are many XSS vulnerabilities discovered in the WordPress core files, in addition to the plugins and themes. Responsible developers resolve these WordPress XSS vulnerabilities quickly and update their software so it cannot be exploited by hackers.

What does cross-site scripting mean?

Cross-site scripting (XSS) is a cyberattack that uses malicious scripts on your web browser to hack browser session cookies to steal highly sensitive data. Used effectively, cross-site scripting can steal passwords and financial information. WordPress XSS hacks are very difficult to defend against unless you use a powerful firewall.

How to Prevent XSS in WordPress?

The simplest way to defend against XSS attacks in WordPress is to install a firewall that can effectively block out malicious traffic. For WordPress, we also recommend hardening your website against typical hacks.