Microsoft Azure, Windows के निर्माता से प्रसिद्ध क्लाउड कंप्यूटिंग सह डेटाबेस प्रबंधन प्लेटफ़ॉर्म स्थिरता और सुरक्षा के लिए तरस रहा है। Azure क्लाइंट पिछले एक साल में मैलवेयर और स्पाइवेयर हमलों, क्लाउड डेटा समझौता, और नेटवर्क पर कमांड और कंट्रोल ब्रीच के अधीन रहे हैं। Azure लगभग प्रदान करता है। अपने ग्राहकों को 600 विभिन्न सेवाएँ जिनमें क्लाउड कंप्यूटिंग, डेटा स्टोरेज, डेटाबेस प्रबंधन और संगठन, संचार तंत्र, सामग्री वितरण नेटवर्क और IoT फ़ंक्शंस शामिल हैं। जबकि एज़्योर स्वास्थ्य सेवा और शिक्षा उद्योग के लिए क्लाउड कंप्यूटिंग समाधान प्रदान करने में अत्यधिक प्रभावी रहा है, यह ट्विटर, सीएनईटी, और वेरिज़ोन जैसे प्रमुख वाणिज्यिक ग्राहकों को भी सेवाएं प्रदान कर रहा है, जो बदले में पूंजीकरण में लाखों डॉलर का संकेत देता है।

हालाँकि, WannaCry Ransomware हमले के बाद से पिछले कुछ वर्षों में, Azure मैलवेयर और स्पाईवेयर की मेजबानी करने का केंद्र रहा है, जिसने इसके कई छोटे-से-मध्यम ग्राहकों को लक्षित किया है। जबकि एज़्योर एक सख्त चोरी और मालवेयर डिटेक्शन सिस्टम का दावा करता है, इसकी सेवाओं में बग की एक श्रृंखला लगातार रिपोर्ट की गई है, जिसमें मैलवेयर को होस्ट करने और इन्फ्रास्ट्रक्चर को कमांड और नियंत्रित करने की क्षमता है।

Azure सेवाओं और ग्राहकों पर हमले

WannaCry के बाद, Azure पर सबसे चर्चित मैलवेयर-होस्टिंग रिपोर्ट में से एक, दिसंबर 2018 में वापस आई, जब Capital नामक एक मैलवेयर ने Azure सेवाओं का उपयोग करके लक्षित स्वास्थ्य संस्थानों को स्थापित किया। मैलवेयर ने एज़्योर का उपयोग संक्रमित फ़ाइलों से युक्त पेलोड देने के लिए किया, जो डाउनलोड करने पर एज़्योर पर डेटा सुरक्षा का उल्लंघन करता है और वहां उपलब्ध जानकारी एकत्र करता है। स्वास्थ्य संस्थानों के लिए, अज्ञात साइबर हमलावरों को डेटा का इस तरह का लीक होना एक महत्वपूर्ण चिंता का विषय है। पेलोड एज़्योर के बचाव को भंग करने में सक्षम थे क्योंकि आईटी प्रशासक एज़्योर खातों को खुले तौर पर एज़्योर द्वारा उपयोग किए गए आईपी एड्रेस ब्लॉक के अंधे विश्वास को संभालते हैं।

फिर, इस साल मई में, यह बताया गया कि माइक्रोसॉफ्ट सपोर्ट पार्टनर्स के रूप में प्रस्तुत स्कैमर्स का एक समूह एज़्योर का उपयोग करके मैलवेयर के साथ ग्राहकों के सिस्टम को संक्रमित करने की कोशिश कर रहा था। इन समर्थन स्कैमर्स को विभिन्न इंटरनेट पोर्टलों पर सशुल्क खोज का उपयोग करने और पीड़ितों को अपनी साइटों पर लुभाने के लिए लक्षित करने की सूचना मिली थी। कई स्कैमर्स को मालवेयर इंजेक्ट करने के लिए क्लाइंट सिस्टम की रिमोट एक्सेस सर्विसिंग का उपयोग करने की भी सूचना मिली थी। हालांकि, ग्राहकों की कई रिपोर्ट और दुनिया भर में एंटी-मैलवेयर रिसर्च टीमों से कई खुलासे के बाद, Microsoft ने खुद कदम रखा और ऐसे स्कैमर्स को बंद करने के लिए छापे मारे।

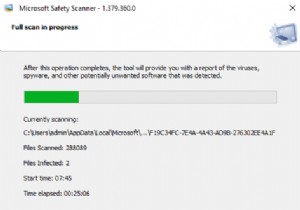

और फिर से पिछले महीने, यह पता चला था कि एज़्योर सेवाओं और उसी नेटवर्क में काम करने वाले किसी भी अन्य कंप्यूटर का उपयोग करके सिस्टम में दुर्भावनापूर्ण फ़ाइलों को इंजेक्ट करने के लिए एज़्योर क्लाउड पर एक कमांड और कंट्रोल टाइप मैलवेयर होस्ट किया गया था। हालाँकि एज़्योर के खतरे का पता लगाने वाले कोड मैलवेयर को रोकने या उसका पता लगाने में सक्षम नहीं थे, लेकिन विंडोज डिफेंडर ने इसे सिस्टम स्कैन के दौरान संभावित खतरे के रूप में पहचाना। यही कारण था कि सिस्टम एडमिनिस्ट्रेटर इस मैलवेयर से उत्पन्न खतरों को नियंत्रित करने में सक्षम थे। हालांकि, इसने एज़्योर की सुरक्षा और सुरक्षा आश्वासनों में एक संभावित दोष का खुलासा किया।

संभावित उपयोगकर्ता लापरवाही के परिणामस्वरूप Azure पर डेटा का उल्लंघन हुआ

ऐसी संभावनाएं हैं कि एज़्योर या कोई अन्य क्लाउड डेटा सेवा खाते उपयोगकर्ताओं की ओर से भी कुछ लापरवाही के कारण मैलवेयर-होस्टिंग के संपर्क में हैं। यहां कुछ कारक दिए गए हैं, जिन्हें उपयोगकर्ताओं को अपने एज़्योर खातों और अपने नेटवर्क में सिस्टम की पूर्ण सुरक्षा सुनिश्चित करने के लिए ध्यान में रखना चाहिए:

- Azure सेवा खातों और उनके प्रबंधन तक पूर्ण पहुंच रखने वाले व्यवस्थापकों की संख्या कम करें। इससे कोई फर्क नहीं पड़ता कि आपके सर्वर की फ़ायरवॉल सुरक्षा कितनी मजबूत है, कोई भी दुष्ट व्यवस्थापक जो आपकी फ़ाइलों तक पहुंच से वंचित है, Azure को पेलोड डिलीवरी के रूप में उपयोग करके आसानी से मैलवेयर डाल सकता है। इसके अलावा, मानव पहुंच की संख्या जितनी कम होगी, मानव त्रुटि और कुप्रबंधन की संभावना उतनी ही कम होगी।

- यदि आप या आपका कोई सहकर्मी Azure को वर्चुअल मशीन सॉफ़्टवेयर के माध्यम से एक्सेस कर रहे हैं, तो सुनिश्चित करें कि वर्चुअल मशीन में एंडपॉइंट सुरक्षा है और वर्चुअल मशीन बग या कमजोरियों से मुक्त है।

- सुनिश्चित करें कि नेटवर्क में प्रत्येक उपयोगकर्ता ने अपने व्यक्तिगत Azure खाते में लॉग इन करने के लिए बहु-कारक प्रमाणीकरण सक्षम किया है।

- उपयोगकर्ताओं को किसी ऐसे बाहरी खाते से लॉग इन करने की अनुमति न दें, जिसका डोमेन व्यवस्थापकीय डोमेन से भिन्न हो।

- क्या व्यवस्थापकों ने सुनिश्चित किया है कि Azure पहचान और खातों का उपयोग उपयोगकर्ताओं द्वारा किसी तृतीय-पक्ष एप्लिकेशन में लॉग इन करने के लिए नहीं किया जाता है, क्योंकि यह क्लाउड सुरक्षा को खतरे में डाल सकता है।

लेकिन, क्लाउड डेटा को कैसे सुरक्षित रखें

क्लाउड जोखिम प्रबंधन और कम करने के लिए काफी जटिल हैं। चूंकि क्लाउड पर डेटा डिस्क पर भौतिक रूप से सहेजा नहीं जाता है, इसलिए उल्लंघन के मामले में इसे पुनर्प्राप्त करना या उस तक पहुंच प्राप्त करना अत्यधिक कठिन हो जाता है। प्रत्येक उपयोगकर्ता या उद्यम में बैकअप के रूप में एक अलग क्लाउड पर भौतिक रूप में गोपनीय दस्तावेज़ होने चाहिए। यह सुनिश्चित करना आवश्यक है कि इस तरह के अलग-अलग क्लाउड बैकअप को गोपनीय रखा जाता है और केवल कोर एंटरप्राइज़ सदस्यों या केवल डेटा स्वामी द्वारा ही एक्सेस किया जा सकता है। इस तरह के बैकअप पर किसी का ध्यान नहीं जाता है और चूंकि वे नियमित प्रबंधन और पुनर्प्राप्ति के लिए अक्सर उपयोग नहीं किए जाते हैं, ऐसे बैकअप में डेटा एक एज़्योर खाते में संग्रहीत डेटा से बहुत कम असुरक्षित होता है।

डेटा बैकअप के लिए क्लाउड स्टोरेज सेवा का लाभ उठाकर आप राइट बैकअप सबसे अच्छे विकल्पों में से एक है। अपने डेटा को क्लाउड में सहेज कर रखने और इसे कहीं से भी एक्सेस करने के लिए यह सबसे सुरक्षित तरीकों में से एक है। खराब स्थिति में भी जहां आपका डिवाइस मैलवेयर से प्रभावित होता है, डेटा क्लाउड पर सुरक्षित रहता है। विंडोज, आईओएस और एंड्रॉइड के लिए राइट बैकअप उपलब्ध है। आप अपने कंप्यूटर पर एप्लिकेशन डाउनलोड कर सकते हैं और फिर स्वचालित बैकअप लेने के लिए सेटिंग्स से निर्धारित समय निर्धारित कर सकते हैं। यह आपको इसे हर बार मैन्युअल रूप से करने से बचाएगा और आपके डेटा की सुरक्षा सुनिश्चित करेगा।

जबकि एज़्योर रीयल-टाइम क्लाउड कंप्यूटिंग सेवाएं प्रदान करने में प्रभावी है, यह भी एक तथ्य है कि यह मैलवेयर के संक्रमण के लिए काफी असुरक्षित है। एक उपयोगकर्ता के रूप में, कोई तब तक इंतजार नहीं कर सकता जब तक कि एज़्योर की सपोर्ट टीम और डेवलपर्स इसकी कमजोरियों के लिए एक स्थायी पैच नहीं ढूंढ लेते हैं और उनकी डेटा सुरक्षा के लिए आवश्यक उपाय करने की आवश्यकता होती है। ऐसे परिदृश्य में, राइट बैकअप जैसे टूल का उपयोग करना बेहतर होता है, ताकि मैलवेयर-होस्टिंग या क्लाउड डेटा ब्रीच से निपटने के दौरान भी, आपका वर्तमान कार्य बाधित न हो और आपका शोध और फ़ाइलें पूरी तरह से खो न जाएं।

यदि आपको लगता है कि हैकिंग प्रयासों का मुकाबला करने के लिए महत्वपूर्ण डेटा का बैकअप लेना आवश्यक है, तो कृपया टिप्पणी अनुभाग में अपने विचार साझा करें और हमें ऐसी किसी भी घटना के बारे में बताएं जहां आपके सिस्टम पर संभावित मैलवेयर द्वारा हमला किया गया हो।