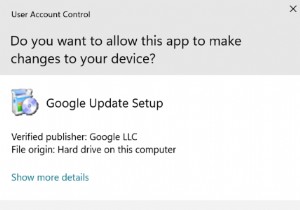

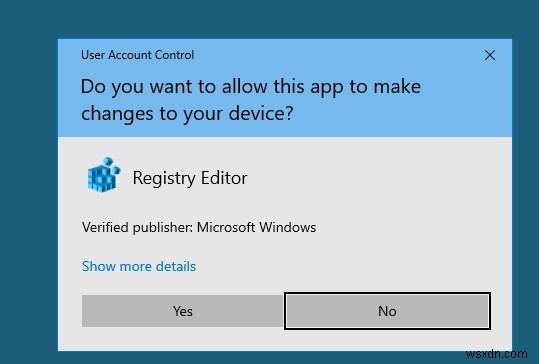

(उपयोगकर्ता खाता नियंत्रण) विंडोज सुरक्षा का एक महत्वपूर्ण घटक है। जब आप कोई एप्लिकेशन या प्रक्रिया चलाते हैं जिसके लिए व्यवस्थापकीय विशेषाधिकारों की आवश्यकता होती है, तो सिस्टम सेटिंग्स, संरक्षित रजिस्ट्री कुंजियों या सिस्टम फ़ाइलों को बदलने का प्रयास करते हुए, यूएसी घटक डेस्कटॉप को संरक्षित मोड (सिक्योर डेस्कटॉप) में बदल देता है और व्यवस्थापक से इन कार्यों की पुष्टि के लिए कहता है। इस तरह, यूएसी उन प्रक्रियाओं और मैलवेयर के लॉन्च को रोकने में मदद करता है जो संभावित रूप से आपके कंप्यूटर को नुकसान पहुंचा सकते हैं।

नीचे दिया गया स्क्रीनशॉट दिखाता है कि जब आप रजिस्ट्री संपादक को चलाने का प्रयास कर रहे हैं (regedit.exe ) विंडोज 10 पर, एक यूएसी पुष्टिकरण विंडो दिखाई देती है:

User Account Control Do you want to allow this app to make changes to your device?

इस लेख में, हम देखेंगे कि समूह नीतियों का उपयोग करके किसी एकल कंप्यूटर या डोमेन में एकाधिक कंप्यूटरों पर यूएसी सेटिंग्स को कैसे प्रबंधित किया जाए।

Windows 10 पर उपयोगकर्ता खाता नियंत्रण स्लाइडर स्तर

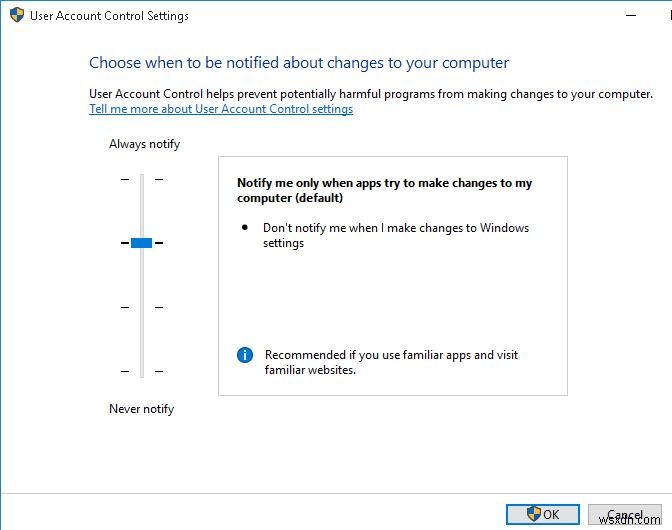

विंडोज 7 (और नए) में, कंप्यूटर पर यूएसी सेटिंग्स को एक विशेष स्लाइडर (कंट्रोल पैनल या UserAccountControlSettings.exe के माध्यम से बुलाया जाता है) का उपयोग करके प्रबंधित किया जाता है। फ़ाइल)। स्लाइडर का उपयोग करके, आप चार पूर्वनिर्धारित उपयोगकर्ता खाता नियंत्रण सुरक्षा स्तरों में से एक का चयन कर सकते हैं।

- स्तर 4 — हमेशा सूचित करें — उच्चतम यूएसी सुरक्षा स्तर;

- स्तर 3 — केवल तभी सूचित करें जब प्रोग्राम myकंप्यूटर में परिवर्तन करने का प्रयास करें (डिफ़ॉल्ट) - डिफ़ॉल्ट सुरक्षा स्तर;

- स्तर 2 — केवल तभी सूचित करें जब प्रोग्राम मेरे कंप्यूटर में परिवर्तन करने का प्रयास करें (मेरे डेस्कटॉप को मंद न करें) - लगभग पिछले स्तर के समान, लेकिन डेस्कटॉप लॉकिंग के साथ सुरक्षित डेस्कटॉप पर स्विच किए बिना;

- स्तर 1 — कभी सूचित न करें - यूएसी अक्षम है।

Windows 10 में डिफ़ॉल्ट रूप से, UAC सुरक्षा स्तर 3 का उपयोग किया जाता है, जो केवल तभी सूचना प्रदर्शित करता है जब आप सिस्टम फ़ाइलों या सेटिंग्स को बदलने का प्रयास करते हैं।

GPO का उपयोग करके Windows में उपयोगकर्ता खाता नियंत्रण को अक्षम कैसे करें?

ज्यादातर मामलों में, यूएसी को पूरी तरह से अक्षम करने की अनुशंसा नहीं की जाती है। उपयोगकर्ता खाता नियंत्रण एक सरल लेकिन प्रभावी विंडोज सुरक्षा उपकरण है। अपने अभ्यास में, मैं यह सुनिश्चित किए बिना कि यूएसी कुछ कार्यों को अवरुद्ध करता है, मैं उपयोगकर्ताओं के कंप्यूटर पर यूएसी को कभी भी अक्षम नहीं करता। इन मामलों में भी, किसी विशिष्ट एप्लिकेशन के लिए यूएसी को अक्षम करने, या व्यवस्थापक अधिकारों के बिना ऐप्स चलाने और यूएसी प्रॉम्प्ट को दबाने के लिए सरल समाधान हैं।

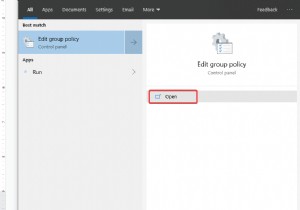

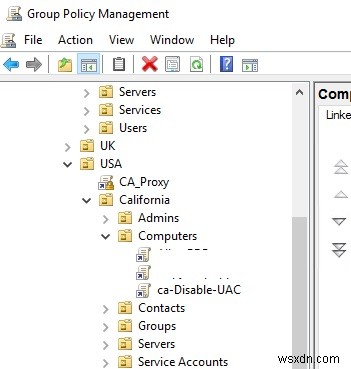

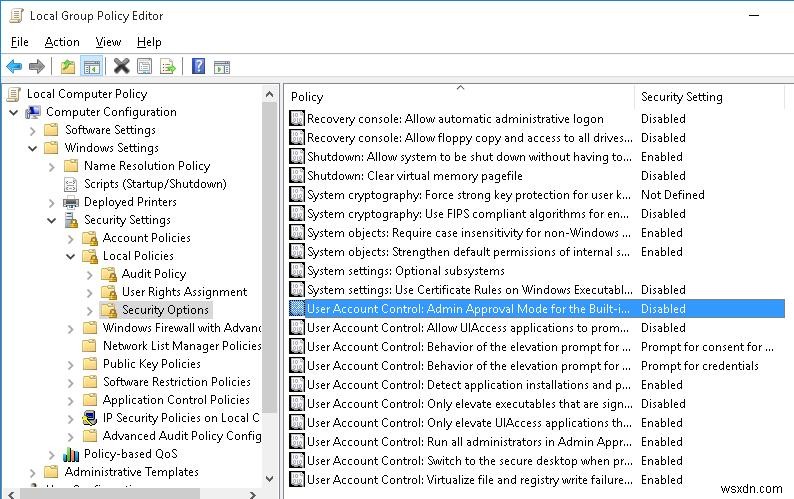

आप समूह नीति का उपयोग करके यूएसी को अक्षम कर सकते हैं। एक स्टैंडअलोन कंप्यूटर पर, आप स्थानीय समूह नीति संपादक का उपयोग कर सकते हैं gpedit.msc . यदि आपको नीति को डोमेन कंप्यूटर पर परिनियोजित करने की आवश्यकता है, तो आपको समूह नीति प्रबंधन कंसोल - gpmc.msc का उपयोग करने की आवश्यकता है। (आइए इस विकल्प पर विचार करें)।

- डोमेन GPO Management Console में, उन कंप्यूटरों के साथ OU पर क्लिक करें जिन पर आप UAC को अक्षम करना चाहते हैं और एक नई नीति ऑब्जेक्ट बनाना चाहते हैं;

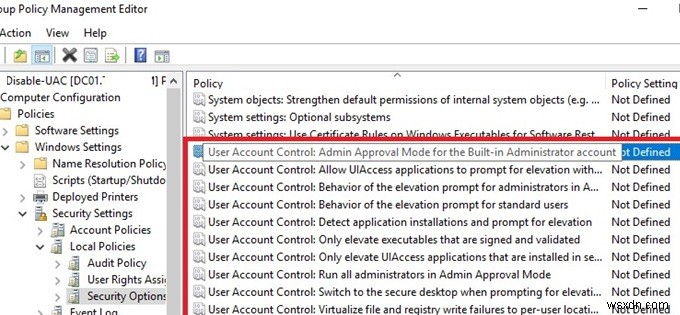

- नीति संपादित करें और अनुभाग पर जाएं कंप्यूटर कॉन्फ़िगरेशन -> नीतियां -> विंडोज सेटिंग्स -> सुरक्षा सेटिंग्स -> स्थानीय नीतियां -> सुरक्षा विकल्प;

- इस अनुभाग में कई विकल्प हैं जो यूएसी सेटिंग्स को नियंत्रित करते हैं। इन मापदंडों के नाम उपयोगकर्ता खाता नियंत्रण से शुरू होते हैं;

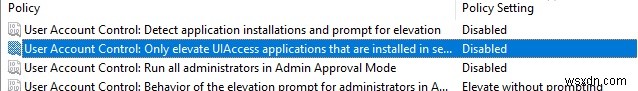

- यूएसी को पूरी तरह से अक्षम करने के लिए, निम्नलिखित पैरामीटर मान सेट करें:

- उपयोगकर्ता खाता नियंत्रण:व्यवस्थापक स्वीकृति मोड में व्यवस्थापकों के लिए उन्नयन संकेत का व्यवहार =

Elevate without prompting; - उपयोगकर्ता खाता नियंत्रण:एप्लिकेशन इंस्टॉलेशन का पता लगाएं और उन्नयन के लिए संकेत दें =

Disabled; - उपयोगकर्ता खाता नियंत्रण:सभी व्यवस्थापकों को व्यवस्थापकीय स्वीकृति मोड में चलाएं =

Disabled; - उपयोगकर्ता खाता नियंत्रण:केवल उन्नत UIAccess एप्लिकेशन जो सुरक्षित स्थानों पर स्थापित हैं =

Disabled.

- उपयोगकर्ता खाता नियंत्रण:व्यवस्थापक स्वीकृति मोड में व्यवस्थापकों के लिए उन्नयन संकेत का व्यवहार =

- ग्रुप पॉलिसी सेटिंग्स को अपडेट करने और यूएसी को अक्षम करने के लिए आपको क्लाइंट कंप्यूटर को पुनरारंभ करना होगा। रिबूट के बाद, यूएसी "नेवर नोटिफाई" मोड पर स्विच हो जाएगा।

आप रजिस्ट्री के माध्यम से केवल कुछ उपयोगकर्ताओं/कंप्यूटरों के लिए यूएसी को अक्षम कर सकते हैं, और समूह नीति वरीयता के माध्यम से सेटिंग्स को परिनियोजित कर सकते हैं।

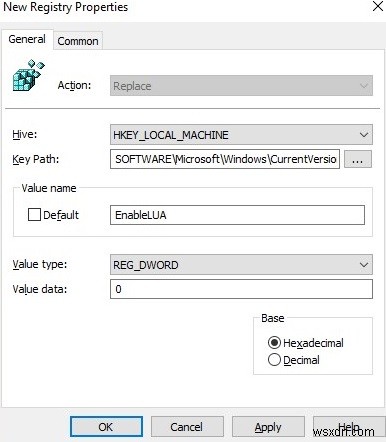

GPO अनुभाग कंप्यूटर कॉन्फ़िगरेशन . के अंतर्गत एक नया रजिस्ट्री पैरामीटर बनाएं -> प्राथमिकताएं -> Windows सेटिंग -> रजिस्ट्री निम्नलिखित सेटिंग्स के साथ:

- कार्रवाई:बदलें

- हाइव:HKEY_LOCAL_MACHINE

- मुख्य पथ:सॉफ़्टवेयर\Microsoft\Windows\CurrentVersion\Policies\System

- मान का नाम:LUA सक्षम करें

- मान प्रकार:REG_DWORD

- मान डेटा:0

फिर सामान्य . पर जाएं टैब और विकल्पों को सक्षम करें:

- इस आइटम को तब हटा दें जब यह अब लागू न हो

- आइटम-स्तरीय लक्ष्यीकरण

लक्ष्यीकरण . क्लिक करें बटन और उन कंप्यूटर या डोमेन सुरक्षा समूहों को निर्दिष्ट करें जिन पर आप यूएसी अक्षम नीति लागू करना चाहते हैं।

यूएसी अक्षम होने पर भी, कुछ ऐप्स को इस ऐप को आपकी सुरक्षा के लिए ब्लॉक कर दिया गया है, संदेश के साथ लॉन्च होने से रोका जा सकता है।UAC रजिस्ट्री कुंजी सेटिंग

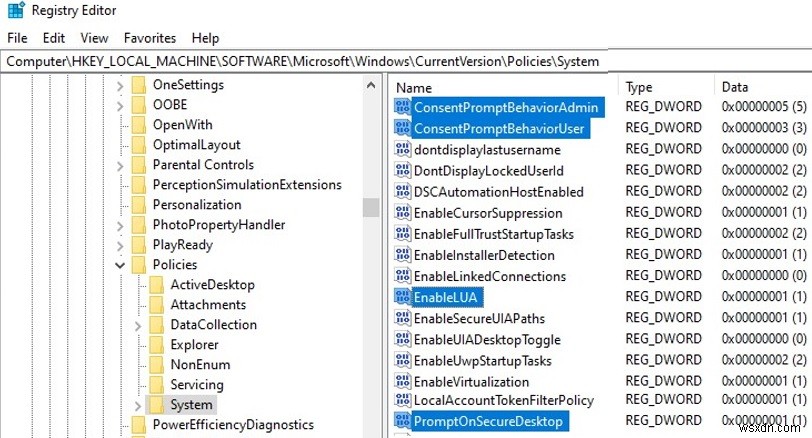

आप रजिस्ट्री के माध्यम से यूएसी सेटिंग्स का प्रबंधन कर सकते हैं। उपयोगकर्ता खाता नियंत्रण के व्यवहार के लिए जिम्मेदार पैरामीटर रजिस्ट्री कुंजी HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System के अंतर्गत स्थित हैं। ।

जब आप कंट्रोल पैनल में यूएसी स्लाइडर का मान बदलते हैं, तो विंडोज इस reg कुंजी से रजिस्ट्री सेटिंग्स के मान को निम्नानुसार बदल देता है (नीचे उपयोगकर्ता खाता नियंत्रण स्लाइडर के विभिन्न स्तरों के लिए तैयार REG फाइलें हैं):

यूएसी स्तर 4 (हमेशा सूचित करें):

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System] "ConsentPromptBehaviorAdmin"=dword:00000002 "ConsentPromptBehaviorUser"=dword:00000003 "EnableInstallerDetection"=dword:00000001 "EnableLUA"=dword:00000001 "EnableVirtualization"=dword:00000001 "PromptOnSecureDesktop"=dword:00000001 "ValidateAdminCodeSignatures"=dword:00000000 "FilterAdministratorToken"=dword:00000000

UAC स्तर 3 (केवल तभी सूचित करें जब प्रोग्राम मेरे कंप्यूटर में परिवर्तन करने का प्रयास करें):

"ConsentPromptBehaviorAdmin"=dword:00000005 "ConsentPromptBehaviorUser"=dword:00000003 "EnableInstallerDetection"=dword:00000001 "EnableLUA"=dword:00000001 "EnableVirtualization"=dword:00000001 "PromptOnSecureDesktop"=dword:00000001 "ValidateAdminCodeSignatures"=dword:00000000 "FilterAdministratorToken"=dword:00000000

यूएसी स्तर 2:

"ConsentPromptBehaviorAdmin"=dword:00000005 "ConsentPromptBehaviorUser"=dword:00000003 "EnableInstallerDetection"=dword:00000001 "EnableLUA"=dword:00000001 "EnableVirtualization"=dword:00000001 "PromptOnSecureDesktop"=dword:00000000 "ValidateAdminCodeSignatures"=dword:00000000 "FilterAdministratorToken"=dword:00000000

UAC स्तर 1 (कभी सूचित न करें — UAC को पूरी तरह अक्षम करें):

"ConsentPromptBehaviorAdmin"=dword:00000000 "ConsentPromptBehaviorUser"=dword:00000003 "EnableInstallerDetection"=dword:00000001 "EnableLUA"=dword:00000001 "EnableVirtualization"=dword:00000001 "PromptOnSecureDesktop"=dword:00000000 "ValidateAdminCodeSignatures"=dword:00000000 "FilterAdministratorToken"=dword:00000000

आप रजिस्ट्री संपादक GUI का उपयोग करके या कमांड प्रॉम्प्ट से किसी भी पैरामीटर का मान बदल सकते हैं। उदाहरण के लिए, कंप्यूटर पर यूएसी को अक्षम करने के लिए (एक रिबूट की आवश्यकता है), आप कमांड चला सकते हैं:

reg.exe ADD HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System /v EnableLUA /t REG_DWORD /d 0 /f. जोड़ें

या एक समान पावरशेल कमांड:

New-ItemProperty -Path HKLM:Software\Microsoft\Windows\CurrentVersion\policies\system -Name EnableLUA -PropertyType DWord -Value 0 -Force

Windows सर्वर पर उपयोगकर्ता खाता नियंत्रण

विंडोज सर्वर में यूजर अकाउंट कंट्रोल काम करता है और इसे उसी तरह से मैनेज किया जाता है जैसे यह विंडोज डेस्कटॉप एडिशन पर करता है।

यदि निम्न स्थितियाँ सत्य हैं, तो Windows Server 2016/2019 में UAC को पूरी तरह से अक्षम करना स्वीकार्य है:

- केवल व्यवस्थापकों के पास सर्वर डेस्कटॉप तक दूरस्थ पहुंच होती है (गैर-व्यवस्थापक उपयोगकर्ताओं के लिए सर्वर तक RDP पहुंच अक्षम होनी चाहिए)। RDS होस्ट पर, UAC को सक्षम रहने दें;

- व्यवस्थापकों को केवल व्यवस्थापकीय प्रबंधन कार्यों के लिए Windows सर्वर का उपयोग करना चाहिए। व्यवस्थापक को कार्यालय दस्तावेज़ों, संदेशवाहकों, वेब ब्राउज़रों के साथ केवल यूएसी सक्षम गैर-विशेषाधिकार प्राप्त उपयोगकर्ता खाते के तहत कार्य केंद्र पर काम करना चाहिए, न कि सर्वर होस्ट पर (व्यवस्थापक खातों को सुरक्षित करने के लिए सर्वोत्तम प्रथाओं पर लेख देखें)।

जब UAC सक्षम होता है, तो Windows सर्वर स्थानीय कंप्यूटर खातों (नेट उपयोग, winrm, Powershell Remoting के माध्यम से) के तहत दूरस्थ रूप से कनेक्ट होने की अनुमति नहीं देता है। उपयोगकर्ता के टोकन को सक्षम UAC LocalAccountTokenFilterPolicy द्वारा फ़िल्टर किया जाएगा पैरामीटर (पिछले अनुभाग में चर्चा की गई)।

UAC स्लाइडर और समूह नीति सेटिंग

आप स्लाइडर और GPO दोनों का उपयोग करके UAC सेटिंग्स को प्रबंधित कर सकते हैं। लेकिन कोई एकल समूह नीति पैरामीटर नहीं है जो चार यूएसी सुरक्षा स्तरों (यूएसी स्लाइडर की स्थिति के अनुरूप) में से एक का चयन करने की अनुमति देता है। इसके बजाय 10 अलग-अलग GPO मापदंडों का उपयोग करके UAC सेटिंग्स को प्रबंधित करने का सुझाव दिया गया है। ये नीतियां GPO संपादक के निम्न अनुभाग में स्थित हैं:कंप्यूटर कॉन्फ़िगरेशन -> नीतियां -> Windows सेटिंग्स -> सुरक्षा सेटिंग्स -> स्थानीय नीतियां -> सुरक्षा विकल्प . UAC से संबंधित समूह नीति पैरामीटर उपयोगकर्ता खाता नियंत्रण से प्रारंभ होते हैं ।

निम्न तालिका यूएसी समूह नीति पैरामीटर और उनकी संबंधित रजिस्टर कुंजियों की सूची दिखाती है।

| नीति का नाम | नीति द्वारा निर्धारित रजिस्ट्री पैरामीटर |

| उपयोगकर्ता खाता नियंत्रण:अंतर्निहित व्यवस्थापक खाते के लिए व्यवस्थापक स्वीकृति मोड | FilterAdministratorToken |

| उपयोगकर्ता खाता नियंत्रण:UIAccess अनुप्रयोगों को सुरक्षित डेस्कटॉप का उपयोग किए बिना उन्नयन के लिए संकेत करने दें | UIADesktopToggle सक्षम करें |

| उपयोगकर्ता खाता नियंत्रण:व्यवस्थापक स्वीकृति मोड में व्यवस्थापकों के लिए उन्नयन संकेत का व्यवहार | ConsentPromptBehaviorAdmin |

| उपयोगकर्ता खाता नियंत्रण:मानक उपयोगकर्ताओं के लिए उन्नयन संकेत का व्यवहार | ConsentPromptBehaviorUser |

| उपयोगकर्ता खाता नियंत्रण:एप्लिकेशन इंस्टॉलेशन का पता लगाएं और उन्नयन के लिए संकेत दें | Installerडिटेक्शन सक्षम करें |

| उपयोगकर्ता खाता नियंत्रण:केवल उन्नत निष्पादन योग्य जो हस्ताक्षरित और मान्य हैं | ValidateAdminCodeSignatures |

| उपयोगकर्ता खाता नियंत्रण:केवल उन्नत UIAccess एप्लिकेशन जो सुरक्षित स्थानों पर इंस्टॉल किए गए हैं | SecureUIAPaths सक्षम करें |

| उपयोगकर्ता खाता नियंत्रण:सभी व्यवस्थापकों को व्यवस्थापकीय स्वीकृति मोड में चलाएं | LUA सक्षम करें |

| उपयोगकर्ता खाता नियंत्रण:उन्नयन के लिए संकेत करते समय सुरक्षित डेस्कटॉप पर स्विच करें | PromptOnSecureDesktop |

| उपयोगकर्ता खाता नियंत्रण:प्रति-उपयोगकर्ता स्थानों पर फ़ाइल और रजिस्ट्री लेखन विफलताओं को वर्चुअलाइज करें | वर्चुअलाइज़ेशन सक्षम करें |

डिफ़ॉल्ट रूप से, यूएसी स्तर 3 निम्नलिखित समूह नीति सेटिंग्स का उपयोग करता है:

यूएसी स्तर 3 (डिफ़ॉल्ट)

अंतर्निहित व्यवस्थापक खाते के लिए व्यवस्थापक स्वीकृति मोड =Disabled UIAccess अनुप्रयोगों को सुरक्षित डेस्कटॉप का उपयोग किए बिना उन्नयन के लिए संकेत करने दें =

Disabled व्यवस्थापक स्वीकृति मोड में व्यवस्थापकों के लिए उन्नयन संकेत का व्यवहार =

Prompt for consent for non-Windows binaries मानक उपयोगकर्ताओं के लिए उन्नयन संकेत का व्यवहार =

Prompt for credentials on the secure desktop एप्लिकेशन इंस्टॉलेशन का पता लगाएं और उन्नयन के लिए संकेत =

Enabled (कार्यसमूह के लिए), Disabled (डोमेन से जुड़े विंडोज डिवाइस के लिए)केवल एलिवेट एक्जीक्यूटेबल्स जो हस्ताक्षरित और मान्य हैं =

Disabled केवल उन्नत UIAccess एप्लिकेशन जो सुरक्षित स्थानों पर इंस्टॉल किए गए हैं =

Enabled सभी व्यवस्थापकों को व्यवस्थापकीय स्वीकृति मोड में चलाएं =

Enabled उन्नयन के लिए संकेत करते समय सुरक्षित डेस्कटॉप पर स्विच करें =

Enabled प्रति-उपयोगकर्ता स्थानों पर फ़ाइल और रजिस्ट्री लेखन विफलताओं को वर्चुअलाइज करें =

Enabled