ब्लॉग सारांश:हैकर्स ग्राफ़िक्स कार्ड के VRAM को दुर्भावनापूर्ण कोड से संक्रमित करके लक्षित कर रहे हैं। इस ब्लॉग में, आप हैकर के संभावित रहस्योद्घाटन के बारे में सब कुछ जानेंगे, जो ऑनलाइन खतरे वाले अभिनेताओं को PoC बेच रहा है।

अब कुछ भी सुरक्षित नहीं है, प्रौद्योगिकी में प्रगति के साथ हम सभी साइबर अपराध का शिकार होने के लिए अतिसंवेदनशील हैं। कोई फर्क नहीं पड़ता कि आप अपने कंप्यूटर पर इंटरनेट का उपयोग करते हैं या नहीं, भले ही आप अज्ञात स्टोरेज डिवाइस का उपयोग न करें। इस बार ग्राफ़िक्स कार्ड भी आपके कंप्यूटर पर स्थापित होने से बहुत नुकसान हो सकता है। हाल की रिपोर्टों से यह पता चला है कि साइबर अपराधी आपके <यू>वीआरएएम पर दुर्भावनापूर्ण सामग्री छिपाने पर काम कर रहे हैं। ।

इस ब्लॉग में, पता न लगने वाले मैलवेयर के हाल के सभी निष्कर्षों के बारे में जानें जो आपके ग्राफिक्स कार्ड के VRAM का हिस्सा हो सकता है।

यह भी पढ़ें:फर्जी कॉल सेंटर ईमेल और फ्री ट्रायल के जरिए फैला रहे हैं मैलवेयर - माइक्रोसॉफ्ट

क्या हुआ?

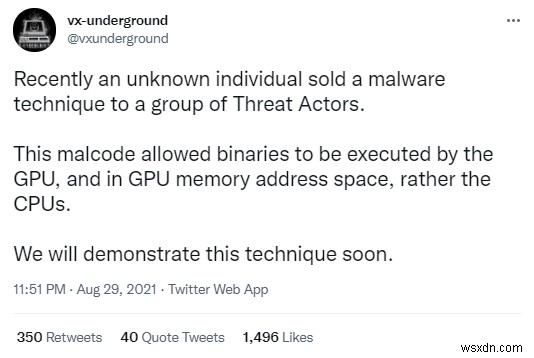

एक शोध समूह - VX-Underground के एक हालिया ट्वीट में, यह बताया गया कि एक अज्ञात बदमाश ने हैकर्स को एक PoC बेच दिया है। ऐसा कहा जाता है कि इसे वीआरएएम कोड में शामिल किया गया है और एंटी-वायरस प्रोग्राम द्वारा इसका पता नहीं लगाया जा सकता है। यह सभी पीसी उपयोगकर्ताओं के लिए एक बड़ा खतरा है क्योंकि इस तरह के मैलवेयर पहचान की चोरी, ऑनलाइन ट्रैकिंग, रैंसमवेयर आदि जैसे साइबर अपराधों का कारण हो सकते हैं।

<पी संरेखित करें ="बाएं">

यह गतिविधि एक हैकर फोरम पर आयोजित की गई थी और कहा गया है कि यह वीआरएएम की मदद से सिस्टम को संक्रमित करने की विधि के बारे में बात कर रही है।

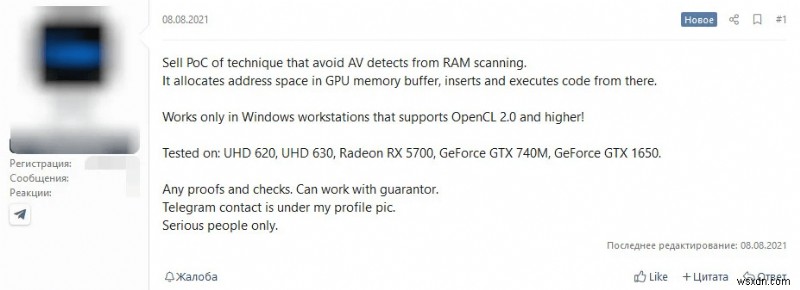

हैकर के फ़ोरम पर 8 अगस्त को कुछ जानकारी के साथ एक पोस्ट दिखाई दी प्रस्ताव के संबंध में। यह बताया गया है कि प्रमुख ग्राफिक्स कार्ड निर्माताओं पर दुर्भावनापूर्ण कोड का परीक्षण किया गया है। जैसा कि ऊपर के स्नैपशॉट से देखा जा सकता है, यह Intel, AMD के साथ काम कर सकता है , और NVIDIA GPUs और यह केवल विंडोज सिस्टम के लिए खतरा पैदा करने वाला है। 25 अगस्त को, बिना अधिक जानकारी के कथित तौर पर उसी पोस्ट के अनुसार इसे बेच दिया गया था।

यह भी पढ़ें:अपने बैंकिंग क्रेडेंशियल्स को 'वल्चर' मालवेयर से बचाएं

संभावित खतरा क्या है?

यद्यपि, यह कोई नई प्रणाली नहीं है क्योंकि उस समय अपूर्ण या अपरिष्कृत होने से पहले एक डेमो कोड प्रकाशित किया गया था। साइबर अपराध में यह एक नया उच्च स्तर है क्योंकि यह नई तकनीकों के साथ गहरा और मजबूत होता जाता है। यह हैकर्स हार्डवेयर टूल्स की मदद से एक नया क्षेत्र चिन्हित कर रहे हैं। एक समान GPU-आधारित Jellyfish नाम का मैलवेयर छह साल पहले Linux के लिए किया गया था।

<पी संरेखित करें ="बाएं">

लेकिन GPU पर मैलवेयर की शुरुआत के साथ एंटीवायरस के सामने दुर्भावनापूर्ण कोड का पता नहीं चल पाता है है, जो सबसे बड़ा खतरा है। एक उपयोगकर्ता के रूप में, आप पूरी तरह अनजान हो सकते हैं और आपके कंप्यूटर पर संभावित रूप से हानिकारक मैलवेयर हो सकते हैं। वीएक्स-अंडरग्राउंड के ट्वीट के मुताबिक, मैलवेयर कोड बायनेरिज़ को सीपीयू की बजाय जीपीयू की मेमोरी में निष्पादित करने में सक्षम करेगा। ज्यादातर, विंडोज डिफेंडर जो कि विंडोज पीसी के लिए इनबिल्ट सेफ्टी गार्ड है जो आपको संभावित खतरों का पता लगाने में मदद करेगा लेकिन यह इसकी सीमा से परे है। यही मुख्य कारण है कि पीसी के लिए एंटीवायरस सॉफ़्टवेयर द्वारा इसका पता नहीं लगाया जा सकता है ।

यह भी पढ़ें:व्हाट्सएप मॉड Android उपकरणों को एक असंभव-से-हटाने वाले मैलवेयर से संक्रमित करता है।

हालाँकि, हम ठीक से नहीं जानते हैं कि यह कैसे पीसी और उपयोगकर्ता का शोषण करेगा, यह रहस्यमय तरीके से कंप्यूटर में रहने के लिए खतरनाक है। एक और खतरा यह है कि जीपीयू को संक्रमित करने के लिए समान कोड 2015 के प्रयासों से उपलब्ध हैं और इस क्षेत्र का पता लगाने के लिए अन्य दुर्भावनापूर्ण तत्वों द्वारा उपयोग किया जा सकता है। मैं

आप खुद को कैसे सुरक्षित रख सकते हैं?

भले ही विंडोज़ उपयोगकर्ता जीपीयू पर काम कर रहे ऐसे खतरों से सुरक्षित नहीं हैं, फिर भी कंप्यूटर पर एंटी-वायरस सॉफ़्टवेयर का उपयोग करना चाहिए। अपने कंप्यूटर के लिए एंटीवायरस सॉफ़्टवेयर चुनना इसकी अनुशंसा की जाती है क्योंकि यह आपको सॉफ़्टवेयर में शामिल मैलवेयर से सुरक्षा प्रदान करेगा। ऐसा ही एक सॉफ्टवेयर है सिस्टवीक एंटीवायरस और हम इसका उपयोग करने की सलाह देते हैं क्योंकि यह नियमित रूप से अपने डेटाबेस को अपडेट करता है और नवीनतम कंप्यूटर वायरस शामिल करता है।

अवश्य पढ़ें:पेगासस स्पाइवेयर क्या है और यह कैसे काम करता है?

रैप अप-

कोड की खोज के साथ जो GPU को मैलवेयर से संक्रमित करता है, कौन जानता है कि साइबर अपराधी क्या हासिल कर सकते हैं। अधिक सुरक्षा सुविधाओं की आवश्यकता है जो ऐसे मामलों में उपयोगकर्ता की सहायता कर सकें। इन शोधों को लागू करने और उनके खिलाफ काम करने की जरूरत है क्योंकि वे सभी से आगे निकल रहे हैं और यह सभी उपयोगकर्ताओं को खतरे में डाल देगा।

हमें उम्मीद है कि यह लेख आपको हार्डवेयर में उपयोग की जाने वाली नवीनतम हैकिंग तकनीकों के बारे में जानने में मदद करेगा। हम इस पोस्ट को और अधिक उपयोगी बनाने के लिए इस पर आपके विचार जानना चाहेंगे। नीचे टिप्पणी अनुभाग में आपके सुझावों और टिप्पणियों का स्वागत है। सोशल मीडिया पर लेख साझा करके जानकारी को अपने दोस्तों और अन्य लोगों के साथ साझा करें।

हम आपसे सुनना पसंद करते हैं!

हम Facebook पर हैं और <यू>यूट्यूब . किसी भी प्रश्न या सुझाव के लिए, कृपया हमें नीचे टिप्पणी अनुभाग में बताएं। हम समाधान के साथ आपके पास वापस आना पसंद करते हैं। हम तकनीक से संबंधित सामान्य मुद्दों के समाधान के साथ-साथ टिप्स और ट्रिक्स नियमित रूप से पोस्ट करते हैं।

संबंधित विषय-

पहचान संबंधी धोखाधड़ी रोकने के पांच स्मार्ट और आशाजनक तरीके

साइबर सुरक्षा क्या है और रणनीति कैसे बनाएं?

अपनी तस्वीरों (फोन और पीसी) से जियो-टैगिंग और अन्य Exif डेटा कैसे निकालें?

5 टेक मोगल्स यूजर डेटा का गलत इस्तेमाल करते हुए पकड़े गए