अपराधी आपके घर में सेंधमारी करके या आपसे छीनकर आपका पीसी, आपका लैपटॉप, आपका स्मार्टफोन चुरा लेते हैं। फिर क्या होता है?

रोज़मर्रा की समस्या शालीनता है। हममें से अधिकांश लोगों के पास स्मार्टफोन हैं और हम किसी पाठ का उत्तर देने के लिए उन्हें अपनी जेब से हथियाने के बारे में दो बार नहीं सोचते हैं। यह हमें निशाना बनाता है। एक तकनीक आमतौर पर बस स्टॉप पर होती है। आप अपना फोन निकाल लेते हैं, और एक चोर आपके हाथ से थप्पड़ मारकर और दौड़कर आपको आश्चर्यचकित कर देता है। वे तुरंत आपको बैकफुट पर पकड़ लेते हैं।

लेकिन वे आपकी चोरी की गई तकनीक का क्या कर सकते हैं...?

अपना डिवाइस बेचना

यहां तक कि एक दूसरे हाथ के लैपटॉप को $ 50, $ 150, शायद $ 300 मिल सकता है। यह स्पष्ट रूप से मॉडल पर निर्भर करता है। ईबे पर एक त्वरित नज़र डालें और आप पाएंगे कि विशेष मेक के लिए बोलियां लगभग $700 तक पहुंचती हैं। इनमें से बहुत से निर्दोष पर्याप्त लेन-देन होंगे, लेकिन यह दिखाता है कि अपराधी इस्तेमाल किए गए उपकरणों के लिए नकद प्राप्त कर सकते हैं।

यदि हम कैश जेनरेटर, यूके-व्यापी पॉन ब्रोकर की ओर रुख करें, तो लैपटॉप की कीमतें आमतौर पर £150 और £200 (US$222- $297) के बीच होती हैं।

ईबे की ओर मुड़ते हुए, एक उपयोग किए गए, अनलॉक किए गए iPhone 6 (64GB) की कीमत $ 600 से नीचे खोजना मुश्किल है। और इससे कोई फर्क नहीं पड़ता कि स्क्रीन टूट गई है या नहीं:वह अभी भी लगभग $400 प्राप्त कर सकता है! 5s स्वाभाविक रूप से सस्ता है, लेकिन वे आम तौर पर वैसे भी लगभग $300 कमाते हैं।

यह आश्चर्यजनक है कि चोरी के उपकरण को बेचना कितना आसान है, चाहे वह ऑनलाइन हो या साहूकार में आमने-सामने या किसी यार्ड बिक्री पर।

अलग-अलग घटकों की बिक्री

एक पूर्ण उपकरण बड़ी मात्रा में नकद प्राप्त कर सकता है, लेकिन व्यक्तिगत घटकों को भी बेच सकता है - कुछ ऐसा ही जैसे पुर्जों के लिए पुरानी पुरानी कार का उपयोग करना।

फिर, यह काफी हद तक इस बात पर निर्भर करता है कि चोरी किया गया पीसी कितना नया है, कौन सा उपकरण अंदर है, क्षमता है, और यह किस स्थिति में है। हालांकि, ग्राफिक्स प्रोसेसिंग यूनिट (जीपीयू) में आमतौर पर उच्च मूल्य बिंदु होता है - ईबे पर $ 100 और $ 200 के बीच वारंट - जैसा कि एक अप-टू-डेट सेंट्रल प्रोसेसिंग यूनिट (सीपीयू) है, हालांकि ये लागत में बेतहाशा भिन्न होते हैं। हवाई जहाज़ के पहिये, भी, नकद की एक अच्छी राशि की मांग कर सकते हैं, जिनमें से कई eBay पर लगभग $ 100 तक पहुंचते हैं। असाधारण मामलों में, जैसे कि लियान ली एल्युमिनियम एटीएक्स चेसिस, वे $1000 से अधिक प्राप्त कर सकते हैं!

आगे के घटक कम मूल्य के हैं, विशेष रूप से हीट सिंक, लेकिन जैसा कि पुरानी कहावत है, यह सब जोड़ता है - और कुछ जोखिमों को दरकिनार कर अपराधियों को लेने के लिए मजबूर किया जा सकता है। लेकिन इससे भी आसान तरीका है...

इसे आपको लौटाना!

यह बिल्कुल अजीब लगता है, लेकिन कुछ चोर, जल्दी से पैसे जमा करने के बाद, आपका स्मार्टफोन चुरा सकते हैं - और फिर इसे आपको वापस दे सकते हैं!

फ़ोन पर बेचना अपराधियों को असुरक्षित बना सकता है, और कुछ मामलों में, यह बहुत ही व्यर्थ है। आईओएस 7 ने एक्टिवेशन लॉक पेश किया, जो कुछ भी करने से पहले आपके ऐप्पल आईडी और पासवर्ड पर जोर देगा। Apple इसे अनलॉक भी नहीं करेगा। Google और Windows ने भी इसी तरह की सुविधाएं जोड़ी हैं. पिछले साल लंदन में, स्मार्टफोन की चोरी में 50%, सैन फ़्रांसिस्को में 27% और न्यूयॉर्क में 16% की गिरावट आई - इन सभी का श्रेय किल स्विच को दिया जाता है।

बेशक, अगर वह काम नहीं करता है, तो आप हमेशा कुरूपता की कोशिश कर सकते हैं...

हालांकि, ऐसा प्रतीत होता है कि अपराधी चोरी को अंजाम देने और तेजी से वसूली करने के लिए गिरोह बना रहे हैं। इस घोटाले में अनिवार्य रूप से एक ऐसा प्रतीत होता है कि अच्छा सामरी आपके स्मार्टफोन को पुनर्प्राप्त कर रहा है - संभवतः हमलावर का पीछा करने के बाद, लेकिन अंततः उन्हें भागने के लिए छोड़ देता है - और इसे आपको वापस कर देता है। कुछ मौखिक कृतज्ञता के बाद, भलाई करने वाला चतुराई से मौद्रिक प्रतिपूर्ति का संकेत देगा।

सैन फ़्रांसिस्को के पुलिस प्रमुख ग्रेग सुहर ने सैन फ़्रांसिस्को एक्जामिनर को बताया कि यह अक्सर 20 डॉलर होता है, "[क्रैक कोकीन] बेचने के लिए मुझे जितना मिल सकता है, उससे कहीं अधिक."

आपको ब्लैकमेल करना

जाहिर है, यह काफी हद तक इस बात पर निर्भर करता है कि आप अपने पीसी, लैपटॉप या स्मार्टफोन में कौन सी सामग्री स्टोर करते हैं, लेकिन ब्लैकमेल चोरी के उपकरणों से मुनाफा कमाने का एक संभावित बहुत ही आकर्षक तरीका है।

पिछला साल अपने हाई-प्रोफाइल ब्लैकमेल मामलों के लिए विशेष रूप से उल्लेखनीय था। सूचीबद्ध ज़िप फ़ाइलों और इस चेतावनी के साथ सोनी एक विशेष रूप से डरावने हैकिंग हमले का शिकार था:"हमने आपके सभी [आंतरिक] डेटा प्राप्त कर लिए हैं, [सहित] आपके रहस्य और शीर्ष रहस्य। यदि आप हमारी बात नहीं मानते हैं, तो हम दुनिया को नीचे दिखाया गया डेटा जारी करें।" गोल्फर, डस्टिन जॉनसन को भी, उनके पूर्व वकीलों द्वारा कथित तौर पर "मिस्टर जॉनसन के बारे में निजी और गोपनीय जानकारी का खुलासा करने की धमकी दी गई थी, जो उन्होंने मिस्टर जॉनसन के अपने प्रतिनिधित्व के दौरान सीखी थी, क्या उन्हें पुनर्भुगतान की मांग के लिए मुकदमा शुरू करना चाहिए" कथित तौर पर उनके द्वारा $3 मिलियन की चोरी की गई।

सुर्खियों में रहने वालों के खिलाफ 'सेलिब्रिटी' का इस्तेमाल किया जा सकता है, लेकिन उनकी किताब कंप्यूटर से संबंधित जोखिम में , पीटर न्यूमैन ने लक्षित विशिष्ट नौकरियों के बारे में संभावित चिंताओं पर प्रकाश डाला - विशेष रूप से चिकित्सा पेशेवरों में। डॉक्टरों से पीसी चोरी होने की सूचना मिलने के बाद, उन्होंने नोट किया:"शायद मकसद केवल उपकरणों की चोरी थी, लेकिन सिस्टम में संवेदनशील डेटा था जिसका इस्तेमाल ब्लैकमेल या मानहानि के लिए किया जा सकता था।"

और जबकि व्यक्तिगत जानकारी का रिसाव बहुत चिंताजनक है, ब्लैकमेल के सबसे प्रचलित, संभावित-विनाशकारी उदाहरणों में से एक है सेक्सटॉर्शन। एफबीआई के अनुसार, धन या अन्य यौन कृत्यों को प्राप्त करने के लिए उत्तोलन के रूप में स्पष्ट सामग्री (वीडियो या चित्र) का उपयोग बढ़ रहा है। यौन शोषण की हालिया घटना भी पीड़ितों पर अधिक प्रभुत्व हासिल करने के लिए विकसित हुई है। एक परेशान करने वाला मामला एक 24 वर्षीय लड़के की आत्महत्या का परिणाम था जिसका लैपटॉप चोरी हो गया था, जिसके बाद NSFW फुटेज लीक करने की धमकी दी गई।

यदि आपके कंप्यूटर, स्मार्टफोन, या टैबलेट में आप में से किसी में या किसी साथी का वयस्क सामग्री है, तो आप जबरन वसूली करने वालों की चपेट में आ सकते हैं।

आप बनना

आपके बारे में कोई भी चोरी किया गया डेटा ब्लैक मार्केट में आईडी अपराधियों को बेचा जा सकता है। पांडालैब्स की एक रिपोर्ट के अनुसार, आपके क्रेडिट कार्ड के विवरण का मूल्य $2 जितना हो सकता है।

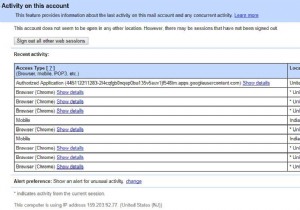

डेटा अक्सर मैलवेयर का उपयोग करके प्राप्त किया जाता है, लेकिन चोरी किए गए हार्डवेयर में व्यक्तिगत जानकारी का खुलासा भी होता है। कुकीज़ के लिए धन्यवाद, अपराधी आपके ईमेल, सोशल नेटवर्किंग और पेपाल में लॉग इन कर सकते हैं। ऑनलाइन बैंकिंग का उपयोग करने के कई कारण हैं, लेकिन वह भी असुरक्षित हो सकता है।

क्योंकि सब कुछ आपकी हार्ड डिस्क ड्राइव (HDD) में स्टोर हो जाता है। यह आपके प्रोग्राम, दस्तावेज़, चित्र, डाउनलोड और आपके द्वारा देखी गई साइटें हैं:यह सब डिफ़ॉल्ट रूप से कैशे फ़ोल्डर में संग्रहीत होता है। ब्राउज़र कैश आमतौर पर अत्यधिक होने पर लिखा जाता है; अन्यथा, आपको कैशे को बार-बार साफ़ करना होगा।

यह डेटा या तो बेचा जा सकता है, मूल चोर द्वारा उपयोग किया जा सकता है - या दोनों। आईडी चोरी एक बहुत ही वास्तविक समस्या है:ब्लैकमेल के अलावा, अपराधी आगे के पासवर्ड या आपके पिन के बारे में संकेत प्राप्त करने के लिए आपके फेसबुक पर कब्जा कर सकते हैं। एक चोर आपके नाम पर एक क्रेडिट कार्ड प्राप्त कर सकता है, बशर्ते पर्याप्त व्यक्तिगत जानकारी हो। सरकारों और बैंकों द्वारा लगाए गए सुरक्षा जाल आपके नुकसान को सीमित कर सकते हैं, लेकिन फिर भी, FDIC चेतावनी देता है, "निर्दोष पीड़ितों को लंबे समय तक (और कभी-कभी वर्षों) खराब खातों को बंद करने और नए खोलने, क्रेडिट रिकॉर्ड ठीक करने और अन्यथा सफाई का सामना करना पड़ सकता है। नुकसान को बढ़ाएं। वे खुद को ऋण, नौकरी और अन्य अवसरों से वंचित पा सकते हैं क्योंकि एक पहचान की चोरी ने उनकी प्रतिष्ठा और क्रेडिट रेटिंग को बर्बाद कर दिया है। "

आप इसके बारे में क्या कर सकते हैं?

चोरी का शिकार होना वास्तव में एक भयानक बात है, भले ही वह आगे न बढ़े। लेकिन आप बेबस नहीं हैं।

अपने सभी खातों तक पहुँचने के लिए अनगिनत बार अपना ईमेल दर्ज करते समय कुकीज़ और कैश को हटाना कष्टप्रद हो सकता है, लेकिन यह इसके लायक है। आप अपनी हार्ड ड्राइव से डेटा को स्थायी रूप से हटा सकते हैं। या अगर आपको वास्तव में धक्का दिया जाता है, तो आप इसे पूरी तरह मिटा सकते हैं - या इसे नष्ट कर सकते हैं।

सबसे जरूरी है सतर्क रहना। संशय में रहो। अपने स्मार्टफोन या टैबलेट को सुरक्षित रखें:जब आप पर्यावरण या अपने आसपास के लोगों के बारे में सुनिश्चित न हों तो एसएमएस का जवाब देने में जल्दबाजी न करें। यह आपके सुरक्षित होने तक प्रतीक्षा कर सकता है। अगर आपका स्मार्टफोन चोरी हो जाए तो आपको यही करना चाहिए।

और अगर कोई वास्तव में एक अच्छा सामरी है, तो उन्हें आपको एक उपकरण लौटाने से खुशी मिलेगी, न कि मौद्रिक प्रतिपूर्ति प्राप्त करने से।

आपके पास और कौन-सी युक्तियां हैं? क्या आपके पास चेतावनी के और शब्द हैं? हमें नीचे बताएं।