IT वेब उपयोगकर्ताओं को शिकार बनाने के लिए अपराधी तेजी से विभिन्न साइबर हमलों का उपयोग कर रहे हैं। डेटा चोरी करना- व्यक्ति या व्यवसाय, घोटाले करना आदि जैसे हमले अधिक बार हो गए हैं। साइबर अपराधी चुपके से हमारे सिस्टम को नियंत्रित करते हैं और हमारा डेटा चुरा लेते हैं। इस प्रकार अपराधी खामियों का फायदा उठाने से अच्छी तरह वाकिफ हो गए हैं और उपयोगकर्ताओं को इच्छानुसार हेरफेर करने के कार्य में महारत हासिल है। लेकिन कई इंटरनेट उपयोगकर्ता अभी भी इन पेशेवर आईटी अपराधियों द्वारा अपनी गोपनीयता भंग करने के लिए बिछाए गए जाल से अनजान हैं। इसलिए, हम एक ऐसा लेख लेकर आए हैं जो आपको प्रमुख साइबर हमलों और उनसे निपटने के तरीकों के बारे में अपडेट रहने में मदद कर सकता है। आगे पढ़ें!

-

मैलवेयर

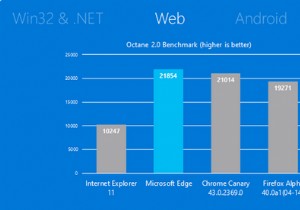

छवि स्रोत: macobserver.com

यह सबसे आम हमला है जिसका इस्तेमाल आम उपयोगकर्ताओं को फंसाने के लिए सदियों से किया जा रहा है। हालांकि यह पुराना है, उपयोगकर्ताओं के डेटा और गोपनीयता भंग करने के लिए हमला एक महान उपकरण के रूप में विकसित हुआ है। यहां मैलवेयर हमले का एक उदाहरण दिया गया है:

इंटरनेट पर सर्फिंग करते समय, उपयोगकर्ता आमतौर पर पॉप-अप के सामने आते हैं जो उन्हें लुभाने के लिए डिज़ाइन किए गए हैं। जानबूझकर या अनजाने में, एक बार जब उपयोगकर्ता पॉप-अप पर क्लिक करता है, तो यह हमला शुरू कर देता है और उपयोगकर्ता अपने डिवाइस पर मैलवेयर संक्रमण के साथ समाप्त हो जाता है।

अवश्य पढ़ें: आपके क्रिप्टोक्यूरेंसी लेनदेन को सुरक्षित रखने के तरीके

यह आपके सिस्टम को कैसे नुकसान पहुंचाता है?

- यह डिवाइस को नियंत्रित करता है

- उपयोगकर्ता की गतिविधियों को सुनता है

- कीस्ट्रोक ट्रैक करता है

- हमलावर को जानकारी भेजता है

मैलवेयर से कैसे लड़ें?

मैलवेयर आपके डिवाइस में तभी प्रवेश कर सकता है जब उपयोगकर्ता द्वारा दुर्भावनापूर्ण इंस्टॉलेशन ट्रिगर किया गया हो। इसलिए, कभी भी पॉप-अप पर क्लिक न करें या अविश्वसनीय वेबसाइटों पर न जाएं। इसके अलावा, वेब पर सर्फ करते समय “HTTPS सुरक्षित” SSL प्रमाणपत्र देखें। अपने उपकरणों को ऐसे हमलों से सुरक्षित रखने के लिए सर्वोत्तम एंटी-मैलवेयर का उपयोग करें। उन्नत सिस्टम रक्षक सर्वश्रेष्ठ मालवेयर सुरक्षा प्रोग्राम है जो स्नैप टाइम में किसी भी मैलवेयर का पता लगा सकता है और उसे साफ कर सकता है। इसके डेटाबेस में 10 मिलियन से अधिक मैलवेयर परिभाषाएं हैं (अभी भी बढ़ रही हैं)। डाउनलोड बटन पर क्लिक करके इस हल्के वजन वाले शक्तिशाली ऐप को डाउनलोड करें।

-

फ़िशिंग

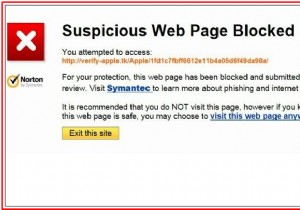

छवि स्रोत: itsecurity.blog.fordham.edu

हमलावर ईमेल और अन्य संचार विधियों की मदद से उपयोगकर्ता की जानकारी चुराने की कोशिश करता है। इस तरह के संचार को वैध लोगों के रूप में प्रतिरूपित किया जाता है ताकि उपयोगकर्ताओं को यह विश्वास दिलाया जा सके कि वे एक विश्वसनीय स्रोत से हैं। ईमेल में एक अटैचमेंट होगा। एक बार जब उपयोगकर्ता अटैचमेंट पर क्लिक करता है, तो यह स्वचालित रूप से डिवाइस में मैलवेयर डाउनलोड कर लेता है।

यह आपके सिस्टम को कैसे नुकसान पहुंचाता है?

मैलवेयर तब डिवाइस की सुरक्षा भंग करता है, जानकारी चुराता है, अन्य मैलवेयर को आमंत्रित करता है या डिवाइस को नियंत्रित करता है।

फ़िशिंग से कैसे लड़ें?

अगर शुरुआत में इसे रोका नहीं गया तो यह एक गंभीर समस्या है। यह आपके डिवाइस पर अन्य गंभीर हमलों के लिए दरवाजे खोल सकता है। आप ईमेल अटैचमेंट को खोलने से पहले स्कैन करके ईवेंट को रोक सकते हैं। हालांकि कई प्रमुख ईमेल प्रदाताओं के पास फ़िशिंग ईमेल का पता लगाने के लिए एक इनबिल्ट ईमेल स्कैनर है, लेकिन एक अतिरिक्त सुरक्षा परत के रूप में अपने डिवाइस में ईमेल स्कैनर टूल इंस्टॉल करना बेहतर है। फिर से, आप एक एंटीवायरस या एंटीमैलवेयर प्रोग्राम खरीद सकते हैं जो आपके आने वाले ईमेल को भी स्कैन करता है।

-

समान क्रेडेंशियल

लोगों के बीच अलग-अलग खातों में क्रेडेंशियल्स का पुन:उपयोग करना एक बहुत ही आम बात है। सुरक्षा विशेषज्ञ सभी अलग-अलग खातों में अद्वितीय मजबूत पासवर्ड का उपयोग करने की सलाह देते हैं। लेकिन आमतौर पर इसका पालन नहीं किया जाता है और हैकर्स ऐसी स्थितियों का फायदा उठाते हैं। जैसे ही आईटी अपराधियों को उपयोगकर्ता की व्यक्तिगत जानकारी तक पहुंच मिलती है, वे स्थिति का फायदा उठाते हैं और खातों को क्रैक करने के लिए जानकारी का उपयोग करने का प्रयास करते हैं।

स्थिति से कैसे निपटें

विभिन्न खातों में अद्वितीय मजबूत क्रेडेंशियल्स का उपयोग करने के अलावा और कोई तरीका नहीं है। आप अपने सभी महत्वपूर्ण पासवर्ड को स्टोर करने के लिए पासवर्ड मैनेजर टूल का उपयोग कर सकते हैं।

नोट:- आप पासवर्ड को पासफ़्रेज़ से बदल सकते हैं। उदाहरण के लिए, आप एक क्रेडेंशियल बना सकते हैं जैसे – “ILove2RideBike$ " ।

इस तरह के वाक्यांश याद करने में आसान होते हैं और क्रैक करने के लिए कठिन होते हैं।

-

DoS अटैक

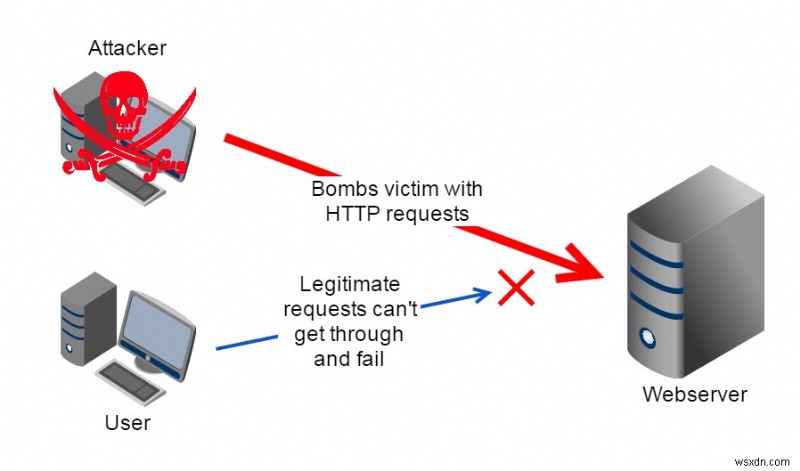

छवि स्रोत: windowsreport.com

DoS या सेवा से इनकार करना साइबर अपराधियों के बीच एक बहुत लोकप्रिय हमला है। हमले का उद्देश्य वेबसाइटों पर अपने उपयोगकर्ताओं को सेवाओं से वंचित करने के लिए उच्च यातायात बनाना है।

इस तरह के हमले दुनिया भर के आईपी से हमलावर के सटीक स्थान को छिपाने के लिए शुरू किए जाते हैं। साइबर अपराधी DoS जैसे हमले को शुरू करने के लिए बॉटनेट जैसे मैलवेयर का उपयोग करते हैं।

नोट:- एक बॉटनेट एक DoS हमले में 100,000 से अधिक विभिन्न IP पतों का उत्पादन कर सकता है।

DoS अटैक को कैसे रोकें?

आप अपने डिवाइस पर एक शक्तिशाली एंटीवायरस प्रोग्राम स्थापित करके DoS हमले को रोक सकते हैं। उद्यमों के लिए, ऐसी तृतीय पक्ष सेवाएँ हैं जो वेबसाइटों को DoS हमलों से सुरक्षित करती हैं। वे महंगे हो सकते हैं लेकिन वे प्रभावी हो सकते हैं।

-

मैन-इन-द-मिडिल अटैक (MITM)

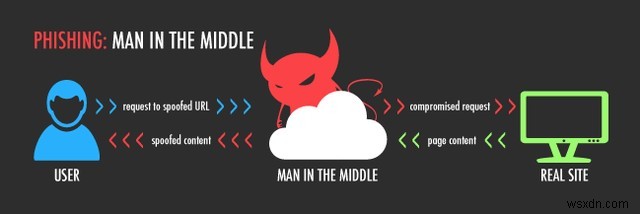

छवि स्रोत: ebuddyblog.com

सेशन आईडी हाईजैकिंग के रूप में भी जाना जाता है, यह हमला एक लाइव इंटरनेट गतिविधि के दौरान होता है। एक सत्र आईडी उपयोगकर्ता को वेबसाइट के साथ बातचीत करने की अनुमति देता है। हमलावर उपयोगकर्ता कंप्यूटर और वेब सर्वर के बीच में आ जाता है और उपयोगकर्ता की जानकारी के बिना साझा की जा रही जानकारी को चुरा लेता है।

MITM हमलों को कैसे रोकें?

किसी खुले Wifi से सीधे कनेक्ट होने से बचें। यदि आप कनेक्ट करना चाहते हैं, तो हर जगह ForceTLS या HTTPS जैसे ब्राउज़र प्लगइन का उपयोग करें। प्रमाणीकरण प्रमाणन लागू करने और वेबसाइट पर HSTS का उपयोग करने जैसी अधिकांश चीज़ें सर्वर साइड पर की जानी चाहिए।

व्यवसायों के लिए

- एसक्यूएल इंजेक्शन अटैक

SQL, एक प्रोग्रामिंग भाषा है जिसका उपयोग विभिन्न डेटाबेस के साथ बातचीत करने के लिए किया जाता है। महत्वपूर्ण वेबसाइट जानकारी संग्रहीत करने वाले डेटाबेस सर्वर अपने डेटाबेस को प्रबंधित करने के लिए SQL का उपयोग करते हैं।

एक हमलावर डेटाबेस में एक दुर्भावनापूर्ण कोड को इंजेक्ट करके वेबसाइट में जानकारी तक पहुंचने के लिए SQL इंजेक्शन अटैक का उपयोग करता है।

यह आपके सिस्टम को कैसे नुकसान पहुंचाता है?

यह एक गंभीर हमला है क्योंकि यह साइट के सफल होने के बाद सभी पासवर्ड और अन्य महत्वपूर्ण उपयोगकर्ता जानकारी निकाल सकता है। हमलावर साइट के खोज बॉक्स पर नियंत्रण हासिल कर लेता है। फिर हमलावर उस कोड को सम्मिलित करता है जो उपयोगकर्ता की जानकारी को उसकी आवश्यकताओं के अनुसार प्रकट करता है।

एसक्यूएल इंजेक्शन अटैक को कैसे रोकें?

हमले को निम्न द्वारा रोका जा सकता है:-

- वेब सर्वर पर वेब एप्लिकेशन फ़ायरवॉल का उपयोग करना

- सॉफ़्टवेयर पैच को समय पर लागू करना

- यदि संभव हो तो त्रुटि संदेशों को स्थानीय रखें

- एसक्यूएल कथनों की निगरानी के लिए टूल का उपयोग करना

- उपयोगकर्ता डेटा को साफ़ या फ़िल्टर करना

क्रॉस-साइट स्क्रिप्टिंग अटैक

इस हमले में, हमलावर वेबसाइट के उपयोगकर्ता को निशाना बनाता है। हमलावर एक लोकप्रिय वेबसाइट में एक दुर्भावनापूर्ण कोड डालता है और उपयोगकर्ता की जानकारी चुराने के लिए स्वचालित रूप से स्क्रिप्ट और टिप्पणियों में चला जाता है। इसलिए, यह वेबसाइट की प्रतिष्ठा को नुकसान पहुंचाता है।

क्रॉस-साइट स्क्रिप्टिंग अटैक को कैसे रोकें?

वेब एप्लिकेशन फ़ायरवॉल स्थापित करने से क्रॉस-साइट स्क्रिप्टिंग या XSS हमलों को रोका जा सकता है क्योंकि फ़ायरवॉल क्रॉस-चेक करता है कि आपकी वेबसाइट XSS हमलों के लिए असुरक्षित है या नहीं और वेबसाइट की सुरक्षा को सुदृढ़ करती है।

एक इंटरनेट उपयोगकर्ता होने के नाते जो व्यक्तिगत जानकारी, काम और अन्य फाइलों को ऑनलाइन स्टोर करता है, हमें साइबर हमलों के बारे में पता होना चाहिए। इन हमलों को जानने से हम अपने डेटा और उपकरणों को सुरक्षित करने के लिए जल्द से जल्द रोकने में सक्षम होंगे। हमें उम्मीद है कि यह लेख आपकी आईटी संपत्तियों को सुरक्षित रखने में आपकी मदद करेगा।