आप सुपरमार्केट में जाते हैं, और छत पर लगा कैमरा चेहरे की पहचान के विश्लेषण के लिए आपके चेहरे को कॉर्पोरेट मेनफ्रेम पर भेजता है। आप फेसबुक में लॉग इन करते हैं, और आपके कंप्यूटर पर एक कुंजी लॉगर आपके पासवर्ड को बीजिंग के अंदर एक गुप्त सुरक्षा भवन में ईमेल करता है। क्या ये किसी फिल्म के दृश्यों की तरह लगते हैं? मानो या न मानो, वे हर दिन आपके साथ हो सकते हैं।

बहुत से लोग अपने जीवन के किसी न किसी पहलू में उन तरीकों से बेखबर हैं जिनसे लगभग हर दिन उनकी निगरानी की जाती है। यह किसी स्टोर पर कारोबार करते समय, एटीएम से पैसे निकालते समय, या यहां तक कि शहर की सड़क पर चलते समय अपने सेलफोन पर बात करते समय भी हो सकता है।

अपने आप को बचाने के लिए पहला कदम सबसे बड़े निगरानी खतरों को समझना है जो वास्तव में मौजूद हैं। अगला कदम उनके खिलाफ खुद को बचाने के लिए सावधानी बरतना है। इस लेख में, आप उन निगरानी खतरों और उनसे बचाव के कुछ तरीकों के बारे में जानेंगे।

चेहरे की पहचान

पहली बार पता चला कि उपभोक्ता निगरानी की दुनिया में कुछ गड़बड़ है, नवंबर 2013 में, जब गार्जियन ने रिपोर्ट किया कि यूके रिटेलर टेस्को मार्केटिंग उद्देश्यों के लिए OptimEyes नामक उन्नत फेस-स्कैनिंग तकनीक स्थापित कर रहा है।

सिस्टम का इरादा उन विशिष्ट सुरक्षा कैमरों से बहुत आगे निकल गया जो आपको दुकानों में मिल सकते हैं। इसके बजाय, पेट्रोल स्टेशनों में स्थापित स्क्रीन पर लक्षित विज्ञापनों को वितरित करने के उद्देश्य से उम्र और लिंग निर्धारित करने के लिए पेट्रोल ग्राहकों की आंखों को स्कैन करना था।

ऐसी तकनीक का उपयोग केवल विस्तारित हुआ है। फेस फ़र्स्ट जैसी कंपनियां खुदरा विक्रेताओं को निगरानी तकनीक प्रदान करती हैं जो ज्ञात दुकानदारों की पहचान करने के लिए उन्नत चेहरे की पहचान तकनीक का उपयोग करती हैं और स्टोर प्रबंधकों को उनकी उपस्थिति के लिए सचेत करती हैं। इस तकनीक का उपयोग ज्ञात दोहराने वाले "अच्छे" ग्राहकों को मान्यता देने के लिए भी किया जाता है, ताकि वे वीआईपी उपचार प्राप्त कर सकें - यह सुनिश्चित करते हुए कि वे भविष्य में स्टोर पर वापस आएं।

खुदरा विक्रेताओं के लिए यह तकनीक आशाजनक है, लेकिन यह उपभोक्ता और गोपनीयता अधिकारों की वकालत करने वालों के लिए एक परेशान करने वाली गोपनीयता है। 2012 तक, जब यह शुरू में परिपक्वता पर आ रहा था, उपभोक्ता संघ ने संघीय व्यापार आयोग (एफटीसी) को एक खुला पत्र जारी किया, जिसमें एजेंसी को सलाह दी गई कि प्रौद्योगिकी - खुदरा और विज्ञापन उद्योगों के लिए बेहद उपयोगी होने पर - बहुत उपयोगी हो सकती है उपभोक्ताओं के लिए गंभीर गोपनीयता मुद्दे।

"मॉल, सुपरमार्केट, स्कूल, डॉक्टर के कार्यालयों और शहर के फुटपाथों में चेहरे की पहचान करने वाले उपकरणों की सर्वव्यापी स्थापना व्यक्ति की गुमनामी की इच्छा और अपेक्षा को गंभीर रूप से कमजोर कर सकती है।"

कंज्यूमर यूनियन ने बताया कि बच्चों को लक्षित करने वाली ऐसी तकनीक वर्तमान युवा मोटापा महामारी को और भी खराब कर सकती है, और वजन घटाने वाले उत्पादों के साथ किशोरों को लक्षित करने से किशोर आत्म-सम्मान के मुद्दे और भी खराब हो सकते हैं। सबसे गंभीर मुद्दा यह है कि कंपनियों को आपके और आपके खरीदारी व्यवहार के बारे में ऐसी निगरानी जानकारी एकत्र करने और संग्रहीत करने से रोकने के लिए कोई दिशानिर्देश नहीं हैं।

"चेहरे की पहचान और पहचान सॉफ़्टवेयर उपभोक्ताओं को कई ठोस लाभ प्रदान कर सकता है। साथ ही, हम इस तथ्य को नज़रअंदाज़ नहीं कर सकते हैं कि ये प्रौद्योगिकियां महत्वपूर्ण गोपनीयता जोखिम पैदा करती हैं और उपभोक्ताओं के गुमनामी के अधिकार को गंभीर रूप से खतरे में डालती हैं।"

अगली बार जब आप खरीदारी करने जा रहे हों, तो उन ओवरहेड कैमरों पर नज़र रखें जो आपकी हर गतिविधि पर नज़र रखते हैं!

वेब कैमरा हैकिंग

मई 2014 में, अमेरिकी अधिकारियों ने 90 लोगों को गिरफ्तार किया, जो "ब्लैकशेड्स" नामक एक संगठन का हिस्सा थे। ब्लैकशेड ने सॉफ्टवेयर का उत्पादन और बिक्री की जो हैकर्स को माइक्रोसॉफ्ट विंडोज चलाने वाले किसी भी कंप्यूटर से जुड़ने और वेबकैम पर नियंत्रण रखने देता है। मिस टीन यूएसए की नग्न तस्वीरें खींचने के लिए सॉफ़्टवेयर का उपयोग करने के लिए कॉलेज की एक छात्रा को भी गिरफ्तार किया गया था।

यदि आप सोच रहे हैं कि क्या आपको चिंतित होना चाहिए, तो इस तथ्य पर विचार करें कि संगठन ने 2010 के बाद से 100 देशों में अनुमानित 700,000 पीड़ितों के साथ कुल 350,000 डॉलर की बिक्री की हजारों प्रतियां बेचीं। हां, वास्तव में किसी के लिए आपका वेबकैम हैक करना संभव है, जैसा कि जेम्स ने हाल ही में समझाया है।

सॉफ्टवेयर का डरावना हिस्सा यह है कि यह सिर्फ वेब कैमरा नहीं है जो अतिसंवेदनशील है। हैकर्स कीस्ट्रोक्स और पासवर्ड तक पहुंच प्राप्त करते हैं, वे स्क्रीनशॉट ले सकते हैं, और वे आपकी कंप्यूटर फाइलों तक पहुंच सकते हैं। एकमात्र सुरक्षा जो आपके दिमाग को आराम से सेट कर सकती है, वह यह है कि पीड़ितों को वास्तव में एक दुर्भावनापूर्ण लिंक पर क्लिक करने की आवश्यकता होती है जो अपमानजनक सॉफ़्टवेयर स्थापित करता है। यदि आप फ़िशिंग ईमेल की पहचान करने में काफी चतुर हैं, और आप संदिग्ध वेब लिंक पर क्लिक करने से बचते हैं, तो आप इस विशेष खतरे से खुद को सुरक्षित रखने में सक्षम हो सकते हैं।

अपने आप को सुरक्षित रखने के लिए आसान लगता है ना? अच्छा, फिर से सोचो।

2014 के दिसंबर में, टेलीग्राफ लेखक सोफी कर्टिस ने अपने "एथिकल हैकर" दोस्त जॉन येओ, ट्रस्टवेव के एक कर्मचारी को अपने कंप्यूटर में कोशिश करने और हैक करने के लिए कहा। हैकर्स ने सोफी के बारे में जितना हो सके ऑनलाइन सीखने के लिए अथक प्रयास किया, और अंततः ऐसे नकली ईमेल तैयार किए, जिन्होंने सोफी को क्लिक करने के लिए मूर्ख बनाया - तुरंत उसके लैपटॉप को संक्रमित कर दिया और हैकर्स को उसके वेबकैम सहित हर चीज तक पहुंच प्रदान की। यहां तक कि जो लोग मानते हैं कि वे ऐसी युक्तियों से प्रतिरक्षित हैं, उन्हें भी मूर्ख बनाया जा सकता है।

नकली सेल टावर्स

सितंबर 2014 में, देश भर में सेलफोन संचार को बाधित करने के संदेह में तथाकथित "नकली सेल टावरों" के बारे में अफवाहें सामने आने लगीं। इन टावरों की पुष्टि मोबाइल सुरक्षा फर्म इंटेग्रिकेल के मालिक अन्वेषक हारून टर्नर ने की थी।

आरोन टर्नर ने द ब्लेज़ को बताया कि अजीब टावरों की स्थापना सेलफोन को सचमुच यह सोचने के लिए चकमा देने के लिए की गई थी कि नकली टावर स्थानीय क्षेत्र में एकमात्र उपलब्ध टावर था।

"ये टावर आपके फ़ोन को यह कहकर धोखा दे रहे हैं कि 'मुझे आपसे 9-1-1 जानकारी बात करनी है', लेकिन ऐसा नहीं है।"

टर्नर के अनुसार, टावर्स - पेंसिल्वेनिया और डाउनटाउन वाशिंगटन डी.सी. में बहुत अधिक केंद्रित हैं - सचमुच "आपके संचार को तोड़ सकते हैं" और देख सकते हैं कि फोन के साथ क्या हो रहा है।

कई अन्य जांचकर्ताओं ने नकली सेल टावरों के साथ "मुठभेड़" की पुष्टि की - फिर भी किसी भी विशिष्ट स्थान पर किसी भी वास्तविक सेल टावरों की कोई वास्तविक तस्वीर सामने नहीं आई। ऐसे सवाल थे कि क्या अजीब "इंटरसेप्टर" टावर पहले से ही लगातार सार्वजनिक आलोचना के तहत व्यापक पहुंच वाले संघीय निगरानी कार्यक्रम का एक और हाथ थे। दूसरों को संदेह था कि टावर एक अंतरराष्ट्रीय जासूसी कार्यक्रम का हिस्सा हो सकते हैं।

दो महीने बाद, नवंबर में वॉल स्ट्रीट जर्नल ने इस खबर को तोड़ दिया कि न्याय विभाग - अनिवार्य रूप से पूरे देश में पुलिस अधिकारी - वास्तव में एक उपकरण के उपयोग के माध्यम से हवाई जहाज पर नकली मोबाइल फोन "टॉवर" रख रहे थे। एक DRTBOX, जिसका उपनाम "डर्टबॉक्स" है। डिजिटल रिसीवर टेक्नोलॉजी (बोइंग की एक सहायक कंपनी) द्वारा निर्मित, डिवाइस मोबाइल फोन के लिए एक सेल टावर की तरह दिखता है, और उन फोन से पंजीकरण जानकारी निकालने के लिए "मध्य व्यक्ति हमला" करता है।

अधिक से अधिक सेल फ़ोन जानकारी प्राप्त करने के लिए अधिकारी उन विमानों को महानगरीय क्षेत्रों के आसपास उड़ा रहे थे।

"विमान उपकरणों से लैस होते हैं—कुछ को कानून-प्रवर्तन अधिकारियों के लिए 'डर्टबॉक्स' के रूप में जाना जाता है, क्योंकि उन्हें बनाने वाली बोइंग कंपनी इकाई के आद्याक्षर हैं—जो बड़ी दूरसंचार फर्मों के सेल टावरों की नकल करते हैं और सेलफोन को उनकी अनूठी रिपोर्ट करने के लिए छल करते हैं। पंजीकरण जानकारी।"

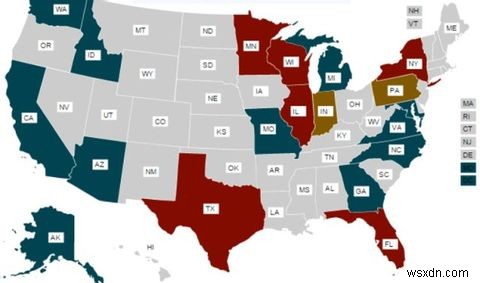

किसी व्यक्ति के सेलफोन "पहचान" और स्थान की जानकारी की पहचान करने से कानून-प्रवर्तन किसी भी नागरिक को सेलफोन के साथ ढूंढने और ट्रैक करने की अनुमति देगा। अमेरिकन सिविल लिबर्टीज यूनियन (एसीएलयू) ने राज्य और स्थानीय पुलिस द्वारा इन "स्टिंग्रे" उपकरणों के उपयोग पर सार्वजनिक रूप से उपलब्ध दस्तावेजों की छानबीन की, और एक नक्शा प्रकाशित किया जिसमें दिखाया गया था कि उपकरण वर्तमान में कहां उपयोग में हैं।

जैसे-जैसे तकनीक कानूनों की तुलना में तेजी से आगे बढ़ती है, अधिकारी अधिक से अधिक डेटा एकत्र करने के लिए खामियों का पूरा फायदा उठा रहे हैं। आप इन प्रयासों और इन्हें छुपाए रखने के प्रयासों के बारे में ACLU जांच पृष्ठ पर अधिक जान सकते हैं। यदि आप मानचित्र पर किसी रंगीन क्षेत्र में रहते हैं, तो संभावना है कि आपका सेलफोन डेटा और स्थान स्थानीय या राज्य कानून प्रवर्तन द्वारा एकत्र किया गया है।

चीन साइबरवार हैकिंग

अगर आपको लगता है कि सिर्फ आपकी ही सरकार आपकी जासूसी कर रही है, तो एक बार फिर से सोच लें। 2014 के अक्टूबर के अंत में, वाशिंगटन पोस्ट ने घोषणा की कि एक सुरक्षा अनुसंधान दल ने "Axiom" नामक एक परिष्कृत चीनी साइबर जासूसी समूह की पहचान की है जो चीनी घरेलू और अंतर्राष्ट्रीय नीतियों के बारे में किसी भी खुफिया जानकारी को इकट्ठा करने के लिए पश्चिमी सरकारी एजेंसियों को लक्षित कर रहा था।

अक्टूबर के मध्य में, वाशिंगटन पोस्ट के प्रकाशन से पहले, एफबीआई ने वास्तव में यू.एस. उद्योग को चेतावनी जारी की थी, एक उन्नत चीनी हैकर समूह के प्रति सतर्क रहने के लिए जो यू.एस. कंपनियों और सरकारी एजेंसियों से संवेदनशील और स्वामित्व वाली जानकारी एकत्र करने के लिए एक अभियान चला रहा था।

एफबीआई के अनुसार, पीपुल्स लिबरेशन आर्मी यूनिट 61398 नामक एक अन्य सरकारी हैकिंग यूनिट के सुरक्षा विशेषज्ञों द्वारा पहले किए गए खुलासे के बाद, नया समूह एक दूसरी राज्य-प्रायोजित इकाई है। Axiom समूह कम से कम चार वर्षों से काम कर रहा है, विशेष रूप से औद्योगिक लक्ष्यीकरण और पश्चिमी देशों में आर्थिक हित।

यहां समझने वाली महत्वपूर्ण बात यह है कि यदि आप एक बड़े निगम के लिए काम करते हैं जिसके पास अच्छी तरह से संरक्षित स्वामित्व रहस्य हैं, तो आप बहुत अच्छी तरह से Axiom समूह द्वारा लक्षित हो सकते हैं। यह माइक्रोसॉफ्ट के विंडोज ऑपरेटिंग सिस्टम के "शून्य-दिन के कारनामों" के रूप में जाना जाता है - जो कि अधिक कठिन और उन्नत हैकिंग तकनीकों में से एक है। किसी एकल कर्मचारी के कंप्यूटर के माध्यम से किसी कंपनी या सरकारी एजेंसी में घुसपैठ करके, समूह नेटवर्क या सिस्टम एक्सेस तक पहुंच प्राप्त करने का प्रयास कर सकता है, और संभावित रूप से संवेदनशील और मूल्यवान औद्योगिक रहस्यों तक पहुंच प्राप्त कर सकता है।

क्या आपको नहीं लगता कि आपका कंप्यूटर इन हैकर्स के लिए एक मूल्यवान लक्ष्य है? यह है। इसलिए अपने कॉर्पोरेट सुरक्षा समूह के साथ काम करें और सुरक्षा नियमों और नीतियों को गंभीरता से लेना सुनिश्चित करें।

व्यावसायिक सम्मेलनों में औद्योगिक जासूसी

आपकी कंपनी आपको इस वर्ष के उद्योग सम्मेलन में भेजने का निर्णय लेती है। शायद यह सीईएस या कुछ अन्य वास्तव में अच्छा तकनीकी सम्मेलन है। यात्रा के लिए अपनी चीजों को पैक करते हुए, आपको याद है कि आप अपना काम का लैपटॉप, कंपनी द्वारा आपूर्ति किया गया सेलफोन, और निश्चित रूप से एक मेमोरी स्टिक जिसमें आपकी कुछ सबसे महत्वपूर्ण फाइलें काम से हैं। अधिकांश लोग, एक व्यापार यात्रा करने और इतनी सारी शानदार तकनीकों को देखने के उत्साह में, एक पल के लिए भी यह नहीं सोचते हैं कि वे अपनी कंपनी के प्रतिस्पर्धात्मक लाभ को बाज़ार में जोखिम में डाल सकते हैं।

ऐसा कैसे? यात्रा के दौरान कंपनी के लैपटॉप, मोबाइल फोन और डेटा की ठीक से सुरक्षा न करने से। अंतर्राष्ट्रीय जासूसी समूह जानते हैं कि यात्रा तब होती है जब कंपनी के कर्मचारी सबसे अधिक असुरक्षित होते हैं, और इसलिए सम्मेलन औद्योगिक खुफिया संग्रह के लिए एक प्रमुख लक्ष्य होते हैं।

जब आप यात्रा कर रहे हों और किसी सम्मेलन में भाग ले रहे हों, तो सुरक्षा के कई कमजोर बिंदु हैं, इसलिए इन सभी को ध्यान में रखना और औद्योगिक जासूसी का शिकार होने से पहले खुद को बचाने के लिए उचित कार्रवाई करना महत्वपूर्ण है।

- असुरक्षित होटल नेटवर्क पर वीडियोकांफ्रेंसिंग बैठकें आयोजित करने से चतुर हैकर्स को गोपनीय जानकारी का संचरण खुल जाता है।

- होटल के कमरों से लैपटॉप या सेलफोन की चोरी एजेंटों को उन उपकरणों पर संग्रहीत स्वामित्व वाली कंपनी की जानकारी प्रदान कर सकती है।

- अपने सेलफोन की सरकारी निगरानी से सुरक्षा के लिए हमारी युक्तियों की सूची का उपयोग करें।

- खुले सार्वजनिक क्षेत्र में अपनी कंपनी के लैपटॉप का उपयोग करने से जासूस आपकी गतिविधियों को पीछे से देख सकते हैं।

- किसी सार्वजनिक क्षेत्र में संवेदनशील कंपनी मामलों के बारे में फ़ोन पर बातचीत करने से कोई भी व्यक्ति केवल पास खड़े रहकर वार्तालाप को सुन सकता है।

- किसी उद्योग सम्मेलन में एक प्रस्तुति देना संभावित रूप से गोपनीय कंपनी की जानकारी लीक कर सकता है यदि आप उन प्रस्तुतियों को पहले से ठीक से "स्क्रब" नहीं करते हैं।

2014 में, कार्ल रोपर ने "ट्रेड सीक्रेट थेफ्ट, इंडस्ट्रियल एस्पियनेज एंड द चाइना थ्रेट" नामक एक पुस्तक लिखी, जिसमें उन्होंने समझाया कि कुछ चीनी औद्योगिक जासूसी के प्रयास वास्तव में सम्मेलनों में खुले तौर पर उपलब्ध प्रस्तुतियों से तकनीकी जानकारी एकत्र करने पर केंद्रित हैं।

"समग्र सामग्री, मिसाइल, इंजीनियर, लेजर, कंप्यूटर, समुद्री प्रौद्योगिकी, अंतरिक्ष, माइक्रोइलेक्ट्रॉनिक, रासायनिक इंजीनियरिंग, रडार, आयुध और ऑप्टिकल संचार जैसे विषय क्षेत्रों के साथ सम्मेलन कुछ अधिक दिलचस्प हैं जो चीनी करेंगे भाग लेने का प्रयास करें। इस प्रकार के सम्मेलनों का डेटा उनकी परियोजनाओं में सबसे महत्वपूर्ण योगदानों में से एक होगा।"

यह बहस का विषय है कि क्या सार्वजनिक सम्मेलन प्रस्तुति में प्रदान की गई जानकारी जासूसी एजेंटों को व्यापार रहस्य प्रदान कर सकती है, हालांकि खराब रूप से साफ़ (या पूरी तरह से बिना सेंसर) प्रस्तुतियों से निगम के व्यापार रहस्यों के बारे में गलती से बहुत बड़े सुराग प्रकट होने की संभावना है।

शुक्र है, अपने आप को बचाने के तरीके हैं। यदि आप अपनी कंपनी के लिए प्रस्तुतिकरण दे रहे हैं, तो प्रस्तुतिकरण हमेशा अपनी कंपनी के संचार विभाग या कानूनी विभाग को भेजें। कुछ कंपनियों को यह भी आवश्यकता हो सकती है कि सभी बाहरी संचारों को या तो या दोनों विभागों द्वारा अनुमोदित किया जाए। ऐसा करना न भूलें, नहीं तो इससे आपको अपना काम बहुत महंगा पड़ सकता है।

- लैपटॉप चोरी अलार्म डिवाइस या सॉफ़्टवेयर का उपयोग करें जो आपके लैपटॉप को आपके द्वारा छोड़े गए स्थान से हटा दिए जाने पर आस-पास के किसी भी व्यक्ति को सतर्क कर देगा।

- सुनिश्चित करें कि आपने अपने लैपटॉप को लॉक कर दिया है, और उस पर आपकी जानकारी ठीक से एन्क्रिप्ट की गई है। ऐसा करने से लैपटॉप चोरी से जासूसी के खतरों में नाटकीय रूप से कमी आएगी।

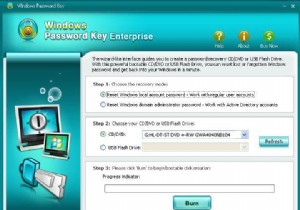

- यदि आपको अपने साथ एक मेमोरी स्टिक लाना है, तो सुनिश्चित करें कि इसे पासवर्ड से सुरक्षित रखें, या इसे ट्रूक्रिप्ट जैसे सॉफ़्टवेयर के साथ एन्क्रिप्ट करें।

- अपने मोबाइल लॉक स्क्रीन की सुरक्षा बढ़ाएँ। क्रिश्चियन ने इसे पूरा करने के लिए कुछ बेहतरीन स्क्रीन लॉक टिप्स की पेशकश की।

- अपने लैपटॉप का उपयोग ऐसे क्षेत्र में करें जहां कोई भी आपके पीछे खड़ा न हो और न ही आपकी स्क्रीन को देख सके। यह सामान्य ज्ञान की तरह लगता है, लेकिन बहुत से लोग ध्यान नहीं देते हैं।

किहारा ने हाल ही में अतिरिक्त युक्तियों और सुरक्षा उपायों की एक विस्तृत सूची प्रदान की है जिनका उपयोग आप अपने आप को अवैध जासूसी से बचाने के लिए कर सकते हैं। पढ़ने लायक।

जागरूक रहें, लेकिन जुनूनी न हों

हर दिन आपकी जासूसी करने के सभी तरीकों से अवगत होने का मतलब यह नहीं है कि आपको लगातार इस बात की चिंता करनी होगी कि कौन आपकी बात सुन रहा है, आपके ईमेल पढ़ रहा है या आपके स्थान को ट्रैक कर रहा है। इसका मतलब यह है कि आपको हमेशा अपने परिवेश के बारे में पता होना चाहिए, और जानकारी प्रसारित करते समय आप तकनीक का उपयोग कैसे कर रहे हैं, जिसे आप वास्तव में संवेदनशील या बहुत व्यक्तिगत मानते हैं।

जब आप संवेदनशील जानकारी के साथ काम कर रहे हों, तो एन्क्रिप्टेड संसाधनों का उपयोग करके, या बस अपने कंप्यूटर के सुरक्षा वातावरण को बड़े पैमाने पर मजबूत करके निगरानी के प्रयासों से बचने के बहुत सारे तरीके हैं - यहां तक कि आपकी अपनी सरकार के प्रयास भी।

लेकिन एक बार जब आप अपने सभी सुरक्षा उपाय कर लें, तो चिंता करना बंद कर दें। अपने जीवन को इस ज्ञान में सहज महसूस करें कि आपने अपनी सुरक्षा के लिए उचित कदम उठाए हैं।

<छोटा>डक डाओ शटरस्टॉक के माध्यम से, मातेज कास्टेलिक शटरस्टॉक के माध्यम से