यदि आप अधिकांश लोगों को पसंद करते हैं, तो आप कष्टप्रद वेब फ़ॉर्म को पूरा करने के लिए ब्राउज़र ऑटोफ़िल पर भरोसा करते हैं। ब्राउज़र "ऑटोफिल" आपके द्वारा पहले इन फ़ील्ड में दर्ज की गई जानकारी के आधार पर आपकी जानकारी को वेब फ़ॉर्म में फ़ील्ड में स्वचालित रूप से भर देता है।

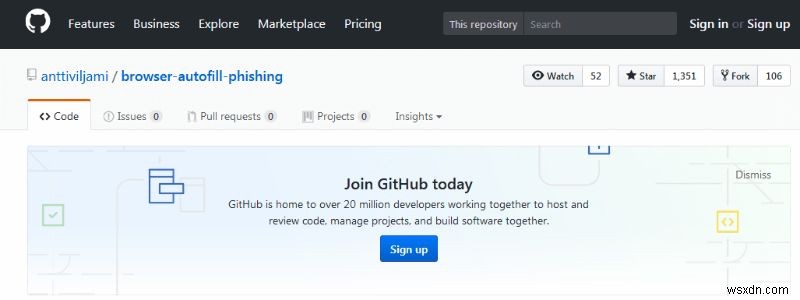

बुरी खबर यह है कि दुर्भावनापूर्ण तृतीय पक्ष और ब्लैक-हैट हैकर्स इस ऑटोफिल सुविधा का उपयोग ब्राउज़रों में आपकी संवेदनशील जानकारी देने के लिए छल से कर सकते हैं। फ़िनलैंड के एक व्हाइट-हैट हैकर, विल्जामी कुओसमैनन, जो एक वेब डेवलपर भी हैं, ने अपने गिटहब डेमो में दिखाया कि हमलावर प्लगइन्स, पासवर्ड मैनेजर (और ऐसे टूल), और ब्राउज़र में ऑटोफिल सुविधा को हाईजैक कर सकते हैं।

Kuosmanen से बहुत पहले, ElevenPaths के सुरक्षा विश्लेषक, Ricardo Martin Rodriguez ने 2013 में इस ब्राउज़र की स्वतः भरण भेद्यता की खोज की थी। अब तक, Google को इस भेद्यता का कोई समाधान नहीं मिला है।

अपनी संवेदनशील जानकारी अनजाने में फैलाना

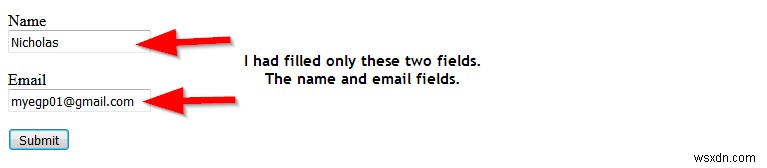

Kuosmanen की प्रूफ-ऑफ-कॉन्सेप्ट डेमो वेबसाइट पर आपको एक साधारण वेब फॉर्म दिखाई देगा जिसमें केवल दो फ़ील्ड शामिल होंगे - नाम और ईमेल पता। हालाँकि, प्रपत्र में कई छिपे हुए (अर्थात दृष्टि से बाहर) फ़ील्ड हैं; इन छिपे हुए क्षेत्रों में पता, संगठन, फोन नंबर, शहर, डाक कोड और देश शामिल हैं।

ऊपर दिए गए फॉर्म में, आपको केवल नाम और ईमेल फ़ील्ड दिखाई देंगे, लेकिन आपकी स्वतः भरण सुविधा शेष फ़ील्ड में आपके विवरण को स्वचालित रूप से भर देगी। जब आप सबमिट बटन पर क्लिक करते हैं, तो ऊपर दिए गए फ़िशिंग वेब फ़ॉर्म से अधिक जानकारी एकत्रित होती।

अपने ब्राउज़र और एक्सटेंशन ऑटोफिल सुविधाओं का परीक्षण करने के लिए, आप प्रूफ-ऑफ-कॉन्सेप्ट साइट का उपयोग कर सकते हैं जिसे कुओसमैनन ने स्थापित किया था। फ़ॉर्म सबमिट करने पर मैंने देखा कि इसने मेरे द्वारा दी गई जानकारी से अधिक जानकारी हासिल कर ली है। मैंने इस परीक्षण के लिए नवीनतम Mozilla Firefox का उपयोग किया और यह देखकर चकित रह गया कि मैंने कितनी जानकारी फैलाई है।

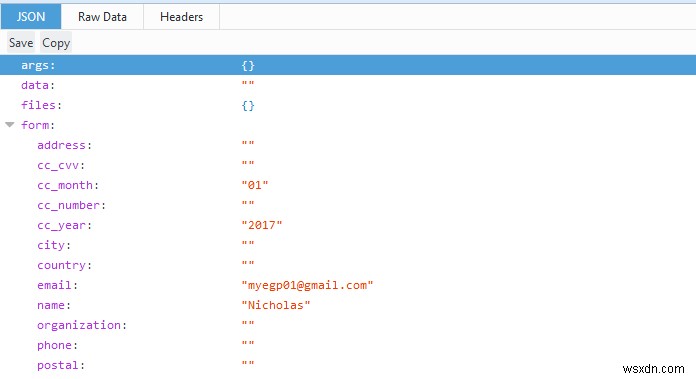

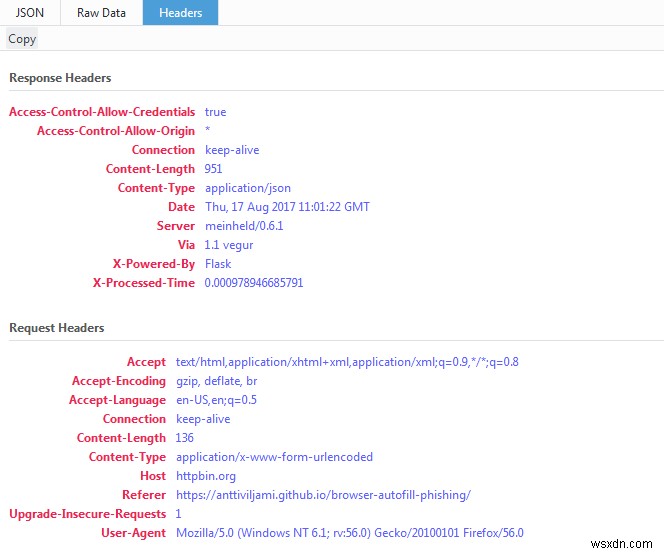

क्रोम में ऑटो-फिलिंग वित्तीय डेटा HTTPS के बिना वेबसाइटों के लिए एक चेतावनी ट्रिगर करता है। मेरे अनुभव में Kuosmanen के फॉर्म ने मेरे द्वारा फॉर्म भरने की तिथि, मेरा पता, मेरा क्रेडिट कार्ड नंबर, CVV, क्रेडिट कार्ड की समाप्ति तिथि, मेरा शहर, देश, ईमेल, नाम, संगठन, फोन और पोस्टल कोड एकत्र करने का प्रयास किया।

फ़ॉर्म ने मेरे ब्राउज़र प्रकार, मेरे वर्तमान आईपी पते और बहुत कुछ पर कुछ मेटाडेटा एकत्र करने का भी प्रयास किया। नीचे मेरा स्क्रीनशॉट देखें।

Kuosmanen हमले के परीक्षण के दौरान Apple Safari, Google Chrome और Opera सभी असुरक्षित थे।

जनवरी 2017 में, मोज़िला के प्रमुख सुरक्षा इंजीनियर, डैनियल वेदित्ज़ ने कहा कि फ़ायरफ़ॉक्स ब्राउज़र को प्रोग्रामेटिक रूप से टेक्स्ट बॉक्स भरने में धोखा नहीं दिया जा सकता है। फ़ायरफ़ॉक्स उपयोगकर्ता ब्राउज़र ऑटोफिल हमलों से सुरक्षित हैं (कम से कम अभी के लिए), क्योंकि ब्राउज़र में मल्टी-बॉक्स ऑटोफिल सिस्टम नहीं है। मोज़िला का फ़ायरफ़ॉक्स ब्राउज़र उपयोगकर्ताओं के लिए वेब फॉर्म में प्रत्येक टेक्स्ट बॉक्स के लिए मैन्युअल रूप से पहले से भरे हुए डेटा का चयन करना अनिवार्य बनाता है।

निष्कर्ष:अपनी ब्राउज़र स्वतः भरण सुविधा बंद करें

फ़िशिंग हमलों से बचने के लिए सबसे आसान उपाय यह है कि आप अपने ब्राउज़र, एक्सटेंशन सेटिंग्स या पासवर्ड मैनेजर में फ़ॉर्म ऑटोफ़िल सुविधा को बंद कर दें। आपकी ब्राउज़र स्वतः भरण सुविधा, डिफ़ॉल्ट रूप से, चालू रहती है।

Chrome में स्वतः भरण बंद करने के लिए:

1. ब्राउज़र की "सेटिंग" पर जाएं।

2. पृष्ठ के निचले भाग में "उन्नत सेटिंग" ढूंढें।

3. "पासवर्ड और फ़ॉर्म" क्षेत्र में "स्वतः भरण सक्षम करें" को अनचेक करें।

Opera में स्वतः भरण को बंद करने के लिए:

1. सेटिंग में जाएं।

2. "ऑटोफिल" पर जाएं और इसे बंद कर दें।

Safari में स्वतः भरण को बंद करने के लिए:

1. "प्राथमिकताएं" पर जाएं।

2. इसे बंद करने के लिए "स्वतः भरण" पर क्लिक करें।

यदि आपको यह पोस्ट उपयोगी लगी हो तो कृपया नीचे "हाँ" पर क्लिक करें। हमें आपकी टिप्पणियों को देखकर भी खुशी होगी।