आम तौर पर, जब कोई ऐप डेवलपर सुरक्षा, गोपनीयता और प्रदर्शन में सुधार करने वाली सुविधाओं को जोड़ता है, तो उन्हें इसके लिए बहुत अधिक आलोचना नहीं मिलती है। मोज़िला के HTTPS पर DNS का कार्यान्वयन (आपके कंप्यूटर के लिए वेब पते देखने के लिए एक एन्क्रिप्टेड तरीका), हालांकि, इसे यूके के इंटरनेट सर्विस प्रोवाइडर एसोसिएशन (ISPA) द्वारा संचालित "इंटरनेट विलेन" रैंकिंग में एक फाइनलिस्ट के रूप में स्थान मिला और कुछ नकारात्मक सरकारी एजेंसियों की टिप्पणियां।

क्यों? क्योंकि यह सुविधा आपके कंप्यूटर द्वारा किसी वेबसाइट को खोजने का प्रयास करते समय भेजे जाने वाले अनुरोधों को एन्क्रिप्ट करती है। यूके के आईएसपी को इंटरनेट ब्लॉकिंग और ट्रैकिंग नियमों का पालन करना पड़ता है, जिनमें से बहुत से डीएनएस स्तर पर लागू होते हैं, इसलिए वे लोगों के बड़े प्रशंसक नहीं हैं जो उनके फ़िल्टर को बायपास करने की शक्ति प्राप्त कर रहे हैं।

अधिकांश इंटरनेट आईएसपीए से सहमत नहीं है, हालांकि, एन्क्रिप्टेड डीएनएस बहुत कुछ बेहतर बनाता है:यह आपके ब्राउज़िंग को अधिक निजी रखता है, साइबर हमले को रोकने में मदद करता है, और यहां तक कि नियमित डीएनएस की तुलना में थोड़ा तेज काम करता है।

DNS फिर से क्या है? और इसमें गलत क्या है?

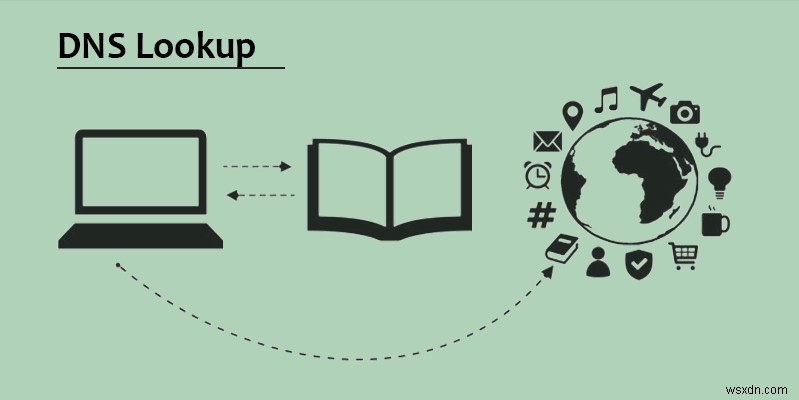

यदि आप भूल गए हैं कि सामान्य DNS (डोमेन नाम सर्वर) कैसे काम करता है, तो यहां एक त्वरित ब्रेकडाउन है:

- वेबसाइटों में सभी आईपी पते संख्याओं से बने होते हैं, लेकिन हमारे लिए इसे याद रखना कठिन होता है, इसलिए हम नामों का उपयोग करते हैं।

- नंबर के साथ हमारे द्वारा टाइप किए गए नाम का मिलान करने के लिए, हमारे अनुरोध को एक DNS सर्वर पर जाने की आवश्यकता है, जो नामों से मैप किए गए IP पतों की एक सूची रखता है। यह एक DNS अनुरोध है - एक "फ़ोनबुक" सर्वर से हमें उस साइट का वास्तविक संख्यात्मक पता बताने के लिए कह रहा है जिसे हम देखने का प्रयास कर रहे हैं।

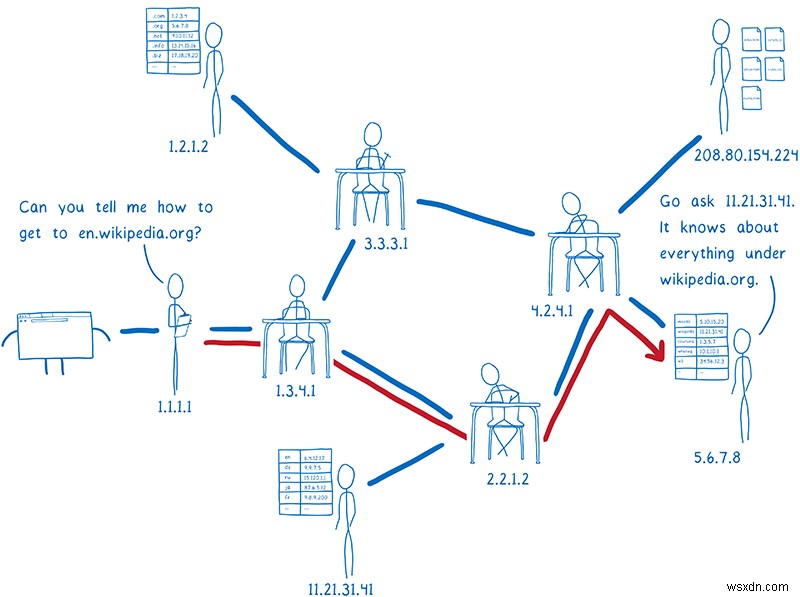

- आपका डिफ़ॉल्ट सर्वर, यदि आपने इसे नहीं बदला है, तो आपके ISP द्वारा अनुशंसित और/या चलाया जाएगा। आपका अनुरोध वहां जाएगा, और सर्वर फैंसी फुटवर्क का एक गुच्छा करेगा, टुकड़ों को एक साथ रखने के लिए आपके अनुरोध को कुछ अलग स्थानों पर उछाल देगा।

- कुछ माइक्रोसेकंड के बाद, आपको जो पता चाहिए वह आपके डिवाइस पर वापस आ जाना चाहिए, जिससे आप उस सर्वर के साथ एक कनेक्शन स्थापित कर सकते हैं जिस पर आप चाहते हैं कि वेबसाइट चालू हो।

यह मूल रूप से एक जटिल फोनबुक लुकअप प्रक्रिया है, और यह सब कुछ मिलीसेकंड में होता है, जो बहुत प्रभावशाली है। हालाँकि, यह सारी जानकारी सादे पाठ में भेजी जाती है, जिसका अर्थ है कि कोई भी जो इसे देखता है (आमतौर पर आपका ISP, लेकिन शायद एक हमलावर) बता सकता है कि आप कहाँ जा रहे हैं और संभवतः इसे अवरुद्ध करके या वापस भेजकर आपके कनेक्शन में हस्तक्षेप कर सकते हैं। आपको दुर्भावनापूर्ण वेबसाइट पर जाने के लिए प्रेरित करने के लिए गलत पता।

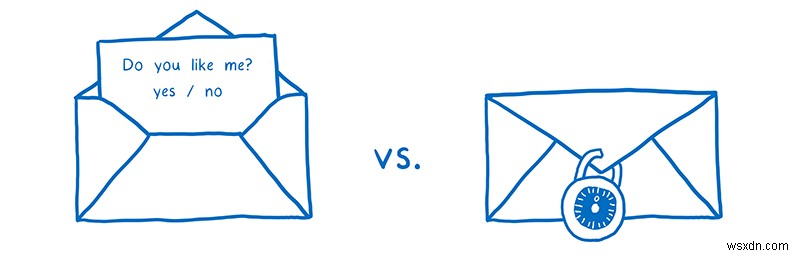

मोज़िला में लिन क्लार्क कक्षा में किसी के नाम के साथ एक नोट पास करने के रूपक का उपयोग करता है - यह हो सकता है कि यह कहाँ जा रहा है, लेकिन अब हर कोई जानता है कि आप किसके पास एक नोट भेज रहे हैं, और यदि वे चाहें तो वे इसे पढ़ सकते हैं या उसके साथ छेड़छाड़। क्या यह बेहतर नहीं होगा कि नोट्स को गुप्त कोड में लिखने और उन्हें प्राप्तकर्ता तक पहुंचाने का कोई तरीका हो, बिना यह जाने कि वह कौन है? वह HTTPS से अधिक DNS है।

एचटीटीपीएस पर डीएनएस कैसे अलग है?

यदि आप HTTP (वेब पर डेटा संचारित करने के लिए मूल प्रोटोकॉल) का उपयोग करके डेटा भेजते हैं, तो यह सादे पाठ में होता है, जिससे यह बहुत अधिक किसी के द्वारा पठनीय हो जाता है (जैसे नियमित DNS)। हालांकि, HTTPS को एन्क्रिप्ट किया गया है ताकि कोई भी व्यक्ति जो डेटा को इंटरसेप्ट करता है, उसे पढ़ न सके। एचटीटीपीएस पर डीएनएस काफी हद तक ऐसा लगता है:आपका डीएनएस अनुरोध उसी सुरक्षित चैनल पर नाम सर्वर पर भेजा जाता है जो आपके क्रेडिट कार्ड डेटा को किसी शॉपिंग साइट पर चेक आउट करते समय प्रसारित करता है।

आईएसपी सहित कोई भी नहीं जानता कि अंदर क्या है। अगर वे इसे खोलने की कोशिश करते हैं, तो यह अस्पष्ट लगेगा। अनुरोध को अवरुद्ध या लॉग नहीं किया जा सकता है, इसलिए यूके और चीन जैसे देशों में ट्रैफ़िक को फ़िल्टर करने और ट्रैक करने में कठिन समय होगा। यह इसे पूरी तरह से अप्राप्य नहीं बनाता है, क्योंकि आपका ISP अभी भी उस पते को देखने में सक्षम हो सकता है जिससे आप अंत में जुड़ रहे हैं, लेकिन यह अवरोधन को कठिन बना देता है और आपकी गतिविधि के बारे में बहुत सारे विवरण को अस्पष्ट कर देता है।

फ़ायरफ़ॉक्स ने क्लाउडफ्लेयर के साथ भी भागीदारी की है, जो फ़ायरफ़ॉक्स उपयोगकर्ताओं के लिए अतिरिक्त सख्त गोपनीयता मानकों के लिए सहमत है और "QNAME न्यूनतमकरण" का भी उपयोग कर रहा है, जो अनिवार्य रूप से आपके अनुरोध को टुकड़ों में तोड़ देता है ताकि किसी एक सर्वर को पूरा पता न मिले जिसे आप ढूंढ रहे हैं।

मैं इसे कैसे प्राप्त करूं?

HTTPS पर DNS वर्तमान में Firefox में डिफ़ॉल्ट रूप से सक्षम नहीं है, लेकिन यह करना आसान है।

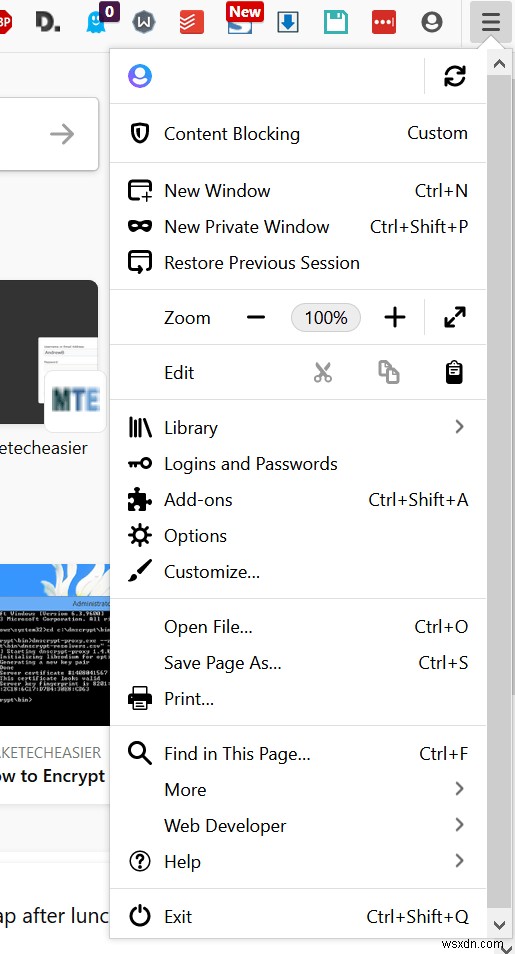

1. ऊपर दाईं ओर हैमबर्गर मेनू खोलें।

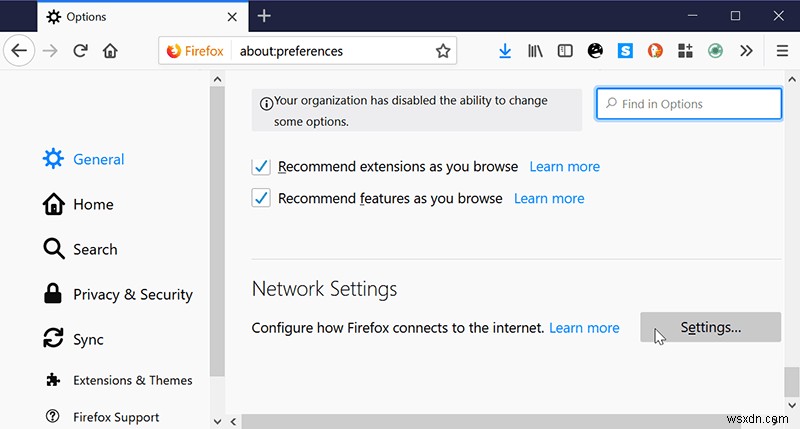

2. विकल्प पर जाएं और "सामान्य" अनुभाग को तब तक नीचे स्क्रॉल करें जब तक आपको "नेटवर्क सेटिंग" दिखाई न दे।

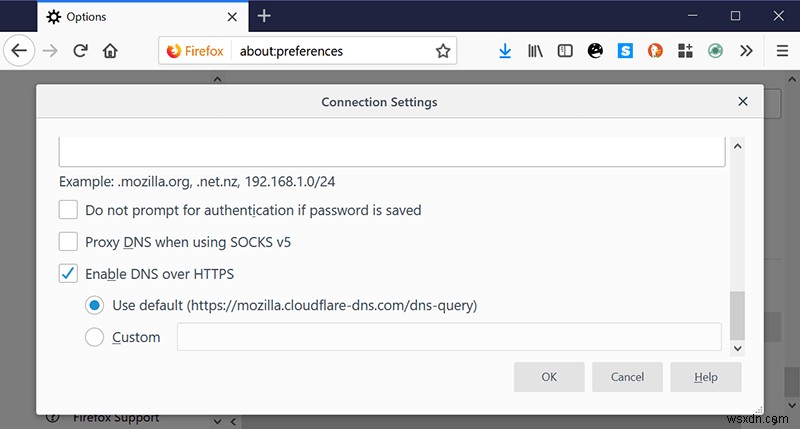

3. "HTTPS पर DNS सक्षम करें" चेक करें। आप या तो डिफ़ॉल्ट Cloudflare का उपयोग कर सकते हैं (अनुशंसित, क्योंकि इसमें बहुत सारी अतिरिक्त गोपनीयता सुविधाएँ हैं) या अपना स्वयं का दर्ज करें।

हो गया! आप जांच सकते हैं और सुनिश्चित कर सकते हैं कि यह DNS लीक टेस्ट पर काम करता है। आपको Cloudflare DNS सर्वरों को पॉप अप करते हुए देखना चाहिए। आपने अपनी स्टेट शीट में अभी कुछ गोपनीयता, सुरक्षा और सेंसरशिप प्रतिरोध बिंदु जोड़े हैं। बधाई हो!

यदि आप अधिक क्रोम उपयोगकर्ता हैं, तो आपको तब तक प्रतीक्षा करनी होगी जब तक कि Google इसे वहां सक्षम न कर दे, और यह संभव है कि वे ऐसा करेंगे, लेकिन आप अभी भी अपने सिस्टम के DNS को अपने ISP से कुछ अधिक निजी में बदल सकते हैं।

शायद ISPA को चुप रहना चाहिए था?

इसके चारों ओर स्ट्रीसैंड इफेक्ट लिखा हुआ है:आप किसी ऐसी चीज को दबाने की कोशिश करते हैं जो आपको पसंद नहीं है और अंत में इसे और अधिक लोकप्रिय बना देती है, जो अन्यथा नहीं होती। मोज़िला को शर्मसार करने के आईएसपीए के प्रयास ने वास्तव में मोज़िला की तुलना में एचटीटीपीएस पर डीएनएस के बारे में शब्द फैलाने का काम किया, जो शायद अपने आप हो सकता था।

यदि पर्याप्त लोग इसका उपयोग करना शुरू कर देते हैं, तो यह निश्चित रूप से उन देशों के लिए समस्या पैदा करेगा जो इंटरनेट को सेंसर करने के लिए DNS का उपयोग करते हैं, लेकिन साइटों को ब्लॉक करने का यही एकमात्र तरीका है, इसलिए यह किसी भी तरह से पूर्ण समाधान नहीं है। एक वीपीएन अभी भी सेंसरशिप और/या ट्रैकिंग के आसपास जाने का सबसे अच्छा तरीका है, और शायद यह उसी तरह रहेगा जैसे अधिक सरकारें और आईएसपी अपनी निगरानी रणनीतियों को अनुकूलित करते हैं।