वापस जब डिजिटल घोटाले नए थे, वे सत्ता में किसी की स्थिति का प्रतिरूपण करते थे। चाहे वह किसी दूसरे देश का धनी राजकुमार हो या किसी बड़े व्यवसाय का सीईओ, वे ऐसा कार्य करेंगे जैसे कि आपको कई मिलियन डॉलर का उपहार देने के लिए जनता से छीन लिया गया हो।

बेशक, इन दिनों लोग जानते हैं कि बिल गेट्स उन्हें खुले में ईमेल नहीं करेंगे। यही कारण है कि स्कैमर्स ने पीड़ितों के करीब आने वाली संस्थाओं को प्रतिरूपित करना शुरू कर दिया है, जैसे कि वे जिन कंपनियों के साथ बातचीत करते हैं।

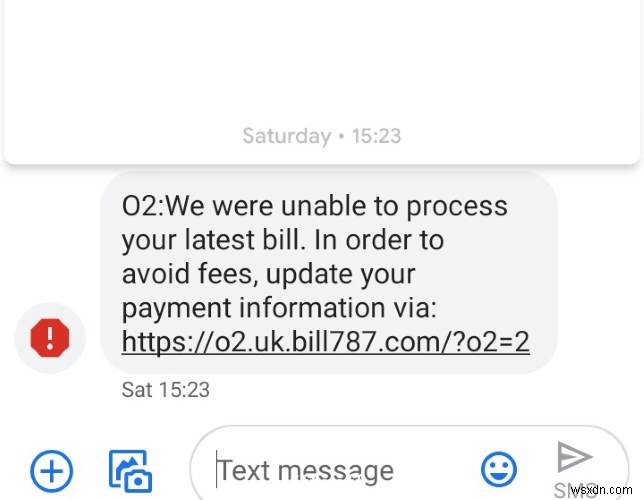

हाल ही में, मुझे अपने फ़ोन पर निम्न लिखित संदेश प्राप्त हुआ। यह बहुत आश्वस्त करने वाला था, लेकिन घोटालेबाज निशान से थोड़ा हटकर था। उन्होंने नेटवर्क प्रदाता O2 से होने का दावा किया, और जब मैं एक बार O2 ग्राहक था, तब से मैं आगे बढ़ गया हूं।

फिर भी, यह दिखाता है कि स्कैमर ने अपना होमवर्क किया था और जानता था कि मैं एक समय में कम से कम O2 से संबद्ध था। जैसे, इस हमले को तोड़ना और यह देखना दिलचस्प है कि स्कैमर कैसे जानता था कि मैं हमले को तैयार करने के लिए किस नेटवर्क का उपयोग करता हूं।

स्कैमर को कैसे पता चला?

तो, स्कैमर ने कैसे काम किया कि मैंने O2 के नेटवर्क का उपयोग किया है? जैसा कि यह पता चला है, यह देखने के तरीके हैं कि किस वाहक ने फ़ोन नंबर निर्दिष्ट किया है।

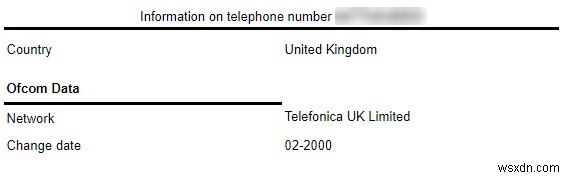

यदि आप इंटरनेट पर देखते हैं, तो आपको ऐसी वेबसाइटें मिलेंगी जो उस नंबर से मेल खाती हैं जिसने नंबर दिया था। यह इस जानकारी का उपयोग करके किया जाता है कि किन वाहकों ने कौन से नंबर दिए।

जैसा कि आप ऊपर स्क्रीनशॉट से देख सकते हैं, जब आप मेरा फोन नंबर देखते हैं, तो यह कहता है कि "टेलीफोनिका यूके लिमिटेड" ने मुझे मेरा नंबर दिया। यदि आप उस कंपनी को खोजते हैं, तो O2 पॉप अप होगा।

आपने देखा होगा कि हमने इस बारे में बात की थी कि कैसे ये उपकरण "असाइन किए गए" और "दे गए" नंबरों को ढूंढते हैं। ऐसा इसलिए है क्योंकि आप इस बारे में जानकारी प्राप्त कर सकते हैं कि मूल रूप से आपको नंबर किसने दिया था, लेकिन यह नहीं कि वह नंबर वर्तमान में किस वाहक पर है।

जैसे, जब स्कैमर ने मेरा नंबर देखा, तो उन्होंने देखा कि O2 ने मूल रूप से वह नंबर मुझे सौंपा था। आप बता सकते हैं कि यह मेरा पहला मोबाइल नंबर है क्योंकि ऊपर दिया गया स्क्रीनशॉट 2000 के असाइनमेंट की तारीख दिखाता है।

स्कैमर ने इस जानकारी का उपयोग कैसे किया

जैसा कि आप पहले स्क्रीनशॉट से देख सकते हैं, स्कैमर ने नकली वाहक संदेश बनाने के लिए इस जानकारी का उपयोग किया। उन्होंने मुझसे कहा कि मुझे देर से भुगतान किया गया था और मुझे इसे अभी करना होगा अन्यथा मुझे जुर्माना देना होगा।

लिंक ने एक ठोस लॉगिन पृष्ठ का नेतृत्व किया जिसने O2 के सौंदर्य को पूरी तरह से कॉपी किया। अगर मैंने इस पेज में वैध लॉगिन जानकारी दर्ज की होती, तो इसे स्कैमर को भेज दिया जाता। इस तरह के हमले को फ़िशिंग कहा जाता है, जहां एक स्कैमर उपयोगकर्ता को अपनी लॉगिन जानकारी सौंपने के लिए धोखा देता है।

इस हमले से खुद को कैसे बचाएं

जिन लोगों ने अतीत में वाहक बदले हैं, वे इस हमले को तुरंत देख पाएंगे। हालांकि, अगर आप एक ही कैरियर के साथ फंस गए हैं, तो ये टेक्स्ट बहुत ही भरोसेमंद लग सकते हैं।

जैसे, आपको भेजे गए किसी भी लिंक की दोबारा जांच करें। अगर यह अजीब लगता है, तो इसे अनदेखा करें। यदि आप चिंतित हैं कि यह वैध हो सकता है, तो अपने वेब ब्राउज़र के माध्यम से वेबसाइट पर लॉग इन करने का प्रयास करें जैसा कि आप सामान्य रूप से करते हैं।

वाहक भ्रम

यदि आपने मूल रूप से अपना फ़ोन नंबर निर्दिष्ट किए जाने के बाद से अपना कैरियर नहीं बदला है, तो आपको विश्वसनीय घोटाले वाले टेक्स्ट दिखाई दे सकते हैं। स्कैमर्स आपके कैरियर को ढूंढ सकते हैं और उस जानकारी का उपयोग फ़िशिंग लिंक तैयार करने के लिए कर सकते हैं। मेहनती रहकर आप इस भयानक हमले से बच सकते हैं। इसके अलावा, आपको 2020 के शीर्ष 10 इंटरनेट घोटालों के बारे में भी जानना चाहिए।

क्या आपने कभी किसी फ़िशिंग हमले को अपने वाहक के रूप में प्रस्तुत करते देखा है? हमें नीचे बताएं।