जब कोई डोमेन उपयोगकर्ता विंडोज पर लॉग ऑन करता है, तो उनकी साख एक स्थानीय कंप्यूटर पर डिफ़ॉल्ट रूप से सहेजी जाती है (कैश्ड क्रेडेंशियल:एक उपयोगकर्ता नाम और एक पासवर्ड हैश)। यह उपयोगकर्ता को कंप्यूटर पर लॉगऑन करने की अनुमति देता है, भले ही एडी डोमेन नियंत्रक अनुपलब्ध हों, संचालित हों, या कंप्यूटर से नेटवर्क केबल अनप्लग हो। डोमेन खाता क्रेडेंशियल कैशिंग लैपटॉप उपयोगकर्ताओं के लिए सुविधाजनक है जो कॉर्पोरेट नेटवर्क के उपलब्ध नहीं होने पर डिवाइस पर अपने स्थानीय डेटा तक पहुंच सकते हैं।

Windows पर डोमेन उपयोगकर्ता क्रेडेंशियल कैशिंग करना

कैश्ड क्रेडेंशियल्स का उपयोग विंडोज़ में लॉगऑन करने के लिए किया जा सकता है यदि किसी उपयोगकर्ता ने इस कंप्यूटर पर कम से कम एक बार प्रमाणित किया है और उसके बाद से उनका डोमेन पासवर्ड नहीं बदला गया है। कैश्ड क्रेडेंशियल में उपयोगकर्ता पासवर्ड कभी समाप्त नहीं होता है। यदि डोमेन पासवर्ड नीति उपयोगकर्ता को पासवर्ड बदलने के लिए बाध्य करती है, तो स्थानीय कैश में सहेजा गया पासवर्ड तब तक नहीं बदलेगा जब तक उपयोगकर्ता नए पासवर्ड के साथ लॉग ऑन नहीं करता। यदि कंप्यूटर पर अंतिम लॉगऑन के बाद AD में उपयोगकर्ता पासवर्ड बदल दिया गया है और कंप्यूटर ऑफ़लाइन हो गया है (डोमेन नेटवर्क तक पहुंच के बिना), तो उपयोगकर्ता पुराने पासवर्ड के साथ कंप्यूटर में प्रवेश कर सकेगा।

यदि सक्रिय निर्देशिका डोमेन उपलब्ध नहीं है, तो Windows जाँचता है कि दर्ज किया गया उपयोगकर्ता नाम और पासवर्ड स्थानीय कैश से मेल खाता है या नहीं और कंप्यूटर पर स्थानीय लॉगऑन की अनुमति देता है।

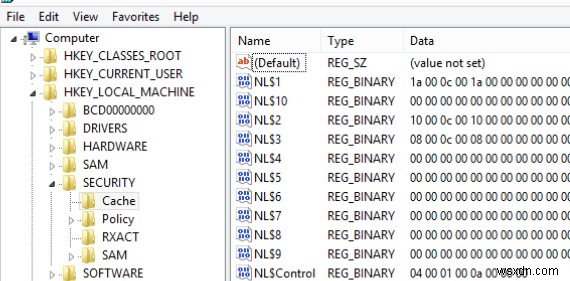

कैश्ड क्रेडेंशियल रजिस्ट्री में reg कुंजी HKEY_LOCAL_MACHINE\Security\Cache के अंतर्गत संग्रहीत किए जाते हैं (%systemroot%\System32\config\SECURITY ) प्रत्येक सहेजा गया हैश NL$x . में संग्रहीत किया जाता है पैरामीटर (जहां x एक कैश्ड डेटा इंडेक्स है)। डिफ़ॉल्ट रूप से, यहां तक कि एक व्यवस्थापक भी इस रजिस्ट्री कुंजी की सामग्री को नहीं देख सकता है, लेकिन यदि आवश्यक हो तो आप पहुंच प्राप्त कर सकते हैं।

यदि स्थानीय कैश में कोई कैश्ड क्रेडेंशियल नहीं हैं, तो ऑफ़लाइन कंप्यूटर पर लॉग ऑन करने का प्रयास करने पर आपको निम्न संदेश दिखाई देगा:

There are currently no logon servers available to service the logon request.

कैश्ड क्रेडेंशियल को समूह नीति के साथ कॉन्फ़िगर करना

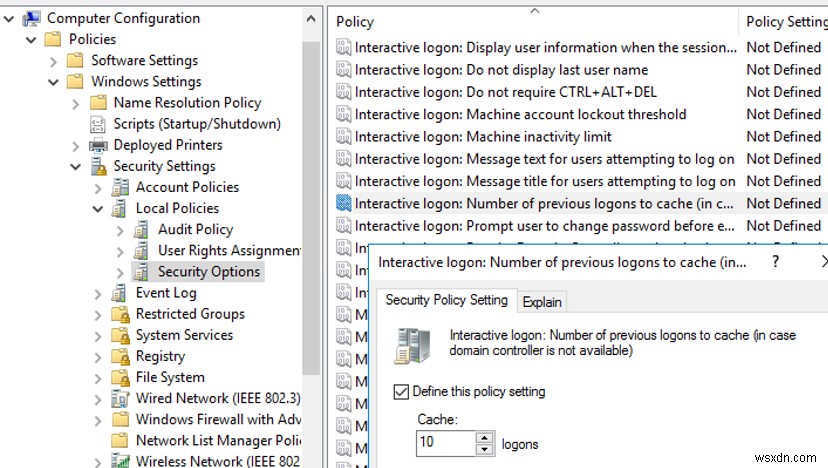

आप समूह नीति विकल्प के साथ उन अद्वितीय उपयोगकर्ताओं की संख्या निर्धारित कर सकते हैं, जिनके क्रेडेंशियल डोमेन कंप्यूटर पर स्थानीय कैश में सहेजे जा सकते हैं। उपयोगकर्ता क्रेडेंशियल को स्थानीय कैश में संग्रहीत करने के लिए, उपयोगकर्ता को कम से कम एक बार कंप्यूटर पर लॉग ऑन करना होगा।

डिफ़ॉल्ट रूप से, Windows 10 और Windows Server 2016 10 . के क्रेडेंशियल संग्रहीत करता है हाल ही में लॉग किए गए उपयोगकर्ता। आप निम्न GPO विकल्प के साथ इस मान को बदल सकते हैं - इंटरएक्टिव लॉगऑन:कैश में पिछले लॉगऑन की संख्या (यदि डोमेन नियंत्रक उपलब्ध नहीं है) . आप इसे कंप्यूटर कॉन्फ़िगरेशन -> नीतियां -> विंडोज सेटिंग्स -> सुरक्षा सेटिंग्स -> स्थानीय नीतियां -> सुरक्षा विकल्प में पा सकते हैं। आप 0 . से कोई भी मान सेट कर सकते हैं से 50 ।

There are currently no logon servers available to service the logon request .

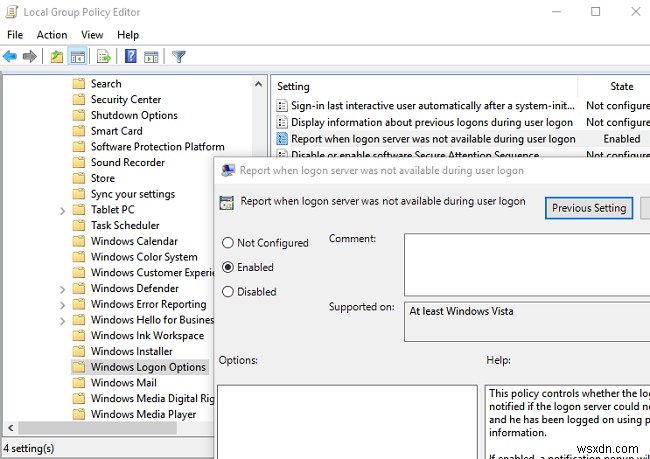

HKLM\Software\Microsoft\Windows NT\CurrentVersion\Winlogon में REG_SZ रजिस्ट्री पैरामीटर . यदि कोई उपयोगकर्ता सहेजे गए क्रेडेंशियल के साथ लॉग ऑन करता है, तो वे यह नहीं देखते हैं कि डोमेन नियंत्रक उपलब्ध नहीं है। GPO का उपयोग करके, आप लॉग ऑन करने के लिए कैश्ड क्रेडेंशियल्स का उपयोग करने की सूचना प्रदर्शित कर सकते हैं। ऐसा करने के लिए, GPO विकल्प को सक्षम करें रिपोर्ट करें कि उपयोगकर्ता लॉगऑन के दौरान लॉगऑन सर्वर उपलब्ध नहीं था कंप्यूटर कॉन्फ़िगरेशन के तहत नीति -> नीतियां -> प्रशासनिक टेम्पलेट -> विंडोज घटक -> विंडोज लॉगऑन विकल्प।

फिर उपयोगकर्ता लॉगऑन के बाद ट्रे में निम्न सूचना दिखाई देगी:

A domain controller for your domain could not be contacted. You have been logged on using cached account information. Changes to your profile since you last logged on might not be available.यह विकल्प रजिस्ट्री के माध्यम से सक्षम किया जा सकता है:

HKEY_LOCAL_MACHINE/SOFTWARE/Microsoft/Windows NT/Current Version/Winlogon

- ValueName:

ReportControllerMissing - डेटा प्रकार:

REG_SZ - मान:

1

संचित Windows क्रेडेंशियल के सुरक्षा जोखिम

स्थानीय क्रेडेंशियल कैशिंग में कुछ सुरक्षा जोखिम हैं। कैश्ड डेटा के साथ कंप्यूटर/लैपटॉप तक भौतिक पहुंच प्राप्त करने के बाद, एक हमलावर आपके पासवर्ड हैश को ब्रूट-फोर्स अटैक का उपयोग करके डिक्रिप्ट कर सकता है। यह पासवर्ड की लंबाई और जटिलता पर निर्भर करता है। यदि कोई पासवर्ड जटिल है, तो पासवर्ड को ब्रूट करने में बहुत अधिक समय लगता है। इसलिए स्थानीय व्यवस्थापक अनुमतियों (या, इसके अलावा, डोमेन व्यवस्थापक खाते) वाले उपयोगकर्ताओं के लिए कैशिंग का उपयोग करने की अनुशंसा नहीं की जाती है।

Windows डोमेन नेटवर्क पर व्यवस्थापक खातों को सुरक्षित रखने के तरीके के बारे में और जानें।सुरक्षा जोखिमों को कम करने के लिए, आप कार्यालय और व्यवस्थापक कंप्यूटर पर क्रेडेंशियल कैशिंग अक्षम कर सकते हैं। मोबाइल उपकरणों पर कैश्ड खातों की संख्या को 1 तक कम करने की सिफारिश की गई है। इसका मतलब है कि भले ही किसी व्यवस्थापक ने कंप्यूटर पर लॉग ऑन किया हो और उनका डेटा कैश किया गया हो, डिवाइस के मालिक के लॉग के बाद व्यवस्थापक का पासवर्ड हैश ओवरराइट हो जाएगा। चालू।

कार्यात्मक स्तर Windows Server 2012 R2 या उच्चतर वाले AD डोमेन के लिए, आप संरक्षित उपयोगकर्ताओं में डोमेन व्यवस्थापक खाते जोड़ सकते हैं समूह। इस सुरक्षा समूह के लिए स्थानीय क्रेडेंशियल कैशिंग प्रतिबंधित है।

आप विभिन्न उपकरणों और उपयोगकर्ता श्रेणियों के लिए कैश्ड क्रेडेंशियल के उपयोग को नियंत्रित करने के लिए अपने डोमेन में अलग GPO बना सकते हैं (उदाहरण के लिए, GPO सुरक्षा फ़िल्टर, WMI फ़िल्टर का उपयोग करना, या GPP आइटम स्तर लक्ष्यीकरण का उपयोग करके CashedLogonsCount रजिस्ट्री पैरामीटर को परिनियोजित करना)।

- मोबाइल (लैपटॉप) उपयोगकर्ताओं के लिए:

CashedLogonsCount = 1 - कार्यालय के डेस्कटॉप के लिए:

CashedLogonsCount = 0

ऐसी नीतियां डोमेन से जुड़े उपकरणों से विशेषाधिकार प्राप्त उपयोगकर्ता हैश प्राप्त करने की संभावना को कम कर देंगी