यह एक आम गलत धारणा है कि लिनक्स पर कोई वायरस नहीं होते हैं। तथ्य यह है:वे मौजूद हैं। भले ही संक्रमित फ़ाइल को खोजने के लिए आपके लिए अपनी प्रोग्राम फ़ाइलों की जांच करना संभव है, लेकिन आपको यह महसूस करने में महीनों लग सकते हैं कि आपके Linux सिस्टम से छेड़छाड़ की गई है।

विश्वास एक नाजुक चीज है, और आपको इसे आसानी से दूर नहीं करना चाहिए। सिर्फ इसलिए कि इंटरनेट पर कुछ प्रदान किया गया है इसका मतलब यह नहीं है कि आप उस पर भरोसा कर सकते हैं। आपको अपने OS और स्वयं की सुरक्षा के लिए कुछ कदम उठाने की आवश्यकता है।

लापरवाही के सुरक्षा जोखिम सूचना की चोरी और वायरस प्राप्त करने से लेकर आपके लिनक्स मशीन तक अनधिकृत उपयोगकर्ता की पहुंच तक होते हैं। इसलिए, यह लेख Linux पर सॉफ़्टवेयर डाउनलोड करने के सुरक्षित तरीकों की सूची देता है।

1. हैश मान जांचें

एक हैश मान (या चेकसम) वर्णों की एक अल्फ़ान्यूमेरिक स्ट्रिंग है, जब कुछ डेटा क्रिप्टोग्राफ़िक फ़ंक्शन के माध्यम से पारित किया जाता है। यह आपकी फ़ाइल के लिए एक डिजिटल हस्ताक्षर के रूप में कार्य करता है।

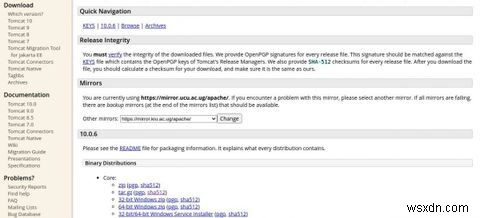

यह सुनिश्चित करने के लिए कि आपने एक भ्रष्ट फ़ाइल डाउनलोड नहीं की है, कई ओपन-सोर्स साइटें आमतौर पर एक अपेक्षित हैश प्रदान करती हैं जो आपको फ़ाइल डाउनलोड करने के बाद मिलनी चाहिए। आइए एक उदाहरण लेते हैं।

मान लीजिए आप टॉमकैट 10 डाउनलोड कर रहे हैं, जो एक लोकप्रिय वेब सर्वर है। टॉमकैट संस्करण 10.0.6 के लिए हैश मान है:

3d39b086b6fec86e354aa4837b1b55e6c16bfd5ec985a82a5dd71f928e3fab5370b2964a5a1098cfe05ca63d031f198773b18b1f8c7c6cdee6c90aa0644fb2f2 *apache-tomcat-10.0.6.tar.gzअनुभाग *apache-tomcat-10.0.6.tar.gz सिर्फ फ़ाइल का नाम है। 3d39...2f2 के मानों में हैश मान शामिल होता है।

यह मान प्राप्त करने के लिए, आपको उस निर्देशिका में जाना होगा जहां आपने संग्रह फ़ाइल डाउनलोड की है और निम्न आदेश चलाएँ:

sha512sum apache-tomcat-10.0.6.tar.gzआपको ऊपर उल्लिखित हैश मान मिलना चाहिए। यदि आपको कोई भिन्न मान मिलता है, तो इसका अर्थ है कि आपका डाउनलोड दूषित हो गया था और आपको इसे तुरंत हटाना होगा।

इस विशेष उदाहरण में, हमने जिस हैशिंग फ़ंक्शन का उपयोग किया है वह sha512 है। ऐसा इसलिए है क्योंकि यह वह फ़ंक्शन है जिसे अपाचे टॉमकैट फाउंडेशन ने अपने डाउनलोड की अखंडता की रक्षा के लिए उपयोग करने का निर्णय लिया है।

अन्य साइटें अलग-अलग हैशिंग फ़ंक्शन का उपयोग कर सकती हैं, जैसे कि लोकप्रिय sha256 और sha384 फ़ंक्शन।

यदि वेबसाइट अन्य हैशिंग फ़ंक्शन का उपयोग कर रही है, तो आपको केवल कमांड के नाम को हैशिंग फ़ंक्शन से बदलना होगा।

sha256sum filename-of-download

sha384sum filename-of-downloadयह भी ध्यान देने योग्य है कि हमने जिस फ़ाइल का उपयोग किया है वह एक TAR है फ़ाइल (यानी एक संग्रह फ़ाइल)। लेकिन क्या होगा अगर आपने इसके बजाय एक बाइनरी फ़ाइल डाउनलोड की है? अच्छी खबर यह है कि लिनक्स पर, फ़ाइल प्रकार के बावजूद आपको वही हैश परिणाम मिलेगा।

लिनक्स पर हैश फ़ंक्शन का डिफ़ॉल्ट मोड टेक्स्ट है। इसलिए, बाइनरी मोड में स्विच करने के लिए, -b . का उपयोग करें विकल्प इस प्रकार है:

sha256sum -b filename2. सुरक्षित साइटों का उपयोग करें

सुरक्षित साइटों से आपके डाउनलोड प्राप्त करने से मैलवेयर होने का जोखिम बहुत कम हो जाता है। एक नियम के रूप में, आपको हमेशा उस सॉफ़्टवेयर की आधिकारिक डाउनलोड साइट का उपयोग करना चाहिए जिसे आप डाउनलोड करना चाहते हैं। यदि किसी कारण से आप आधिकारिक वेबसाइट नहीं ढूंढ पा रहे हैं, तो एक विश्वसनीय साइट का उपयोग करने पर विचार करें।

FileHorse और SourceForge जैसी डाउनलोड साइटें विश्वसनीय साइटों के उदाहरण हैं जिन पर आप जा सकते हैं। ये साइटें लंबे समय से आसपास हैं और उन्होंने अपने उपयोगकर्ताओं का विश्वास अर्जित किया है।

3. स्रोत कोड को स्वयं संकलित करें

ओपन-सोर्स कम्युनिटी के मौजूद होने का एक सबसे बड़ा कारण यह है कि आपको बड़ी सॉफ्टवेयर कंपनियों पर भरोसा नहीं करना है और उम्मीद है कि वे आपके पीसी पर कुछ भी अनधिकृत नहीं कर रहे हैं।

जब आप बाइनरी फ़ाइलें डाउनलोड करते हैं, तो आपने कोड संकलित करने वाले को कुछ शक्ति दी है। लेकिन अगर आपके पास स्रोत कोड तक पहुंच है, तो आप शक्ति वापस अपने हाथों में ले सकते हैं।

ओपन-सोर्स के साथ, आप स्वतंत्र रूप से सत्यापित कर सकते हैं कि सॉफ़्टवेयर ठीक वही करता है जो उसके लेखक कहते हैं। इसका एकमात्र दोष यह है कि आपके पास औसत से अधिक प्रोग्रामिंग कौशल होना चाहिए। आपको दिए गए विषय क्षेत्र में अच्छी तरह से सीखने की भी आवश्यकता होगी।

आप रणनीतिक होने का निर्णय भी ले सकते हैं और केवल रुचि की प्रमुख फाइलों की जांच कर सकते हैं।

उदाहरण के तौर पर, मान लें कि आपके पास कुछ सी स्रोत कोड GitHub रिपॉजिटरी से क्लोन किया गया है। नीचे बताया गया है कि आप इसे स्वयं कैसे संकलित करेंगे।

बिल्ड-आवश्यक . को स्थापित करने के लिए नीचे दिए गए आदेश को चलाएँ पैकेट। पैकेज में महत्वपूर्ण टूल शामिल हैं जो Linux पर सॉफ़्टवेयर बनाते समय आवश्यक हैं।

sudo apt-get install build-essentialअब gcc कंपाइलर का उपयोग करके C कोड को कंपाइल करें।

gcc program-name.c -o program-nameसंकलन के बाद, आप टाइप करके प्रोग्राम चला सकते हैं:

./program-name4. आधिकारिक पैकेज मैनेजर का उपयोग करें

सॉफ़्टवेयर को इंस्टॉल, अपडेट और अनइंस्टॉल करने का सबसे आसान तरीका पैकेज मैनेजर का उपयोग करना है। उनमें से कई हैं जैसे पॅकमैन, डीपीकेजी, डीएनएफ, और एपीटी। पैकेज मैनेजर सीधे आधिकारिक सॉफ्टवेयर रिपॉजिटरी और ऐप स्टोर के साथ काम करते हैं।

पैकेज मैनेजर आपके लिए बहुत भारी लिफ्टिंग करते हैं। वे मानक संचालन को संभालते हैं जैसे कि सॉफ़्टवेयर की निर्भरता को प्रबंधित करना, डाउनलोड की अखंडता और प्रामाणिकता सुनिश्चित करना, और संस्करण का प्रबंधन करना।

एक और अच्छी बात यह है कि आपका डिस्ट्रो आमतौर पर पहले से इंस्टॉल किए गए पैकेज मैनेजर के साथ आता है। उदाहरण के लिए, डेबियन 10 एपीटी के साथ आता है और आर्क-आधारित सिस्टम पॅकमैन के साथ आता है।

5. व्यक्तिगत शोध

सॉफ्टवेयर की दुनिया हमेशा बदलती रहने वाली जगह है और सुरक्षा प्रवृत्तियों के साथ बने रहना खुद को सुरक्षित रखने का एक महत्वपूर्ण पहलू है। कई इंस्टॉलेशन विकल्प हैं जिन्हें आप विभिन्न परिदृश्यों में से चुन सकते हैं। उदाहरण के लिए, वर्चुअल मशीन पर सॉफ़्टवेयर इंस्टॉल करना या ऐप कंटेनरीकरण का उपयोग करना।

ऐप कंटेनरीकरण एक विशेष रूप से रोमांचक प्रवृत्ति है क्योंकि यह सुनिश्चित करता है कि आपके ऐप्स अलग-अलग निष्पादन वातावरण में एक ही तरह से चलते हैं।

अंतर्निहित बुनियादी ढांचे से सॉफ़्टवेयर कोर और निर्भरता के निष्पादन को अलग करने में सक्षम होने से अभूतपूर्व सुरक्षा मिलती है। उदाहरण के लिए, आपको केवल एक बार अपनी निर्भरताओं की सुरक्षा को सत्यापित करने के बारे में चिंता करने की आवश्यकता है और फिर विभिन्न वातावरणों में इसके प्रतिध्वनित होने की अपेक्षा करें।

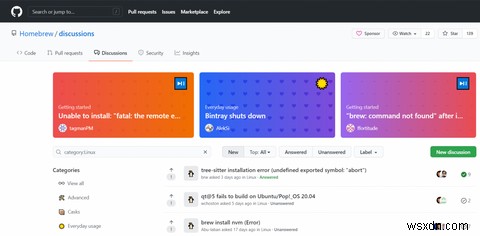

आपके लिए सॉफ़्टवेयर समीक्षाओं को देखना और GitHub पर चर्चाओं का पालन करना भी एक अच्छा अभ्यास है। सॉफ़्टवेयर समीक्षाएं आपको एक अच्छी तस्वीर देती हैं कि डाउनलोड के बाद आपको क्या उम्मीद करनी चाहिए, अप्रत्याशित व्यवहार जो उपयोगकर्ताओं ने देखा होगा, और उनकी सिफारिशें।

गिटहब चर्चाएं आपको इस बात से भी अवगत करा सकती हैं कि सॉफ़्टवेयर स्थापना के बाद/उसके दौरान आपको कौन से सक्रिय उपाय करने चाहिए। आप आधिकारिक दस्तावेज़ीकरण में शामिल नहीं किए गए कई अन्य सुरक्षा विचार भी प्राप्त कर सकते हैं।

आपको GitHub पर कई योगदानकर्ताओं के साथ कांटे पर भी ध्यान देना चाहिए। हो सकता है कि प्रोटोकॉल में बदलाव हो रहे हों, और इन अपडेट के साथ तालमेल न बिठाने में आपकी असमर्थता आपकी सुरक्षा से समझौता कर लेगी।

अनुशंसाएं और अच्छा अभ्यास

किसी भी बड़े सॉफ्टवेयर को डाउनलोड करने से पहले अपने सिस्टम के पैकेज और रिपोजिटरी सूची को पहले अपडेट करना हमेशा एक अच्छा अभ्यास है। उदाहरण के लिए आर्क लिनक्स में प्रत्येक पैकेज मैनेजर, पैकमैन, आपको पैकेजों को स्थापित करने, अपडेट करने और हटाने का विकल्प प्रदान करता है।

यह सुनिश्चित करने के बाद कि इंस्टॉल किए गए पैकेज अप टू डेट हैं, आप आगे बढ़ सकते हैं और अपनी जरूरत का सॉफ्टवेयर डाउनलोड कर सकते हैं। जब भी संभव हो, यदि आप अपने पैकेज मैनेजर का उपयोग करके पैकेज डाउनलोड कर सकते हैं, तो ऐसा करें। यह Linux पर सॉफ़्टवेयर इंस्टॉल और अपडेट करने का सबसे आसान और सबसे सुरक्षित तरीका है।