महामारी के दौरान, रैंसमवेयर हमलों में फरवरी 2020 बेसलाइन की तुलना में 148% की वृद्धि हुई। सुरक्षा विशेषज्ञों ने COVID-19 संबंधित हमलों की बढ़ती आवृत्ति पर ध्यान दिया है, लेकिन अन्य रैंसमवेयर वेरिएंट सहित उदाहरण भी आसमान छू रहे हैं। यह संभावित लक्ष्यों में अचानक वृद्धि के लिए जिम्मेदार ठहराया जा सकता है, 70% कर्मचारियों को घर से काम करने के लिए मजबूर किया जाता है, जहां कार्यालय की स्थापना की तुलना में इंटरनेट सुरक्षा बहुत अधिक आराम से होती है।

वैश्विक लॉकडाउन के दौरान तबाही मचाने वाले रैंसमवेयर हमलों में से एक कोबरा लॉकर रैंसमवेयर है। फ़ाइलें AES और RSA एल्गोरिदम का उपयोग करके लॉक की जाती हैं और .cobra फ़ाइल एक्सटेंशन दिया जाता है। यह खतरा आमतौर पर दुर्भावनापूर्ण वेबसाइटों से डाउनलोड, स्पैम ईमेल पर क्लिक करने या अन्य मैलवेयर द्वारा सीधे इंजेक्शन के माध्यम से फैलता है। हमलावर आमतौर पर फ़ाइलों को अनलॉक करने के लिए भुगतान की मांग करते हैं, अन्यथा उपयोगकर्ता उन्हें एक्सेस नहीं कर पाएंगे।

कोबरा लॉकर रैनसमवेयर क्या है?

कोबरा लॉकर रैंसमवेयर, जिसे कोबरा_लॉकर के नाम से भी जाना जाता है, को सबसे पहले ट्विटर यूजर @dnwls0719 ने पिछले जून 2020 में खोजा था। यह एक नया रैंसमवेयर स्ट्रेन है जिसे महामारी से प्रभावित लोगों का फायदा उठाने के लिए विकसित किया गया है। यह क्रिप्टोवायरस उपयोगकर्ताओं के डेटा को एन्क्रिप्ट करके और पीड़ितों से डिक्रिप्शन सेवा के लिए भुगतान करने की मांग करके काम करता है। कोबरा लॉकर रैंसमवेयर आमतौर पर आपके कंप्यूटर पर वीडियो, चित्र, दस्तावेज़, अभिलेखागार, डेटाबेस और अन्य प्रकार के डेटा को लक्षित करता है। इन सभी फ़ाइलों को लॉक और एन्क्रिप्ट किया जाएगा, जिससे वे फिरौती का भुगतान किए जाने तक उपयोगकर्ता के लिए पहुंच से बाहर हो जाएंगे।

यह बहुत स्पष्ट है जब आपका कंप्यूटर कोबरा लॉकर रैंसमवेयर से संक्रमित है क्योंकि आपको एक चमकदार लाल पृष्ठभूमि वाला एक पॉप-अप संदेश मिलेगा, जिसमें लिखा होगा:

कोबरा_लॉकर

उफ़! आपका एन्क्रिप्ट किया गया है!

यदि आप अपनी फ़ाइलों को डिक्रिप्ट करना चाहते हैं तो आपके पास डिक्रिप्शन कोड होना चाहिए

आपकी सभी महत्वपूर्ण फाइलें इस पीसी पर एन्क्रिप्ट की गई थीं।

कोबरा एक्सटेंशन वाली सभी फाइलें एन्क्रिप्टेड हैं।

इस कंप्यूटर के लिए बनाई गई अद्वितीय निजी कुंजी का उपयोग करके एन्क्रिप्शन तैयार किया गया था।

अपनी फ़ाइलों को डिक्रिप्ट करने के लिए, आपको निजी कुंजी प्राप्त करने की आवश्यकता है।

निजी कुंजी प्राप्त करने के लिए आपको ईमेल द्वारा हमसे संपर्क करने की आवश्यकता है

admin@wsxdn.com हमें एक ईमेल भेजें और आगे की प्रतीक्षा करें

निर्देश।

हमसे संपर्क करने के लिए ईमेल पता:

admin@wsxdn.com

यदि आप अपनी फ़ाइलों को डिक्रिप्ट करना चाहते हैं तो आपके पास डिक्रिप्शन कोड होना चाहिए

कोबरा लॉकर रैंसमवेयर का पता लगाना:

- DrWeb:Trojan.Encoder.31957 और Trojan.Encoder.32077

- ALYac:Trojan.Ransom.Filecoder

- अवीरा (कोई बादल नहीं):TR / Ransom.avuwe

- BitDefender:Gen:Heur.Ransom.RTH.1, Trojan .GenericKD.43441079

- ESET-NOD32:MSIL का प्रकार / Filecoder.YQ या MSIL / Filecoder.AAX का संस्करण

- मैलवेयरबाइट्स:Ransom.FileCryptor या Ransom.CobraLocker

- बढ़ती:फिरौती.एनकोडर 8.FFD4

- Symantec:ML.Attribute.HighConfidence

- Tencent:Msil.Trojan.Encoder.Wtod

- ट्रेंडमाइक्रो:TROJ_GEN.R002H09FE20

एक महीने बाद, फाइलों को एन्क्रिप्ट करने के लिए .IT एक्सटेंशन का उपयोग करके एक नया रैंसमवेयर सामने आया। यह जुलाई की शुरुआत में पता चला था, और यह कोबरा लॉकर रैंसमवेयर अधिसूचना में उल्लिखित उसी ईमेल पते का उपयोग करता है। हमलावर अतिरिक्त डराने वाले कारक के लिए पृष्ठभूमि के रूप में फिल्म आईटी से पेनीवाइज की एक तस्वीर का भी उपयोग करता है। पॉप-अप संदेश आमतौर पर पढ़ता है:

आप आईटी रैंसमवेयर के शिकार हो गए हैं!

आपकी सभी महत्वपूर्ण फाइलों को एन्क्रिप्ट कर दिया गया है! और आपकी स्क्रीन लॉक है!

मैं आपको नियमों से परिचित कराता हूं

- स्क्रीन अनलॉक करने के लिए आपको विशेष कुंजी दर्ज करनी होगी

- फाइलों को डिक्रिप्ट करने के लिए आपको हमसे संपर्क करना होगा:admin@wsxdn.com

आईटी डिटेक्शन:

- डॉवेब:Trojan.Encoder.32077

- BitDefender:Trojan.GenericKD.43441079

- ESET -NOD32:MSIL / Filecoder.AAX का प्रकार

- मैलवेयरबाइट्स:Ransom.CobraLocker

- Symantec:ML.Attribute.HighConfidence

दो ईमेल को देखते हुए, हमलावर यह उल्लेख नहीं करता है कि आप फिरौती का भुगतान कैसे करने जा रहे हैं या आपको कितना भुगतान करने की आवश्यकता है, आपको यह जानने के लिए दिए गए ईमेल पते का उपयोग करके सीधे उन्हें ईमेल करना होगा कि आपकी फ़ाइलों को कैसे डिक्रिप्ट किया जा सकता है।

हालाँकि, अपनी आशाओं को पूरा न करें। यहां तक कि अगर आप फिरौती का भुगतान करते हैं, तो इस बात की कोई गारंटी नहीं है कि हमलावर अभी भी आपकी फाइलों को डिक्रिप्ट करने की परवाह करेगा। संभव है कि भुगतान हो जाने के बाद आपको अनदेखा कर दिया जाएगा।

कोबरा लॉकर रैनसमवेयर क्या कर सकता है?

कोबरा लॉकर और आईटी रैंसमवेयर हमलावरों के एक ही समूह से आते हैं और हम सुरक्षित रूप से मान सकते हैं कि वे उसी तरह काम करते हैं।

कोबरा लॉकर रैंसमवेयर एईएस + आरएसए एल्गोरिदम का उपयोग करके उपयोगकर्ता की फाइलों को एन्क्रिप्ट करता है, प्रत्येक फाइल में कोबरा एक्सटेंशन जोड़ता है। दूसरी ओर, आईटी रैंसमवेयर फाइलों में .IT एक्सटेंशन जोड़ता है। दोनों रैंसमवेयर आपके सिस्टम को स्कैन करके और एमएस ऑफिस दस्तावेजों, ओपनऑफिस फाइलों, पीडीएफ, टेक्स्ट फाइलों, डेटाबेस, छवियों, संगीत, वीडियो, अभिलेखागार, और अन्य को स्वचालित रूप से एन्क्रिप्ट करके काम करते हैं। रैंसमवेयर नोट के अनुसार, जब तक आप हमलावर द्वारा मांगे गए शुल्क का भुगतान नहीं करते, तब तक आप इन फ़ाइलों तक नहीं पहुंच पाएंगे।

यह रैंसमवेयर काफी सिरदर्द पैदा कर सकता है, खासकर अगर पीड़ित के पास एन्क्रिप्टेड फाइलों की बैकअप कॉपी नहीं है। तो जब आपका कंप्यूटर कोबरा लॉकर रैंसमवेयर से संक्रमित हो जाता है तो आप क्या करते हैं?

कोबरा लॉकर रैनसमवेयर हटाने के निर्देश

जब आप कोबरा लॉकर या आईटी रैंसमवेयर से संक्रमित होते हैं तो सबसे पहले आपको यह करने की आवश्यकता होती है कि आपके कंप्यूटर से पहले खतरे को दूर किया जाए ताकि इसे और अधिक फ़ाइलों को एन्क्रिप्ट करने से रोका जा सके। उसके बाद, आप अपनी फ़ाइलें पुनर्प्राप्त करने का प्रयास कर सकते हैं।

अपने कंप्यूटर से कोबरा लॉकर रैंसमवेयर और आईटी रैंसमवेयर को हटाने का तरीका यहां दिया गया है:

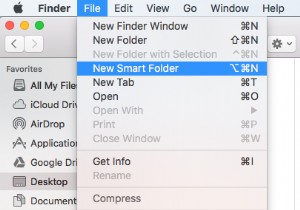

चरण 1:नेटवर्किंग के साथ सुरक्षित मोड में बूट करें।

- क्लिक करें विंडोज> पावर आइकन, फिर पुनरारंभ करें . चुनें Shift कुंजी दबाते समय।

- समस्या निवारण> उन्नत विकल्प चुनें।

- स्टार्टअप सेटिंग> पुनरारंभ करें पर क्लिक करें अपने कंप्यूटर को रीबूट करने के लिए।

- जब विंडोज बूट हो जाए, तो F5 press दबाएं या संख्या 5 नेटवर्किंग के साथ सुरक्षित मोड में बूट करने के लिए कीबोर्ड पर।

चरण 2:Ransomware निकालें।

अगले चरण में एक सुरक्षा सॉफ़्टवेयर की आवश्यकता होती है जो आपके कंप्यूटर से रैंसमवेयर का पता लगाने और निकालने में सक्षम हो। यदि आपके पास सही एंटी-मैलवेयर नहीं है, तो इस चरण के साथ आगे बढ़ने से पहले इसे पहले डाउनलोड करना सुनिश्चित करें। एक बार जब आप एंटीवायरस स्थापित कर लेते हैं, तो अपने कंप्यूटर को स्कैन करें और सभी संक्रमित फ़ाइलों को हटा दें। यहां रैंसमवेयर से संबंधित फाइलें दी गई हैं:

- Ransomware.exe या IT.exe

- CobraLocker.dll

- _readme.txt

- readme.txt

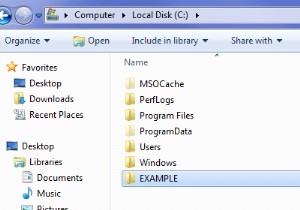

चरण 3:अपनी फ़ाइलें पुनर्प्राप्त करें।

अंतिम चरण अपनी फ़ाइलों को आज़माना और पुनर्प्राप्त करना है। इस रैंसमवेयर के लिए अभी तक कोई डिक्रिप्टर नहीं बनाया गया है, तो आइए यहां किसी भी विकल्प को आजमाएं:

सामान्य डिक्रिप्टर का उपयोग करें।

आज कई डिक्रिप्शन सॉफ़्टवेयर उपलब्ध हैं, जिन्हें सुरक्षा विशेषज्ञों द्वारा डिज़ाइन किया गया है, जैसे कि माइकल गिलेस्पी, कैस्पर्सकी, एम्सिसॉफ्ट, और अन्य। आप उनमें से किसी को भी यह देखने की कोशिश कर सकते हैं कि कौन सा काम करता है।

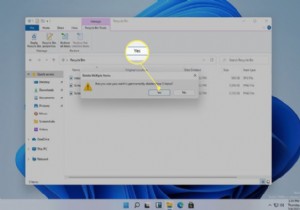

सिस्टम पुनर्स्थापना बिंदु का उपयोग करें।

आपका दूसरा विकल्प संक्रमण होने से पहले अपने सिस्टम को एक पुनर्स्थापना बिंदु पर वापस लाना है। यह मुश्किल हो सकता है, खासकर यदि आप नहीं जानते कि आपका सिस्टम किस बिंदु पर संक्रमित हुआ है। सुरक्षित रहने के लिए, रैंसमवेयर की खोज (जून 2020) से बहुत पहले एक पुनर्स्थापना बिंदु चुनें।

तृतीय-पक्ष पुनर्प्राप्ति सॉफ़्टवेयर का उपयोग करें।

यदि आप डिक्रिप्टर काम नहीं करते हैं और आपके पास एक सिस्टम पुनर्स्थापना बिंदु नहीं है जिसका आप उपयोग कर सकते हैं, तो आपका अंतिम विकल्प पुनर्प्राप्ति प्रोग्राम, जैसे कि Recuva, EaseUS Data Recover, या Stellar का उपयोग करना है। आप अन्य पुनर्प्राप्ति कार्यक्रमों की जांच कर सकते हैं जिनका आप यहां उपयोग कर सकते हैं।

सारांश

रैंसमवेयर से निपटना मुश्किल हो सकता है, खासकर अगर आपके पास अपनी फाइलों का बैकअप नहीं है। सबसे महत्वपूर्ण बात यह है कि ऊपर बताए गए किसी भी रिकवरी मेथड को आजमाने से पहले अपने डिवाइस से रैंसमवेयर को डिलीट कर दें। सुनिश्चित करें कि आप डेटा हानि से बचने के लिए उन्हें अनलॉक करने का प्रयास करने से पहले सभी एन्क्रिप्टेड फ़ाइलों की प्रतिलिपि बनाएँ। यदि अन्य सभी विफल हो जाते हैं, तो आप कोबरा लॉकर-समर्पित डिक्रिप्टर के रिलीज़ होने की प्रतीक्षा करना चुन सकते हैं।