कई कंपनियों के लिए, डेटा जीवनदायिनी है जो उन्हें अपने प्रतिस्पर्धियों पर एक फायदा देती है। क्लाइंट डेटाबेस से लेकर अभियान रणनीतियों तक, कंपनियां यह सुनिश्चित करने में बहुत निवेश करती हैं कि वे डेटा का उपयोग करके अपने ग्राहकों को ढूंढ सकें, उनकी सेवा कर सकें और उनकी देखभाल कर सकें।

क्लाउड प्रौद्योगिकी के माध्यम से, वास्तविक दुनिया के अनुप्रयोगों के लिए डेटा को समेकित और उपयोग करना इतना आसान कभी नहीं रहा। हालांकि, इसने कर्मचारी चोरी सहित कई नए जोखिम भी खोले हैं। लेकिन आपके अपने कर्मचारी जानकारी क्यों चुरा सकते हैं? और वे किस प्रकार के डेटा को लक्षित करते हैं?

कर्मचारी डेटा क्यों चुराते हैं

जबकि कोई भी यह संदेह नहीं करना चाहता है कि उनकी अपनी टीम के सदस्य कंपनी डेटा चोरी करने में सक्षम हैं, यह लोगों के विचार से कहीं अधिक व्यापक है। यहां कुछ प्रमुख कारण बताए गए हैं कि वे ऐसा क्यों करते हैं।

कॉर्पोरेट जासूसी

क्लाउड तकनीक के साथ, कॉर्पोरेट जासूसी इतनी आम कभी नहीं रही। इनसाइडर थ्रेट्स की 2020 की लागत:आईबीएम की वैश्विक रिपोर्ट के अनुसार, 2016 के बाद से अंदरूनी खतरों में तीन गुना वृद्धि हुई है, जिसकी कुल औसत लागत 11.45 मिलियन डॉलर है।

204 संगठनों में रिपोर्ट की गई 4,716 घटनाओं में से 23.4 प्रतिशत आपराधिक और दुर्भावनापूर्ण अंदरूनी सूत्रों से थीं जिनकी वार्षिक लागत $4.08 मिलियन थी।

प्रतियोगियों द्वारा पायरेटेड

दूसरी ओर, कुछ कर्मचारियों ने डेटा चोरी करने का इरादा नहीं किया हो सकता है, लेकिन आपके साथ अपने कार्यकाल के अंत में ऐसा करना समाप्त कर दिया। जब प्रतिस्पर्धी कर्मचारियों का शिकार करते हैं, तो वे न केवल उनकी विशेषज्ञता के लिए उन्हें रोड़ा बनाते हैं।

कुछ कंपनियां अपने प्रतिस्पर्धियों से कर्मचारियों को काम पर रखेंगी ताकि वे इसका लाभ उठा सकें कि वे किस जानकारी तक पहुँच सकते हैं। कर्मचारियों के साथ मूल्य जोड़ने के तरीकों की तलाश में, कुछ ऐसे दस्तावेज़ रख सकते हैं जो उन्हें लगता है कि उनके अगले नियोक्ता के लिए उपयोगी हो सकते हैं।

अपनी खुद की कंपनी शुरू करना

इन दिनों, कंपनी शुरू करना इतना आसान कभी नहीं रहा। हालांकि, जो चीज कुछ लोगों के लिए आसान बनाती है, वह यह है कि वे पूरी तरह से शुरू से काम नहीं कर रहे हैं।

उसी उद्योग में व्यवसाय शुरू करने के इच्छुक पूर्व कर्मचारी मूल्यवान ग्राहक डेटा चुरा सकते हैं। इनमें वे प्रोफ़ाइल और प्रक्रियाएँ शामिल हो सकती हैं, जिन्हें विकसित करने में आपकी कंपनी को काफ़ी समय और मेहनत लगी है।

निजी बात

कुछ मामलों में, जो कर्मचारी कंपनियों को बुरी शर्तों के तहत छोड़ते हैं, वे नियोक्ता को अपमानित करने के लिए डेटा चुरा सकते हैं। यह आमतौर पर उन कंपनियों में अधिक होता है जो अपने व्यवसाय मॉडल के हिस्से के रूप में गोपनीयता और गोपनीयता को महत्व देते हैं।

2017 में, सीबीएस न्यूज ने बेवर्ली हिल्स प्लास्टिक सर्जरी क्लिनिक के एक असंतुष्ट स्टाफ सदस्य की सूचना दी, जिसने सोशल मीडिया पर 15,000 से अधिक रोगी रिकॉर्ड जारी किए। इन रोगी रिकॉर्ड में चिकित्सा इतिहास, संपर्क विवरण और सेलिब्रिटी क्लाइंट की अन्य जानकारी शामिल है।

कर्मचारियों द्वारा चुराए जाने वाले डेटा के सामान्य प्रकार

चाहे बिक्री करना हो, उपयोग करना हो या साझा करना हो, कर्मचारियों द्वारा चुराए जाने वाले सामान्य प्रकार के डेटा यहां दिए गए हैं।

सहयोगी दस्तावेज़

ड्रॉपबॉक्स और Google ड्राइव जैसे सहयोगी टूल में कई टीमों के संक्रमण के साथ, इनका उपयोग बाहरी रूप से डेटा डाउनलोड और साझा करने के लिए किया जा सकता है। सहयोगात्मक दस्तावेज़ों के रूप में आमतौर पर चुराए गए कुछ डेटा में प्रस्तुतीकरण, अनुबंध और मुख्य दृश्य शामिल होते हैं।

हालांकि पहले, चोरी हुई पावरपॉइंट फ़ाइल का विचार अलार्म नहीं बजाता, चोरी हुए सहयोगी दस्तावेज़ की गंभीरता कई तरह से कंपनियों को प्रभावित कर सकती है।

इन दस्तावेज़ों में बाज़ार अनुसंधान, अभियान रणनीतियाँ और समय-सीमा जैसी महत्वपूर्ण जानकारी शामिल हो सकती है। यह जानकारी प्रतिस्पर्धियों को आपकी योजनाओं के बारे में सचेत कर सकती है और उन्हें या तो उनका मुकाबला करने या उनकी प्रतिलिपि बनाने की अनुमति देती है।

उपभोक्ता डेटाबेस

उन कंपनियों के लिए जो ग्राहक संबंधों को पोषित करने के लिए इसे अपना मिशन बनाती हैं, उपभोक्ता प्रोफाइल से सभी फर्क पड़ता है। उपभोक्ता डेटाबेस लीक न केवल आपके द्वारा बनाई गई कड़ी मेहनत की सूचियों को साझा करते हैं बल्कि आपके ग्राहकों की गोपनीयता को भी खतरे में डालते हैं।

2018 में, Lyft कर्मचारियों को अपने ग्राहकों के बारे में गोपनीय जानकारी तक पहुंचने की अफवाह थी। Lyft के कर्मचारियों द्वारा चुराए गए कुछ डेटा में मशहूर हस्तियों, पोर्न स्टार और पूर्व भागीदारों के संपर्क विवरण शामिल हैं।

आपकी कंपनी की प्रकृति के आधार पर, उपभोक्ता डेटाबेस लीक नाम, पते, फोन नंबर और क्रेडिट कार्ड विवरण जैसे विवरण प्रकट कर सकते हैं।

सटीक और अप-टू-डेट जानकारी वाले विस्तृत उपभोक्ता डेटाबेस अक्सर वित्तीय लाभ के लिए प्रतियोगियों और डेटा दलालों को बेचे जाते हैं। कुछ मामलों में, चुराए गए उपभोक्ता डेटाबेस गोपनीयता अनुबंधों जैसी अनुबंध जानकारी का भी उल्लंघन कर सकते हैं।

अनुसंधान और विकास

जब शीर्ष पर बने रहने की बात आती है तो अनुसंधान सभी अंतर ला सकता है। यह कोई रहस्य नहीं है कि कई कंपनियां आगे रहने के सर्वोत्तम तरीके खोजने में निवेश करती हैं। हालांकि, बाहर निकलने वाले कर्मचारी अपने निष्कर्षों को किसी और को पेश करके या इसे अपना बताकर वेतन वृद्धि प्राप्त करने की कोशिश कर सकते हैं।

2016 में, कार स्टार्ट-अप ओटो को उबर द्वारा सेल्फ-ड्राइविंग कारों के लिए अपने दृष्टिकोण को आगे बढ़ाने में मदद करने के लिए अधिग्रहित किया गया था। अपनी खुद की कंपनी स्थापित करने से पहले, ओटो के संस्थापक एंथनी लेवांडोव्स्की एक डिवीजन में Google में एक इंजीनियर थे, जो अंततः वेमो बन जाएगा। एक साल बाद, Waymo ने एंथनी लेवांडोव्स्की पर गोपनीय दस्तावेज़ चुराने का आरोप लगाया।

इन दस्तावेज़ों में उनके स्वयं के ड्राइविंग कार स्टार्ट-अप, ओटो को खोजने के लिए व्यापार रहस्य शामिल थे।

द वर्ज के अनुसार, टेक दिग्गजों ने उबर के साथ वायमो को 0.34 प्रतिशत इक्विटी का भुगतान किया। उस समय, इक्विटी की कीमत लगभग 245 मिलियन डॉलर थी। लेवांडोव्स्की को भी 18 महीने की जेल की सजा मिली।

आंतरिक डेटा चोरी को कैसे रोकें

कर्मचारियों द्वारा आंतरिक डेटा की चोरी को रोकने के लिए आपकी कंपनी यहां कुछ तरीके अपना सकती है।

परिभाषित अनुबंध खंड

आपके साथ अपना काम शुरू करने से पहले, कर्मचारियों को अनुबंधों को समझना और उन पर हस्ताक्षर करना चाहिए जो इंगित करते हैं कि वे कंपनी डेटा की सुरक्षा के लिए अपनी जिम्मेदारी से अवगत हैं। जबकि कई प्रतिस्पर्धी उद्योगों में कागज पर गैर-प्रतिस्पर्धी खंड होते हैं, अधिकांश कंपनियां व्यवहार में उनका पालन नहीं करती हैं।

कर्मचारी अनुबंधों में इन खंडों के अलावा, आपको नियमित रूप से उन उच्च जोखिम वाले कर्मचारियों की भी जांच करनी चाहिए जो एक ही उद्योग में काम करते हैं या अपनी कंपनियों की स्थापना करते हैं।

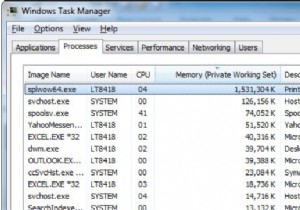

घुसपैठ का पता लगाने वाले सिस्टम

आंतरिक डेटा चोरी का पता लगाने के लिए निगरानी सॉफ्टवेयर और स्तरित पहुंच प्रतिबंधों के संयोजन की आवश्यकता होती है। केवल प्रासंगिक कर्मचारियों तक डेटा पहुंच को सीमित करने से लीक का पता लगाना आसान हो जाएगा। ऐसे कई सॉफ़्टवेयर हैं जिनका उपयोग कंपनियां संभावित घुसपैठ पर नज़र रखने के लिए कर सकती हैं।

घटना प्रतिक्रिया प्रक्रिया

एक बार खतरे का पता चलने के बाद, कंपनियों को तत्काल तैनाती के लिए प्रक्रियाओं की आवश्यकता होती है। हालांकि हर एक परिदृश्य के लिए तैयारी करना संभव नहीं है, यह पहचानना कि आप किन परिस्थितियों के लिए सबसे अधिक जोखिम में हैं, प्रतिक्रिया के लिए आवश्यक समय को कम करता है।

अच्छी घटना प्रतिक्रिया प्रथाओं के प्रमुख पहलुओं में क्षति में कमी, शमन और आंतरिक संचार शामिल हैं। किसी भी घटना प्रतिक्रिया रणनीति का लक्ष्य संचालन को जल्द से जल्द सामान्य स्थिति में लाना है।

अपनी कंपनी को कर्मचारी डेटा चोरी से सुरक्षित रखें

जब सुरक्षा प्रथाओं की बात आती है, तो रोकथाम महत्वपूर्ण है। आपकी कंपनी के आधार पर, सबसे अधिक जोखिम वाले डेटा का प्रकार अलग-अलग होगा। यह जानना कि कौन सा डेटा सबसे अधिक जोखिम में है, आपकी कंपनी को सबसे महत्वपूर्ण पता लगाने के तरीकों में निवेश करने में मदद करता है।

यह समझना महत्वपूर्ण है कि सभी कर्मचारियों का डेटा चोरी करने का इरादा नहीं होगा। हालांकि, यह भी संभव है कि कॉर्पोरेट डेटा केवल कर्मचारी अज्ञानता या ढीली सुरक्षा प्रथाओं के कारण चोरी हो जाए। इसलिए कंपनी प्रक्रियाओं और प्रक्रियाओं को स्थापित करना महत्वपूर्ण है जो दर्शाती हैं कि सुरक्षा कितनी महत्वपूर्ण है।