'माइनस्वीपर' याद है? वैसे इन दिनों इंटरनेट का उपयोग करना बिल्कुल माइनस्वीपर खेलने जैसा है, जहां कोई भी गलत क्लिक आपदा का कारण बन सकता है। साइबर क्राइम, कंप्यूटर वायरस और गैरकानूनी हैकिंग निश्चित रूप से आज तकनीक की दुनिया में सबसे गर्म विषय बन गए हैं। हालांकि साइबर अपराध और साइबर हैकिंग वास्तव में कोई नया शब्द नहीं है, मैलवेयर साइबर दुनिया और इंटरनेट उपयोगकर्ताओं के लिए अभिशाप बन गया है।

यह भी पढ़ें: Posh Hotel Ransomware Attack का सबसे नया शिकार बना

सबसे बुरा क्या हो सकता है?

दुनिया में अब मैलवेयर खतरों और वायरस के बारे में बहुत अधिक जागरूक होने के बावजूद, हमले पहले से कहीं अधिक लगातार हो गए हैं। इस प्रकार, सुरक्षा सॉफ्टवेयर और एंटी-मैलवेयर प्रोग्राम की मांग बढ़ रही है। जबकि विनम्र Iloveyou बग केवल उपयोगकर्ताओं को चकमा देने के लिए था और एक शरारत से अधिक था, आज के वायरस और मैलवेयर कहीं अधिक कुटिल हो गए हैं।

यह आपके कंप्यूटर से विभिन्न सोशल मीडिया और बैंक खातों के पासवर्ड सहित डेटा चुरा सकता है। इसके अलावा, मैलवेयर दुर्भावनापूर्ण फ़ाइलों के साथ विभिन्न फ़ाइलों को भी अधिलेखित कर सकता है जिससे संपूर्ण डेटा भ्रष्टाचार हो सकता है और सबसे खराब स्थिति में, आपके कंप्यूटर को एक अपराधी द्वारा नियंत्रित ज़ोंबी बॉट में बदल सकता है।

उन्नत के लिए उत्प्रेरक?

कुछ सबसे कट्टर आपराधिक संगठनों द्वारा विकसित किया जा रहा है, मैलवेयर कम पेलोड साइबर हथियार के समान है जो आपके कंप्यूटर को बुरी तरह से नुकसान पहुंचा सकता है और वित्तीय और डेटा हानि का कारण बन सकता है। लेकिन आप वास्तव में आश्चर्यचकित हो सकते हैं कि कैसे इन अजीब बगर्स ने कंप्यूटर के निर्माण के तरीके को बदल दिया है और विभिन्न सुरक्षा और तकनीकी प्रगति का नेतृत्व किया है।

इस स्थिति के लिए सबसे अच्छा उदाहरण पाया जा सकता है मॉरिस वर्म जो 1988 में सामने आया था। यह न केवल पहला कंप्यूटर वर्म था जो इंटरनेट के माध्यम से फैला था, बल्कि एक था साइबर अपराध के लिए सजा के पहले रिपोर्ट किए गए मामलों में से। हालांकि इसके निर्माता ने जोर देकर कहा कि वह केवल इंटरनेट को आकार देना चाहता था, फिर भी कीड़ा ने विभिन्न उपयोगिताओं में विभिन्न कमजोरियों का फायदा उठाया और लगभग 80 के दशक में सेवा हमले से बड़े पैमाने पर इनकार कर दिया। मैलवेयर ने DARPA द्वारा CERT/CC (कंप्यूटर आपातकालीन प्रतिक्रिया टीम) का निर्माण भी किया।

यह भी पढ़ें: रैंसमवेयर से सावधान रहें:सूचना, प्रकार, रोकथाम और सुरक्षा

यह कितना बुरा हो सकता है?

छवि स्रोत: pcrevue

जबकि इस कंप्यूटर खतरे के पहले के प्रकार केवल लोगों को मज़ाक या डराने के उद्देश्य से थे, चीजें अब और अधिक गंभीर हो गई हैं। चूंकि मैलवेयर साइबर अपराधियों द्वारा बनाए और वितरित किए जाते हैं, वे अक्सर आपके बैंक खातों और क्रेडिट कार्ड खातों को हैक करके वित्तीय लाभ कमाना चाहते हैं। लेकिन कभी-कभी, इन लगातार बगर्स के आपके कंप्यूटर को संक्रमित करने में सफल होने पर और भी खराब प्रभाव पड़ सकते हैं। नीचे सूचीबद्ध कुछ सबसे विनाशकारी मैलवेयर प्रकारों का संक्षिप्त विवरण दिया गया है।

- रूटकिट - स्पैन ईमेल और संक्रमित ज़िप अटैचमेंट के माध्यम से आपके कंप्यूटर में प्रवेश करता है। वे आमतौर पर आपके सिस्टम के अंदर घुस जाते हैं और सुरक्षा और एंटी-वायरस सॉफ़्टवेयर द्वारा पहचानने योग्य नहीं होते हैं।

- रैंसमवेयर - आपके सिस्टम को चुपके से संक्रमित करता है और महत्वपूर्ण सिस्टम फाइलों सहित कई फाइल प्रकारों को एन्क्रिप्ट करता है। यह आपके सिस्टम को काफी हद तक अनुपयोगी बना देता है। इसके बाद उपयोगकर्ता से अत्यधिक फिरौती की मांग की जाती है, इसलिए वह अपने नाम पर खरा उतरता है।

- बॉटनेट - यह मैलवेयर आपके कंप्यूटर को संक्रमित कर सकता है और इसे इसके निर्माता के नियंत्रण में रख सकता है। बॉटनेट से संक्रमित होने वाले कंप्यूटरों का उपयोग डीडीओएस और अन्य हैक जैसे विभिन्न हमलों को करने के लिए वर्चुअल नेटवर्क के रूप में किया जाता है।

- स्पाइवेयर - जैसा कि नाम से पता चलता है, स्पाइवेयर का उद्देश्य पीड़ित के कंप्यूटर और गतिविधियों की जासूसी करना है। इसका उपयोग उपयोगकर्ता की ऑनलाइन गतिविधियों पर नज़र रखने और विभिन्न पासवर्ड और विज़िट की गई वेबसाइटों को पुनः प्राप्त करने के लिए किया जाता है।

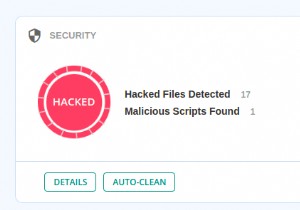

हम अपनी सुरक्षा कैसे कर सकते हैं?

- ऑनलाइन होने पर हम कितने असुरक्षित हैं, इसके बावजूद कुछ एहतियाती उपाय करके हम निश्चित रूप से अपने कंप्यूटर और डेटा की सुरक्षा कर सकते हैं।

- हमने पहले ही इंटरनेट ब्राउज़िंग की तुलना माइनस्वीपर से कर दी है और किसी भी संदिग्ध लिंक पर क्लिक करने से पहले आपको बेहद सतर्क कैसे रहना चाहिए। एक विश्वसनीय एंटी-वायरस और एंटी-मैलवेयर सुरक्षा प्राप्त करना प्राथमिक है।

- लेकिन आपको यह भी करना चाहिए कि आपके कंप्यूटर पर सहेजे गए व्यक्तिगत डेटा की उपलब्धता को सीमित कर दिया जाए। यह न केवल कुछ भी गलत होने की स्थिति में आपके व्यक्तिगत विवरण को सुरक्षित रखता है, बल्कि आपके कंप्यूटर के खराब होने की स्थिति में नुकसान को भी रोकेगा।

- इसी तरह एक क्लाउड बैकअप सेट करना भी एक अच्छा विचार है, ताकि यह सुनिश्चित किया जा सके कि आपका डेटा कभी भी आपके खिलाफ़ एक लाभ न बन जाए।

यह भी पढ़ें: निजता और सुरक्षा को बेहतर बनाने के लिए Android के लिए 5 सर्वश्रेष्ठ गोपनीयता ऐप्स

उन्नत सिस्टम रक्षक का उपयोग करें

अपने इंटरनेट, डेटा और बैकअप की सुरक्षा के लिए 5 अलग-अलग सॉफ़्टवेयर प्राप्त करने के बजाय, आप बस Systweak Advanced System Protector को स्थापित कर सकते हैं।

- आपके कंप्यूटर से किसी भी संक्रमित फाइल या मैलवेयर के निशान को साफ करता है।

- किसी भी एडवेयर और टूलबार का पता लगाता है और हटाता है जिसे आपने कभी इंस्टॉल नहीं किया है।

- आपके सिस्टम को सुरक्षित रखने के लिए स्पाइवेयर परिभाषाओं का दैनिक अद्यतन, चाहे कुछ भी हो।

- नियमित स्वचालित सफाई के लिए शेड्यूलर के साथ स्वचालित स्कैनिंग।

- मैलवेयर के सभी निशान हटा देता है जो प्रारंभिक सफाई के बाद बच गए होंगे।

- इंटरनेट का उपयोग करते समय मैलवेयर और ट्रोजन से रीयल टाइम सुरक्षा।

इसलिए मालवेयर के वास्तव में आने का इंतजार न करें। सुरक्षित और सुरक्षित इंटरनेट अनुभव के लिए आज ही उन्नत सिस्टम रक्षक स्थापित करें।