एक महत्वपूर्ण कार्य ईमेल लिखने की कल्पना करें और अचानक हर चीज तक पहुंच खो दें। या आपके कंप्यूटर को डिक्रिप्ट करने के लिए बिटकॉइन की मांग करते हुए एक शातिर त्रुटि संदेश प्राप्त करना। कई अलग-अलग परिदृश्य हो सकते हैं, लेकिन सभी रैंसमवेयर हमलों के लिए एक चीज समान रहती है - हमलावर हमेशा आपकी पहुंच वापस पाने के निर्देश देते हैं। बेशक, एकमात्र पकड़ यह है कि आपको पहले फिरौती की मोटी रकम देनी होगी।

एक विनाशकारी प्रकार का रैंसमवेयर जिसे "भूलभुलैया" के रूप में जाना जाता है, साइबर सुरक्षा की दुनिया में चक्कर लगा रहा है। यहां आपको कॉग्निजेंट भूलभुलैया रैंसमवेयर के बारे में जानने की जरूरत है।

भूलभुलैया रैनसमवेयर क्या है?

भूलभुलैया रैनसमवेयर एक विंडोज स्ट्रेन के रूप में आता है, जिसे स्पैम ईमेल और शोषण किट के माध्यम से वितरित किया जाता है, जो चोरी किए गए डेटा के डिक्रिप्शन और पुनर्प्राप्ति के बदले में बिटकॉइन या क्रिप्टोकरेंसी की भारी मात्रा में मांग करता है।

ईमेल "आपका वेरिज़ोन बिल देखने के लिए तैयार है" या "मिस्ड पैकेज डिलीवरी" जैसी प्रतीत होने वाली निर्दोष विषय पंक्तियों के साथ आते हैं, लेकिन दुर्भावनापूर्ण डोमेन के माध्यम से उत्पन्न होते हैं। अफवाह यह है कि भूलभुलैया संबद्ध-आधारित रैंसमवेयर है जो डेवलपर्स के एक नेटवर्क के माध्यम से संचालित होता है जो कॉर्पोरेट नेटवर्क में घुसपैठ करने वाले विभिन्न समूहों के साथ लाभ साझा करता है।

इसी तरह के हमलों से जोखिम को बचाने और सीमित करने के लिए रणनीतियों के साथ आने के लिए, हमें कॉग्निजेंट भूलभुलैया पर विचार करना चाहिए...

The Cognizant Maze Ransomware Attack

अप्रैल 2020 में, फॉर्च्यून 500 कंपनी और आईटी सेवाओं के सबसे बड़े वैश्विक प्रदाताओं में से एक, कॉग्निजेंट, शातिर भूलभुलैया हमले का शिकार हो गया, जिससे बोर्ड भर में सेवा में भारी व्यवधान आया।

इस हमले द्वारा किए गए आंतरिक निर्देशिकाओं को हटाने के कारण, कई कॉग्निजेंट कर्मचारियों को संचार व्यवधानों का सामना करना पड़ा, और बिक्री टीम ग्राहकों के साथ संवाद करने के लिए और इसके विपरीत किसी भी तरह से चकित रह गई।

तथ्य यह है कि कॉग्निजेंट डेटा ब्रीच तब हुआ जब कंपनी कोरोनोवायरस महामारी के कारण कर्मचारियों को दूर से काम करने के लिए स्थानांतरित कर रही थी, इसने इसे और अधिक चुनौतीपूर्ण बना दिया। CRN की रिपोर्ट के अनुसार, ईमेल एक्सेस खो जाने के कारण कर्मचारियों को सहकर्मियों से संपर्क करने के लिए अन्य साधन खोजने के लिए मजबूर होना पड़ा।

कॉग्निजेंट के सीईओ ब्रायन हम्फ्रीज ने कहा, "कोई भी रैंसमवेयर हमले से निपटना नहीं चाहता है।" "मैं व्यक्तिगत रूप से नहीं मानता कि कोई भी वास्तव में इसके लिए अभेद्य है, लेकिन अंतर यह है कि आप इसे कैसे प्रबंधित करते हैं। और हमने इसे पेशेवर और परिपक्व तरीके से प्रबंधित करने का प्रयास किया।"

कंपनी ने प्रमुख साइबर सुरक्षा विशेषज्ञों और उनकी आंतरिक आईटी सुरक्षा टीमों की सहायता प्राप्त करके स्थिति को जल्दी से अस्थिर कर दिया। कॉग्निजेंट साइबर हमले की सूचना कानून प्रवर्तन एजेंसियों को भी दी गई और कॉग्निजेंट क्लाइंट्स को समझौता संकेतक (आईओसी) पर लगातार अपडेट प्रदान किए गए।

हालांकि, कंपनी को हमले के कारण काफी वित्तीय नुकसान हुआ, और राजस्व में $50-$70 मिलियन का भारी नुकसान हुआ।

भूलभुलैया रैनसमवेयर दोहरा खतरा क्यों है?

जैसे कि रैंसमवेयर से प्रभावित होना काफी बुरा नहीं था, भूलभुलैया हमले के आविष्कारकों ने पीड़ितों के साथ संघर्ष करने के लिए एक अतिरिक्त मोड़ दिया। "डबल जबरन वसूली" के रूप में जानी जाने वाली एक दुर्भावनापूर्ण रणनीति को एक भूलभुलैया हमले के साथ पेश किया जाता है जहां पीड़ितों को उनके समझौता किए गए डेटा के रिसाव की धमकी दी जाती है यदि वे सहयोग करने और रैंसमवेयर मांगों को पूरा करने से इनकार करते हैं।

इस कुख्यात रैंसमवेयर को "दोहरा खतरा" कहा जाता है, क्योंकि कर्मचारियों के लिए नेटवर्क एक्सेस को बंद करने के अलावा, यह पूरे नेटवर्क डेटा की एक प्रतिकृति भी बनाता है और इसका उपयोग पीड़ितों को फिरौती के लिए लुभाने और लुभाने के लिए करता है।

दुर्भाग्य से, भूलभुलैया रचनाकारों द्वारा दबाव की रणनीति यहीं समाप्त नहीं होती है। हाल के शोध ने संकेत दिया है कि भूलभुलैया रैंसमवेयर के पीछे एक समूह TA2101 ने अब एक समर्पित वेबसाइट प्रकाशित की है जो उनके सभी गैर-सहयोगी पीड़ितों को सूचीबद्ध करती है और अक्सर उनके चोरी किए गए डेटा नमूनों को सजा के रूप में प्रकाशित करती है।

भूलभुलैया रैनसमवेयर घटनाओं को कैसे सीमित करें

रैंसमवेयर के जोखिमों को कम करना और समाप्त करना एक बहुआयामी प्रक्रिया है जहां विभिन्न रणनीतियों को प्रत्येक उपयोगकर्ता मामले और एक व्यक्तिगत संगठन के जोखिम प्रोफाइल के आधार पर संयुक्त और अनुकूलित किया जाता है। यहां सबसे लोकप्रिय रणनीतियां दी गई हैं जो भूलभुलैया के हमले को ठीक उसके ट्रैक में रोकने में मदद कर सकती हैं।

एप्लिकेशन श्वेतसूचीकरण लागू करें

एप्लिकेशन श्वेतसूचीकरण एक सक्रिय खतरा शमन तकनीक है जो केवल पूर्व-अधिकृत प्रोग्राम या सॉफ़्टवेयर को चलाने की अनुमति देती है जबकि अन्य सभी डिफ़ॉल्ट रूप से अवरुद्ध होते हैं।

यह तकनीक दुर्भावनापूर्ण कोड को निष्पादित करने के अवैध प्रयासों की पहचान करने में बहुत मदद करती है और अनधिकृत स्थापनाओं को रोकने में सहायता करती है।

पैच एप्लिकेशन और सुरक्षा त्रुटियां

हमलावरों द्वारा हेरफेर और दुर्व्यवहार को रोकने के लिए सुरक्षा खामियों का पता चलते ही उन्हें ठीक किया जाना चाहिए। यहां खामियों की गंभीरता के आधार पर तुरंत पैच लगाने के लिए अनुशंसित समय-सीमाएं दी गई हैं:

- अत्यधिक जोखिम :पैच जारी होने के 48 घंटों के भीतर।

- उच्च जोखिम :पैच जारी होने के दो सप्ताह के भीतर।

- मध्यम या कम जोखिम :पैच जारी होने के एक महीने के भीतर।

Microsoft Office मैक्रो सेटिंग कॉन्फ़िगर करें

मैक्रोज़ का उपयोग नियमित कार्यों को स्वचालित करने के लिए किया जाता है, लेकिन कभी-कभी सक्षम होने पर सिस्टम या कंप्यूटर में दुर्भावनापूर्ण कोड को स्थानांतरित करने के लिए एक आसान लक्ष्य हो सकता है। सबसे अच्छा तरीका यह है कि यदि संभव हो तो उन्हें अक्षम रखा जाए या उनका उपयोग करने से पहले उनका मूल्यांकन और समीक्षा की जाए।

एप्लिकेशन हार्डनिंग को नियोजित करें

एप्लिकेशन हार्डनिंग आपके एप्लिकेशन को परिरक्षित करने और उन्हें चोरी से बचाने के लिए सुरक्षा की अतिरिक्त परतें लगाने की एक विधि है। जावा एप्लिकेशन सुरक्षा कमजोरियों के लिए बहुत प्रवण हैं और प्रवेश बिंदुओं के रूप में खतरे वाले अभिनेताओं द्वारा उपयोग किए जा सकते हैं। एप्लिकेशन स्तर पर इस पद्धति को नियोजित करके अपने नेटवर्क की सुरक्षा करना अनिवार्य है।

प्रशासनिक विशेषाधिकार प्रतिबंधित करें

प्रशासनिक विशेषाधिकारों को बहुत सावधानी से संभाला जाना चाहिए क्योंकि एक व्यवस्थापक खाते की हर चीज तक पहुंच होती है। एक्सेस और अनुमतियां सेट करते समय हमेशा कम से कम विशेषाधिकार के सिद्धांत (पीओएलपी) को नियोजित करें क्योंकि यह भूलभुलैया रैंसमवेयर या उस मामले के लिए किसी भी साइबर हमले को कम करने में एक अभिन्न कारक हो सकता है।

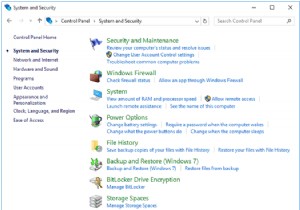

पैच ऑपरेटिंग सिस्टम

सामान्य तौर पर, किसी भी एप्लिकेशन, कंप्यूटर और अत्यधिक जोखिम वाली कमजोरियों वाले नेटवर्क उपकरणों को 48 घंटों के भीतर ठीक किया जाना चाहिए। यह सुनिश्चित करना भी महत्वपूर्ण है कि ऑपरेटिंग सिस्टम के केवल नवीनतम संस्करणों का उपयोग किया जा रहा है और किसी भी कीमत पर असमर्थित संस्करणों से बचें।

बहु-कारक प्रमाणीकरण लागू करें

मल्टी-फैक्टर ऑथेंटिकेशन (एमएफए) सुरक्षा की एक अतिरिक्त परत जोड़ता है क्योंकि ऑनलाइन बैंकिंग या किसी अन्य विशेषाधिकार प्राप्त कार्यों जैसे कि संवेदनशील जानकारी के उपयोग की आवश्यकता वाले रिमोट एक्सेस समाधानों में लॉग इन करने के लिए कई अधिकृत उपकरणों की आवश्यकता होती है।

अपने ब्राउज़र को सुरक्षित करें

यह सुनिश्चित करना महत्वपूर्ण है कि आपका ब्राउज़र हमेशा अपडेट रहता है, पॉप-अप विज्ञापन अवरुद्ध होते हैं, और आपकी ब्राउज़र सेटिंग्स अज्ञात एक्सटेंशन की स्थापना को रोकती हैं।

पता बार की जाँच करके सत्यापित करें कि आप जिन वेबसाइटों पर जा रहे हैं, वे वैध हैं या नहीं। बस याद रखें, HTTPS सुरक्षित है जबकि HTTP काफी कम है।

ईमेल सुरक्षा का उपयोग करें

भूलभुलैया रैनसमवेयर के लिए प्रवेश का मुख्य तरीका ईमेल के माध्यम से है।

सुरक्षा की एक अतिरिक्त परत जोड़ने और पासवर्ड के लिए समाप्ति तिथि निर्धारित करने के लिए बहु-कारक प्रमाणीकरण लागू करें। साथ ही, स्वयं को और कर्मचारियों को अज्ञात स्रोतों से ईमेल न खोलने या कम से कम संदिग्ध अटैचमेंट जैसी कोई भी चीज़ डाउनलोड न करने के लिए प्रशिक्षित करें। ईमेल सुरक्षा समाधान में निवेश करना आपके ईमेल के सुरक्षित प्रसारण को सुनिश्चित करता है।

नियमित बैकअप बनाएं

डेटा बैकअप आपदा पुनर्प्राप्ति योजना का एक अभिन्न अंग है। किसी हमले की स्थिति में, सफल बैकअप को पुनर्स्थापित करके आप हैकर्स द्वारा एन्क्रिप्ट किए गए मूल बैक-अप डेटा को आसानी से डिक्रिप्ट कर सकते हैं। स्वचालित बैकअप सेट अप करना और अपने कर्मचारियों के लिए अद्वितीय और जटिल पासवर्ड बनाना एक अच्छा विचार है।

प्रभावित एंडपॉइंट्स और क्रेडेंशियल्स पर ध्यान दें

अंतिम लेकिन कम से कम, यदि आपका कोई भी नेटवर्क एंडपॉइंट भूलभुलैया रैनसमवेयर से प्रभावित हुआ है, तो आपको उन पर उपयोग किए गए सभी क्रेडेंशियल्स की तुरंत पहचान करनी चाहिए। हमेशा मान लें कि सभी समापन बिंदु उपलब्ध थे और/या हैकर्स द्वारा समझौता किया गया था। समझौता-पश्चात लॉगऑन के विश्लेषण के लिए विंडोज इवेंट लॉग काम आएगा।

कॉग्निजेंट भूलभुलैया हमले से घबरा गए?

कॉग्निजेंट उल्लंघन ने आईटी समाधान प्रदाता को भारी वित्तीय और डेटा नुकसान से उबरने के लिए हाथ-पांव मार दिया। हालांकि, शीर्ष साइबर सुरक्षा विशेषज्ञों की मदद से कंपनी इस शातिर हमले से जल्दी ही उबर गई।

इस प्रकरण ने साबित कर दिया कि रैंसमवेयर के हमले कितने खतरनाक हो सकते हैं।

भूलभुलैया के अलावा, शातिर धमकी देने वाले अभिनेताओं द्वारा प्रतिदिन अन्य रैंसमवेयर हमले किए जाते हैं। अच्छी खबर यह है, उचित परिश्रम और कड़े सुरक्षा अभ्यासों के साथ, कोई भी कंपनी इन हमलों को हमला करने से पहले आसानी से कम कर सकती है।