DNS लुकअप क्या है?

डोमेन नेम सिस्टम लुकअप, या संक्षेप में डीएनएस, उस समय होता है जब कोई व्यक्ति खोज बार में यूआरएल टाइप करता है और पेज लोड होता है। तकनीकी रूप से कहें तो, यह एक ऐसी प्रक्रिया है जो यूआरएल (जैसे www.google.com) को आईपी एड्रेस में ट्रांसलेट करती है।

एक आईपी पता आपके घर के पते के समान है। जैसे आप मेल भेजने के लिए पतों का उपयोग करते हैं, वैसे ही कंप्यूटर किसी विशिष्ट स्थान पर डेटा भेजने के लिए IP पतों का उपयोग करते हैं। चूंकि आईपी पते याद रखना मुश्किल है (वे संख्याओं के लंबे तार हैं), कंप्यूटर आईपी पते और यूआरएल (जो याद रखने में बहुत आसान हैं) के बीच अनुवाद करने के लिए डीएनएस का उपयोग करते हैं। इंटरनेट से जुड़े सभी उपकरणों का एक आईपी पता होता है।

DNS कैसे काम करता है?

इंटरनेट के आकार को देखते हुए कंप्यूटर सभी आईपी एड्रेस को अपनी मेमोरी में स्टोर नहीं कर सकते हैं। इसके बजाय, एक ब्राउज़र में www.google.com टाइप करने से कंप्यूटर को वेबसाइट का आईपी पता खोजने के लिए कहा जाता है।

सबसे पहले, कंप्यूटर अपनी स्थानीय मेमोरी की जांच करता है, जिसे इसका कैश कहा जाता है। यह वह जगह है जहां कंप्यूटर अपनी हाल ही में देखी गई साइटों के आईपी पते संग्रहीत करता है, इसलिए यह उन्हें देखे बिना तेजी से लोड कर सकता है। हालांकि, चूंकि हाल ही में देखी गई कुछ साइटें यहां हैं, संभावना है, कंप्यूटर को आईपी पता नहीं मिल रहा है।

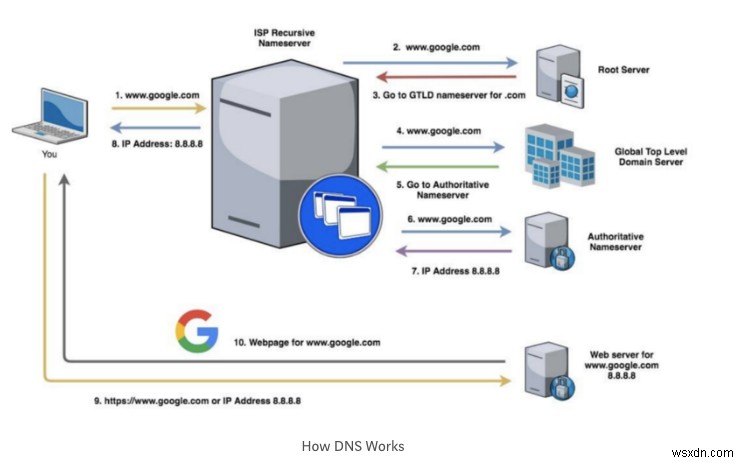

चरण 1 (चरण उपरोक्त आरेख संख्याओं के अनुरूप हैं): इसके बाद, कंप्यूटर ISP के स्थानीय पुनरावर्ती नेमसर्वर से पूछेगा। एक आईएसपी एक इंटरनेट सेवा प्रदाता है - जैसे टाइम वार्नर केबल, स्पेक्ट्रम, वेरिज़ोन, आदि। एक नेमसर्वर जटिल लगता है, लेकिन केवल सर्वर सॉफ़्टवेयर है जिसे DNS अनुरोधों का उत्तर देने के लिए डिज़ाइन किया गया है (जैसे "www.google के लिए आईपी पता क्या है। कॉम?")।

कोई भी नेमसर्वर इस प्रश्न का उत्तर या तो आईपी पते के साथ जवाब देकर (यदि वह जानता है), या यह जवाब दे सकता है कि वह नहीं जानता है और अनुरोध करने वाले सर्वर को एक अलग सर्वर से पूछने के लिए कह रहा है। एक पुनरावर्ती नेमसर्वर अलग है क्योंकि अगर उसे प्रश्न का उत्तर नहीं पता है। यह केवल प्रश्न को फिर से निर्देशित करने के बजाय, उत्तर खोजने का काम करेगा। सभी नेमसर्वर पुनरावर्ती नहीं होते हैं।

चरण 2: रिकर्सिव नेमसर्वर पहले अपने कैश की जांच करेगा। यदि आईपी पता नहीं है, तो यह रूट नेमसर्वर से पूछेगा (रूट नेमसर्वर आईपी पते नहीं जानते हैं, लेकिन वे अनुरोध पढ़ सकते हैं और रिकर्सिव नेमसर्वर को बता सकते हैं कि आगे कहां जाना है)। सभी पुनरावर्ती नेमसर्वर 13 रूट नेमसर्वर के आईपी पते पूर्व-कॉन्फ़िगर के साथ आते हैं। पुनरावर्ती नेमसर्वर किसी एक को चुनता है और उससे वही प्रश्न पूछता है ("www.google.com का IP पता क्या है?")।

चरण 3: रूट नेमसर्वर इस मामले में .com, (www.google.com) शीर्ष-स्तरीय डोमेन (अनुरोध का अंत) को पढ़ता है और पुनरावर्ती नेमसर्वर को ग्लोबल टॉप लेवल डोमेन सर्वर (GTLD) से पूछने के लिए कहेगा। जीटीएलडी अनिवार्य रूप से प्रत्येक प्रकार के डोमेन — .com, .net., .edu, आदि के लिए संदर्भ सूचियां हैं। हालांकि वे वेबसाइटों के लिए आईपी पते नहीं जानते हैं, वे जानते हैं कि किन नेमसर्वर के पास वह जानकारी होगी।

चरण 4: पुनरावर्ती नेमसर्वर GTLD नेमसर्वर से www.google.com का IP पता मांगता है।

चरण 5: GTLD नेमसर्वर आपके अनुरोध के अगले भाग को दाएं से बाएं पढ़ेगा (इस मामले में www.google.com का 'google') और संपर्क करने के लिए आधिकारिक नेमसर्वर के साथ एक संदेश वापस भेजेगा। एक आधिकारिक नेमसर्वर एक नेमसर्वर होता है जो डोमेन के लिए जिम्मेदार होता है (और सूचना का प्राथमिक स्रोत होता है)।

चरण 6: पुनरावर्ती नेमसर्वर आधिकारिक नेमसर्वर से वही प्रश्न पूछेगा ("www.google.com का IP पता क्या है?")। तकनीकी रूप से, सर्वर एड्रेस रिकॉर्ड (ए) के लिए पूछ रहा है, जो कि सर्वर आईपी एड्रेस को संदर्भित करता है।

चरण 7: इस सर्वर का जवाब है! यह आईपी पते को रिकर्सिव नेमसर्वर को वापस भेज देगा, रिकर्सिव नेमसर्वर को यह जानने के लिए ध्वजांकित किया जाएगा कि उत्तर आधिकारिक है। यदि कोई व्यक्ति उसी वेबसाइट को जल्द ही एक्सेस करने का प्रयास करता है, तो पुनरावर्ती नेमसर्वर अपने कैशे में आईपी पते को फाइल करता है। कैश में प्रत्येक आइटम को "जीने का समय" के साथ टैग किया जाता है जो सर्वर को बताता है कि इसे हटाने से पहले कितनी देर तक जानकारी को पकड़ना है।

चरण 8: पुनरावर्ती नेमसर्वर आपके कंप्यूटर को बताता है कि आईपी पता क्या है (इसे इस बार आधिकारिक के रूप में टैग नहीं किया गया है, क्योंकि यह सूचना का प्राथमिक स्रोत नहीं है। यह केवल जानकारी को साथ दे रहा है।

चरण 9: आपका कंप्यूटर www.google.com को अभी-अभी प्राप्त हुए आईपी पते पर एक अनुरोध भेजता है।

चरण 10: इस पते पर वेब सर्वर Google होमपेज लौटाता है और पेज लोड होता है।

इस पूरी प्रक्रिया को पूरा होने में केवल कुछ मिलीसेकंड लगते हैं और यह हर दिन खरबों बार होता है।

DNS अंतिम उपयोगकर्ताओं को कैसे प्रभावित करता है?

चूंकि डीएनएस इंटरनेट के कामकाज का अभिन्न अंग है, इसलिए यह हैकर्स के लिए एक प्रमुख लक्ष्य है। DNS के साथ मूल समस्या वही है जो आज की तकनीक के साथ हमारे द्वारा अनुभव की जाने वाली अधिकांश सुरक्षा समस्याएं हैं। इंटरनेट, और आज हम जिस तकनीक का उपयोग करते हैं, वह शोधकर्ताओं के एक छोटे समूह के लिए डिज़ाइन की गई थी और समय के साथ एक ऐसी प्रणाली में विस्तारित हुई जिसका उपयोग पूरी दुनिया करती है। DNS (और HTTP, और हमारे द्वारा उपयोग किए जाने वाले अधिकांश प्रोटोकॉल) सुरक्षा को ध्यान में रखकर नहीं बनाए गए थे। अब, हमें विभिन्न सुरक्षा मुद्दों के लिए सुधारों को जोड़ना पड़ा है। दुर्भाग्य से, अंत में बोल्ट-ऑन सुरक्षा उतनी प्रभावी नहीं है जितनी सुरक्षा विकास में बेक की गई है।

DNS के लिए यह एक समस्या है कि जब कोई प्रतिक्रिया प्राप्त होती है तो नाम सर्वर की प्रामाणिकता का कोई सत्यापन नहीं होता है। इस प्रकार एक हैकर कंप्यूटर की डीएनएस क्वेरी के लिए दुर्भावनापूर्ण प्रतिक्रियाएं भेज सकता है और कंप्यूटर को यह सोचकर धोखा दे सकता है कि यह डीएनएस नेमसर्वर की वास्तविक प्रतिक्रिया है। दूसरे शब्दों में, जब कंप्यूटर पूछता है, “www.chase.com का IP पता क्या है?” हैकर हैकर की दुर्भावनापूर्ण साइट के लिए आईपी पते के साथ (डीएनएस सर्वर से पहले) जवाब देगा। फिर जब साइट लोड होती है, तो यह चेस डॉट कॉम वेबसाइट की तरह दिखती है, लेकिन वास्तव में हैकर द्वारा नियंत्रित होती है।

यह बहुत हद तक फ़िशिंग के समान है —सिवाय इसके कि उपयोगकर्ताओं को गलत लिंक पर क्लिक करने के लिए धोखा नहीं दिया जा रहा है, बल्कि वे जिन वेबसाइटों पर जाने का प्रयास कर रहे हैं उन्हें DNS लुकअप के माध्यम से खराब साइटों पर भेजा जा रहा है (बहुत अधिक खतरनाक, क्योंकि यह बहुत कठिन है इस प्रकार के हमलों को रोकने के लिए)। इसके बाद उपयोगकर्ता को सावधान रहने की आवश्यकता है, यह नोटिस करने के लिए कि साइट वास्तविक साइट को धोखा दे रही है (शायद लिंक बिल्कुल सही नहीं लग रहा है, या गलत वर्तनी या खराब लोगो प्रतियां हैं)। हालांकि, यह बहुत मुश्किल हो सकता है और उपयोगकर्ताओं को अपेक्षाकृत तकनीकी रूप से समझदार होने पर निर्भर करता है।

2016 में, एक DNS हमले ने संयुक्त राज्य अमेरिका के अधिकांश पूर्वी तट के लिए इंटरनेट के महत्वपूर्ण हिस्सों को लगभग पूरे दिन के लिए बंद कर दिया। उस स्थिति में, DDoS हमले के कारण आउटेज हुआ था। DDoS अटैक एक डिस्ट्रिब्यूटेड-इनकार-ऑफ-सर्विस अटैक है, जिसमें इंटरनेट पर हजारों मशीनें एक ही समय में एक सिस्टम पर हमला करती हैं। आम तौर पर, ये ऐसी मशीनें हैं जो अपने मालिक की जानकारी के बिना मैलवेयर से संक्रमित हो गई हैं, और एक हैकर, या हैकर्स का समूह, सभी मशीनों को नियंत्रित कर रहा है। इन मशीनों को एक साथ उपयोग करने पर 'बॉटनेट' कहा जाता है।

बॉटनेट पीड़ित सर्वर को डीएनएस अनुरोध भेजता है और भेजे गए अनुरोधों की मात्रा सिस्टम को अभिभूत कर देती है, जिससे सर्वर प्राप्त होने वाले वैध ट्रैफ़िक को संभालने में असमर्थ हो जाता है। इस प्रकार, जबकि हैकर्स डीएनएस सर्वर पर हमला कर रहे हैं और एक कंप्यूटर आईपी पते का अनुरोध करने का प्रयास करता है, सर्वर प्रतिक्रिया देने में असमर्थ है। इसलिए जब तक हमला बंद नहीं हो जाता, कंप्यूटर उन साइटों तक नहीं पहुंच सकता जिन पर सर्वर नियंत्रण करता है (या इसके लिए अधिकृत है)।

अतिरिक्त मांग को संभालने या DNS फ़ायरवॉल रखने के लिए इस हमले को अति-प्रावधान सर्वरों द्वारा कम किया जा सकता है।

DNS द्वारा प्रस्तुत कई समस्याओं को हल करने का एक व्यापक तरीका DNSSEC है। DNSSEC सार्वजनिक कुंजी क्रिप्टोग्राफी के आधार पर डिजिटल हस्ताक्षर के साथ प्रमाणीकरण को मजबूत करता है। अनिवार्य रूप से अनुरोधित डेटा का स्वामी यह सुनिश्चित करने के लिए डिजिटल रूप से हस्ताक्षर करता है कि उपरोक्त स्थिति नहीं हो सकती है। यह डेटा मूल प्रमाणीकरण प्रदान करता है (डेटा वास्तव में वहीं से आया है जहां से रिज़ॉल्वर सोचता है कि यह आया है) और डेटा अखंडता सुरक्षा (डेटा को ट्रांज़िट में संशोधित नहीं किया गया है)।

दुर्भाग्य से, DNS को ठीक करने के लिए, DNSSEC को व्यापक परिनियोजन की आवश्यकता है। इसे विशेष रूप से नेटवर्क ऑपरेटरों द्वारा अपने पुनरावर्ती रिज़ॉल्वर पर और डोमेन नाम के मालिकों द्वारा आधिकारिक सर्वर पर सक्षम करने की आवश्यकता है। यह अभी तक नहीं हुआ है, लेकिन उम्मीद है कि जैसे-जैसे अधिक लोग डीएनएस द्वारा प्रस्तुत मुद्दों के बारे में जागरूक होंगे और परिवर्तनों की वकालत करेंगे।