हर साल, सुरक्षा और तकनीकी कंपनियां हजारों कमजोरियों का विवरण प्रकाशित करती हैं। मीडिया उन कमजोरियों पर विधिवत रिपोर्ट करता है, सबसे खतरनाक मुद्दों को उजागर करता है और उपयोगकर्ताओं को सुरक्षित रहने के बारे में सलाह देता है।

लेकिन क्या होगा अगर मैंने आपको बताया कि उन हजारों कमजोरियों में से कुछ का जंगल में सक्रिय रूप से शोषण किया जाता है?

तो कितनी सुरक्षा भेद्यताएं हैं, और क्या सुरक्षा कंपनियां तय करती हैं कि भेद्यता कितनी खराब है?

कितनी सुरक्षा भेद्यताएं हैं?

Kenna Security's Prediction to Prediction Report Series ने पाया कि 2019 में, सुरक्षा कंपनियों ने 18,000 से अधिक CVE (कॉमन वल्नरेबिलिटीज़ और एक्सपोज़र) प्रकाशित किए।

जबकि यह आंकड़ा अधिक लगता है, रिपोर्ट में यह भी पाया गया कि, उन 18,000 कमजोरियों में से, केवल 473 "व्यापक शोषण तक पहुंचे", जो कुल का लगभग 2 प्रतिशत है। हालांकि इन कमजोरियों का वास्तव में पूरे इंटरनेट पर फायदा उठाया जा रहा था, लेकिन इसका मतलब यह नहीं है कि दुनिया भर में हर हैकर और हमलावर उनका इस्तेमाल कर रहे थे।

इसके अलावा, "जब तक वे सीवीई सूची में प्रकाशित होते हैं, तब तक शोषण कोड> 50% कमजोरियों के लिए पहले से ही उपलब्ध था।" यह कि शोषण कोड पहले से ही उपलब्ध था अंकित मूल्य पर खतरनाक लगता है, और यह एक मुद्दा है। हालांकि, इसका मतलब यह भी है कि सुरक्षा शोधकर्ता पहले से ही इस मुद्दे को ठीक करने पर काम कर रहे हैं।

प्रकाशन की 30-दिन की विंडो के भीतर कमजोरियों को ठीक करना आम बात है। ऐसा हमेशा नहीं होता, लेकिन ज्यादातर टेक कंपनियां इसी दिशा में काम करती हैं।

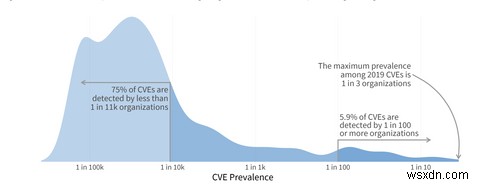

नीचे दिया गया चार्ट रिपोर्ट किए गए सीवीई की संख्या और वास्तव में शोषित संख्या के बीच विसंगति को दिखाता है।

लगभग 75 प्रतिशत सीवीई का पता इससे कम . द्वारा लगाया जाता है 11,000 संगठनों में से 1, और 100 संगठनों में से 1 द्वारा केवल 5.9 प्रतिशत सीवीई का पता लगाया जाता है। यह काफी फैला हुआ है। आपको ध्यान देना चाहिए कि उपरोक्त चार्ट 18,000 या उससे अधिक कुल कमजोरियों के बजाय 473 कारनामों को दर्शाता है।

आप उपरोक्त डेटा और आंकड़े प्रिडिक्शन टू प्रेडिक्शन वॉल्यूम 6:द अटैकर-डिफेंडर डिवाइड में पा सकते हैं।

सीवीई कौन सौंपता है?

आप सोच रहे होंगे कि शुरुआत करने के लिए CVE कौन देता है और बनाता है। सिर्फ कोई भी सीवीई असाइन नहीं कर सकता है। वर्तमान में 25 देशों के 153 संगठन सीवीई असाइन करने के लिए अधिकृत हैं।

इसका मतलब यह नहीं है कि दुनिया भर में सुरक्षा अनुसंधान के लिए केवल ये कंपनियां और संगठन जिम्मेदार हैं। वास्तव में, इससे दूर। इसका मतलब यह है कि ये 153 संगठन (सीवीई नंबरिंग अथॉरिटी या संक्षेप में सीएनए के रूप में जाने जाते हैं) सार्वजनिक डोमेन में कमजोरियों को जारी करने के लिए एक सहमत मानक पर काम करते हैं।

यह एक स्वैच्छिक स्थिति है। भाग लेने वाले संगठनों को "पूर्व-प्रकाशन के बिना भेद्यता जानकारी के प्रकटीकरण को नियंत्रित करने की क्षमता" के साथ-साथ अन्य शोधकर्ताओं के साथ काम करना चाहिए जो कमजोरियों पर जानकारी का अनुरोध करते हैं।

तीन रूट CNA हैं, जो पदानुक्रम के शीर्ष पर बैठते हैं:

- मिटर कॉर्पोरेशन

- साइबर सुरक्षा और बुनियादी ढांचा सुरक्षा एजेंसी (सीआईएसए) औद्योगिक नियंत्रण प्रणाली (आईसीएस)

- जेपीसीईआरटी/सीसी

अन्य सभी CNA इन तीन शीर्ष-स्तरीय अधिकारियों में से किसी एक को रिपोर्ट करते हैं। रिपोर्टिंग सीएनए मुख्य रूप से तकनीकी कंपनियां और हार्डवेयर डेवलपर्स और नाम पहचान वाले विक्रेता हैं, जैसे कि माइक्रोसॉफ्ट, एएमडी, इंटेल, सिस्को, ऐप्पल, क्वालकॉम, और इसी तरह। पूरी सीएनए सूची एमआईटीईआर वेबसाइट पर उपलब्ध है।

भेद्यता रिपोर्टिंग

भेद्यता रिपोर्टिंग को सॉफ़्टवेयर के प्रकार और उस प्लेटफ़ॉर्म द्वारा भी परिभाषित किया जाता है जिस पर भेद्यता पाई जाती है। यह इस बात पर भी निर्भर करता है कि शुरुआत में इसे कौन ढूंढता है।

उदाहरण के लिए, यदि किसी सुरक्षा शोधकर्ता को कुछ मालिकाना सॉफ़्टवेयर में भेद्यता मिलती है, तो वे सीधे विक्रेता को इसकी रिपोर्ट कर सकते हैं। वैकल्पिक रूप से, यदि किसी ओपन-सोर्स प्रोग्राम में भेद्यता पाई जाती है, तो शोधकर्ता प्रोजेक्ट रिपोर्टिंग या समस्या पृष्ठ पर एक नया मुद्दा खोल सकता है।

हालाँकि, यदि किसी नापाक व्यक्ति को पहले भेद्यता का पता लगाना था, तो हो सकता है कि वे इसे विक्रेता के सामने प्रकट न करें। जब ऐसा होता है, तो सुरक्षा शोधकर्ताओं और विक्रेताओं को भेद्यता के बारे में तब तक पता नहीं चलेगा जब तक कि इसे शून्य-दिन के शोषण के रूप में उपयोग नहीं किया जाता है।

सुरक्षा कंपनियां CVE का मूल्यांकन कैसे करती हैं?

एक और विचार यह है कि सुरक्षा और तकनीकी कंपनियां सीवीई को कैसे रेट करती हैं।

सुरक्षा शोधकर्ता केवल एक संख्या को पतली हवा से बाहर नहीं निकालता है और इसे एक नई खोजी गई भेद्यता के लिए असाइन करता है। एक स्कोरिंग ढांचा मौजूद है जो भेद्यता स्कोरिंग का मार्गदर्शन करता है:सामान्य भेद्यता स्कोरिंग सिस्टम (सीवीएसएस)।

CVSS का पैमाना इस प्रकार है:

| गंभीरता | आधार स्कोर |

|---|---|

| कोई नहीं | 0 |

| निम्न | 0.1-3.9 |

| मध्यम | 4.0-6.9 |

| उच्च | 7.0-8.9 |

| गंभीर | 9.0-10.0 |

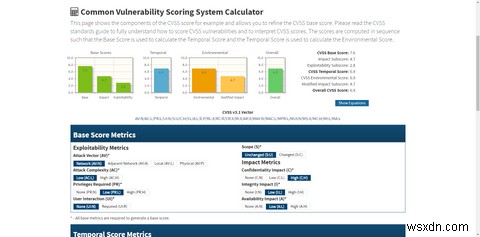

भेद्यता के लिए सीवीएसएस मूल्य का पता लगाने के लिए, शोधकर्ता बेस स्कोर मेट्रिक्स, टेम्पोरल स्कोर मेट्रिक्स और पर्यावरण स्कोर मेट्रिक्स को कवर करने वाले चर की एक श्रृंखला का विश्लेषण करते हैं।

- आधार स्कोर मेट्रिक्स भेद्यता कितनी शोषक है, हमले की जटिलता, आवश्यक विशेषाधिकार और भेद्यता का दायरा जैसी चीजों को कवर करें।

- अस्थायी स्कोर मेट्रिक्स कवर पहलुओं जैसे कि शोषण कोड कितना परिपक्व है, यदि शोषण के लिए उपचार मौजूद है, और भेद्यता की रिपोर्टिंग में विश्वास।

- पर्यावरण स्कोर मीट्रिक कई क्षेत्रों से निपटें:

- शोषण मेट्रिक्स: हमले के वेक्टर, हमले की जटिलता, विशेषाधिकार, उपयोगकर्ता संपर्क आवश्यकताओं और दायरे को कवर करना।

- प्रभाव मेट्रिक्स: गोपनीयता, अखंडता और उपलब्धता पर प्रभाव को कवर करना।

- इम्पैक्ट सबस्कोर: गोपनीयता आवश्यकताओं, अखंडता आवश्यकताओं और उपलब्धता आवश्यकताओं को कवर करते हुए प्रभाव मेट्रिक्स में और परिभाषा जोड़ता है।

अब, अगर यह सब थोड़ा भ्रमित करने वाला लगता है, तो दो बातों पर विचार करें। सबसे पहले, यह सीवीएसएस पैमाने का तीसरा पुनरावृत्ति है। बाद के संशोधनों के दौरान बाद के मेट्रिक्स को जोड़ने से पहले इसकी शुरुआत बेस स्कोर के साथ हुई थी। वर्तमान संस्करण सीवीएसएस 3.1 है।

दूसरा, यह बेहतर ढंग से समझने के लिए कि सीवीएसएस स्कोर को कैसे दर्शाता है, आप यह देखने के लिए राष्ट्रीय भेद्यता डेटाबेस सीवीएसएस कैलकुलेटर का उपयोग कर सकते हैं कि भेद्यता मेट्रिक्स कैसे इंटरैक्ट करते हैं।

इसमें कोई संदेह नहीं है कि "आंख से" भेद्यता स्कोर करना बेहद मुश्किल होगा, इसलिए इस तरह का कैलकुलेटर सटीक स्कोर देने में मदद करता है।

ऑनलाइन सुरक्षित रहना

भले ही केना सुरक्षा रिपोर्ट बताती है कि रिपोर्ट की गई कमजोरियों का केवल एक छोटा सा हिस्सा एक गंभीर खतरा बन जाता है, शोषण की 6 प्रतिशत संभावना अभी भी अधिक है। कल्पना कीजिए कि अगर आपकी पसंदीदा कुर्सी में हर बार बैठने पर टूटने का 6 से 100 मौका होता। आप इसे बदल देंगे, है ना?

आपके पास इंटरनेट के समान विकल्प नहीं हैं; यह अपूरणीय है। हालाँकि, अपनी पसंदीदा कुर्सी की तरह, आप इसे और भी बड़ा मुद्दा बनने से पहले इसे पैच अप और सुरक्षित कर सकते हैं। ऑनलाइन सुरक्षित कहने और मैलवेयर और अन्य कारनामों से बचने के लिए पाँच महत्वपूर्ण चीज़ें हैं:

- अपडेट करें। अपने सिस्टम को अप टू डेट रखें। अपडेट नंबर एक तरीका है जिससे तकनीकी कंपनियां आपके कंप्यूटर को सुरक्षित रखती हैं, कमजोरियों और अन्य खामियों को दूर करती हैं।

- एंटीवायरस। आप ऑनलाइन चीजें पढ़ सकते हैं जैसे "अब आपको एंटीवायरस की आवश्यकता नहीं है" या "एंटीवायरस बेकार है।" निश्चित रूप से, हमलावर लगातार एंटीवायरस प्रोग्राम से बचने के लिए विकसित होते हैं, लेकिन आप उनके बिना कहीं अधिक बदतर स्थिति में होंगे। आपके ऑपरेटिंग सिस्टम पर एकीकृत एंटीवायरस एक बेहतरीन शुरुआती बिंदु है, लेकिन आप मालवेयरबाइट्स जैसे टूल से अपनी सुरक्षा बढ़ा सकते हैं।

- लिंक . उन्हें तब तक क्लिक न करें जब तक आप यह नहीं जानते कि वे कहाँ जा रहे हैं। आप अपने ब्राउज़र के इनबिल्ट टूल का उपयोग करके किसी संदिग्ध लिंक का निरीक्षण कर सकते हैं।

- पासवर्ड। इसे मजबूत बनाएं, इसे अद्वितीय बनाएं और इसका कभी भी पुन:उपयोग न करें। हालांकि, उन सभी पासवर्डों को याद रखना मुश्किल है- कोई भी इसके खिलाफ बहस नहीं करेगा। इसलिए आपको अपने खातों को याद रखने और बेहतर ढंग से सुरक्षित करने में मदद के लिए पासवर्ड मैनेजर टूल देखना चाहिए।

- घोटाले. इंटरनेट पर बहुत सारे घोटाले हैं। अगर यह सच होना बहुत अच्छा लगता है, तो शायद यह है . अपराधी और स्कैमर्स बिना जाने-समझे एक घोटाले के माध्यम से आपको परिष्कृत भागों के साथ आकर्षक वेबसाइट बनाने में माहिर हैं। आप जो कुछ भी ऑनलाइन पढ़ते हैं उस पर विश्वास न करें।

ऑनलाइन सुरक्षित रहने के लिए पूर्णकालिक नौकरी होना आवश्यक नहीं है, और हर बार जब आप अपने कंप्यूटर को चालू करते हैं तो आपको चिंता करने की आवश्यकता नहीं होती है। कुछ सुरक्षा कदम उठाने से आपकी ऑनलाइन सुरक्षा में अत्यधिक वृद्धि होगी।