हैकर्स ने अपने मैलवेयर पेलोड को लोगों के सिस्टम पर लाने के लिए कई तरकीबें विकसित की हैं। ट्रोजन का मूल विचार एक ऐसा कार्यक्रम है जो कुछ लाभकारी करता प्रतीत होता है लेकिन कुछ गहरे रंग का होता है।

इन दिनों, हैकर्स को अपने हमलों के साथ बहुत अधिक डरपोक होना पड़ता है। वे कभी-कभी किसी अन्य निर्दोष फ़ाइल में मैलवेयर छिपाते हैं। इसे "स्टेग्नोग्राफ़ी" कहा जाता है और हमने हाल ही में मैलवेयर ले जाने वाली WAV फ़ाइलों का पहला मामला देखा।

स्टेग्नोग्राफ़ी क्या है?

स्टेग्नोग्राफ़ी एक व्यापक शब्द है जो किसी भी समय किसी व्यक्ति द्वारा अधिक डेटा के भीतर डेटा छुपाने को कवर करता है। यह सिर्फ एक मैलवेयर शब्द नहीं है; यह लगभग 440BC से है!

स्टेग्नोग्राफ़ी एन्क्रिप्शन से थोड़ी अलग है। एन्क्रिप्शन के साथ, इस बात का आक्षेप है कि प्राप्तकर्ता को संदेश पढ़ने से पहले उसे सुलझाना होगा। स्टेग्नोग्राफ़ी आवश्यक रूप से एन्कोडेड नहीं है, बस डेटा के दूसरे भाग में छिपा हुआ है।

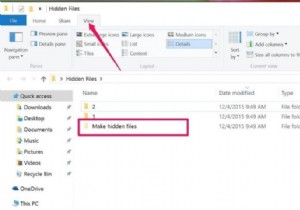

मैलवेयर डेवलपर्स ने इस प्राचीन तकनीक का उपयोग कंप्यूटर की सुरक्षा से पहले फ़ाइलों को चुपके से करने के लिए किया है। एंटीवायरस सॉफ़्टवेयर उन फ़ाइलों के साथ ढीला हो जाता है जो वायरस से संबद्ध नहीं हैं, इसलिए मैलवेयर डेवलपर इन फ़ाइलों के भीतर दुर्भावनापूर्ण कोड में घुस जाते हैं।

आमतौर पर, फ़ाइल का उपयोग सिस्टम को संक्रमित करने के लिए नहीं किया जाता है, क्योंकि बिना सहायता के किसी फ़ाइल के भीतर छिपे प्रोग्राम को चलाना कठिन होता है। इसके बजाय, यह आमतौर पर उन वायरस द्वारा उपयोग किया जाता है जो पहले से ही किसी कंप्यूटर को संक्रमित कर चुके हैं। यह इन मासूम दिखने वाली फाइलों को एंटीवायरस को अलर्ट किए बिना निर्देशों या फाइलों को निष्पादित करने के लिए डाउनलोड कर सकता है।

अतीत में, हमने छवियों में वायरस को छिपा हुआ देखा था, लेकिन हमने हाल ही में व्यापक WAV फ़ाइल वितरण पद्धति का पहला मामला देखा है।

WAV स्टेग्नोग्राफ़ी कैसे काम करती है

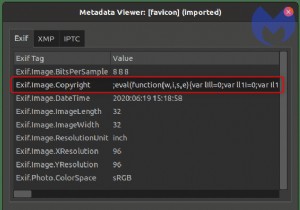

हमले का यह नया तरीका इस साल दो बार रिपोर्ट किया गया। जून में हमने एक रिपोर्ट देखी कि कैसे वाटरबग नामक एक रूसी गिरोह सरकारी पदों पर हमला करने के लिए डब्ल्यूएवी-आधारित स्टेग्नोग्राफ़ी का उपयोग कर रहा था। फिर, इस महीने की शुरुआत में एक और रिपोर्ट आई जिसमें कहा गया कि यह रणनीति फिर से ढीली हो गई है। इस बार यह अधिकारियों के पीछे नहीं था - फाइलों का उपयोग मोनेरो क्रिप्टोमिनर द्वारा किया जा रहा था।

इन हमलों में, मैलवेयर WAV फ़ाइल में निष्पादन योग्य, DDL फ़ाइलें और पिछले दरवाजे डाउनलोड करेगा। एक बार फ़ाइल डाउनलोड हो जाने के बाद, मैलवेयर फ़ाइल को खोजने के लिए उसके डेटा की खोज करेगा। एक बार यह मिल जाने के बाद, मैलवेयर कोड को निष्पादित कर देगा, इस प्रकार अपने फिंगरप्रिंट को छोटा रखते हुए अपने शस्त्रागार में जोड़ देगा।

आप WAV स्टेग्नोग्राफ़ी हमलों से कैसे बचते हैं?

इससे पहले कि आप अपने एल्बम संग्रह पर एक संदिग्ध नज़र डालना शुरू करें, यह याद रखने योग्य है कि WAV स्टेग्नोग्राफ़ी का उपयोग पहले से मौजूद मैलवेयर द्वारा किया जाता है। यह एक प्रारंभिक संक्रमण विधि के रूप में उपयोग नहीं किया जाता है, बल्कि एक मौजूदा संक्रमण के लिए एक सिस्टम पर खुद को स्थापित करने के तरीके के रूप में उपयोग किया जाता है। इसलिए, इन गुप्त हमलों से बचने का सबसे अच्छा तरीका है कि शुरुआती हमले को होने से रोका जाए,

इसका अर्थ है साइबर सुरक्षा के सुनहरे नियमों का पालन करना:एक अच्छा एंटीवायरस स्थापित करें, संदिग्ध फ़ाइलों को डाउनलोड न करें और सब कुछ अपडेट रखें। यह क्रिप्टोमाइनिंग मैलवेयर को दूर रखने और किसी भी संदिग्ध ऑडियो फ़ाइल को आपके कंप्यूटर पर डाउनलोड होने से रोकने के लिए पर्याप्त होना चाहिए!

WAV की लहर से बचाव

साइबर सुरक्षा की दुनिया में भी स्टेग्नोग्राफ़ी कोई नई बात नहीं है। हालाँकि, जो समाचार योग्य है, वह है WAV फ़ाइलों का उपयोग DDL में तस्करी करने के लिए और पिछले दरवाजे से मैलवेयर के लिए। अब आप जानते हैं कि स्टेग्नोग्राफ़ी क्या है और वायरस इसका उपयोग किसी एंटीवायरस से फ़ाइलों को छिपाने के लिए कैसे करते हैं।

क्या मैलवेयर में घुसने का यह नया तरीका आपको चिंतित करता है? हमें नीचे बताएं।