दुर्भाग्य से, यह सप्ताहांत हममें से बहुतों के लिए अच्छा वाइब नहीं लेकर आया! दुनिया ने सबसे बड़े साइबर अपराधियों में से एक को देखा, हजारों प्रणालियों को बंधक बना लिया और दुनिया के प्रमुख हिस्सों को कवर किया।

बैंक, टेलीफोन कंपनियां और अस्पताल सभी इस विश्वव्यापी रैंसमवेयर हमले में फंस गए हैं, जिसे 'वानाक्राई' कहा जाता है, एक मैलवेयर जो स्वतंत्रता के लिए मोटी रकम की मांग करते हुए कंप्यूटर को लॉक कर देता है। शुक्रवार के अंत तक, जब WannaCry के शुरुआती प्रकारों का पता चला, तो सैकड़ों हजारों कंप्यूटर पहले ही प्रभावित हो चुके थे और लाखों मूल्य के डेटा से समझौता किया जा चुका था।

WannaCry Ransomware को समझना

WannaCry या WanaCrypt0r 2.0, Microsoft Windows को लक्षित करने वाला एक Ransomware प्रोग्राम है। शुक्रवार को, इस बड़े साइबर हमले ने 150 देशों में 230,000 से अधिक कंप्यूटरों को संक्रमित कर दिया, 28 भाषाओं में क्रिप्टोकुरेंसी बिटकॉइन में फिरौती के भुगतान की मांग की। यह हमला कई तरीकों से फैलता है, जिसमें फ़िशिंग ईमेल और कंप्यूटर वर्म के रूप में पैच न किए गए सिस्टम शामिल हैं।

यदि आप इस वायरस से संक्रमित हो जाते हैं, तो जब तक आप अपना सिस्टम खोलेंगे तब तक आपके सभी दस्तावेज़ एन्क्रिप्ट किए जा सकते हैं। यदि आप एक दो दिनों में फिरौती का भुगतान नहीं करते हैं, तो आपका डेटा मिटा दिया जाएगा। यह बिटकॉइन मुद्रा के रूप में फिरौती की मांग करता है और इसके साथ एक संपूर्ण दिशानिर्देश देता है, जिसमें इसे कैसे खरीदना है, और बिटकॉइन पता जहां आपको राशि भेजने की आवश्यकता है।

कोई आश्चर्य नहीं कि साइबर विलेन भुगतान विधि के रूप में बिटकॉइन मुद्रा को क्यों पसंद करते हैं, यह विकेंद्रीकृत, अनियमित और ट्रेस करना लगभग असंभव है!

साइबर हमलों की दूसरी लहर शुरू हो गई है

WannaCry इंफेक्शन मैप की एक झलक। और संख्याएँ बढ़ रही हैं!

इस रैंसमवेयर हमले ने चीन, रूस, स्पेन, इटली और वियतनाम में कई पीसी को प्रभावित किया है, हालांकि इंग्लैंड के कुछ अस्पतालों ने प्रमुख ध्यान आकर्षित किया है क्योंकि हजारों लोगों की जान जोखिम में है जबकि सिस्टम बंद थे।

हमले के पीछे कौन था और उनकी प्रेरणा क्या थी?

हैक अभी तक अज्ञात है, हालांकि यह व्यापक रूप से स्वीकार किया जाता है कि हैकर्स ने माइक्रोसॉफ्ट तक पहुंच प्राप्त करने के लिए अमेरिका की राष्ट्रीय सुरक्षा एजेंसी (NSA) द्वारा बनाए गए 'इटरनल ब्लू हैकिंग वेपन' का उपयोग किया विंडोज कंप्यूटर आतंकवादी संगठनों और दुश्मन राज्यों द्वारा उपयोग किया जाता है।

हालाँकि Microsoft ने कई महीने पहले सॉफ़्टवेयर के लिए एक पैच प्रदान किया था, लेकिन सभी ने अपने सिस्टम को अपडेट नहीं किया, जिससे वे भेद्यताएँ पैदा हुईं जिनका अभी भी-गुमनाम हैकरों ने शोषण किया।

यह और भी बुरा हो जाता है!

सुरक्षा शोधकर्ताओं के अनुसार, रैंसमवेयर डेटा फ़ाइलों को एन्क्रिप्ट करता है और उपयोगकर्ताओं को $300 के बिटकॉइन फिरौती का भुगतान करने के लिए कहता है, जो तीन दिनों के बाद भुगतान नहीं किए जाने पर दोगुना हो जाता है। एक सप्ताह के बाद, एन्क्रिप्ट की गई फ़ाइलें हटा दी जाएंगी।

WannaCry Ransomware से खुद को कैसे सुरक्षित रखें?

चूंकि रैंसमवेयर एक आकर्षक व्यवसाय है, इस तरह के हमलों की आवृत्ति हर गुजरते दिन के साथ बढ़ती ही जा रही है।

"रैंसमवेयर विंडोज भेद्यता का लाभ उठाकर फैल गया है कि माइक्रोसॉफ्ट (एमएसएफटी, टेक 30) ने मार्च में सुरक्षा पैच जारी किया था। लेकिन जिन कंप्यूटरों और नेटवर्कों ने अपने सिस्टम को अपडेट नहीं किया था, वे अभी भी जोखिम में थे," सीएनएन टेक की रिपोर्ट के अनुसार।

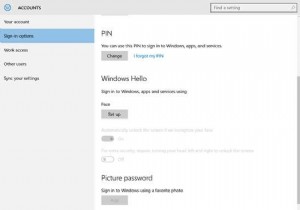

सबसे पहली बात, सुनिश्चित करें कि आपके सिस्टम पर एंटीवायरस का नवीनतम संस्करण स्थापित है। इसके अलावा, Windows SMB सर्वर के लिए Microsoft के नवीनतम सुरक्षा अपडेट पर एक नज़र डालें। आप यहां सर्वर मैसेज ब्लॉक (एसएमबी) को सक्षम और अक्षम करने के बारे में अधिक जान सकते हैं।

इसके अतिरिक्त, इस आशा के साथ कि आप पहले से ही संक्रमित नहीं हैं, आप अपने आप को WannaCry Ransomware से कैसे बचा सकते हैं, इस पर Microsoft के आधिकारिक दिशानिर्देश देखें।

वैकल्पिक रूप से, निम्नलिखित 'समाधान' आपके लिए भी कुछ मददगार हो सकते हैं।

SMBv1 अक्षम करें

Windows Vista और बाद के संस्करण चलाने वाले ग्राहकों के लिए

Microsoft ज्ञानकोष आलेख 2696547 देखें।

Windows 8.1 या Windows चलाने वाले ग्राहकों के लिए वैकल्पिक तरीका सर्वर 2012 R2 और बाद में

क्लाइंट ऑपरेटिंग सिस्टम के लिए : <ओल>

सर्वर ऑपरेटिंग सिस्टम के लिए: <ओल>

लक्ष्य सिस्टम पर SMBv1 प्रोटोकॉल अक्षम कर दिया जाएगा।

समाधान को पूर्ववत कैसे करें।

वर्कअराउंड चरणों को फिर से देखें, और SMB1.0/CIFS फ़ाइल साझाकरण समर्थन सुविधा को सक्रिय स्थिति में पुनर्स्थापित करने के लिए SMB1.0/CIFS फ़ाइल साझाकरण समर्थन चेक बॉक्स का चयन करें।

लेकिन सबसे पहले मैं रैंसमवेयर से संक्रमित होने से कैसे बचूं?

आप वास्तव में हमलों से 'बच' नहीं सकते क्योंकि रैंसमवेयर विकसित होता रहता है और सिस्टम को संक्रमित करने के नए तरीके खोजता रहता है। लेकिन आप क्या कर सकते हैं अपने डेटा का बैकअप रखना है जिसका अर्थ है कि आप संक्रमित होने पर भी कुछ भी नहीं खोएंगे। साथ ही, अगर आपके पास बैकअप है तो आपको अपना डेटा वापस पाने के लिए 'फिरौती' देने की ज़रूरत नहीं है।

आप निम्न चरणों की सहायता से किसी भी प्रकार के मैलवेयर/रैंसमवेयर हमले से समग्र सुरक्षा भी सुनिश्चित कर सकते हैं:

- सबसे पहले और सबसे महत्वपूर्ण, चूंकि ईमेल संक्रमण के मुख्य तरीकों में से एक है, इसलिए किसी भी संदिग्ध ईमेल लिंक या अटैचमेंट को न खोलें।

- हमले की सतह को कम करने के लिए एक प्रभावी सुरक्षा सॉफ़्टवेयर तैनात करें।

- Windows Vista, XP या किसी पुराने संस्करण पर काम करने से बचें।

- रैंसमवेयर संक्रमण से निपटने के लिए अपने सभी महत्वपूर्ण डेटा का बैकअप लें ताकि अगर साइबर अपराधी आपके कंप्यूटर को पकड़ भी लें, तो आपके पास खोने के लिए कोई डेटा नहीं होगा। ऐसा ही एक बेहतरीन टूल राइट बैकअप है , एक सरल और सुरक्षित क्लाउड स्टोरेज समाधान जो आपके सभी मूल्यवान डेटा की सुरक्षा करता है।

- अपने ऑपरेटिंग सिस्टम और अन्य सभी सॉफ़्टवेयर को इसके नवीनतम संस्करण में अपडेट करें।

- फिरौती का भुगतान न करें क्योंकि इस बात की कोई गारंटी नहीं है कि फिरौती देने के बाद भी आपको अपना डेटा वापस मिल जाएगा।

उनकी शातिर योजनाओं से आगे रहने के लिए इन दिशानिर्देशों का पालन करें।

गोपनीयता एक मूल्यवान संपत्ति है, सुरक्षित रहें...