MacOS पर आपके नेटवर्क के प्रबंधन के लिए कुछ उपयोगी ग्राफिकल उपयोगिताएँ हैं, लेकिन वास्तविक शक्ति के लिए, आपको टर्मिनल का उपयोग करने की आवश्यकता होगी। हालांकि यदि आप इससे परिचित नहीं हैं तो यह कठिन लग सकता है, आपको टर्मिनल के साथ अपने नेटवर्क के बारे में अधिक जानने के लिए तकनीकी जादूगर होने की आवश्यकता नहीं है। हुड के तहत, macOS यूनिक्स का एक संस्करण चलाता है, जिसका अर्थ है कि आपके पास नेटवर्किंग टूल की एक विस्तृत श्रृंखला उपलब्ध है। इनमें से सबसे शक्तिशाली में से एक nmap है, जो आपको कुछ अन्य कमांड के संयोजन में आपके नेटवर्क के बारे में बहुत कुछ बता सकता है।

स्कैन-योर-लोकल-नेटवर्क-ओपन-पोर्ट्स-विद-एनमैप

-"> अपने स्थानीय नेटवर्क के खुले बंदरगाहों को nmap से स्कैन करेंnmap macOS पर कमांड-लाइन पोर्ट स्कैनर का राजा है, लेकिन आपको इसे पहले इंस्टॉल करना होगा।

होमब्रे के साथ nmap इंस्टॉल करें

यदि आपके पास Homebrew पैकेज मैनेजर स्थापित है, तो चलाएं

brew install nmap

nmap और किसी भी आवश्यक निर्भरता को डाउनलोड और इंस्टॉल करने के लिए।

nmap से स्कैन करें

nmap किसी दिए गए होस्टनाम या नेटवर्क पते को स्कैन करने और खुले बंदरगाहों की सूची वापस करने के लिए बनाया गया है। नाम "नेटवर्क मैपर" के लिए है, लेकिन यह एक पोर्ट मैपर से अधिक है।

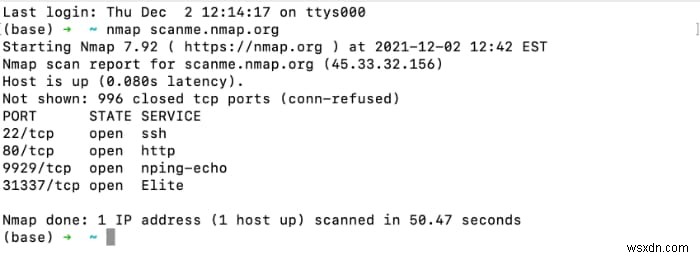

नैम्प को चलाने का सबसे सरल तरीका लक्ष्य के रूप में निर्दिष्ट IP पते या IP पतों की श्रेणी के साथ है; अपने स्थानीय नेटवर्क पर स्कैन करने के लिए उपयुक्त आईपी पते से बदलें। यह विशिष्ट आदेश nmap के शैक्षिक परीक्षण सर्वर को scanme.org पर स्कैन करता है।

nmap scanme.nmap.org

कई IP पतों पर खुले पोर्ट को स्कैन करने के लिए, एक स्लैश का उपयोग करें।

nmap 192.168.0.0/24

अपने राउटर के आईपी पते और अपने नेटवर्क पर विभिन्न उपकरणों को खोजने के लिए, आप arp . चला सकते हैं या ipconfig ।

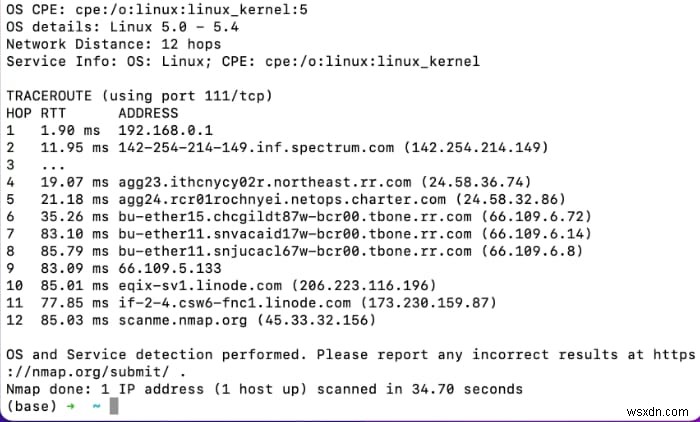

sudo nmap -A scanme.nmap.org

-A का उपयोग करना ध्वज नैम्प को अधिक आक्रामक रूप से स्कैन करने के लिए बाध्य करेगा, महत्वपूर्ण रूप से अधिक जानकारी लौटाएगा लेकिन सर्वर लॉग में आपकी उपस्थिति को पारदर्शी रूप से प्रकट करेगा। -A ध्वज को सुडो के साथ चलाया जाना चाहिए। यदि आप sudo कमांड का उपयोग नहीं कर सकते हैं या नहीं करना चाहते हैं, तो sudo या root के बिना nmap चलाने के लिए हमारे गाइड पर एक नज़र डालें।

sudo nmap -O scanme.nmap.org

यह ऑपरेटिंग सिस्टम के लिए परिभाषित आईपी पते को स्कैन करता है (-O ) फिर से, इसे सुडो के साथ चलाया जाना चाहिए।

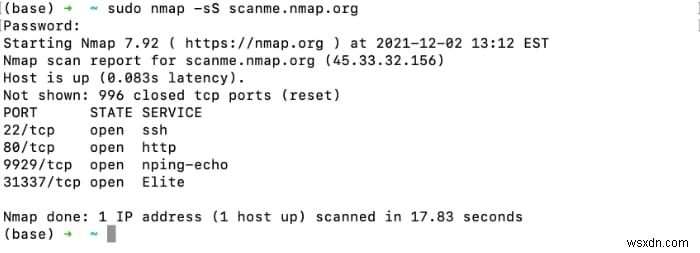

यदि आप nmap को थोड़ा और चुपके से चलाना चाहते हैं, तो -sS . का उपयोग करें झंडा:

sudo nmap -sS scanme.nmap.org

यह "आधा-खुला" स्कैनिंग को मजबूर करने का प्रभाव है और यह जांचने के लिए एक टीसीपी एसवाईएन पैकेट भेजता है कि पोर्ट खुला है या नहीं, लेकिन सकारात्मक प्रतिक्रिया प्राप्त होने पर एसीके पैकेट के साथ प्रतिक्रिया नहीं करता है। जैसे, दूरस्थ सर्वर द्वारा स्कैन लॉग नहीं किए जाने की संभावना है।

-sS ध्वज और अन्य स्कैनिंग मोड स्विच को सुडो के साथ चलाया जाना चाहिए। उदाहरण के लिए, -sP मोड स्विच आईपी पते के लिए स्कैन करेगा, लेकिन बंदरगाहों के लिए नहीं, नीचे एआरपी की तरह कुछ काम कर रहा है। अधिक स्कैनिंग मोड के लिए नैंप मैन पेज देखें।

अधिक क्रियात्मक परिणाम प्राप्त करने के लिए, -vv जोड़ें या -v3 टैग। यह अधिक वर्बोज़ लॉगिंग स्तरों को चालू करेगा, और अधिक पठनीय लेकिन लंबे मानक आउटपुट का उत्पादन करेगा। आप जो खोज रहे हैं उसके आधार पर, ये फ़्लैग आपको इसे खोजने में मदद कर सकते हैं।

बेशक, आप हमेशा nmap के परिणामों को grep . में पाइप कर सकते हैं विशिष्ट परिणाम खोजने के लिए। उदाहरण के लिए, यदि आप केवल पोर्ट 22 की जाँच करना चाहते हैं, तो आप निम्न कमांड चला सकते हैं:

nmap scanme.nmap.org | grep "22/tcp"

यदि पोर्ट उपलब्ध नहीं है तो यह कोई लाइन नहीं लौटाएगा और यदि उपलब्ध हो तो पोर्ट की स्थिति रेखा लौटाएगा।

अपने स्थानीय नेटवर्क के सक्रिय IP पतों को arp से स्कैन करें

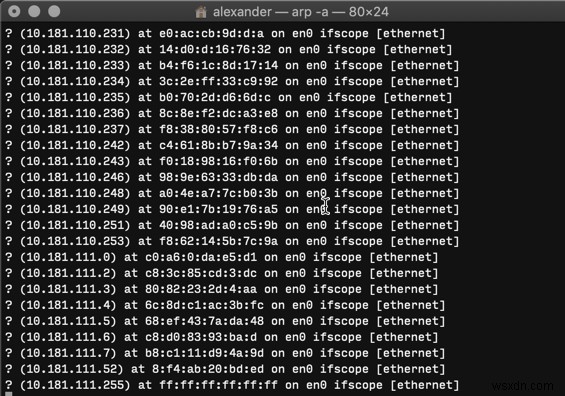

arp कनेक्टेड डिवाइस के लिए आपके स्थानीय नेटवर्क को स्कैन करता है। क्योंकि arp को पता समाधान प्रोटोकॉल बनाने और संशोधित करने के लिए डिज़ाइन किया गया है, इसमें आपके नेटवर्क को स्कैन करने के लिए सीमित उपकरण उपलब्ध हैं। लेकिन यह प्रत्येक Mac पर शिप होता है, और यह विशिष्ट जानकारी प्राप्त करने का एक तेज़ तरीका है।

वर्तमान में आपके नेटवर्क से जुड़े सभी प्रतिक्रिया देने वाले उपकरणों की सूची देखने के लिए, टर्मिनल खोलें और चलाएं:

arp -a

यह आपके नेटवर्क से जुड़े सभी उपकरणों की एक सूची देता है, जो आईपी पते और मैक पते द्वारा रिपोर्ट किया जाता है।

एआरपी के लिए और कुछ नहीं है। आप arp -a -i en0 run चला सकते हैं केवल अपने नेटवर्क इंटरफ़ेस en0 से रिपोर्ट प्राप्त करने के लिए, लेकिन बस इतना ही।

अक्सर पूछे जाने वाले प्रश्न

<एच3>1. क्या नैम्प एक हैकिंग टूल है?जबकि nmap का उपयोग नापाक उद्देश्यों के लिए किया जा सकता है, nmap के बारे में ऐसा कुछ भी नहीं है जो इसे अपने आप में एक हैकिंग टूल बनाता है। इसका उपयोग करने में कुछ भी गलत नहीं है, खासकर यदि आप इसे अपने नेटवर्क पर उपयोग कर रहे हैं।

<एच3>2. क्या मुझे Homebrew के साथ nmap स्थापित करने की आवश्यकता है?नहीं। जबकि brew कमांड के साथ इंस्टॉल करना आसान है, आप nmap वेबसाइट से macOS इंस्टॉलर के साथ nmap भी इंस्टॉल कर सकते हैं।

<एच3>3. क्या नैम्प केवल macOS पर उपलब्ध है?नहीं। macOS के अलावा, nmap विंडोज, लिनक्स और अन्य यूनिक्स वेरिएंट जैसे फ्रीबीएसडी, सोलारिस, और अन्य पर भी उपलब्ध है।

<एच3>4. क्या यह सब नैम्प कर सकता है?नैंप जो कुछ भी कर सकता है उसे कवर करने में कई लेख लगेंगे। अधिक जानकारी के लिए, नैंप मैनुअल देखें।

नेटवर्क टूल्स का एक सूट

जबकि nmap निश्चित रूप से उपलब्ध सबसे शक्तिशाली नेटवर्क टूल में से एक है, यह एकमात्र ऐसा सॉफ़्टवेयर नहीं है जिसे आप अपने टूलसेट में चाहते हैं। उदाहरण के लिए, ipconfig नेटवर्क इंटरफेस के बारे में जानकारी प्राप्त करने के लिए उपयोगी है, जबकि arp कमांड आपके नेटवर्क पर सभी उपकरणों के त्वरित स्वीप को चलाने के लिए उपयोगी है।

MacOS में अधिक विकल्पों के लिए, इसे USB ड्राइव पर स्थापित करने का तरीका जानें।