जब गोपनीयता सुरक्षा की बात आती है, तो आप Linux को मात नहीं दे सकते। और जो लोग गोपनीयता और सुरक्षा में अंतिम चाहते हैं, उनके लिए दो लिनक्स वितरण आगे बढ़ रहे हैं:पूंछ और लिनक्स कोडाची। दोनों वितरण स्व-निहित, पोर्टेबल हैं, और नवीनतम तकनीकों का उपयोग करते हैं ताकि आप अपनी गतिविधि का कोई निशान छोड़े बिना ऑनलाइन गुमनाम रह सकें।

लेकिन क्या अंतर हैं? और आपके लिए कौन सा अल्ट्रा-प्राइवेट लिनक्स वितरण सही है? हम इन दो विशिष्ट Linux वितरणों के समग्र लक्ष्यों पर एक नज़र डालकर इन सवालों के जवाब देने जा रहे हैं कि वे एक जैसे कैसे हैं, और क्या उन्हें अलग बनाता है।

कैसे Tails और Linux Kodachi आपकी गोपनीयता की रक्षा करते हैं

कोडाची और टेल्स ("द एम्नेसिक इनकॉग्निटो लाइव सिस्टम" के लिए एक संक्षिप्त शब्द) में काफी कुछ चीजें समान हैं। दोनों बूट करने योग्य लाइव इमेज के रूप में आते हैं जिसे आप होस्ट सिस्टम पर इंस्टॉल किए बिना लगभग किसी भी कंप्यूटर पर चला सकते हैं।

अत्यधिक गोपनीयता के समग्र लक्ष्य को प्राप्त करने के लिए दोनों वितरण समान बुनियादी उपकरणों और अवधारणाओं का उपयोग करते हैं। सबसे महत्वपूर्ण विकल्पों में से कई को ऑपरेटिंग सिस्टम बूट के रूप में स्वचालित रूप से कॉन्फ़िगर और सक्षम किया जाएगा, जिससे आपके लिए ऑनलाइन होना और जल्दी और आसानी से काम करना संभव हो जाएगा।

यहां बताया गया है कि जब आप सिस्टम को बूट करते हैं तो आप किसी भी वितरण से क्या उम्मीद कर सकते हैं।

स्व-निहित लाइव सिस्टम

दोनों डिस्ट्रोस पूरी तरह कार्यात्मक लाइव सिस्टम हैं जो होस्ट कंप्यूटर पर कोई जानकारी संग्रहीत किए बिना यूएसबी ड्राइव से बूट होते हैं। जब सिस्टम लोड होता है, तो आप सबसे अधिक उपयोग किए जाने वाले कई एप्लिकेशन उपलब्ध और उपयोग के लिए तैयार पाएंगे।

जब आप कंप्यूटर को बंद कर देते हैं और यूएसबी स्टिक को हटा देते हैं, तो मशीन पर आपकी गतिविधि का कोई निशान नहीं बचेगा।

सुरक्षित और एन्क्रिप्टेड नेटवर्क कनेक्शन

पूंछ और कोडाची दोनों आपको वर्चुअल प्राइवेट नेटवर्क (वीपीएन) कनेक्शन और टोर नेटवर्क का लाभ उठाने की अनुमति देते हैं। ऑपरेटिंग सिस्टम सभी इनकमिंग और आउटगोइंग नेटवर्क ट्रैफ़िक को भी ब्लॉक कर देगा जो एक एन्क्रिप्टेड कनेक्शन के माध्यम से रूट नहीं किया गया है।

टोर ब्राउज़र

दोनों प्रणालियों में टोर ब्राउज़र शामिल है, जो आपको खुले वेब को गुमनाम रूप से ब्राउज़ करने और .onion का उपयोग करके डीप वेब तक पहुंचने में सक्षम बनाता है। ऐसे पते जिन्हें सामान्य ब्राउज़र नहीं देख सकते।

इंटरनेट एप्लिकेशन

आपको नियमित रूप से "असुरक्षित" वेब ब्राउज़र, एक ईमेल क्लाइंट, एक इंस्टेंट मैसेजिंग ऐप, ओनियनशेयर फ़ाइल शेयरिंग ऐप, और बहुत कुछ मिलेगा।

कार्यालय और उपयोगिता अनुप्रयोग

दोनों डिस्ट्रीब्यूशन इंस्टॉल किए गए प्रोग्रामों के पूर्ण लिब्रे ऑफिस सूट और अन्य सामान्य ऐप्स जैसे GIMP, सिंपल स्कैन, इंकस्केप, एक कैलकुलेटर, एक टेक्स्ट एडिटर, और अन्य के साथ आते हैं।

Linux कोडाची और टेल्स किस प्रकार भिन्न हैं?

आप कोडाची और टेल्स को दो अलग-अलग मार्गों के रूप में सोच सकते हैं जो अंततः एक ही स्थान की ओर ले जाते हैं। एक मार्ग अधिक दर्शनीय है और शायद आकस्मिक चालक के लिए जो अधिक आराम और शानदार यात्रा चाहता है। दूसरा मार्ग ड्राइवर के लिए एक सीधा हाईवे शॉट है जो जानता है कि वह कहाँ जा रहा है और जहाँ तक संभव हो जल्दी और कुशलता से वहाँ पहुँचना चाहता है।

उद्देश्य एक ही है, लेकिन दोनों अनुभव काफी भिन्न होंगे। कोई भी मार्ग स्वाभाविक रूप से दूसरे से बेहतर नहीं है। जाने का सही तरीका पूरी तरह से ड्राइवर की पसंद पर निर्भर करता है।

कोडाची और टेल्स:डेस्कटॉप तुलना

जैसा कि आप देख सकते हैं, डिफ़ॉल्ट डेस्कटॉप के साथ-साथ सेट होने पर, दो सुपर सुरक्षित वितरणों की उपस्थिति में एक स्पष्ट अंतर होता है।

टेल्स, बाईं ओर, एक सादे और स्ट्रिप्ड डाउन को लागू करता है, लेकिन कार्यात्मक और उपयोग में आसान, गनोम डेस्कटॉप। कोडाची, दाईं ओर, अधिक सुंदर और भारी रूप से संशोधित, लेकिन संभवतः भ्रमित करने वाला, XFCE डेस्कटॉप खेलता है।

पूंछ स्थापित करना बनाम कोडाची को स्थापित करना

आश्चर्यजनक रूप से, यदि आप दोनों डिस्ट्रो के लिए इंस्टॉलेशन दस्तावेज़ों को देखें, तो टेल्स अधिक जटिल प्रतीत होते हैं और कोडाची बहुत सरल लगते हैं।

हकीकत में, विपरीत सच है। पूंछ में कई विवरण शामिल होते हैं जिनकी आपको आवश्यकता नहीं हो सकती है, लेकिन डेवलपर्स यह सुनिश्चित करना चाहते हैं कि आपको सब कुछ ठीक मिले। कोडाची कुछ ही चरणों को सूचीबद्ध करता है लेकिन उन चीजों पर प्रकाश डालता है जो नए उपयोगकर्ताओं के लिए सहायक हो सकती हैं।

आप USB ड्राइव से दोनों डिस्ट्रो को बूट कर सकते हैं। यदि आप उन्हें अपने द्वारा बनाए गए USB ड्राइव से चलाते हैं तो ये दोनों भी ठीक काम करेंगे और कोई निशान नहीं छोड़ेंगे।

आप बुकमार्क, पासवर्ड और नेटवर्क प्राथमिकताओं जैसी सेटिंग्स को सहेजने के लिए स्टोरेज ड्राइव पर कोई भी सिस्टम इंस्टॉल कर सकते हैं। हालांकि, दो डिस्ट्रो की स्थापना प्रक्रिया में उल्लेखनीय अंतर है।

USB ड्राइव पर टेल्स इंस्टाल करना

आप पूंछ के लिए बूट करने योग्य ड्राइव बना सकते हैं जैसे आप किसी भी लिनक्स डिस्ट्रो के लिए बूट करने योग्य यूएसबी बनाते हैं। USB ड्राइव पर डिस्क छवि लिखने के लिए आपको किसी तृतीय-पक्ष प्रोग्राम जैसे Etcher का उपयोग करना होगा।

लाइव छवि चलने के लिए तैयार हो जाएगी और आपके किसी और हस्तक्षेप के बिना पूर्ण कार्यक्षमता प्रदान करेगी। आप इसे बूट कर सकते हैं, इसका उपयोग कर सकते हैं, और होस्ट कंप्यूटर पर कोई निशान छोड़े बिना इसे बंद कर सकते हैं।

हालाँकि, इस तरह से टेल्स का उपयोग करने का दोष यह है कि आप कोई भी डेटा सहेज नहीं पाएंगे। सिस्टम के बंद होने पर बुकमार्क, पासवर्ड, क्रिप्टो कुंजियाँ, दस्तावेज़ और आपके द्वारा बनाई गई कोई भी चीज़ गायब हो जाएगी।

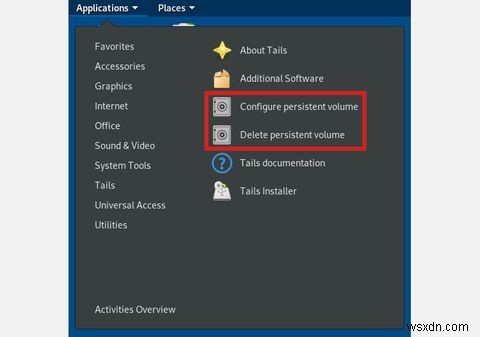

एक बार जब आप टेल्स लाइव सिस्टम को लोड कर लेते हैं, तो आपको लगातार वॉल्यूम बनाने के लिए मेनू पर एक विकल्प मिलेगा। यह विकल्प आपको एन्क्रिप्टेड विभाजन बनाने के लिए अपने यूएसबी स्टिक पर किसी भी खाली स्थान का उपयोग करने की अनुमति देता है जहां सिस्टम डेटा संग्रहीत कर सकता है।

एन्क्रिप्टेड वॉल्यूम सक्षम होने के साथ, आपके पास एक पूर्ण टेल सिस्टम होगा जहां आप दस्तावेज़, बुकमार्क, या किसी अन्य प्रकार की फ़ाइलों को संग्रहीत करने में सक्षम होंगे जिनकी आपको आवश्यकता हो सकती है। कोई और कॉन्फ़िगरेशन की आवश्यकता नहीं है। निरंतर भंडारण आपके लिए अतिरिक्त सॉफ़्टवेयर स्थापित करना संभव बना देगा जिसकी आपको आवश्यकता हो सकती है या आप चाहते हैं।

अगर किसी को आपके टेल यूएसबी पर हाथ मिलाना चाहिए, तो वे आपके पासवर्ड के बिना एन्क्रिप्टेड वॉल्यूम पर संग्रहीत कुछ भी पढ़ने में सक्षम नहीं होंगे।

आप जो कुछ भी सहेजने का निर्णय लेते हैं वह पूरी तरह से आपके टेल यूएसबी ड्राइव पर मौजूद होगा। होस्ट कंप्यूटर पर किसी अन्य स्टोरेज डिवाइस पर कभी कुछ नहीं लिखा जाता है।

डाउनलोड करें :पूंछ

USB या हार्ड ड्राइव पर Linux Kodachi इंस्टॉल करना

कोडाची को एक लाइव बूट करने योग्य यूएसबी ड्राइव के रूप में भी स्थापित किया जा सकता है जो बॉक्स से बाहर काम करता है। टेल्स की तरह, आप सिस्टम को इसकी प्रारंभिक अवस्था में उपयोग कर सकते हैं, लेकिन आप किसी भी प्रकार के डेटा को सेव नहीं कर पाएंगे। यदि आप फ़ाइलों को सहेजने में सक्षम होना चाहते हैं, तो आपको कोडाची को किसी अन्य USB ड्राइव या होस्ट कंप्यूटर की हार्ड ड्राइव में स्थापित करना होगा।

यहां कमी यह है कि आपको एक और भौतिक ड्राइव की आवश्यकता है, चाहे वह यूएसबी स्टिक हो या होस्ट कंप्यूटर पर हार्ड ड्राइव। आप केवल बूट करने योग्य USB पर संग्रहण सक्षम नहीं कर सकते हैं जहां आपने लाइव छवि को टेल्स के साथ सहेजा है।

आपको इंस्टॉलेशन प्रोग्राम को लाइव सिस्टम के डेस्कटॉप से चलाना होगा। यह सुनिश्चित करना भी आप पर निर्भर है कि इंस्टालेशन चलाते समय आप अपनी ड्राइव को एन्क्रिप्ट करना चुनते हैं।

स्थापना के बाद, कोडाची आपको टेल्स की तुलना में सुरक्षा कॉन्फ़िगरेशन और सॉफ़्टवेयर विकल्पों दोनों में कई अधिक विकल्प देता है—यहां तक कि एक आत्म-विनाश तंत्र को शामिल करने के लिए भी।

हालांकि, अतिरिक्त विकल्पों के साथ, गलती करने और अनजाने में सिस्टम के भीतर सुरक्षा छेद बनाने की एक उच्च संभावना आती है।

जहां टेल्स बुनियादी सॉफ्टवेयर आवश्यकताओं से काफी हद तक चिपके रहते हैं, वहीं कोडाची में कई वैकल्पिक ब्राउज़रों के साथ-साथ सुरक्षा और नेटवर्क ऑडिटिंग सॉफ़्टवेयर जैसे कई अतिरिक्त शामिल हैं। जबकि अधिक विकल्प होना हमेशा अच्छा होता है, संभवतः कोडाची के साथ बहुत सारे सॉफ़्टवेयर शामिल हैं जिनका औसत उपयोगकर्ता कभी भी उपयोग नहीं करेगा।

डाउनलोड करें :लिनक्स कोडाची

कौन सा अल्ट्रा प्राइवेसी लिनक्स डिस्ट्रो आपके लिए सही है?

पूंछ उस उपयोगकर्ता के लिए बेहतर फिट होने की अधिक संभावना है जिसके पास ऑनलाइन करने के लिए कुछ विशिष्ट है और अतिरिक्त सुरक्षा की वास्तविक आवश्यकता है। उपयोग में बहुत आसान होने के साथ-साथ इस डिस्ट्रो को बेहद सुरक्षित बनाया गया है। जो कोई भी सामान्य विंडोज या लिनक्स कंप्यूटर का उपयोग कर सकता है उसे बिना किसी समस्या के टेल्स का उपयोग करने में सक्षम होना चाहिए। बस USB प्लग इन करें, उससे बूट करें, और आप जाने के लिए तैयार हैं।

दूसरी ओर, कोडाची सुरक्षा ऑडिट और पैठ परीक्षण परिदृश्यों में रुचि रखने वाले उपयोगकर्ताओं के लिए बहुत कुछ प्रदान करेगा। उपयोगकर्ता इंटरफ़ेस अधिक प्रभावशाली है, लेकिन अधिक जटिल भी है।

सभी कॉन्फ़िगरेशन विकल्पों को समझने के लिए, सीखने की अवस्था थोड़ी है। हालांकि, इसे जल्दी से लोड करना और मैन्युअल रूप से कुछ भी किए बिना सुरक्षित रूप से वेब ब्राउज़र का उपयोग करना संभव है। इसलिए, नए या अनुभवहीन उपयोगकर्ताओं को अधिक गोपनीयता सुरक्षा के साथ ऑनलाइन होने के लिए इसका उपयोग करने से कोई नहीं रोक रहा है।

जैसा कि हमने पहले कहा, टेल्स और कोडाची दोनों आपको एक ही जगह ले जाएंगे। अंतर इस बात में है कि आप वहां कैसे पहुंचते हैं।