कंप्यूटर में हैकिंग पूरी दुनिया में अवैध है।

यूके में, कंप्यूटर अपराधों से संबंधित प्रमुख कानून कंप्यूटर दुरुपयोग अधिनियम 1990 है, जिसने कई राष्ट्रमंडल देशों में कंप्यूटर अपराध कानूनों का आधार बनाया है।

लेकिन यह कानून का एक गहरा विवादास्पद टुकड़ा भी है, और एक जिसे हाल ही में यूके के प्राथमिक खुफिया संगठन जीसीएचक्यू को किसी भी कंप्यूटर में हैक करने का कानूनी अधिकार देने के लिए अद्यतन किया गया है। तो, यह क्या है, और यह क्या कहता है?

पहले हैकर्स

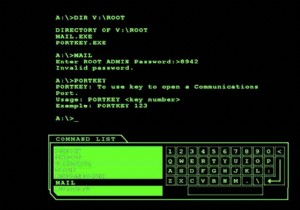

कंप्यूटर दुरुपयोग अधिनियम पहली बार 1990 में लिखा गया था और इसे कानून में लाया गया था, लेकिन इसका मतलब यह नहीं है कि इससे पहले कोई कंप्यूटर अपराध नहीं था। इसके बजाय, मुकदमा चलाना असंभव नहीं तो अविश्वसनीय रूप से कठिन था। ब्रिटेन में मुकदमा चलाने वाले पहले कंप्यूटर अपराधों में से एक था आर वी रॉबर्ट शिफ्रीन और स्टीफन गोल्ड , 1985 में।

शिफ्रीन और गोल्ड, सरल, ऑफ-द-शेल्फ कंप्यूटर उपकरण का उपयोग करते हुए, व्यूडेटा सिस्टम से समझौता करने में कामयाब रहे, जो ब्रिटिश टेलीकॉम की सहायक कंपनी प्रेस्टेल के स्वामित्व वाले आधुनिक इंटरनेट का एक प्रारंभिक, केंद्रीकृत अग्रदूत था। हैक अपेक्षाकृत सरल था। उन्हें एक ब्रिटिश टेलीकॉम इंजीनियर मिला, और जैसे ही उन्होंने अपने लॉगिन क्रेडेंशियल (उपयोगकर्ता नाम '22222222' और पासवर्ड '1234') दर्ज किए, वे कंधे से कंधा मिलाकर खड़े हो गए। इस जानकारी के साथ, वे ब्रिटिश शाही परिवार के निजी संदेशों को ब्राउज़ करते हुए, व्यूडेटा के माध्यम से भाग गए।

ब्रिटिश टेलीकॉम जल्द ही संदिग्ध हो गया और संदिग्ध व्यूडेटा खातों की निगरानी करना शुरू कर दिया।

जब तक उनके संदेह की पुष्टि नहीं हुई, तब तक यह लंबा नहीं था। बीटी ने पुलिस को सूचना दी। शिफ्रीन और गोल्ड को जालसाजी और जालसाजी अधिनियम के तहत गिरफ्तार किया गया और आरोपित किया गया। उन्हें दोषी ठहराया गया, और क्रमशः £750 और £600 का जुर्माना लगाया गया। समस्या यह थी कि, जालसाजी और जालसाजी अधिनियम वास्तव में कंप्यूटर अपराधों पर लागू नहीं होता, विशेष रूप से वे जो जिज्ञासा और पूछताछ से प्रेरित थे, न कि वित्तीय लक्ष्य।

शिफ्रीन और गोल्ड ने अपनी सजा के खिलाफ अपील की और जीत हासिल की।

अभियोजन पक्ष ने उनके बरी होने के खिलाफ हाउस ऑफ लॉर्ड्स में अपील की, और हार गए। उस अपील के न्यायाधीशों में से एक, लॉर्ड डेविड ब्रेनन ने उनके बरी होने को बरकरार रखा, और कहा कि अगर सरकार कंप्यूटर अपराधियों पर मुकदमा चलाना चाहती है, तो उन्हें ऐसा करने के लिए उपयुक्त कानून बनाने चाहिए।

यह आवश्यकता कंप्यूटर दुरुपयोग अधिनियम के निर्माण की ओर ले जाती है।

कंप्यूटर दुरुपयोग अधिनियम के तीन अपराध

1990 में पेश किए जाने पर कंप्यूटर दुरुपयोग अधिनियम ने तीन विशेष व्यवहारों को अपराध घोषित कर दिया, प्रत्येक को अलग-अलग दंड के साथ।

- प्राधिकरण के बिना कंप्यूटर सिस्टम तक पहुंचना।

- आगे अपराध करने या उन्हें सुविधाजनक बनाने के लिए कंप्यूटर सिस्टम तक पहुंच बनाना।

- किसी भी प्रोग्राम के संचालन को खराब करने के लिए या किसी ऐसे डेटा को संशोधित करने के लिए जो आपका नहीं है, कंप्यूटर सिस्टम को एक्सेस करना।

महत्वपूर्ण रूप से, कंप्यूटर दुरुपयोग अधिनियम 1990 के तहत एक आपराधिक अपराध होने के लिए, इरादा होना चाहिए . उदाहरण के लिए, किसी के लिए अनजाने में और अनजाने में किसी ऐसे सर्वर या नेटवर्क से जुड़ना कोई अपराध नहीं है, जिसके पास उसे एक्सेस करने की अनुमति नहीं है।

लेकिन यह पूरी तरह से अवैध है कि कोई व्यक्ति किसी सिस्टम को इस ज्ञान के साथ एक्सेस कर सकता है कि उसके पास इसे एक्सेस करने की अनुमति नहीं है।

क्या आवश्यक था, इसकी बुनियादी समझ के साथ, मुख्य रूप से प्रौद्योगिकी के अपेक्षाकृत नए होने के कारण, अपने सबसे मौलिक रूप में कानून ने अन्य अवांछनीय चीजों को अपराध नहीं बनाया जो कोई कंप्यूटर के साथ कर सकता है। नतीजतन, तब से इसे कई बार संशोधित किया गया है, जहां इसे परिष्कृत और विस्तारित किया गया है।

DDoS हमलों के बारे में क्या?

बोधगम्य पाठकों ने देखा होगा कि ऊपर वर्णित कानून के तहत, DDoS हमले अवैध नहीं हैं, भले ही वे भारी मात्रा में नुकसान और व्यवधान पैदा कर सकते हैं। ऐसा इसलिए है क्योंकि DDoS हमले किसी सिस्टम तक पहुंच प्राप्त नहीं करते हैं। इसके बजाय, वे किसी दिए गए सिस्टम पर भारी मात्रा में ट्रैफ़िक को निर्देशित करके इसे अभिभूत करते हैं, जब तक कि यह अब सामना नहीं कर सकता।

डीडीओएस हमलों को 2006 में अपराध घोषित कर दिया गया था, एक साल बाद एक अदालत ने एक किशोर को बरी कर दिया, जिसने अपने नियोक्ता को 5 मिलियन से अधिक ईमेल से भर दिया था। नया कानून पुलिस और न्याय अधिनियम 2006 में पेश किया गया था, जिसने कंप्यूटर दुरुपयोग अधिनियम में एक नया संशोधन जोड़ा, जो किसी भी कंप्यूटर या प्रोग्राम के संचालन या पहुंच को खराब करने वाली किसी भी चीज़ को अपराधी बना देता है।

1990 के अधिनियम की तरह, यह केवल एक अपराध था यदि अपेक्षित इरादा . था और ज्ञान . जानबूझकर DDoS प्रोग्राम लॉन्च करना गैरकानूनी है, लेकिन DDoS अटैक शुरू करने वाले वायरस से संक्रमित होना नहीं है।

महत्वपूर्ण रूप से, इस बिंदु पर, कंप्यूटर दुरुपयोग अधिनियम भेदभावपूर्ण नहीं था। एक पुलिस अधिकारी या जासूस के लिए कंप्यूटर को हैक करना उतना ही अवैध था, जितना कि अपने बेडरूम में एक किशोर के लिए ऐसा करना। इसे 2015 के संशोधन में बदल दिया गया था।

आप कोई भी वायरस नहीं बना सकते।

कंप्यूटर दुरुपयोग अधिनियम के जीवन में बाद में जोड़ा गया एक और खंड (धारा 37), कंप्यूटर अपराध को सुविधाजनक बनाने वाले लेखों के उत्पादन, प्राप्त करने और आपूर्ति को अपराधी बनाता है।

यह इसे अवैध बनाता है, उदाहरण के लिए, एक ऐसा सॉफ़्टवेयर सिस्टम बनाना जो DDoS हमला शुरू कर सकता है, या वायरस या ट्रोजन बना सकता है।

लेकिन यह कई संभावित समस्याओं का परिचय देता है। सबसे पहले, वैध सुरक्षा अनुसंधान उद्योग के लिए इसका क्या अर्थ है, जिसने कंप्यूटर सुरक्षा बढ़ाने के उद्देश्य से हैकिंग टूल और शोषण का उत्पादन किया है?

दूसरे, 'दोहरे उपयोग' प्रौद्योगिकियों के लिए इसका क्या अर्थ है, जिसका उपयोग वैध और नाजायज दोनों कार्यों के लिए किया जा सकता है। इसका एक बड़ा उदाहरण Google Chrome होगा, जिसका उपयोग इंटरनेट ब्राउज़ करने के लिए किया जा सकता है, लेकिन साथ ही SQL इंजेक्शन हमलों को लॉन्च करने के लिए भी किया जा सकता है।

जवाब है, एक बार फिर, इरादा। यूके में, अभियोग क्राउन प्रॉसिक्यूशन सर्विस (CPS) द्वारा लाया जाता है, जो यह निर्धारित करता है कि किसी पर मुकदमा चलाया जाना चाहिए या नहीं। किसी को अदालत में ले जाने का निर्णय कई लिखित दिशानिर्देशों पर आधारित होता है, जिनका पालन सीपीएस को करना होता है।

इस उदाहरण में, दिशानिर्देश बताते हैं कि धारा 37 के तहत किसी पर मुकदमा चलाने का निर्णय केवल तभी किया जाना चाहिए जब आपराधिक मंशा हो। इसमें यह भी जोड़ा गया है कि यह निर्धारित करने के लिए कि क्या कोई उत्पाद कंप्यूटर अपराध को सुविधाजनक बनाने के लिए बनाया गया था, अभियोजक को वैध उपयोग और इसे बनाने के पीछे की प्रेरणाओं को ध्यान में रखना चाहिए।

यह, प्रभावी रूप से, मैलवेयर उत्पादन का अपराधीकरण करता है, जबकि यूके को एक समृद्ध सूचना सुरक्षा उद्योग की अनुमति देता है।

"007 - हैक करने का लाइसेंस"

कंप्यूटर दुरुपयोग अधिनियम को 2015 की शुरुआत में फिर से अपडेट किया गया, हालांकि चुपचाप और बिना किसी धूमधाम के। दो महत्वपूर्ण बदलाव किए गए।

पहला यह था कि ब्रिटेन में कुछ कंप्यूटर अपराध अब आजीवन कारावास की सजा के साथ दंडनीय हैं। अगर हैकर के इरादे और ज्ञान था कि उनकी कार्रवाई अनधिकृत थी, और "मानव कल्याण और राष्ट्रीय सुरक्षा" को "गंभीर नुकसान" करने की क्षमता थी या "इस तरह के नुकसान के कारण लापरवाह थे" तो ये दिए जाएंगे।

ये वाक्य आपके बगीचे की किस्म अप्रभावित किशोरी पर लागू नहीं होते हैं। इसके बजाय, वे उन लोगों के लिए बचाए जाते हैं जो ऐसे हमले करते हैं जिनमें मानव जीवन को गंभीर नुकसान पहुंचाने की क्षमता होती है, या जिनका उद्देश्य महत्वपूर्ण राष्ट्रीय बुनियादी ढाँचा होता है।

दूसरा परिवर्तन जो किया गया था, उसने पुलिस और खुफिया अधिकारियों को मौजूदा कंप्यूटर अपराध कानून से प्रतिरक्षा प्रदान की। कुछ लोगों ने इस तथ्य की सराहना की कि यह उन अपराधियों के प्रकारों की जांच को आसान बना सकता है जो तकनीकी साधनों के माध्यम से अपनी गतिविधियों को बाधित कर सकते हैं। हालांकि अन्य, अर्थात् प्राइवेसी इंटरनेशनल, चिंतित थे कि यह दुरुपयोग के लिए परिपक्व था, और इस प्रकार के कानून के अस्तित्व के लिए पर्याप्त जांच और संतुलन नहीं है।

कंप्यूटर दुरुपयोग अधिनियम में परिवर्तन 3 मार्च 2015 को पारित किया गया, और 3 मई 2015 को कानून बन गया।

कंप्यूटर दुरुपयोग अधिनियम का भविष्य

कंप्यूटर दुरूपयोग अधिनियम कानून का एक जीवंत टुकड़ा है। यह वह है जो अपने पूरे जीवन में बदल गया है, और संभवतः ऐसा करना जारी रखेगा।

अगला संभावित परिवर्तन न्यूज़ ऑफ़ द वर्ल्ड फ़ोन हैकिंग स्कैंडल के परिणामस्वरूप आने वाला है, और संभवतः स्मार्टफ़ोन को कंप्यूटर (जो वे हैं) के रूप में परिभाषित करेगा, और इरादे से जानकारी जारी करने के अपराध का परिचय देगा ।

तब तक, मैं आपके विचार सुनना चाहता हूं। क्या आपको लगता है कि कानून बहुत दूर जाता है? काफी दूर नहीं? मुझे बताएं, और हम नीचे चैट करेंगे।

<छोटा> फोटो क्रेडिट:शटरस्टॉक के माध्यम से हैकर और लैपटॉप, ब्रेंडन हॉवर्ड / शटरस्टॉक डॉट कॉम, बेनामी डीडीसी_1233 / थियरी एहरमन, जीसीएचक्यू बिल्डिंग / एमओडी