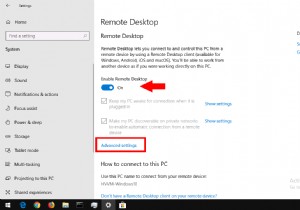

हम अक्सर विंडोज़ में रिमोट डेस्कटॉप प्रोटोकॉल (आरडीपी) का उपयोग हजारों मील दूर सिस्टम तक पहुंच प्राप्त करने के लिए करते हैं जैसे कि हम उनका ठीक हमारे सामने उपयोग कर रहे थे। दूरस्थ सर्वर वाले बहुत से लोग - जिनमें वे लोग भी शामिल हैं जो काम के लिए यात्रा करते हैं और अपने प्राथमिक "होम बेस" कंप्यूटर तक पहुंच चाहते हैं - इस एप्लिकेशन द्वारा प्रदान की जाने वाली सुविधा का आनंद लें।

इसके समृद्ध, त्वरित और आसान इंटरफ़ेस के बावजूद, असाधारण परिस्थितियों को छोड़कर इसका उपयोग करना शायद सबसे अच्छा विचार नहीं है। इंटरनेट पर अपने स्वयं के कंप्यूटर का उपयोग करना काफी खतरनाक है, लेकिन किसी अन्य कंप्यूटर से दूर से कनेक्ट होने से संभावित चीजों की लॉन्ड्री सूची में और अधिक जुड़ जाता है जो गलत हो सकती हैं।

मानवीय त्रुटि के कारण गंभीर समस्याएं होती हैं

यदि आप ईथरनेट के माध्यम से अपने राउटर से जुड़े कंप्यूटर पर आरडीपी का उपयोग कर रहे हैं, तो शायद आपको विंडोज़ के रिमोट डेस्कटॉप एप्लिकेशन की शोषण क्षमता से संबंधित समस्याओं का तुरंत सामना नहीं करना पड़ेगा। यह संभावना नहीं है कि एक हैकर एक दिन आएगा और आपको एक नए अनदेखे कारनामे के साथ व्यक्तिगत रूप से लक्षित करेगा। आमतौर पर लोग इस तरह से अपनी ऊर्जा बर्बाद नहीं करते हैं, लेकिन अगर आपके द्वारा रिमोट कनेक्शन बनाने से पहले सही मैलवेयर आपके कंप्यूटर पर आ जाता है, तो आप लाइन के दूसरे छोर पर खुद को और सिस्टम दोनों को उजागर करने का जोखिम उठाते हैं।

यहां तक कि अगर आप एक तंग, सुरक्षित वातावरण का उपयोग कर रहे हैं, तो कोई भी दुर्भावनापूर्ण सॉफ़्टवेयर जिसे आपके सिस्टम में प्रशासनिक विशेषाधिकारों के साथ चलने की अनुमति है, जब आप RDP का उपयोग करते हैं तो संभावित रूप से कहर बरपा सकता है। यहां तक कि सबसे अच्छे आईटी पेशेवर भी कभी-कभी गलतियाँ करेंगे। कोई भी चीज आपको इससे प्रतिरक्षित नहीं करती है, भले ही आप अत्यधिक नियंत्रित कॉर्पोरेट वातावरण में काम करते हों।

हैकर्स बस कोड इंजेक्ट कर सकते हैं

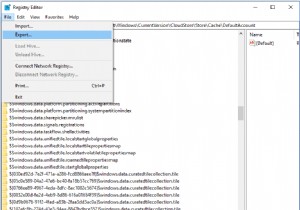

RDP के लिए आपको मिलने वाले सुरक्षा अद्यतनों पर एक नज़र डालें। जब आप अपने ऑपरेटिंग सिस्टम पर विंडोज अपडेट पर जाते हैं तो आप उन्हें ढूंढ सकते हैं। इंस्टॉल किए गए सभी अपडेट के बीच, रिमोट डेस्कटॉप को कभी-कभी पैच प्राप्त होगा।

अब, इस तथ्य के बारे में सोचें कि ज्यादातर कंपनियां इन पैच के साथ आने के लिए 100 से 120 दिनों के बीच लेती हैं, जब से एक हैकर द्वारा पहली बार शोषण किया जाता है। इसका मतलब है कि एक वर्ष के एक तिहाई से अधिक - औसतन - आपके सॉफ़्टवेयर में कमजोरियां खुले में रहती हैं।

किसी ऑपरेटिंग सिस्टम को पैच करने से और भी अधिक जटिलताएं हो जाती हैं, जिससे यह संभावना बन जाती है कि Microsoft उन कमजोरियों को ठीक करने में थोड़ा अधिक समय ले सकता है जो हैकर्स को दूरस्थ कंप्यूटरों के साथ आपके प्रसारण में मनमाने कोड डालने का अवसर प्रदान करते हैं।

ऐसी ही एक भेद्यता 15 नवंबर, 2017 को खोजी गई थी, जहां आलसी हैकर्स कंप्यूटर में अपना रास्ता बनाने में सक्षम थे और RDP का उपयोग करके उन पर बेतरतीब ढंग से रैंसमवेयर निष्पादित करना शुरू कर देते थे। यह किसी चीज़ का शोषण करने का सबसे कारगर तरीका नहीं है, लेकिन पीड़ितों के लिए इसका विनाशकारी प्रभाव पड़ता है।

इन समस्याओं का समाधान

आइए एक बात स्पष्ट करें:ऐसी स्थितियां हैं जिनमें किसी प्रकार की दूरस्थ प्रशासन उपयोगिता का उपयोग करना एक परम आवश्यकता है। लेकिन किसी भी अन्य मामले में, यदि आप अपने सिस्टम की सुरक्षा को लेकर चिंतित हैं तो आपको इस तरह के सॉफ़्टवेयर से बचना चाहिए।

यदि आपको किसी अन्य कंप्यूटर के डेस्कटॉप वातावरण से दूरस्थ रूप से कनेक्ट होना है, तो इसे वीपीएन के माध्यम से करें। अन्यथा, आप व्यावहारिक रूप से खुले में संवाद कर रहे हैं और कुछ भी हो जाता है। खुले कनेक्शन का उपयोग करने से मैलवेयर "होम कॉल" कर सकता है और हैकर्स को आपके सिस्टम में घुसपैठ करने की कोशिश करने का मौका देता है।

बस ध्यान दें कि वीपीएन का उपयोग करने से आप संभावित हमलों के लिए पूरी तरह से असुरक्षित नहीं हो जाते हैं। आपको जितना हो सके आरडीपी के अपने उपयोग को सीमित करना चाहिए ताकि आप कुछ गलत होने की संभावना को कम कर सकें।

क्या आप अपने आरडीपी कनेक्शन की सुरक्षा के लिए कुछ और करते हैं? इसके बारे में हमें कमेंट में बताएं!