इस लेख में हम दिखाएंगे कि जब कोई उपयोगकर्ता अपने डोमेन कंप्यूटर पर लॉगऑन नहीं कर सकता है तो वर्कस्टेशन और एक सक्रिय निर्देशिका डोमेन के बीच टूटे हुए विश्वास संबंध को कैसे ठीक किया जाए। आइए समस्या के मूल कारण और कंप्यूटर और डोमेन नियंत्रक के बीच कंप्यूटर और डोमेन को फिर से जोड़ने के बिना एक सुरक्षित चैनल पर विश्वास को सुधारने के आसान तरीके पर विचार करें।

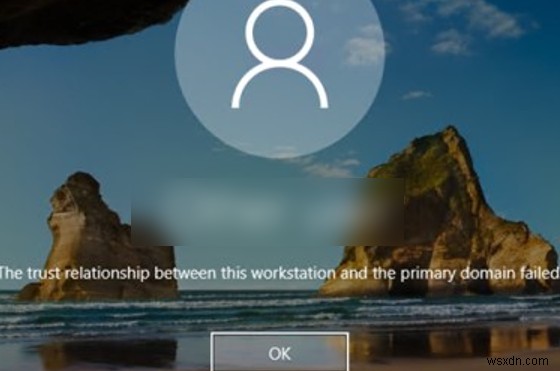

इस वर्कस्टेशन और प्राथमिक डोमेन के बीच विश्वास संबंध विफल रहा।

समस्या तब प्रकट होती है जब कोई उपयोगकर्ता डोमेन क्रेडेंशियल्स का उपयोग करके वर्कस्टेशन या सदस्य सर्वर पर लॉगऑन करने का प्रयास करता है और पासवर्ड दर्ज करने के बाद निम्न त्रुटि होती है:

The trust relationship between this workstation and the primary domain failed.

त्रुटि भी इस तरह दिख सकती है:

The security database on the server does not have a computer account for this workstation trust relationship.

सक्रिय निर्देशिका डोमेन में मशीन (कंप्यूटर) खाता पासवर्ड

जब किसी कंप्यूटर को किसी सक्रिय निर्देशिका डोमेन से जोड़ा जाता है, तो उसके लिए एक अलग कंप्यूटर खाता बनाया जाता है। उपयोगकर्ताओं की तरह, डोमेन में कंप्यूटर को प्रमाणित करने और डोमेन नियंत्रक के साथ एक विश्वसनीय कनेक्शन स्थापित करने के लिए प्रत्येक कंप्यूटर का अपना पासवर्ड होता है। हालांकि, उपयोगकर्ता पासवर्ड के विपरीत, कंप्यूटर पासवर्ड स्वचालित रूप से सेट और बदल जाते हैं।

यहाँ AD में कंप्यूटर खाता पासवर्ड के बारे में कुछ महत्वपूर्ण बातें दी गई हैं:

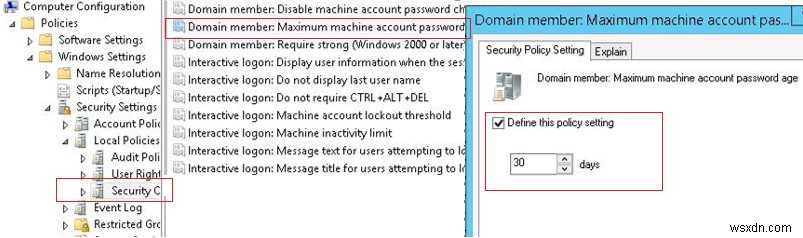

- AD में कंप्यूटर पासवर्ड नियमित रूप से बदलना चाहिए (डिफ़ॉल्ट रूप से 30 दिनों में एक बार)।युक्ति। आप डोमेन सदस्य:अधिकतम मशीन खाता पासवर्ड आयु . का उपयोग करके अधिकतम कंप्यूटर पासवर्ड आयु को कॉन्फ़िगर कर सकते हैं कंप्यूटर कॉन्फ़िगरेशन के अंतर्गत स्थित नीति-> विंडोज सेटिंग्स-> सुरक्षा सेटिंग्स-> स्थानीय नीतियां-> सुरक्षा विकल्प। एक कंप्यूटर पासवर्ड जीवनकाल 0 से 999 दिनों (डिफ़ॉल्ट रूप से 30 दिन) तक चल सकता है;

- उपयोगकर्ता पासवर्ड के विपरीत, कंप्यूटर पासवर्ड समाप्त नहीं हो सकता। पासवर्ड परिवर्तन कंप्यूटर द्वारा शुरू किया जाता है, न कि डोमेन नियंत्रक द्वारा। एक कंप्यूटर पासवर्ड डोमेन पासवर्ड नीति के अधीन नहीं है; भले ही कंप्यूटर 30 दिनों या उससे अधिक समय से बंद हो, आप इसे चालू कर सकते हैं, और यह आपके डीसी पर इसके पुराने पासवर्ड से प्रमाणित हो जाएगा। फिर स्थानीय नेटलॉगन service अपने स्थानीय डेटाबेस में कंप्यूटर पासवर्ड को बदल देगी (पासवर्ड को रजिस्ट्री में संग्रहीत किया जाता है

HKLM\SECURITY\Policy\Secrets\$machine.ACC) और फिर यह सक्रिय निर्देशिका में कंप्यूटर खाता पासवर्ड अपडेट करेगा। - एक कंप्यूटर पासवर्ड निकटतम डीसी पर परिवर्तन है, परिवर्तन डोमेन नियंत्रक को पीडीसी एमुलेटर एफएसएमओ भूमिका के साथ नहीं भेजे जाते हैं (यानी, यदि कंप्यूटर ने एक डीसी पर अपना पासवर्ड बदल दिया है, तो यह प्रमाणित नहीं हो पाएगा दूसरे DC पर जब तक AD परिवर्तन दोहराए नहीं जाते)।

यदि कंप्यूटर द्वारा डोमेन नियंत्रक को भेजे गए पासवर्ड का हैश AD डेटाबेस में कंप्यूटर खाता पासवर्ड से मेल नहीं खाता है, तो कंप्यूटर DC के साथ एक सुरक्षित कनेक्शन स्थापित नहीं कर सकता है और विश्वसनीय कनेक्शन त्रुटियाँ देता है।

समस्या क्यों होती है:

- एक कंप्यूटर को पुराने पुनर्स्थापना बिंदु या एक स्नैपशॉट (वर्चुअल मशीन के मामले में) से पुनर्स्थापित किया गया है, जो कि AD में कंप्यूटर पासवर्ड बदलने से पहले बनाया गया था। यदि आप कंप्यूटर को उसकी पिछली स्थिति में वापस लाते हैं, तो वह अपने पुराने पासवर्ड का उपयोग करके DC पर प्रमाणित करने का प्रयास करेगा। यह सबसे विशिष्ट समस्या है;

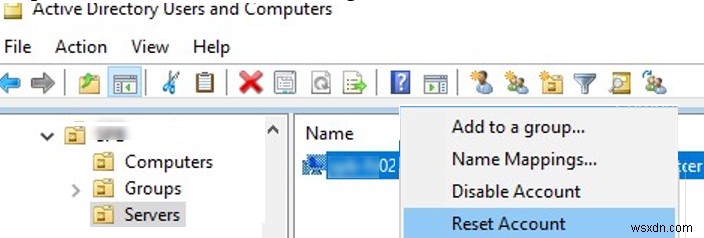

- एडी में इसी नाम का एक कंप्यूटर बनाया गया है, या किसी ने एडीयूसी कंसोल (

dsa.msc) का उपयोग करके डोमेन में कंप्यूटर खाते को रीसेट कर दिया है );

- डोमेन में कंप्यूटर खाता व्यवस्थापक द्वारा अक्षम कर दिया गया है (उदाहरण के लिए, निष्क्रिय AD ऑब्जेक्ट को अक्षम करने की एक नियमित प्रक्रिया के दौरान);

- काफी दुर्लभ मामला जब कंप्यूटर पर सिस्टम का समय गलत हो।

कंप्यूटर और डोमेन के बीच विश्वास संबंध सुधारने का शास्त्रीय तरीका यहां दिया गया है:

- कम्प्यूटर खाते को AD में रीसेट करें;

- कंप्यूटर को डोमेन से स्थानीय व्यवस्थापक के अंतर्गत कार्यसमूह में ले जाएं;

- रिबूट;

- कंप्यूटर को डोमेन से दोबारा जोड़ें;

- कंप्यूटर को फिर से चालू करें

विधि सरल लगती है, लेकिन यह बहुत ही अनाड़ी है, इसके लिए कंप्यूटर के कम से कम दो पुनरारंभ की आवश्यकता होती है और इसमें 10-30 मिनट लगते हैं। साथ ही आपको पुरानी स्थानीय उपयोगकर्ता प्रोफ़ाइल का उपयोग करने में समस्या का सामना करना पड़ सकता है।

डोमेन को फिर से जोड़ने या कंप्यूटर को पुनरारंभ किए बिना पावरशेल का उपयोग करके विश्वास संबंध को सुधारने का एक बेहतर तरीका है।

पावरशेल का उपयोग करके कंप्यूटर और डोमेन के बीच विश्वास संबंध की जांच करें और पुनर्स्थापित करें

यदि आप किसी डोमेन खाते के अंतर्गत कंप्यूटर पर प्रमाणित नहीं कर सकते हैं और निम्न त्रुटि दिखाई देती है:इस कार्य केंद्र और प्राथमिक डोमेन के बीच विश्वास संबंध विफल , आपको अपने स्थानीय व्यवस्थापक खाते का उपयोग करके कंप्यूटर पर लॉगऑन करना होगा। आप नेटवर्क केबल को अनप्लग भी कर सकते हैं और हाल ही में कैश्ड क्रेडेंशियल्स का उपयोग करके कंप्यूटर पर लॉग ऑन डोमेन खाते के साथ कंप्यूटर पर प्रमाणित कर सकते हैं।

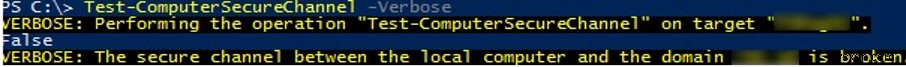

उन्नत पावरशेल कंसोल खोलें और Test-ComputerSecureChannel . का उपयोग करें cmdlet सुनिश्चित करें कि स्थानीय कंप्यूटर पासवर्ड AD में संग्रहीत पासवर्ड से मेल खाता है।

Test-ComputerSecureChannel –verbose

यदि पासवर्ड मेल नहीं खाते हैं और कंप्यूटर डोमेन के साथ विश्वास संबंध स्थापित नहीं कर सकता है, तो कमांड गलत वापस आ जाएगी। - The Secure channel between the local computer and the domain woshub.com is broken ।

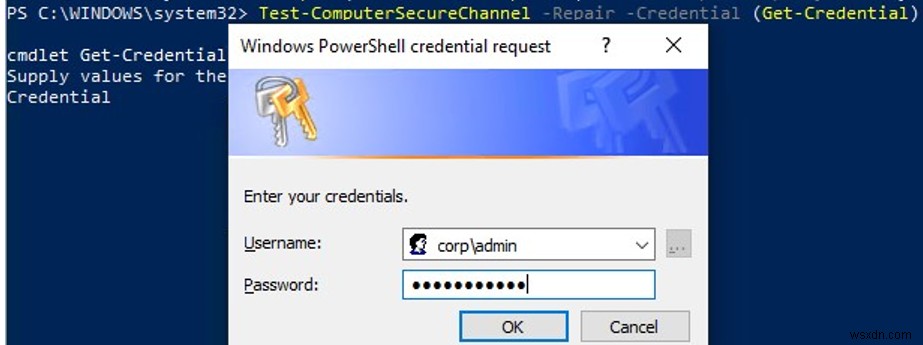

AD में कंप्यूटर अकाउंट पासवर्ड को जबरदस्ती रीसेट करने के लिए, यह कमांड चलाएँ:

Test-ComputerSecureChannel –Repair –Credential (Get-Credential)

एक पासवर्ड रीसेट करने के लिए, एक कंप्यूटर खाता पासवर्ड रीसेट करने का विशेषाधिकार रखने वाले उपयोगकर्ता खाते की साख दर्ज करें। उपयोगकर्ता को सक्रिय निर्देशिका में कंप्यूटरों को प्रबंधित करने की अनुमतियां सौंपी जानी चाहिए (आप डोमेन एडमिन समूह के सदस्य का भी उपयोग कर सकते हैं)।

फिर यह सुनिश्चित करने के लिए कि यह सच लौटाता है, फिर से Test-ComputerSecureChannel चलाएँ (The Secure channel between the local computer and the domain woshub.com is in good condition )।

तो कंप्यूटर पासवर्ड को पुनरारंभ किए बिना या मैन्युअल डोमेन रीजॉइन के बिना रीसेट कर दिया गया है। अब आप अपने डोमेन खाते का उपयोग करके कंप्यूटर पर लॉगऑन कर सकते हैं।

साथ ही किसी पासवर्ड को जबरदस्ती रीसेट करने के लिए, आप Reset-ComputerMachinePassword का उपयोग कर सकते हैं cmdlet.

Reset-ComputerMachinePassword -Server mun-dc01.woshub.com -Credential woshub\adm_user1

mun-dc01.woshub.com कंप्यूटर पासवर्ड बदलने के लिए निकटतम डीसी का नाम है।

वर्चुअल मशीन स्नैपशॉट या कंप्यूटर पुनर्स्थापना बिंदु बनाने से पहले हर बार कंप्यूटर पासवर्ड रीसेट करना उचित है। आपके लिए पिछली कंप्यूटर स्थिति में वापस जाना आसान होगा।

यदि आपके पास एक विकास या परीक्षण वातावरण है, जहां आपको अक्सर एक स्नैपशॉट से पिछली वीएम स्थिति को पुनर्प्राप्त करना पड़ता है, तो आप जीपीओ का उपयोग करके इन कंप्यूटरों के लिए डोमेन में पासवर्ड परिवर्तन को अक्षम करना चाह सकते हैं। ऐसा करने के लिए, डोमेन सदस्य सेट करें:मशीन खाता पासवर्ड परिवर्तन अक्षम करें कंप्यूटर कॉन्फ़िगरेशन में स्थित नीति -> नीतियां -> विंडोज सेटिंग्स -> सुरक्षा सेटिंग्स -> स्थानीय नीतियां -> सुरक्षा विकल्प। आप परीक्षण कंप्यूटरों के साथ नीति को OU पर लक्षित कर सकते हैं या GPO WMI फ़िल्टर का उपयोग कर सकते हैं।

Get-ADComputer cmdlet (Windows PowerShell के लिए सक्रिय निर्देशिका मॉड्यूल से) का उपयोग करके, आप AD में अंतिम कंप्यूटर पासवर्ड परिवर्तन की तिथि की जांच कर सकते हैं:

Get-ADComputer –Identity mun-wks5431 -Properties PasswordLastSet

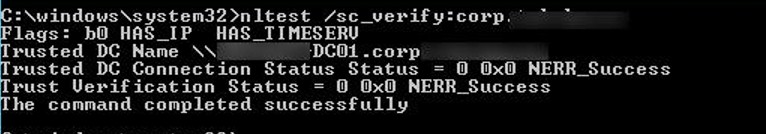

आप इस कमांड का उपयोग करके यह भी जांच सकते हैं कि कंप्यूटर और डीसी के बीच कोई सुरक्षित चैनल है या नहीं:

nltest /sc_verify:woshub.com

निम्न पंक्तियाँ पुष्टि करती हैं कि विश्वास को सफलतापूर्वक सुधारा गया है:

Trusted DC Connection Status = 0 0x0 NERR_Success Trust Verification Status = 0 0x0 NERR_Success

नेटडोम का उपयोग करके डोमेन ट्रस्ट की मरम्मत करें

Windows 7/2008R2 और पिछले Windows संस्करणों में PowerShell 3.0 के बिना, आप किसी कंप्यूटर पासवर्ड को रीसेट करने और डोमेन के साथ विश्वास संबंध सुधारने के लिए Test-ComputerSecureChannel और Reset-ComputerMachinePassword cmdlets का उपयोग नहीं कर सकते। इस मामले में, netdom.exe का उपयोग करें डोमेन नियंत्रक के साथ एक सुरक्षित चैनल को पुनर्स्थापित करने के लिए उपकरण।

नेटडोम विंडोज सर्वर 2008 या नए में शामिल है, और इसे आरएसएटी (रिमोट सर्वर एडमिनिस्ट्रेशन टूल्स) से उपयोगकर्ताओं के कंप्यूटर पर स्थापित किया जा सकता है। विश्वास संबंध सुधारने के लिए, स्थानीय व्यवस्थापक क्रेडेंशियल्स के अंतर्गत लॉग ऑन करें (.\Administrator . लिखकर) लॉगऑन स्क्रीन पर) और निम्न कमांड चलाएँ:

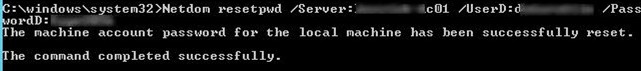

Netdom resetpwd /Server:DomainController /UserD:Administrator /PasswordD:Password

<मजबूत>

The machine account password for the local machine has successfully reset.

- सर्वर किसी भी उपलब्ध डोमेन नियंत्रक का नाम है

- उपयोगकर्ताD डोमेन व्यवस्थापक अनुमतियों वाले या कंप्यूटर खाते वाले OU पर प्रत्यायोजित विशेषाधिकार रखने वाले उपयोगकर्ता का नाम है

- पासवर्डडी उपयोगकर्ता पासवर्ड

Netdom resetpwd /Server:mun-dc01 /UserD:jsmith /PasswordD:Pra$$w0rd

कमांड चलाने के बाद, आपको कंप्यूटर को रीबूट करने की आवश्यकता नहीं है:बस लॉग ऑफ करें और अपने डोमेन खाते का उपयोग करके फिर से लॉग ऑन करें।

जैसा कि आप देख सकते हैं, कंप्यूटर और डोमेन के बीच विश्वास को सुधारना काफी आसान है।