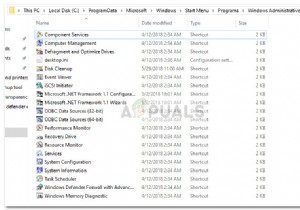

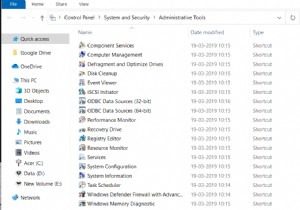

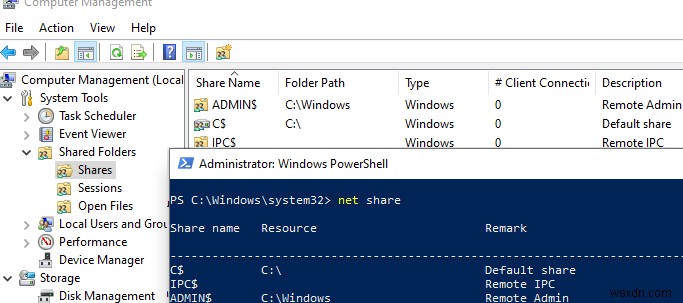

कंप्यूटर को दूरस्थ रूप से एक्सेस करने और प्रबंधित करने के लिए विंडोज़ में एडमिनिस्ट्रेटिव शेयर्स का उपयोग किया जाता है। यदि आप कंप्यूटर प्रबंधन कंसोल खोलते हैं (compmgmt.msc ), सिस्टम टूल्स का विस्तार करें -> साझा फ़ोल्डर्स -> शेयर अनुभाग, या net share चलाएं आदेश, आपको व्यवस्थापक साझा फ़ोल्डरों की एक सूची दिखाई देगी (ये फ़ोल्डर नेटवर्क पड़ोस में छिपे हुए हैं और उन तक पहुंच प्रतिबंधित है)।

Windows पर एडमिनिस्ट्रेटिव हिडन शेयर क्या हैं?

डिफ़ॉल्ट रूप से, विंडोज़ निम्नलिखित व्यवस्थापक शेयर बनाता है:

Admin$— दूरस्थ व्यवस्थापक (यह %SystemRoot% है निर्देशिका)IPC$— रिमोट आईपीसी (नामित पाइप में प्रयुक्त)C$— डिफ़ॉल्ट ड्राइव शेयर

यदि कंप्यूटर पर अन्य विभाजन हैं जिन्हें ड्राइव अक्षर सौंपा गया है, तो वे स्वचालित रूप से व्यवस्थापक शेयरों के रूप में प्रकाशित हो जाते हैं (D$ , E$ , आदि।)। यदि आप एक साझा प्रिंटर का उपयोग कर रहे हैं, तो एक Print$ . होना चाहिए , या FAX$ साझा करें यदि आप फ़ैक्स सर्वर का उपयोग कर रहे हैं।

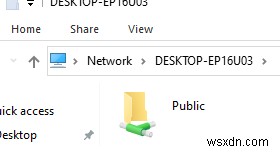

ध्यान दें कि प्रशासनिक शेयरों के नाम $ . के साथ समाप्त होते हैं . यह चिह्न लैनमैनसर्वर को नेटवर्क पर एक्सेस किए जाने पर इन एसएमबी संसाधनों को छिपाने का कारण बनता है (साझा नेटवर्क फ़ोल्डर में विशिष्ट फ़ाइलों और फ़ोल्डरों को एक्सेस-आधारित गणना का उपयोग करके छिपाया जा सकता है)। यदि आप फ़ाइल एक्सप्लोरर (\\computername) में कंप्यूटर पर उपलब्ध साझा नेटवर्क फ़ोल्डरों की सूची देखने का प्रयास करते हैं ), आप उन्हें उपलब्ध SMB शेयरों की सूची में नहीं देखेंगे।

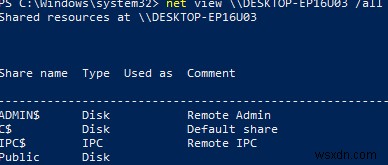

आप कमांड का उपयोग करके दूरस्थ कंप्यूटर पर उपलब्ध व्यवस्थापक शेयरों की सूची प्राप्त कर सकते हैं:

net view \\computername /all

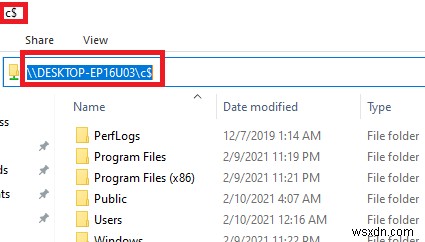

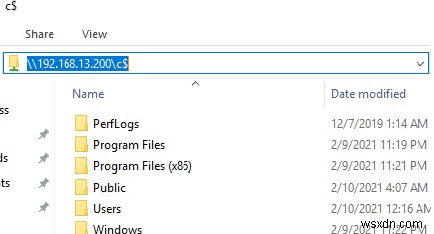

फ़ाइल एक्सप्लोरर से एक व्यवस्थापक साझा की सामग्री को देखने के लिए, आपको उसका पूरा नाम निर्दिष्ट करना होगा। उदाहरण के लिए, \\computername\c$ . यह कमांड स्थानीय ड्राइव C की सामग्री को खोलेगा और आपको दूरस्थ कंप्यूटर के सिस्टम ड्राइव के फाइल सिस्टम तक पहुंचने की अनुमति देगा।

केवल स्थानीय कंप्यूटर प्रशासक समूह (और बैकअप ऑपरेटर समूह) के सदस्य ही प्रशासनिक शेयरों तक पहुंच प्राप्त कर सकते हैं, बशर्ते कि आपके पास एसएमबी सक्षम हो, फ़ाइल और प्रिंटर साझाकरण चालू हो और टीसीपी पोर्ट 445 के माध्यम से एक्सेस विंडोज डिफेंडर फ़ायरवॉल नियमों द्वारा अवरुद्ध न हो।

विंडोज 10 पर एडमिन शेयर्स को डिसेबल/इनेबल कैसे करें?

दूरस्थ कंप्यूटर प्रशासन के लिए विंडोज प्रशासनिक शेयर सुविधाजनक हैं, लेकिन वे अतिरिक्त सुरक्षा जोखिम उठाते हैं (कम से कम, आपको सभी कंप्यूटरों पर एक ही स्थानीय व्यवस्थापक पासवर्ड का उपयोग नहीं करना चाहिए। पासवर्ड को अद्वितीय बनाने के लिए LAPS का उपयोग करें)। आप विंडोज़ को इन छिपे हुए व्यवस्थापक शेयरों को बनाने से पूरी तरह से रोक सकते हैं।

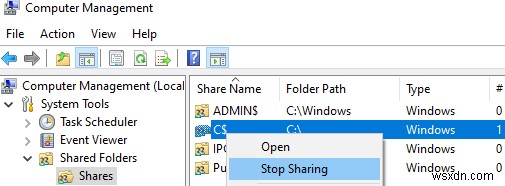

व्यवस्थापक शेयर को निकालने का सबसे आसान तरीका कंप्यूटर प्रबंधन स्नैप-इन में साझा नाम पर राइट-क्लिक करना है और साझा करना बंद करें का चयन करें। (या net share Admin$ /delete . का उपयोग करें आदेश)। हालाँकि, Windows को पुनरारंभ करने के बाद, Admin$ शेयर स्वचालित रूप से फिर से बनाया जाएगा।

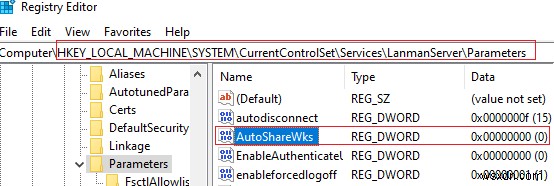

Windows 10 को व्यवस्थापकीय शेयर प्रकाशित करने से रोकने के लिए, आपको रजिस्ट्री संपादक (regedit.exe) खोलना होगा ), रजिस्ट्री कुंजी HKLM\System\CurrentControlSet\Services\LanmanServer\Parameters पर जाएं और AutoShareWks नाम का एक Dword पैरामीटर जोड़ें। (Windows के डेस्कटॉप संस्करणों के लिए) या AutoShareServer (Windows सर्वर के लिए) और मान 0 ।

आप इस रजिस्ट्री पैरामीटर को मैन्युअल रूप से, reg ऐड कमांड लाइन टूल से, या पावरशेल के माध्यम से बना सकते हैं:

reg add HKLM\SYSTEM\CurrentControlSet\Services\lanmanserver\parameters /f /v AutoShareWks /t REG_DWORD /d 0

या

New-ItemProperty -Name AutoShareWks -Path HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters -Type DWORD -Value 0

अब, रीबूट के बाद, प्रशासनिक शेयर नहीं बनाए जाएंगे। इस मामले में, दूरस्थ कंप्यूटर के लिए उपकरण psexec . सहित प्रबंधित करते हैं , काम करना बंद कर देगा।

यदि आप Windows पर व्यवस्थापक साझाकरण सक्षम करना चाहते हैं, तो आपको पैरामीटर मान को 1 . में बदलना होगा या इसे हटा दें:

Set-ItemProperty -Name AutoShareWks -Path HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters -Value 1

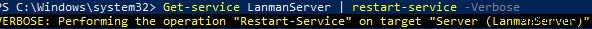

छिपे हुए व्यवस्थापक शेयरों को फिर से बनाने के लिए, बस सर्वर . को पुनरारंभ करें आदेश के साथ सेवा:

Get-service LanmanServer | restart-service -verbose

LocalAccountTokenFilterPolicy का उपयोग करके Windows 10 पर व्यवस्थापक शेयरों तक दूरस्थ पहुंच सक्षम करें

एक सक्रिय निर्देशिका डोमेन (कार्यसमूह का हिस्सा) में शामिल नहीं होने वाले कंप्यूटर पर विंडोज व्यवस्थापक साझा किए गए फ़ोल्डरों के साथ काम करते समय एक महत्वपूर्ण समस्या है। विंडोज 10, डिफ़ॉल्ट रूप से, एक उपयोगकर्ता के लिए प्रशासनिक शेयरों तक दूरस्थ पहुंच को प्रतिबंधित करता है जो स्थानीय व्यवस्थापक समूह का सदस्य है। दूरस्थ पहुँच केवल अंतर्निहित स्थानीय व्यवस्थापक खाते के अंतर्गत उपलब्ध है (यह डिफ़ॉल्ट रूप से अक्षम है)।

यहाँ समस्या विस्तार से कैसी दिखती है। मैं विंडोज 10 चलाने वाले कंप्यूटर पर अंतर्निहित व्यवस्थापक शेयरों को दूरस्थ रूप से एक्सेस करने का प्रयास कर रहा हूं जो एक कार्यसमूह का सदस्य है (फ़ायरवॉल बंद होने के साथ) निम्नानुसार है:

- \\w10_pc\C$

- \\w10_pc\D$

- \\w10_pc\IPC$

- \\w10_pc\Admin$

प्राधिकरण विंडो में, मैं उस खाते की साख निर्दिष्ट करता हूं जो विंडोज 10 पर स्थानीय प्रशासक समूह का सदस्य है, और "पहुंच से वंचित है प्राप्त करें। " त्रुटि। उसी समय, मैं विंडोज 10 पर सभी नेटवर्क शेयरों और साझा प्रिंटर तक पहुंच सकता हूं (कंप्यूटर नेटवर्क नेबरहुड में छिपा नहीं है)। साथ ही, मैं बिल्ट-इन व्यवस्थापक . के तहत प्रशासनिक शेयरों तक पहुंच सकता हूं हेतु। यदि यह कंप्यूटर किसी सक्रिय निर्देशिका डोमेन से जुड़ा है, तो व्यवस्थापकीय विशेषाधिकारों वाले डोमेन खातों से व्यवस्थापक साझा करने की पहुंच अवरुद्ध नहीं है।

बात यूएसी में दिखाई देने वाली सुरक्षा नीति के दूसरे पहलू में है - तथाकथित रिमोट यूएसी (दूरस्थ कनेक्शन के लिए उपयोगकर्ता खाता नियंत्रण) जो स्थानीय और Microsoft खातों के टोकन को फ़िल्टर करता है और ऐसे खातों के अंतर्गत व्यवस्थापक शेयरों तक दूरस्थ पहुँच को अवरुद्ध करता है। डोमेन खातों के अंतर्गत एक्सेस करते समय, यह प्रतिबंध लागू नहीं होता है।

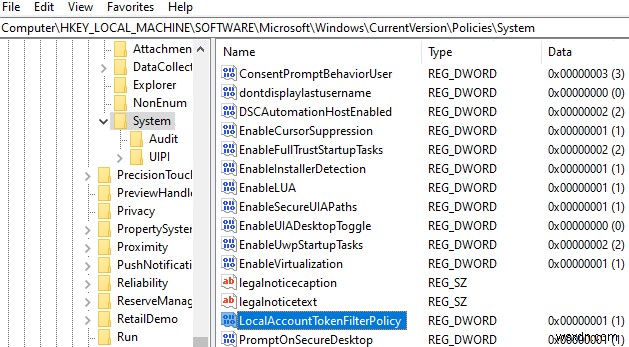

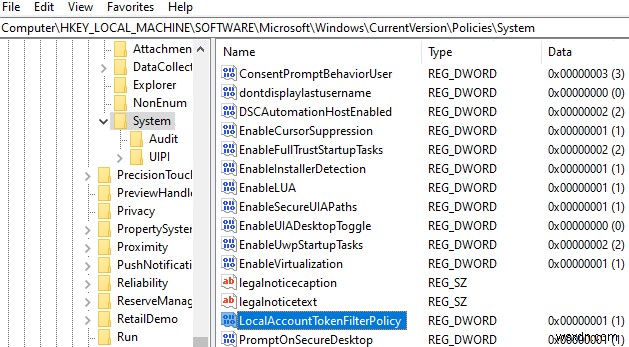

आप LocalAccountTokenFilterPolicy . बनाकर दूरस्थ UAC को अक्षम कर सकते हैं रजिस्ट्री में पैरामीटर

युक्ति . यह विंडोज सुरक्षा स्तर को थोड़ा कम करेगा।- रजिस्ट्री संपादक खोलें (regedit.exe );

- निम्न reg कुंजी HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System पर जाएं;

- LocalAccountTokenFilterPolicy नाम से एक नया DWORD (32-बिट) पैरामीटर बनाएं;

- LocalAccountTokenFilterPolicy पैरामीटर मान को 1 पर सेट करें;

- परिवर्तनों को लागू करने के लिए अपने कंप्यूटर को पुनरारंभ करें।

reg add "HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System" /v "LocalAccountTokenFilterPolicy" /t REG_DWORD /d 1 /f जोड़ें

रिबूट करने के बाद, विंडोज 10 चलाने वाले कंप्यूटर पर C$ एडमिन शेयर को दूरस्थ रूप से खोलने का प्रयास करें। एक खाते का उपयोग करके लॉग इन करें जो स्थानीय व्यवस्थापक समूह का सदस्य है। C:\ ड्राइव की सामग्री के साथ एक फ़ाइल एक्सप्लोरर विंडो खुलनी चाहिए।

इसलिए, हमने देखा कि कैसे LocalAccountTokenFilterPolicy कुंजी का उपयोग करके Windows 10 चलाने वाले कंप्यूटर के सभी स्थानीय व्यवस्थापकों के लिए छिपे हुए व्यवस्थापक शेयरों तक दूरस्थ पहुँच की अनुमति दी जाए। यह मार्गदर्शिका विंडोज 8.1, 7 और विंडोज सर्वर पर भी लागू होती है।