प्रसारण प्रोटोकॉल TCP/IP पर NetBIOS और एलएलएमएनआर अधिकांश आधुनिक नेटवर्क में केवल लीगेसी विंडोज संस्करणों के साथ संगतता के लिए उपयोग किया जाता है। दोनों प्रोटोकॉल स्पूफिंग और MITM हमलों के लिए अतिसंवेदनशील हैं। Metasploit में तैयार मॉड्यूल हैं जो आपको स्थानीय नेटवर्क (NTLMv2 हैश सहित) में उपयोगकर्ता क्रेडेंशियल्स को इंटरसेप्ट करने के लिए ब्रॉडकास्टिंग NetBIOS और LLMNR प्रोटोकॉल में कमजोरियों का आसानी से फायदा उठाने की अनुमति देते हैं। अपनी नेटवर्क सुरक्षा को बेहतर बनाने के लिए, आपको डोमेन नेटवर्क पर इन प्रोटोकॉल को अक्षम करना होगा। आइए जानें कि Windows 10/Windows Server 2019 में मैन्युअल रूप से या समूह नीतियों के माध्यम से LLMNR और NetBIOS प्रोटोकॉल को कैसे अक्षम किया जाए।

सामग्री:

- लिंक-स्थानीय मल्टीकास्ट नाम समाधान (एलएलएमएनआर) प्रोटोकॉल

- TCP/IP प्रोटोकॉल पर NetBIOS

- GPO का उपयोग करके Windows पर LLMNR को अक्षम करना

- Windows 10/Windows Server 2019 पर TCP/IP पर NetBIOS को अक्षम करना

- समूह नीति के माध्यम से TCP/IP पर NetBIOS को अक्षम कैसे करें?

लिंक-स्थानीय मल्टीकास्ट नाम समाधान (एलएलएमएनआर) प्रोटोकॉल

एलएलएमएनआर (यूडीपी/5355, लिंक-लोकल मल्टीकास्ट नेम रेज़ोल्यूशन) विस्टा से शुरू होने वाले सभी विंडोज़ संस्करणों में उपयोग किया जाता है और आईपीवी6 और आईपीवी4 क्लाइंट को स्थानीय एल2 नेटवर्क सेगमेंट में प्रसारण अनुरोधों के कारण DNS सर्वर का उपयोग किए बिना पड़ोसी कंप्यूटरों के नामों को हल करने की अनुमति देता है। यदि DNS अनुपलब्ध है (Windows कार्यसमूहों में इस प्रोटोकॉल का उपयोग नेटवर्क डिस्कवरी के लिए किया जाता है) तो यह प्रोटोकॉल स्वचालित रूप से उपयोग किया जाता है। इसलिए यदि डोमेन में DNS सर्वर हैं, तो इस प्रोटोकॉल की आवश्यकता नहीं है।

NetBIOS TCP/IP प्रोटोकॉल पर

TCP/IP पर NetBIOS या एनबीटी-एनएस (यूडीपी/137,138; टीसीपी/139) एक प्रसारण प्रोटोकॉल है जो एलएलएमएनआर का पूर्ववर्ती है और संसाधनों को प्रकाशित करने और खोजने के लिए स्थानीय नेटवर्क में उपयोग किया जाता है। डिफ़ॉल्ट रूप से, सभी विंडोज़ संस्करणों में सभी नेटवर्क इंटरफेस के लिए टीसीपी/आईपी समर्थन पर नेटबीओएस सक्षम है।

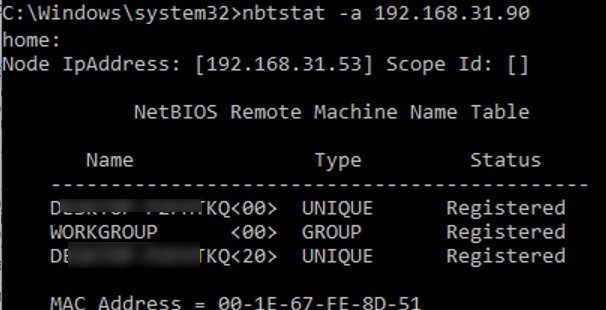

विंडोज़ पर, आप nbtstat कमांड का उपयोग करके NBT पर NetBIOS आँकड़े और वर्तमान TCP/IP कनेक्शन प्रदर्शित कर सकते हैं। कंप्यूटर का नाम उसके आईपी पते से प्राप्त करने के लिए:

nbtstat -A 192.168.131.190

जैसा कि आप देख सकते हैं, nbtstat ने NetBIOS प्रोटोकॉल का उपयोग करते हुए स्थानीय नेटवर्क पर एक कंप्यूटर पाया और उसका नाम वापस कर दिया।

आप NetBIOS कैश में एक ही स्थानीय नेटवर्क पर पड़ोसी कंप्यूटरों के बारे में सभी रिकॉर्ड प्रदर्शित कर सकते हैं:

nbtstat -c

नेटबीओएस और एलएलएमएनआर यदि DNS सर्वर अनुपलब्ध है, तो प्रोटोकॉल स्थानीय नेटवर्क पर कंप्यूटरों को एक दूसरे को खोजने की अनुमति देते हैं। शायद एक कार्यसमूह वातावरण में उनकी आवश्यकता होती है, लेकिन एक डोमेन नेटवर्क में इन दोनों प्रोटोकॉल को अक्षम किया जा सकता है।

युक्ति . डोमेन में इन नीतियों के बड़े पैमाने पर कार्यान्वयन से पहले, हम अक्षम नेटबीओएस और एलएलएमएनआर वाले कंप्यूटर और सर्वर का परीक्षण करने की जोरदार अनुशंसा करते हैं। और अगर एलएलएमएनआर को अक्षम करने में आमतौर पर कोई समस्या नहीं होती है, तो नेटबीओएसओ को अक्षम करने से लीगेसी उपकरणों का संचालन पंगु हो सकता है।GPO का उपयोग करके Windows पर LLMNR को अक्षम करना

आप निम्न पावरशेल कमांड का उपयोग करके रजिस्ट्री के माध्यम से स्थानीय रूप से विंडोज कंप्यूटर पर एलएलएमएनआर प्रोटोकॉल को अक्षम कर सकते हैं:

New-Item "HKLM:\SOFTWARE\Policies\Microsoft\Windows NT" -Name DNSClient -Force

New-ItemProperty "HKLM:\SOFTWARE\Policies\Microsoft\Windows NT\DNSClient" -Name EnableMultiCast -Value 0 -PropertyType DWORD -Force

डोमेन वातावरण में, समूह नीति का उपयोग करके कंप्यूटर और सर्वर पर एलएलएमएनआर प्रसारण को अक्षम किया जा सकता है। ऐसा करने के लिए:

gpmc.mscखोलें , एक नया GPO बनाएं या किसी मौजूदा GPO को संपादित करें जो सभी वर्कस्टेशन और सर्वर पर लागू हो;- कंप्यूटर कॉन्फ़िगरेशन पर जाएं -> व्यवस्थापकीय टेम्पलेट -> नेटवर्क -> DNS क्लाइंट ;

- सक्षम करें मल्टीकास्ट नाम समाधान बंद करें नीति के मान को सक्षम . में बदलकर ;

- क्लाइंट पर GPO सेटिंग अपडेट होने तक प्रतीक्षा करें, या कमांड का उपयोग करके उन्हें मैन्युअल रूप से अपडेट करें:

gpupdate /force

Windows 10/Windows Server 2019 पर TCP/IP पर NetBIOS को अक्षम करना

<मजबूत> नोट। NetBIOS का उपयोग पुराने Windows संस्करणों (2000, XP, आदि) और कुछ गैर-Windows उपकरणों द्वारा किया जा सकता है, इसलिए इसे अक्षम करने से पहले प्रत्येक विशिष्ट वातावरण में परीक्षण किया जाना चाहिए।आप निम्न प्रकार से विंडोज़ पर नेटबीओएसओ को मैन्युअल रूप से अक्षम कर सकते हैं:

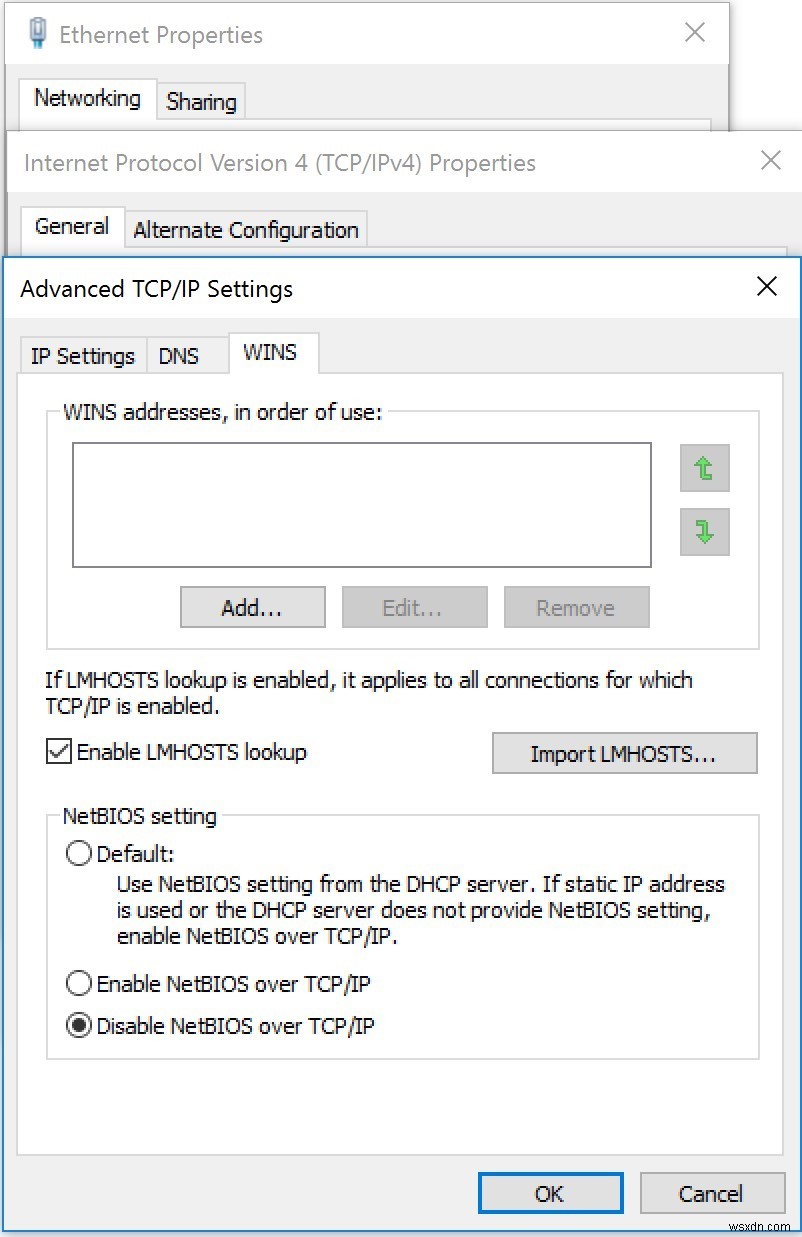

- नेटवर्क कनेक्शन गुण खोलें

- TCP/IPv4 चुनें और इसके गुण खोलें

- उन्नतक्लिक करें , फिर जीतें . पर जाएं टैब पर क्लिक करें और TCP पर NetBIOS अक्षम करें चुनें

- परिवर्तन सहेजें।

यदि आपके कंप्यूटर पर कई नेटवर्क एडेप्टर (या वीएलएएन) हैं, तो आपको उनमें से प्रत्येक के गुणों में नेटबीओएसओ को अक्षम करना होगा।

आप Windows कमांड प्रॉम्प्ट से नेटवर्क एडेप्टर के लिए TCP/IP स्थिति पर NetBIOS की जाँच कर सकते हैं:

ipconfig /all |find "NetBIOS"

NetBIOS over Tcpip . . . . . : Disabled

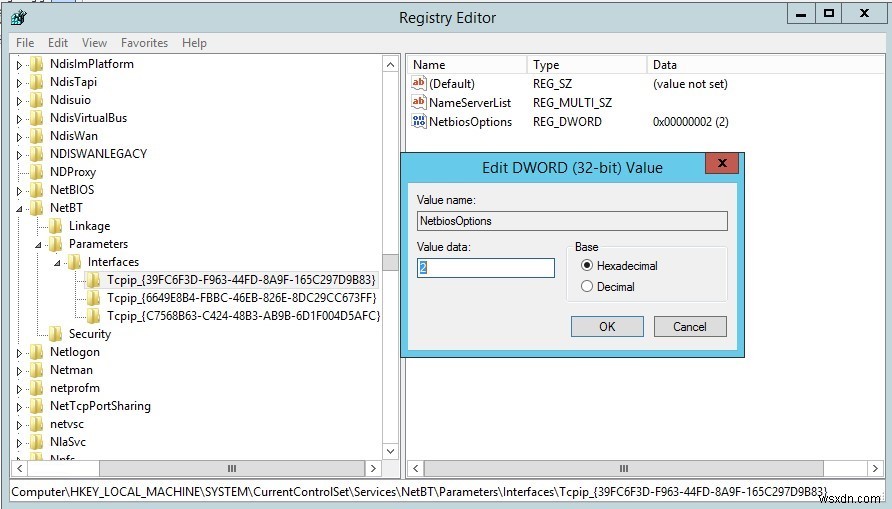

आप रजिस्ट्री के माध्यम से भी विशिष्ट नेटवर्क एडेप्टर के लिए NetBIOS को अक्षम कर सकते हैं। प्रत्येक नेटवर्क एडेप्टर में HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\NetBT\Parameters\Interfaces के अंतर्गत एक अलग रजिस्ट्री कुंजी होती है। जिसमें इसका TCPIP_GUID है।

विशिष्ट एडेप्टर के लिए NetBIOS को अक्षम करने के लिए, इसकी reg कुंजी पर जाएं और NetbiosOptions का मान बदलें 2 . के लिए पैरामीटर (यह डिफ़ॉल्ट रूप से 0 है)।

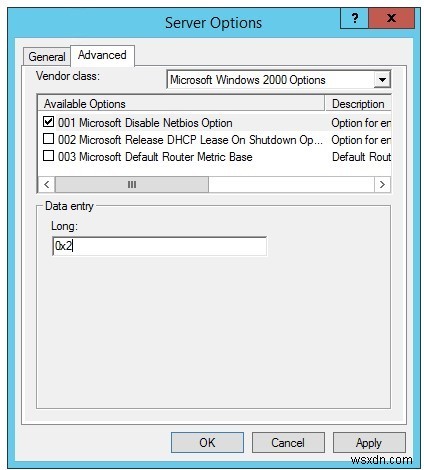

आप एक विशेष DHCP विकल्प का उपयोग करके Windows DHCP सर्वर से IP पते प्राप्त करने वाले डोमेन क्लाइंट पर NetBIOS को अक्षम कर सकते हैं।

- चलाएं

dhcpmgmt.mscकंसोल, डीएचसीपी सर्वर से कनेक्ट करें और स्कोप ऑप्शन ज़ोन सेटिंग्स (या सर्वर - सर्वर विकल्प) का चयन करें; - उन्नत . पर जाएं टैब करें और Microsoft Windows 2000 विकल्प चुनें विक्रेता वर्ग . में ड्रॉपडाउन सूची;

- सक्षम करें 001 Microsoft Netbios विकल्प अक्षम करें और इसके मान को 0x2 . में बदलें .

समूह नीति के माध्यम से TCP/IP पर NetBIOS को अक्षम कैसे करें?

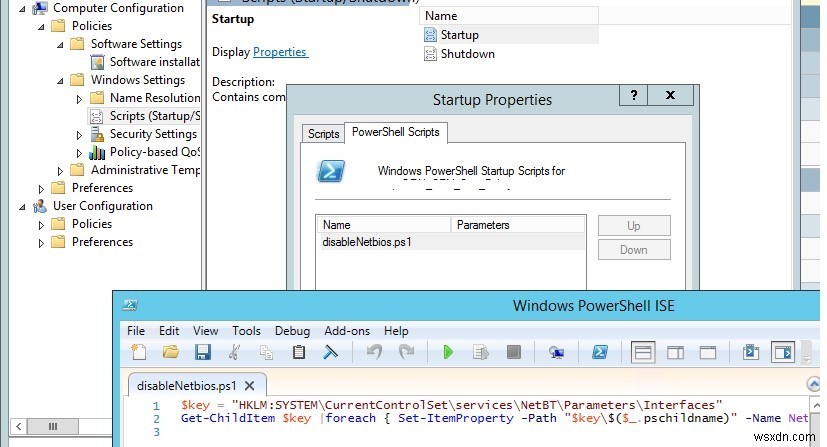

कोई अलग GPO विकल्प नहीं है जो समूह नीति संपादक या Windows 10/Windows सर्वर 2019 के लिए व्यवस्थापकीय टेम्पलेट के नवीनतम संस्करण में सभी नेटवर्क एडेप्टर के लिए TCP/IP पर NetBIOS को अक्षम करने की अनुमति देता है। सभी के लिए NetBIOS को पूरी तरह से अक्षम करने के लिए निम्न PowerShell लॉगऑन स्क्रिप्ट का उपयोग करें। नेटवर्क एडेप्टर:

$regkey = "HKLM:SYSTEM\CurrentControlSet\services\NetBT\Parameters\Interfaces"

Get-ChildItem $regkey |foreach { Set-ItemProperty -Path "$regkey\$($_.pschildname)" -Name NetbiosOptions -Value 2 -Verbose}

इस कोड को disableNetbios.ps1 . में सहेजें फ़ाइल, इसे अपनी GPO निर्देशिका में कॉपी करें और क्लाइंट पर कंप्यूटर कॉन्फ़िगरेशन -> नीतियां -> Windows सेटिंग -> स्क्रिप्ट -> स्टार्टअप-> पावरशेल स्क्रिप्ट के माध्यम से चलाएं।

यदि आपकी वर्तमान पावरशेल निष्पादन नीति इस स्क्रिप्ट को विंडोज कंप्यूटर पर चलने से रोक रही है, तो आपको PS1 स्क्रिप्ट पर हस्ताक्षर करना होगा या इसे बायपास मोड में चलाना होगा।

फिर एक कमांड प्रॉम्प्ट खोलें और यह जांचने के लिए निम्न कमांड चलाएँ कि NetBIOS आपके नेटवर्क एडेप्टर के लिए अक्षम है (सुरंग इंटरफेस को छोड़कर):

wmic nicconfig get caption,index,TcpipNetbiosOptions