रूटकिट क्या है?

रूटकिट एक दुर्भावनापूर्ण सॉफ़्टवेयर बंडल है जिसे किसी कंप्यूटर या अन्य सॉफ़्टवेयर तक अनधिकृत पहुंच प्रदान करने के लिए डिज़ाइन किया गया है . रूटकिट का पता लगाना मुश्किल है और एक संक्रमित प्रणाली के भीतर अपनी उपस्थिति छुपा सकते हैं। हैकर्स रूटकिट मैलवेयर का उपयोग आपके कंप्यूटर को दूरस्थ रूप से एक्सेस करने, उसमें हेरफेर करने और डेटा चोरी करने के लिए करते हैं।

जब कोई रूटकिट पकड़ में आता है, तो आपका सिस्टम ऐसे काम करता है जैसे कि वह एक जॉम्बी कंप्यूटर हो, और हैकर रिमोट एक्सेस का उपयोग करके आपके डिवाइस पर पूर्ण नियंत्रण कर सकता है . रूटकिट परिभाषा का यही हिस्सा उन्हें इतना शक्तिशाली बनाता है।

फ़ाइल रहित मैलवेयर बिना कोई निशान छोड़े वैध प्रोग्राम का उपयोग कैसे करता है, इसी तरह, रूकिट्स भी वैध प्रतीत हो सकते हैं, क्योंकि हैकर के पास सिस्टम फ़ाइलों और सिस्टम प्रक्रियाओं तक विशेषाधिकार प्राप्त है। रूटकिट आपके कंप्यूटर को आपसे झूठ बोलते हैं, और कभी-कभी, एंटीवायरस और सुरक्षा सॉफ़्टवेयर से भी झूठ बोलते हैं।

रूटकिट क्या करता है?

रूटकिट दुर्भावनापूर्ण कोड को आपके डिवाइस में छिपाने देता है। एक बार रूटकिट हमला हिट हो जाने पर, यह आपके ऑपरेटिंग सिस्टम पर दूरस्थ व्यवस्थापक पहुंच प्रदान करता है पता लगाने से बचते हुए।

रूटकिट क्या संशोधित करता है? क्योंकि रूटकिट का उद्देश्य आपके कंप्यूटर सिस्टम में व्यवस्थापक-स्तर, विशेषाधिकार प्राप्त पहुंच प्राप्त करना है, एक रूटकिट किसी भी चीज़ को संशोधित कर सकता है जो एक व्यवस्थापक कर सकता है . रूटकिट क्या कर सकता है या संशोधित कर सकता है, इसकी एक छोटी सूची यहां दी गई है।

-

<मजबूत>

मालवेयर छुपाएं: रूटकिट आपके डिवाइस में अन्य प्रकार के मैलवेयर छिपाते हैं और उन्हें निकालना कठिन बनाते हैं।

मालवेयर छुपाएं: रूटकिट आपके डिवाइस में अन्य प्रकार के मैलवेयर छिपाते हैं और उन्हें निकालना कठिन बनाते हैं। -

<मजबूत>

दूरस्थ पहुंच प्राप्त करें: रूटकिट पता लगाने से बचते हुए आपके ऑपरेटिंग सिस्टम को रिमोट एक्सेस प्रदान करते हैं। रूटकिट इंस्टॉलेशन तेजी से रिमोट एक्सेस स्कैम से जुड़े हुए हैं।

दूरस्थ पहुंच प्राप्त करें: रूटकिट पता लगाने से बचते हुए आपके ऑपरेटिंग सिस्टम को रिमोट एक्सेस प्रदान करते हैं। रूटकिट इंस्टॉलेशन तेजी से रिमोट एक्सेस स्कैम से जुड़े हुए हैं। -

<मजबूत>

सुरक्षा कार्यक्रमों में छेड़छाड़ या निष्क्रियता: कुछ रूटकिट आपके कंप्यूटर के सुरक्षा कार्यक्रमों से खुद को छुपा सकते हैं, या उन्हें पूरी तरह से बंद कर सकते हैं - जिससे मैलवेयर का पता लगाना और निकालना मुश्किल हो जाता है।

सुरक्षा कार्यक्रमों में छेड़छाड़ या निष्क्रियता: कुछ रूटकिट आपके कंप्यूटर के सुरक्षा कार्यक्रमों से खुद को छुपा सकते हैं, या उन्हें पूरी तरह से बंद कर सकते हैं - जिससे मैलवेयर का पता लगाना और निकालना मुश्किल हो जाता है। -

<मजबूत>

डेटा चोरी करें: ज्यादातर समय साइबर क्रिमिनल डेटा चोरी करने के लिए रूटकिट का इस्तेमाल करते हैं। कुछ हैकर व्यक्तियों को लक्षित करते हैं और पहचान की चोरी या धोखाधड़ी के लिए व्यक्तिगत डेटा को कैप्चर करते हैं। अन्य लोग जासूसी या वित्तीय अपराधों के लिए कॉर्पोरेट लक्ष्यों का पीछा करते हैं।

डेटा चोरी करें: ज्यादातर समय साइबर क्रिमिनल डेटा चोरी करने के लिए रूटकिट का इस्तेमाल करते हैं। कुछ हैकर व्यक्तियों को लक्षित करते हैं और पहचान की चोरी या धोखाधड़ी के लिए व्यक्तिगत डेटा को कैप्चर करते हैं। अन्य लोग जासूसी या वित्तीय अपराधों के लिए कॉर्पोरेट लक्ष्यों का पीछा करते हैं। -

<मजबूत>

एक स्थायी "पिछले दरवाजे" बनाएं: कुछ रूटकिट आपके सिस्टम में एक साइबर सुरक्षा बैकडोर बना सकते हैं, जो खुला रहता है ताकि हैकर बाद में वापस आ सके।

एक स्थायी "पिछले दरवाजे" बनाएं: कुछ रूटकिट आपके सिस्टम में एक साइबर सुरक्षा बैकडोर बना सकते हैं, जो खुला रहता है ताकि हैकर बाद में वापस आ सके। -

<मजबूत>

आपकी बात सुनिए: रूटकिट का उपयोग निगरानी उपकरण के रूप में किया जा सकता है, जो हैकर्स को आप पर नज़र रखने देता है।

आपकी बात सुनिए: रूटकिट का उपयोग निगरानी उपकरण के रूप में किया जा सकता है, जो हैकर्स को आप पर नज़र रखने देता है। -

<मजबूत>

अपनी निजता पर हमला करें: एक रूटकिट के साथ, एक हैकर आपके इंटरनेट ट्रैफ़िक को रोक सकता है, आपके कीस्ट्रोक्स को ट्रैक कर सकता है और यहां तक कि आपके ईमेल भी पढ़ सकता है।

अपनी निजता पर हमला करें: एक रूटकिट के साथ, एक हैकर आपके इंटरनेट ट्रैफ़िक को रोक सकता है, आपके कीस्ट्रोक्स को ट्रैक कर सकता है और यहां तक कि आपके ईमेल भी पढ़ सकता है।

रूटकिट कैसे निकालें

रूटकिट हटाना आसान नहीं है। क्योंकि रूटकिट आपके ऑपरेटिंग सिस्टम के भीतर खुद को गहराई तक दबा सकते हैं , यह बताना मुश्किल है कि वे वहां भी हैं। लेकिन एक बार जब आप जान जाते हैं कि आपके पास एक है, तो अपने जॉम्बी कंप्यूटर को उसके रूटकिट संक्रमण से ठीक करना महत्वपूर्ण है।

चरण 1:रूटकिट हटाने वाला सॉफ़्टवेयर चलाएं

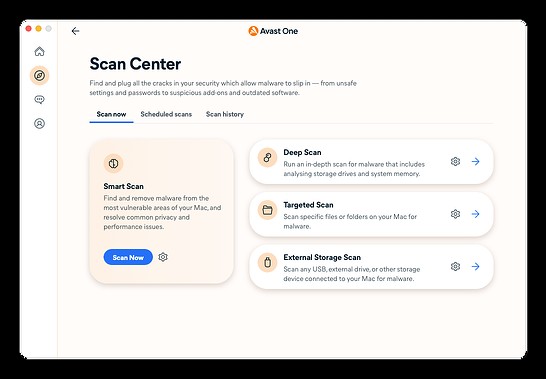

विंडोज डिफेंडर या अन्य इनबिल्ट सुरक्षा सॉफ़्टवेयर पर भरोसा न करें, क्योंकि अधिकांश रूटकिट बुनियादी सुरक्षा को नष्ट कर सकते हैं। पूर्ण सुरक्षा के लिए, Avast One जैसे विशिष्ट सॉफ़्टवेयर का उपयोग करें। अवास्ट दुनिया के सबसे बड़े खतरे का पता लगाने वाले नेटवर्क और मशीन-लर्निंग मैलवेयर सुरक्षा को एक एकल, हल्के उपकरण में जोड़ता है जो रूटकिट का पता लगा सकता है और हटा सकता है, और भविष्य के सभी प्रकार के ऑनलाइन खतरों से बचाव कर सकता है।

अवास्ट वन यह सुनिश्चित करने के लिए कई तरह के स्कैन की पेशकश करता है कि रूटकिट और अन्य प्रकार के मैलवेयर आपके कंप्यूटर से दूर रहें। .

अवास्ट वन यह सुनिश्चित करने के लिए कई तरह के स्कैन की पेशकश करता है कि रूटकिट और अन्य प्रकार के मैलवेयर आपके कंप्यूटर से दूर रहें। .

अवास्ट वन रूटकिट वायरस को हटाना और उन्हें वापस आने से रोकना जानता है। इसलिए इससे पहले कि कोई हैकर आपका डेटा चुरा सके या आपके कंप्यूटर तक विशेषाधिकार प्राप्त कर सके, अवास्ट को मैलवेयर को स्कैन करने दें और हमेशा के लिए हटा दें।

चरण 2:बूट-टाइम स्कैन करें

आधुनिक मैलवेयर एंटीवायरस उत्पादों द्वारा पता लगाने से बचने के लिए परिष्कृत तकनीकों का उपयोग करता है। ऑपरेटिंग सिस्टम के चलने के बाद, डिवाइस पर मौजूद रूटकिट स्वचालित एंटीवायरस स्कैन को बेहतर बना सकते हैं ।

यदि कोई एंटीवायरस प्रोग्राम ऑपरेटिंग सिस्टम को एक विशेष मैलवेयर फ़ाइल खोलने के लिए कहता है, तो रूटकिट सूचना प्रवाह को बदल सकता है और इसके बजाय एक हानिरहित फ़ाइल खोल सकता है। वे मैलवेयर फ़ाइल के गणना कोड को भी बदल सकते हैं - जिसका उपयोग मैलवेयर के बारे में जानकारी संग्रहीत करने और साझा करने के लिए किया जाता है - जो इसे स्कैन में शामिल होने से रोकेगा।

इसलिए बूट-टाइम स्कैन, जैसा कि अवास्ट वन में शामिल है, इतना आसान है। बूट-टाइम स्कैन आपके कंप्यूटर के स्टार्टअप के दौरान चलता है कार्य करने से पहले प्रक्रिया और रूटकिट पकड़ें। बूट-टाइम स्कैन का लाभ यह है कि आमतौर पर रूटकिट अभी भी निष्क्रिय अवस्था में रहेगा और अपने आप को आपके सिस्टम में छुपाने में असमर्थ है।

चरण 3:डिवाइस को वाइप करें और OS को फिर से इंस्टॉल करें

यदि एंटीवायरस सॉफ़्टवेयर और बूट-टाइम स्कैन रूटकिट को हटाने में विफल होते हैं, तो अपने डेटा का बैकअप लेने, अपने डिवाइस को पोंछने और एक क्लीन इंस्टाल करने का प्रयास करें। यह कभी-कभी एकमात्र उपाय होता है जब रूटकिट बूट, फ़र्मवेयर या हाइपरवाइज़र स्तर पर काम कर रहा होता है।

शुरुआत के लिए, आपको यह जानना होगा कि हार्ड ड्राइव को कैसे प्रारूपित किया जाए और अपनी महत्वपूर्ण फाइलों का बैकअप लेने के लिए हार्ड ड्राइव को क्लोन किया जाए। आपको मुख्य C:ड्राइव को वाइप करने की आवश्यकता हो सकती है, लेकिन आप अभी भी अपना अधिकांश डेटा रख सकते हैं। रूटकिट को हटाने का यह अंतिम उपाय है।

सबसे पहले रूटकिट से बचें

रूटकिट वायरस को हटाने का सबसे अच्छा तरीका है कि किसी एक को हटाने से बचें। रूटकिट को कैसे हटाया जाए, इस डरावने प्रश्न से बचने के लिए आप अभी कुछ कदम उठा सकते हैं। स्मार्ट ऑनलाइन सुरक्षा आदतों का अभ्यास करें, और आप रूटकिट-मुक्त शेष रहने के बहुत करीब होंगे।

-

अज्ञात फाइलों से सावधान रहें: यहां तक कि भरोसेमंद संपर्कों से आपको भेजी गई फाइलों को खोलने से पहले उनकी बारीकी से समीक्षा की जानी चाहिए। अज्ञात प्रेषकों के अटैचमेंट कभी न खोलें — वे फ़िशिंग हमले हो सकते हैं। और एक समर्पित सुरक्षित ब्राउज़र का उपयोग करके फ़िशिंग और अन्य ऑनलाइन खतरों के विरुद्ध सुरक्षा की एक अतिरिक्त परत जोड़ें।

-

प्रतिष्ठित स्रोतों से सॉफ़्टवेयर प्राप्त करें: आदर्श रूप से, सीधे निर्माता से, या ऐप स्टोर या Google Play Store से। यह सुनिश्चित करने के लिए नियम और शर्तों की बारीकी से जाँच करें कि कोई आपके डिवाइस पर रूटकिट को खिसकाने का प्रयास नहीं कर रहा है।

-

सिस्टम अपडेट ASAP इंस्टॉल करें: ये अपडेट अक्सर हाल ही में खोजी गई कमजोरियों को ठीक कर देते हैं जिनका फायदा हैकर आपके डिवाइस तक पहुंचने के लिए उठा सकते हैं।

रूटकिट की पहचान और पता कैसे करें

जब रूटकिट अपना काम ठीक से करता है, तो आप इसे नोटिस नहीं करते हैं। रूटकिट को खोजने और पता लगाने का सबसे अच्छा तरीका अवास्ट वन जैसे रूटकिट स्कैनर और हटाने के उपकरण के साथ है।

स्वयं करें भीड़ के लिए, हमारे पास रूटकिट खोजने के लिए वैकल्पिक सुझाव हैं। यह सबसे अच्छा मुफ्त एंटीवायरस सॉफ़्टवेयर चुनने जितना आसान नहीं होगा — और यहां तक कि अगर आप अपने दम पर रूटकिट ढूंढते हैं, तो भी आप इसे निकालने में सक्षम नहीं हो सकते हैं — लेकिन हम यहां मदद करने के लिए हैं।

रूटकिट हमले के संकेत

निम्नलिखित चेतावनी संकेत आपके डिवाइस पर रूटकिट की उपस्थिति का संकेत दे सकते हैं:

-

आपका सिस्टम अजीब तरह से काम कर रहा है: रूटकिट हैकर्स को आपके कंप्यूटर के ओएस में हेरफेर करने की अनुमति देता है। अगर आपका कंप्यूटर अजीब तरह से काम कर रहा है, तो यह रूटकिट के जरिए हैकर का काम हो सकता है।

-

सेटिंग में बदलाव: सामान्य तौर पर, आपके कंप्यूटर को बिना बताए काम नहीं करना चाहिए - और आदर्श रूप से, बताने वाला व्यक्ति आप हैं। रूटकिट-सक्षम रिमोट एक्सेस किसी और को आपकी सेटिंग्स और कॉन्फ़िगरेशन के साथ हस्तक्षेप करने की अनुमति दे सकता है। अगर कुछ अलग लगता है, तो चिंता का कारण हो सकता है।

-

वेब पृष्ठ/नेटवर्क गतिविधियां रुक-रुक कर: यदि आपका इंटरनेट कनेक्शन अचानक सामान्य से अधिक स्पष्ट हो जाता है, तो यह एक सेवा हिचकी से अधिक हो सकता है। यदि कोई हैकर आपके कंप्यूटर से बहुत अधिक ट्रैफ़िक भेजने या प्राप्त करने के लिए रूटकिट का उपयोग कर रहा है, तो यह आपके इंटरनेट कनेक्शन को बाधित कर सकता है।

रूटकिट कैसे खोजें

यदि आपको संदेह है कि आपका कंप्यूटर संक्रमित हो गया है, तो निम्नलिखित तकनीकें रूटकिट खोजने में आपकी मदद कर सकती हैं:

-

हस्ताक्षर स्कैनिंग: कंप्यूटर नंबर के साथ चीजें करते हैं। एक सॉफ्टवेयर का हस्ताक्षर संख्याओं का समूह है जो कंप्यूटर-स्पीक में इसके प्रतिनिधित्व के रूप में कार्य करता है। आप अपने कंप्यूटर को ज्ञात रूटकिट हस्ताक्षरों के डेटाबेस के विरुद्ध स्कैन कर सकते हैं और देख सकते हैं कि उनमें से कोई भी आता है या नहीं।

-

मेमोरी डंप विश्लेषण: जब आपकी विंडोज मशीन क्रैश हो जाती है, तो यह मेमोरी डंप . नामक फाइल भी जेनरेट करती है , या क्रैश डंप। एक कुशल तकनीशियन क्रैश के स्रोत की पहचान करने के लिए इस फ़ाइल की जांच कर सकता है और देख सकता है कि क्या यह रूटकिट के कारण था।

-

सिस्टम मेमोरी खोज: यह देखने के लिए कि कहीं कुछ गड़बड़ तो नहीं है, अपने कंप्यूटर की सिस्टम मेमोरी में खोजें। खोज के दौरान, लागू प्रक्रियाओं के संकेतों के लिए सभी प्रवेश (पहुंच) बिंदुओं की जांच करें, और डीएलएल (डायनेमिक-लिंक लाइब्रेरी) से सभी आयातित लाइब्रेरी कॉल को ट्रैक करें। कुछ को या तो जोड़ा जा सकता है या अन्य कार्यों के लिए पुनर्निर्देशित किया जा सकता है।

रूटकिट कैसे स्थापित होते हैं?

कंप्यूटर वर्म्स और वायरस के विपरीत — लेकिन ट्रोजन मैलवेयर के समान — रूटकिट संक्रमणों को आपके कंप्यूटर पर इंस्टॉल होने के लिए सहायता की आवश्यकता होती है।

हैकर्स अपने रूटकिट को दो पार्टनर प्रोग्राम के साथ बंडल करते हैं — एक ड्रॉपर और एक लोडर — जो रूटकिट को स्थापित करने के लिए एक साथ काम करते हैं। मैलवेयर के तीन टुकड़े मिलकर एक मिश्रित खतरा . बनाते हैं . आइए स्थापित होने के लिए रूटकिट द्वारा उपयोग किए जाने वाले टूल पर करीब से नज़र डालें:

-

ड्रॉपर: ड्रॉपर पीड़ित के कंप्यूटर पर रूटकिट आयात करता है। ड्रॉपर इंस्टॉलेशन प्रक्रिया का पहला चरण है। जब पीड़ित ड्रॉपर को सक्रिय करता है, तो ड्रॉपर बदले में लोडर को सक्रिय करता है।

-

लोडर: जैसे ही ड्रॉपर निष्पादित होता है, लोडर सक्रिय हो जाता है, रूटकिट को लक्ष्य प्रणाली पर स्थापित करता है। लोडर अक्सर बफ़र ओवरफ़्लो . को ट्रिगर करके ऐसा करते हैं . यह एक सामान्य सुरक्षा कारनामा है जो हैकर्स को कंप्यूटर की मेमोरी के अन्यथा दुर्गम क्षेत्रों में अपना कोड लैंड करने देता है।

रूटकिट एक "ड्रॉपर" और एक "लोडर" के साथ आते हैं जो एक हमले को अंजाम देने के लिए एक साथ काम करते हैं। .

रूटकिट एक "ड्रॉपर" और एक "लोडर" के साथ आते हैं जो एक हमले को अंजाम देने के लिए एक साथ काम करते हैं। .

साइबर क्रिमिनल की चुनौती मिश्रित खतरे के पैकेज को लैंड करना है। आपके कंप्यूटर पर रूटकिट स्थापित करने के लिए हैकर द्वारा ऐसा करने के कुछ तरीके यहां दिए गए हैं:

-

मैसेजिंग प्रोग्राम को हाईजैक करना: एक मिश्रित खतरा पीड़ित के संपर्कों में खुद को फैलाने के लिए इंस्टेंट मैसेजिंग क्लाइंट को हाईजैक कर सकता है। जब प्राप्तकर्ता संदेश में दुर्भावनापूर्ण लिंक पर क्लिक करते हैं, तो उनके कंप्यूटर भी संक्रमित हो जाते हैं। इस प्रकार का सोशल इंजीनियरिंग हमला रूटकिट फैलाने का एक अत्यधिक प्रभावी तरीका है।

-

विश्वसनीय सॉफ़्टवेयर पर पिग्गीबैकिंग: हैकर्स एक कंप्यूटर रूटकिट को अन्यथा-भरोसेमंद प्रोग्रामों और ऐप्स में सम्मिलित कर सकते हैं, फिर उन ज़हरीले ऐप्स को विभिन्न डाउनलोड पोर्टल्स पर अपलोड कर सकते हैं। जब आप संक्रमित ऐप इंस्टॉल करते हैं, तो आप अनजाने में रूटकिट भी इंस्टॉल कर लेते हैं।

-

अन्य मैलवेयर का उपयोग करना: वायरस और ट्रोजन का उपयोग रूटकिट स्प्रेडर्स के रूप में किया जा सकता है, क्योंकि दोनों आपके कंप्यूटर पर आने में अत्यधिक प्रभावी हैं। जब आप वायरस युक्त प्रोग्राम निष्पादित करते हैं, या ट्रोजन निष्पादित करते हैं, तो रूटकिट आपके डिवाइस पर स्थापित हो जाता है।

-

रिच-कंटेंट फ़ाइलों में छिपाना: पीडीएफ जैसी समृद्ध सामग्री वाली फाइलों के आगमन के साथ, हैकर्स को अब समर्पित वेबसाइटों या कार्यक्रमों में मैलवेयर छिपाने की जरूरत नहीं है। इसके बजाय, वे रूटकिट को इन साधारण रिच-कंटेंट फ़ाइलों में एम्बेड कर सकते हैं। जब आप दूषित फ़ाइल खोलते हैं, रूटकिट ड्रॉपर स्वचालित रूप से निष्पादित होता है।

रूटकिट के प्रकार

सुरक्षा विशेषज्ञ रूटकिट को छह श्रेणियों में विभाजित करते हैं, इस आधार पर कि वे आपकी मशीन को कहाँ और कितनी गहराई से संक्रमित करते हैं।

उपयोगकर्ता-मोड रूटकिट

उपयोगकर्ता-मोड रूटकिट आपके ऑपरेटिंग सिस्टम के व्यवस्थापकीय खाते को संक्रमित करते हैं , अपने आप को और उनके द्वारा उपयोग किए जाने वाले किसी भी अन्य मैलवेयर को छुपाते हुए अपने कंप्यूटर के सुरक्षा प्रोटोकॉल को बदलने के लिए आवश्यक शीर्ष-स्तरीय विशेषाधिकार प्राप्त करना।

जब आपका कंप्यूटर बूट हो जाता है तो ये रूटकिट स्वचालित रूप से लॉन्च हो जाते हैं, इसलिए संक्रमण को साफ करने के लिए एक साधारण पुनरारंभ पर्याप्त नहीं है। मालवेयर स्कैनर और अवास्ट वन जैसे हटाने वाले प्रोग्राम उपयोगकर्ता-मोड रूटकिट का पता लगा सकते हैं, क्योंकि रूटकिट-डिटेक्शन सॉफ़्टवेयर एक गहरे स्तर पर चलता है, जिसे कर्नेल के रूप में जाना जाता है।

कर्नेल-मोड रूटकिट

कर्नेल-स्तरीय रूटकिट स्कैनर के जवाब में, हैकर्स ने कर्नेल-मोड रूटकिट बनाए। वे आपके कंप्यूटर के वास्तविक ऑपरेटिंग सिस्टम के समान स्तर पर रहते हैं और परिणामस्वरूप पूरे OS से समझौता कर लेते हैं।

एक बार कर्नेल मोड रूटकिट के साथ हिट हो जाने के बाद, आप अब अपने कंप्यूटर के बारे में किसी भी चीज़ पर भरोसा नहीं कर सकते हैं - सब कुछ संभावित रूप से दागी है, जिसमें किसी भी एंटी-रूटकिट स्कैन के परिणाम शामिल हैं। सौभाग्य से, कर्नेल-मोड रूटकिट बनाना बहुत मुश्किल है जो अत्यधिक सिस्टम क्रैश और अन्य हिचकी पैदा किए बिना काम कर सकता है जो इसकी उपस्थिति को प्रकट करता है।

हाइब्रिड रूटकिट

हाइब्रिड रूटकिट उनके कुछ घटकों को उपयोगकर्ता स्तर पर और अन्य को कर्नेल में रखते हैं . यह एक हाइब्रिड रूटकिट को उनके कर्नेल-आवासीय चचेरे भाई के उन्नत चुपके के साथ उपयोगकर्ता-मोड रूटकिट की स्थिरता का आनंद लेने की अनुमति देता है। तदनुसार, उपयोगकर्ता-कर्नेल हाइब्रिड रूटकिट साइबर अपराधियों के साथ सबसे लोकप्रिय प्रकारों में से एक है।

फर्मवेयर रूटकिट

फर्मवेयर एक प्रकार का निम्न-स्तरीय सॉफ़्टवेयर है जो कंप्यूटर हार्डवेयर के एक टुकड़े को नियंत्रित करता है। जब आप अपना कंप्यूटर बंद करते हैं तो कुछ रूटकिट फर्मवेयर के अंदर छिप सकते हैं . जब आप इसे वापस चालू करते हैं, तो फर्मवेयर रूटकिट स्वयं को पुनः स्थापित कर सकता है और काम पर वापस आ सकता है।

यदि रूटकिट स्कैनर फर्मवेयर रूटकिट को खोजता और निष्क्रिय करता है, जबकि यह चल रहा है, तो अगली बार जब आप अपनी मशीन चालू करेंगे तो रूटकिट तुरंत वापस उछाल देगा। फ़र्मवेयर रूटकिट को कंप्यूटर सिस्टम से साफ़ करना बेहद मुश्किल है।

बूटकिट

जब आप अपने कंप्यूटर को चालू करते हैं, तो यह इसके मास्टर बूट रिकॉर्ड (एमबीआर) को संदर्भित करता है कि इसके ओएस को कैसे लोड किया जाए। बूटकिट, जिसे बूटलोडर रूटकिट . के रूप में भी जाना जाता है , एक कर्नेल-मोड रूटकिट संस्करण हैं जो आपके कंप्यूटर के MBR को संक्रमित करते हैं। जब भी आपका कंप्यूटर अपने MBR की सलाह लेता है, तो बूटकिट भी लोड हो जाता है।

एंटी-मैलवेयर प्रोग्राम को बूटकिट का पता लगाने में कठिनाई होती है, जैसे वे सभी कर्नेल-मोड रूटकिट के साथ करते हैं, क्योंकि बूटकिट ओएस में बिल्कुल भी नहीं रहते हैं। शुक्र है, बूटकिट अप्रचलित हो गए हैं , चूंकि विंडोज 8 और विंडोज 10 दोनों ही सिक्योर बूट फीचर से उनका मुकाबला करते हैं।

वर्चुअल रूटकिट

वर्चुअल मशीन एक भौतिक कंप्यूटर पर होस्ट किए गए एक अलग कंप्यूटर का सॉफ्टवेयर-आधारित अनुकरण है। वर्चुअल मशीन का उपयोग एक मशीन पर कई ऑपरेटिंग सिस्टम चलाने के लिए या एक अलग वातावरण में प्रोग्राम का परीक्षण करने के लिए किया जाता है।

वर्चुअल रूटकिट, या वर्चुअल मशीन-आधारित रूटकिट (VMBR), स्वयं को मूल OS के नीचे लोड करें, फिर उस OS को वर्चुअल मशीन पर रखें . क्योंकि वे कंप्यूटर के OS से अलग चलते हैं, इसलिए उनका पता लगाना बहुत मुश्किल होता है।

रूटकिट उदाहरण

जब एक नया रूटकिट सामने आता है, तो यह तुरंत साइबर सुरक्षा में सबसे जरूरी मुद्दों में से एक बन जाता है। आइए इतिहास के कुछ सबसे प्रसिद्ध रूटकिट उदाहरणों पर एक नज़र डालें, कुछ हैकर्स द्वारा बनाए गए, और अन्य आश्चर्यजनक रूप से बड़े निगमों द्वारा बनाए और उपयोग किए गए।

रूटकिट हमलों के कुछ सबसे प्रसिद्ध उदाहरणों की एक समयरेखा।

रूटकिट हमलों के कुछ सबसे प्रसिद्ध उदाहरणों की एक समयरेखा।

-

1990: लेन डेविस और स्टीवन डैक ने पहला ज्ञात रूटकिट create बनाया SunOS Unix OS के लिए Sun Microsystems पर।

-

1999: ग्रेग हॉगलुंड ने NTRootkit नामक ट्रोजन के अपने निर्माण का वर्णन करते हुए एक लेख प्रकाशित किया , विंडोज़ के लिए पहला रूटकिट। यह रूटकिट वायरस का एक उदाहरण है जो कर्नेल मोड में काम करता है।

-

2003: उपयोगकर्ता-मोड HackerDefender रूटकिट विंडोज 2000 और विंडोज एक्सपी के लिए आता है। HackerDefender के उद्भव ने इसके और एंटी-रूटकिट टूल RootkitRevealer के बीच बिल्ली-और-चूहे के खेल को जन्म दिया।

-

2004: एक रूटकिट का उपयोग वोडाफोन ग्रीस नेटवर्क पर 100 से अधिक मोबाइल फोन को टैप करने के लिए किया जाता है, जिसमें देश के प्रधान मंत्री द्वारा इस्तेमाल किया गया फोन भी शामिल है, जिसे ग्रीक वाटरगेट के नाम से जाना जाएगा। ।

-

2005: उपभोक्ताओं से अग्रिम सहमति प्राप्त किए बिना - एक एंटी-पायरेसी टूल के रूप में रूटकिट स्थापित करने वाली सीडी को वितरित करने के बाद सोनी बीएमजी एक बड़े घोटाले के साथ आ गया।

-

2008: TDL-4 बूटकिट, जिसे तब TDL-1 . के नाम से जाना जाता था , कुख्यात एल्यूरॉन ट्रोजन को ईंधन देता है, जिसका उपयोग बॉटनेट बनाने और बनाए रखने के लिए किया जाता है।

-

2009: The proof-of-concept Machiavelli rootkit targets macOS (then called Mac OS X), demonstrating that Macs are vulnerable to malware like rootkits, too.

-

2010: The Stuxnet worm , allegedly co-developed by the US and Israel, used a rootkit to conceal its presence while targeting Iran’s nuclear program.

-

2012: A 20 MB modular malware known as Flame — comparatively massive since lots of malware is under 1 MB — wreaks havoc across infrastructure in the Middle East and North Africa.

-

2018: LoJax is the first rootkit that infects a computer’s UEFI, the firmware that controls the motherboard, letting LoJax survive an operating system reinstall.

-

2019: This recent rootkit attack comes from Scranos , a rootkit that steals passwords and payment details stored in your browser. And, notably, it turns your computer into a clickfarm to secretly generate video revenue and YouTube subscribers.

Protect your devices with anti-rootkit software

Trusted by over 400 million users around the world, Avast defends against all types of malware, including rootkits. When you install Avast One, you’re equipping yourself with one of the strongest rootkit scanners and removers available. You’ll get rootkit protection at its best — along with a suite of other security and privacy features — absolutely free.