आपको सुरक्षित और उत्पादक बनाए रखते हुए, डेटा की सुरक्षा और कहीं भी पहुंच के लिए ज़ीरो ट्रस्ट सिद्धांतों के साथ बनाया गया है।

परिचय

डिजिटल परिवर्तन का त्वरण और दूरस्थ और संकर कार्यस्थलों का विस्तार संगठनों, समुदायों और व्यक्तियों के लिए नए अवसर लाता है। नतीजतन, हमारी कार्यशैली बदल गई है। और अब पहले से कहीं अधिक, कर्मचारियों को जहां कहीं भी काम होता है, सहयोग करने और उत्पादक बने रहने के लिए सरल, सहज उपयोगकर्ता अनुभव की आवश्यकता होती है। लेकिन पहुंच के विस्तार और कहीं भी काम करने की क्षमता ने नए खतरों और जोखिमों को भी पेश किया है। Microsoft द्वारा कमीशन की गई सुरक्षा सिग्नल रिपोर्ट के नवीनतम आंकड़ों के अनुसार, उपाध्यक्ष और उससे ऊपर के स्तर पर 75% सुरक्षा निर्णय लेने वालों को लगता है कि हाइब्रिड कार्य के लिए कदम उनके संगठन को सुरक्षा खतरों के प्रति अधिक संवेदनशील बना देता है।

Microsoft में, हम ग्रह पर प्रत्येक व्यक्ति और प्रत्येक संगठन को अधिक हासिल करने के लिए सशक्त बनाने . के लिए कड़ी मेहनत करते हैं . हम ग्राहकों को सुरक्षित बनाने और आश्वस्त रहने में मदद करने के लिए प्रतिबद्ध हैं। हर साल सुरक्षा में $1 बिलियन से अधिक निवेश, 3,500 से अधिक समर्पित सुरक्षा पेशेवर, और दुनिया भर में उपयोग किए जाने वाले लगभग 1.3 बिलियन Windows 10 उपकरणों के साथ, हमें अपने ग्राहकों के सामने आने वाले खतरों के बारे में गहरी जानकारी है।

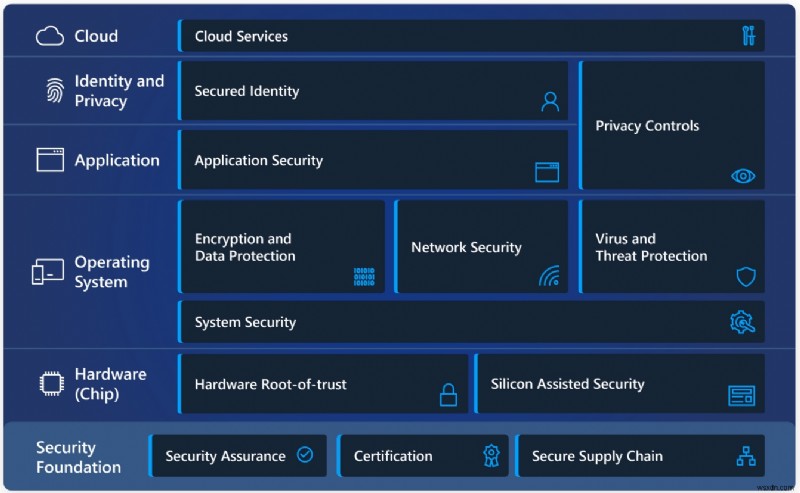

हमारे ग्राहकों को ऐसे आधुनिक सुरक्षा समाधान चाहिए जो कहीं भी संपूर्ण सुरक्षा प्रदान करें। Windows 11 हाइब्रिड कार्य के नए युग के लिए ज़ीरो ट्रस्ट सिद्धांतों के साथ एक बिल्ड है। ज़ीरो ट्रस्ट एक सुरक्षा मॉडल है जो इस आधार पर आधारित है कि सुरक्षा और अखंडता साबित होने तक कोई भी उपयोगकर्ता या डिवाइस कहीं भी एक्सेस नहीं कर सकता है। Windows 11 चिप से क्लाउड तक उन्नत सुरक्षा के लिए हार्डवेयर और सॉफ़्टवेयर दोनों में निर्मित नई आवश्यकताओं के साथ सुरक्षा आधार रेखा को बढ़ाता है . विंडोज 11 के साथ, हमारे ग्राहक सुरक्षा से समझौता किए बिना हाइब्रिड उत्पादकता और नए अनुभव सक्षम कर सकते हैं।

लगभग 80% सुरक्षा निर्णय निर्माताओं का कहना है कि उभरते खतरों से अकेले सॉफ़्टवेयर पर्याप्त सुरक्षा नहीं है। 1

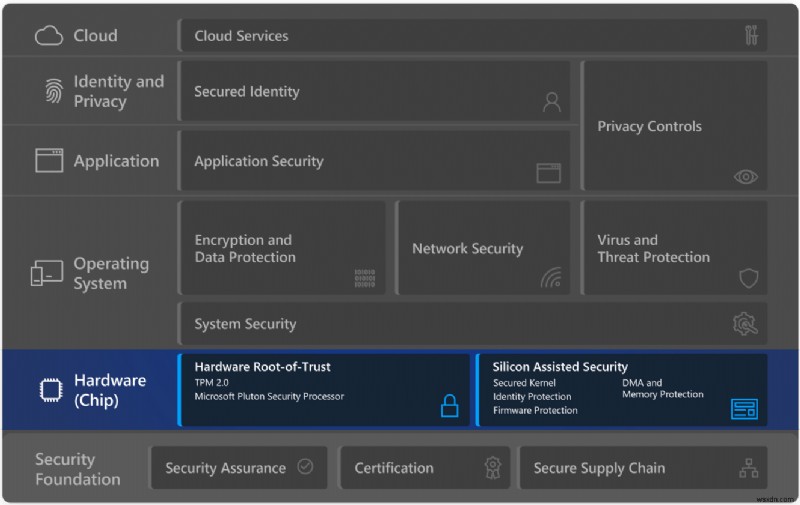

विंडोज 11 में सीपीयू से लेकर क्लाउड तक की सुरक्षा के लिए हार्डवेयर और सॉफ्टवेयर एक साथ काम करते हैं। इस सरल आरेख में सुरक्षा की परतें देखें और नीचे हमारी सुरक्षा प्राथमिकताओं का संक्षिप्त विवरण प्राप्त करें।

Windows 11 ज़ीरो ट्रस्ट सुरक्षा कैसे सक्षम करता है

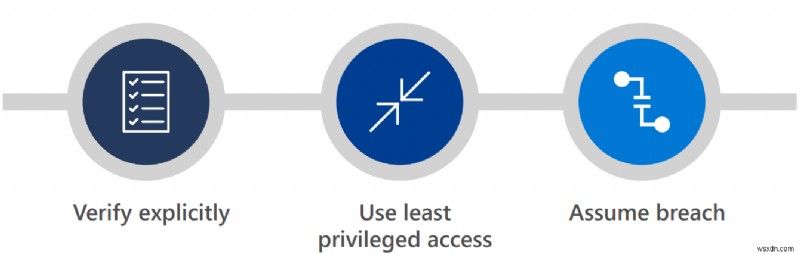

जीरो ट्रस्ट सिद्धांत तीन गुना हैं। सबसे पहले, स्पष्ट रूप से सत्यापित करें। उपयोगकर्ता पहचान, स्थान, डिवाइस स्वास्थ्य, सेवा या कार्यभार, डेटा वर्गीकरण और विसंगतियों सहित सभी उपलब्ध डेटा बिंदुओं के आधार पर हमेशा प्रमाणित और अधिकृत करें। दूसरा कम से कम विशेषाधिकार प्राप्त पहुंच का उपयोग करता है, उपयोगकर्ता की पहुंच को समय-समय पर और पर्याप्त-पहुंच, जोखिम-आधारित अनुकूली नीतियों और डेटा सुरक्षा को सुरक्षित डेटा और उत्पादकता में मदद करने के लिए सीमित करता है। और अंत में, उल्लंघन मान लें। मान लें कि ब्रीच इस तरह से काम करता है जो ब्लास्ट रेडियस और सेगमेंट एक्सेस को कम करता है। एंड-टू-एंड एन्क्रिप्शन सत्यापित करें और खतरे का पता लगाने और बचाव को बेहतर बनाने के लिए दृश्यता प्राप्त करने के लिए एनालिटिक्स का उपयोग करें।

विंडोज 11 के लिए, सत्यापन का शून्य ट्रस्ट सिद्धांत स्पष्ट रूप से उपकरणों और उपयोगकर्ताओं दोनों द्वारा पेश किए गए जोखिमों पर लागू होता है। इसके अलावा, विंडोज़ 11 चिप-टू-क्लाउड सुरक्षा प्रदान करता है, आईटी प्रशासकों को यह निर्धारित करने के लिए सत्यापन और माप देता है कि क्या कोई उपकरण आवश्यकताओं को पूरा करता है और उस पर भरोसा किया जा सकता है। और विंडोज 11 माइक्रोसॉफ्ट इंट्यून और एज़ूर एक्टिव डायरेक्ट्री के साथ बॉक्स से बाहर काम करता है, इसलिए एक्सेस निर्णय और प्रवर्तन निर्बाध हैं। साथ ही, आईटी प्रशासक विंडोज 11 को आसानी से अनुकूलित कर सकते हैं ताकि विशिष्ट उपयोगकर्ता और एक्सेस, गोपनीयता, अनुपालन आदि के लिए नीति संबंधी आवश्यकताओं को पूरा किया जा सके।

व्यक्तिगत उपयोगकर्ता भी मजबूत सुरक्षा उपायों से लाभान्वित होते हैं, जिसमें हार्डवेयर-आधारित सुरक्षा और पासवर्ड रहित सुरक्षा के लिए नए मानक शामिल हैं। अब, सभी उपयोगकर्ता संभावित जोखिम भरे पासवर्ड को Microsoft प्रमाणक ऐप के साथ पहचान का सुरक्षित प्रमाण प्रदान करके, चेहरे या फ़िंगरप्रिंट से साइन इन करके बदल सकते हैं, 2 फ़ोन या ईमेल पर भेजी गई सुरक्षा कुंजी या सत्यापन कोड।

Windows 11 सुरक्षा प्राथमिकताओं का अवलोकन

सुरक्षा, डिफ़ॉल्ट रूप से

सर्वेक्षण में शामिल लगभग 90% सुरक्षा निर्णयकर्ताओं का कहना है कि पुराने हार्डवेयर संगठनों को हमलों के लिए अधिक खुला छोड़ देते हैं, और यह कि अधिक आधुनिक हार्डवेयर भविष्य के खतरों से

की रक्षा करने में मदद करेंगे। विंडोज 10 के नवाचारों पर निर्माण करते हुए, हमने अपने निर्माता और सिलिकॉन भागीदारों के साथ काम किया है ताकि बढ़ते खतरे के परिदृश्य को पूरा करने और अधिक हाइब्रिड कार्य और सीखने को सक्षम करने के लिए अतिरिक्त हार्डवेयर सुरक्षा क्षमताएं प्रदान की जा सकें। विंडोज 11 के साथ हार्डवेयर सुरक्षा आवश्यकताओं का नया सेट एक ऐसी नींव बनाने के लिए डिज़ाइन किया गया है जो हमलों के लिए और भी मजबूत और अधिक लचीला है।

उन्नत हार्डवेयर और ऑपरेटिंग सिस्टम सुरक्षा

चिप पर शुरू होने वाले हार्डवेयर-आधारित आइसोलेशन सुरक्षा के साथ, विंडोज 11 ऑपरेटिंग सिस्टम से अलग, अतिरिक्त सुरक्षा बाधाओं के पीछे संवेदनशील डेटा संग्रहीत करता है। नतीजतन, एन्क्रिप्शन कुंजी और उपयोगकर्ता क्रेडेंशियल सहित जानकारी अनधिकृत पहुंच और छेड़छाड़ से सुरक्षित है। विंडोज 11 में, हार्डवेयर और सॉफ्टवेयर ऑपरेटिंग सिस्टम की सुरक्षा करते हैं, वर्चुअलाइजेशन-आधारित सुरक्षा (वीबीएस) और सिक्योर बूट बिल्ट-इन और नए सीपीयू पर डिफ़ॉल्ट रूप से सक्षम होते हैं। भले ही बुरे अभिनेता अंदर आ जाएं, लेकिन वे दूर नहीं जाते। VBS ऑपरेटिंग सिस्टम से मेमोरी के एक सुरक्षित क्षेत्र को बनाने और अलग करने के लिए हार्डवेयर वर्चुअलाइजेशन सुविधाओं का उपयोग करता है। यह

पृथक वातावरण कई सुरक्षा समाधानों को होस्ट करता है, ऑपरेटिंग सिस्टम में कमजोरियों से सुरक्षा बढ़ाता है और दुर्भावनापूर्ण कारनामों के उपयोग को रोकता है। क्लाउड सेवाओं के साथ डिवाइस स्वास्थ्य सत्यापन के साथ, विंडोज 11 शून्य विश्वास के लिए तैयार है।

मजबूत एप्लिकेशन सुरक्षा और गोपनीयता नियंत्रण

व्यक्तिगत और व्यावसायिक जानकारी को सुरक्षित और निजी रखने में मदद करने के लिए, विंडोज 11 में महत्वपूर्ण डेटा और कोड अखंडता की सुरक्षा के लिए एप्लिकेशन सुरक्षा की कई परतें हैं। एप्लिकेशन अलगाव और नियंत्रण, कोड अखंडता, गोपनीयता नियंत्रण, और कम से कम विशेषाधिकार सिद्धांत डेवलपर्स को जमीन से सुरक्षा और गोपनीयता बनाने में सक्षम बनाते हैं। यह एकीकृत सुरक्षा उल्लंघनों और मैलवेयर से सुरक्षा करती है, डेटा को निजी रखने में मदद करती है, और आईटी व्यवस्थापकों को आवश्यक नियंत्रण देती है।

विंडोज 11 में, माइक्रोसॉफ्ट डिफेंडर एप्लीकेशन गार्ड 3 अविश्वसनीय वेबसाइटों और Microsoft Office फ़ाइलों को कंटेनरों में अलग करने के लिए हाइपर- V वर्चुअलाइजेशन तकनीक का उपयोग करता है, जो होस्ट ऑपरेटिंग सिस्टम और एंटरप्राइज़ डेटा से अलग और एक्सेस करने में असमर्थ है। गोपनीयता की रक्षा के लिए, विंडोज 11 इस पर अधिक नियंत्रण भी प्रदान करता है कि कौन से ऐप्स और सुविधाएं डिवाइस स्थान या कैमरा और माइक्रोफ़ोन जैसे एक्सेस संसाधनों जैसे डेटा एकत्र और उपयोग कर सकती हैं।

सुरक्षित पहचान

पासवर्ड का उपयोग करना असुविधाजनक है और साइबर अपराधियों के लिए प्रमुख लक्ष्य हैं- और वे वर्षों से डिजिटल सुरक्षा का एक महत्वपूर्ण हिस्सा रहे हैं। यह विंडोज 11 के साथ उपलब्ध पासवर्ड रहित सुरक्षा के साथ बदल जाता है। एक सुरक्षित प्राधिकरण प्रक्रिया के बाद, हार्डवेयर और सॉफ्टवेयर सुरक्षा की परतों के पीछे क्रेडेंशियल्स को सुरक्षित किया जाता है, जिससे उपयोगकर्ताओं को उनके ऐप्स और क्लाउड सेवाओं तक सुरक्षित, पासवर्ड रहित पहुंच मिलती है।

व्यक्तिगत उपयोगकर्ता अपने Microsoft खाते से पासवर्ड निकाल सकते हैं और Microsoft

प्रमाणक ऐप,

4

का उपयोग कर सकते हैं विंडोज हैलो,

5

एक FIDO2 सुरक्षा कुंजी, एक स्मार्ट कार्ड, या उनके फ़ोन या ईमेल पर भेजा गया सत्यापन कोड। IT व्यवस्थापक और उपभोक्ता Windows 11

उपकरणों को पासवर्ड रहित आउट-ऑफ़-द-बॉक्स के रूप में सेट कर सकते हैं, जो Fast Identity Online (FIDO) मानकों के साथ संरेखण में Windows Hello जैसी तकनीकों का लाभ उठा सकते हैं। Windows 11, VBS और Microsoft क्रेडेंशियल गार्ड के साथ संयुक्त TPM 2.0 सहित चिप-स्तरीय हार्डवेयर सुरक्षा के साथ क्रेडेंशियल की सुरक्षा करता है।

क्लाउड सेवाओं से कनेक्ट करना

Windows 11 सुरक्षा शून्य-विश्वास को क्लाउड तक बढ़ाती है, नीतियों, नियंत्रणों, प्रक्रियाओं और तकनीकों को सक्षम करती है जो आपके डिवाइस, डेटा, एप्लिकेशन और पहचान को कहीं से भी सुरक्षित रखने के लिए एक साथ काम करती हैं। Microsoft यह प्रमाणित करने के लिए टूल के अतिरिक्त पहचान, संग्रहण और एक्सेस प्रबंधन के लिए व्यापक क्लाउड सेवाएं प्रदान करता है कि आपके नेटवर्क से कनेक्ट होने वाला कोई भी Windows डिवाइस भरोसेमंद है। आप Microsoft Intune जैसी आधुनिक डिवाइस प्रबंधन (MDM) सेवा के साथ अनुपालन और सशर्त पहुंच भी लागू कर सकते हैं जो क्लाउड के माध्यम से एप्लिकेशन और डेटा तक पहुंच को नियंत्रित करने के लिए Azure Active Directory के साथ काम करती है। 6

हार्डवेयर सुरक्षा

आधुनिक खतरों के लिए उपयोगकर्ताओं, डेटा और उपकरणों को सुरक्षित रखने के लिए हार्डवेयर सुरक्षा और सॉफ़्टवेयर सुरक्षा तकनीकों के बीच एक मजबूत संरेखण के साथ आधुनिक सुरक्षा की आवश्यकता होती है। अकेले ऑपरेटिंग सिस्टम साइबर अपराधियों द्वारा कंप्यूटर से समझौता करने के लिए उपयोग किए जाने वाले उपकरणों और तकनीकों की विस्तृत श्रृंखला से रक्षा नहीं कर सकता है। एक बार अंदर जाने के बाद, घुसपैठियों का पता लगाना मुश्किल हो सकता है, जबकि महत्वपूर्ण डेटा या क्रेडेंशियल चोरी करने से लेकर निम्न-स्तरीय डिवाइस फ़र्मवेयर में मैलवेयर लगाने तक कई नापाक गतिविधियों में शामिल होते हुए, जिन्हें पहचानना और निकालना मुश्किल हो जाता है। ये नए खतरे हार्डवेयर की गणना के लिए कहते हैं जो बहुत ही मूल तक सुरक्षित है, जिसमें हार्डवेयर चिप्स और प्रोसेसर शामिल हैं जो संवेदनशील व्यावसायिक जानकारी संग्रहीत करते हैं। हार्डवेयर में सुरक्षा क्षमताओं का निर्माण करके हम उन सभी कमजोरियों को दूर कर सकते हैं जो

पहले अकेले सॉफ्टवेयर में मौजूद थीं। यह सॉफ़्टवेयर में समान सुरक्षा क्षमता को लागू करने की तुलना में अक्सर महत्वपूर्ण प्रदर्शन जीत प्रदान करता है, जिससे सिस्टम के प्रदर्शन को मापने योग्य हिट किए बिना सिस्टम की समग्र सुरक्षा में वृद्धि होती है।

विंडोज 11 के साथ, माइक्रोसॉफ्ट ने विंडोज के अब तक के सबसे सुरक्षित संस्करण को डिजाइन करने के लिए हार्डवेयर सुरक्षा बार बढ़ाया है। हमने डीओडी, एनएसए, और यूके की एनसीएससी, और हमारी अपनी माइक्रोसॉफ्ट सुरक्षा टीम सहित दुनिया भर के प्रमुख विशेषज्ञों से खतरे की खुफिया और इनपुट के आधार पर हार्डवेयर आवश्यकताओं और डिफ़ॉल्ट सुरक्षा सुविधाओं को सावधानी से चुना है। हमने अपने चिप और डिवाइस निर्माण भागीदारों के साथ सॉफ्टवेयर, फ़र्मवेयर और हार्डवेयर में उन्नत सुरक्षा क्षमताओं को एकीकृत करने के लिए काम किया है ताकि चिप से क्लाउड तक की सुरक्षा करने वाला कड़ा एकीकरण बनाया जा सके।

हार्डवेयर रूट-ऑफ-ट्रस्ट और सिलिकॉन-असिस्टेड सुरक्षा के एक शक्तिशाली संयोजन के माध्यम से, विंडोज 11 आउट-ऑफ-द-बॉक्स अंतर्निहित हार्डवेयर सुरक्षा प्रदान करता है।

हार्डवेयर रूट-ऑफ़-ट्रस्ट

एक हार्डवेयर रूट-ऑफ-ट्रस्ट सिस्टम की अखंडता को बनाए रखने और बनाए रखने में मदद करता है क्योंकि हार्डवेयर चालू होता है, फर्मवेयर लोड करता है, और फिर ऑपरेटिंग सिस्टम लॉन्च करता है। हार्डवेयर रूटऑफ़-ट्रस्ट सिस्टम के लिए दो महत्वपूर्ण सुरक्षा लक्ष्यों को पूरा करता है। यह फर्मवेयर और ऑपरेटिंग सिस्टम कोड को सुरक्षित रूप से मापता है जो सिस्टम को बूट करता है ताकि मैलवेयर बूट कोड को संक्रमित न कर सके और अपनी उपस्थिति छुपा सके। हार्डवेयर रूट-ऑफ-ट्रस्ट भी ऑपरेटिंग सिस्टम और क्रिप्टोग्राफ़िक कुंजियों, डेटा और कोड को संग्रहीत करने के लिए अनुप्रयोगों से अलग एक अत्यधिक सुरक्षित क्षेत्र प्रदान करता है। यह सुरक्षा विंडोज प्रमाणीकरण स्टैक, सिंगल साइन-ऑन टोकन, विंडोज हैलो बायोमेट्रिक स्टैक और बिटलॉकर वॉल्यूम एन्क्रिप्शन कुंजी जैसे महत्वपूर्ण संसाधनों की सुरक्षा करती है।

विश्वसनीय प्लेटफ़ॉर्म मॉड्यूल (TPM)

एक टीपीएम को हार्डवेयर-आधारित सुरक्षा-संबंधी कार्य प्रदान करने और अवांछित छेड़छाड़ को रोकने में मदद करने के लिए डिज़ाइन किया गया है। टीपीएम सिस्टम हार्डवेयर, प्लेटफॉर्म मालिकों और उपयोगकर्ताओं के लिए सुरक्षा और गोपनीयता लाभ प्रदान करते हैं। विंडोज हैलो, बिटलॉकर, विंडोज डिफेंडर सिस्टम गार्ड, और कई अन्य विंडोज विशेषताएं कुंजी पीढ़ी, सुरक्षित भंडारण, एन्क्रिप्शन, बूट अखंडता माप, सत्यापन, और कई अन्य क्षमताओं के लिए टीपीएम पर निर्भर करती हैं। बदले में ये क्षमताएं ग्राहकों को उनकी पहचान और डेटा की सुरक्षा को मजबूत करने में मदद करती हैं।

टीपीएम विनिर्देश के 2.0 संस्करण में क्रिप्टोग्राफिक एल्गोरिथम लचीलेपन जैसे महत्वपूर्ण संवर्द्धन शामिल हैं जो मजबूत क्रिप्टो एल्गोरिदम और ग्राहकों के लिए पसंदीदा वैकल्पिक एल्गोरिदम का उपयोग करने की क्षमता को सक्षम बनाता है। विंडोज 10 से शुरू होकर, माइक्रोसॉफ्ट के हार्डवेयर प्रमाणन के लिए सभी नए विंडोज पीसी की आवश्यकता होती है जिसमें टीपीएम 2.0 को डिफ़ॉल्ट रूप से बनाया और सक्षम किया जाता है। विंडोज 11 के साथ, नए और अपग्रेड किए गए दोनों उपकरणों में टीपीएम 2.0 होना चाहिए। आवश्यकता सभी विंडोज 11 उपकरणों में सुरक्षा स्थिति को मजबूत करती है और यह सुनिश्चित करने में मदद करती है कि ये डिवाइस भविष्य की सुरक्षा क्षमताओं से लाभान्वित हो सकते हैं जो एक हार्डवेयर रूट-ऑफ-ट्रस्ट पर निर्भर करती हैं।

अपने पीसी पर विंडोज 11 टीपीएम विनिर्देशों और टीपीएम 2.0 को सक्षम करने के बारे में और जानें।

प्लूटन सुरक्षा प्रोसेसर

माइक्रोसॉफ्ट प्लूटन सुरक्षा प्रोसेसर, चिप पर सुरक्षा प्रदान करता है। प्लूटन एक हार्डवेयर रूट-ऑफ-ट्रस्ट है जिसे माइक्रोसॉफ्ट ने हमारे सिलिकॉन भागीदारों के साथ साझेदारी में डिजाइन किया है जिसका उद्देश्य आधुनिक पीसी द्वारा उभरते खतरे के परिदृश्य को संबोधित करने के लिए आवश्यक मजबूती और लचीलापन प्रदान करना है। प्लूटन डिज़ाइन हार्डवेयर रूट-ऑफ़ ट्रस्ट को सीधे सीपीयू के समान सिलिकॉन सब्सट्रेट में एम्बेड करता है। यह महत्वपूर्ण डिजाइन सिद्धांत एक सामान्य कमजोरी को समाप्त करता है जब रूट-ऑफ-ट्रस्ट सीपीयू से अलग मदरबोर्ड पर एक अन्य असतत चिप में स्थित होता है। कमजोरी यह है कि जबकि रूट-ऑफ-ट्रस्ट चिप स्वयं बहुत सुरक्षित हो सकती है, असतत रूट-ऑफ-ट्रस्ट और सीपीयू के बीच संचार पथ में एक कमजोर कड़ी है जिसका भौतिक हमलों द्वारा शोषण किया जा सकता है।

प्लूटन टीपीएम 2.0 उद्योग मानक का समर्थन करता है जिससे ग्राहकों को बिटलॉकर, विंडोज हैलो और विंडोज डिफेंडर सिस्टम गार्ड सहित टीपीएम पर निर्भर विंडोज सुविधाओं में बढ़ी हुई सुरक्षा से तुरंत लाभ मिलता है। टीपीएम 2.0 होने के अलावा, प्लूटन अन्य सुरक्षा कार्यक्षमता का भी समर्थन करता है जो टीपीएम 2.0 विनिर्देश के साथ संभव है, और यह एक्स्टेंसिबिलिटी अतिरिक्त प्लूटन फर्मवेयर और ओएस सुविधाओं को विंडोज अपडेट के माध्यम से समय के साथ वितरित करने की अनुमति देती है।

अन्य टीपीएम की तरह, क्रेडेंशियल, एन्क्रिप्शन कुंजी और अन्य संवेदनशील जानकारी प्लूटन से नहीं निकाली जा सकती, भले ही किसी हमलावर ने मैलवेयर स्थापित किया हो या पीसी पर पूर्ण भौतिक कब्जा हो। एन्क्रिप्शन कुंजी जैसे संवेदनशील डेटा को सुरक्षित रूप से प्लूटन प्रोसेसर के भीतर संग्रहीत करना, जो कि बाकी सिस्टम से अलग है, यह सुनिश्चित करने में मदद करता है कि उभरती हुई आक्रमण तकनीक जैसे कि सट्टा निष्पादन प्रमुख सामग्री तक नहीं पहुंच सकता है। प्लूटन में अद्वितीय सिक्योर हार्डवेयर क्रिप्टोग्राफी की (SHAK) तकनीक भी शामिल है। SHACK यह सुनिश्चित करने में मदद करता है कि सुरक्षित हार्डवेयर के बाहर कुंजियाँ कभी भी उजागर न हों, यहाँ तक कि स्वयं प्लूटन फ़र्मवेयर तक, Windows ग्राहकों के लिए अभूतपूर्व स्तर की सुरक्षा प्रदान करते हैं।

प्लूटन पूरे पीसी पारिस्थितिकी तंत्र में सिस्टम फर्मवेयर को अद्यतित रखने की प्रमुख सुरक्षा चुनौती को भी हल करता है। आज ग्राहक अपने सुरक्षा फ़र्मवेयर के लिए विभिन्न स्रोतों से अपडेट प्राप्त करते हैं, जिन्हें प्रबंधित करना मुश्किल हो सकता है, जिसके परिणामस्वरूप व्यापक अपडेट समस्याएँ हो सकती हैं। प्लूटन फर्मवेयर चलाने के लिए एक लचीला, अद्यतन करने योग्य प्लेटफ़ॉर्म प्रदान करता है जो Microsoft द्वारा लिखित, अनुरक्षित और अद्यतन की गई संपूर्ण सुरक्षा कार्यक्षमता को लागू करता है। प्लूटन को विंडोज अपडेट सेवा के साथ एकीकृत किया गया है, जो एक अरब से अधिक एंडपॉइंट सिस्टम में विश्वसनीय रूप से अपडेट वितरित करने के एक दशक से अधिक के परिचालन अनुभव से लाभान्वित है।

Microsoft प्लूटन सुरक्षा प्रोसेसर 2022 में शुरू होने वाले चुनिंदा नए विंडोज पीसी के साथ शिप करेगा। 7

सिलिकॉन असिस्टेड सिक्योरिटी

एक आधुनिक हार्डवेयर रूट-ऑफ-ट्रस्ट के अलावा, नवीनतम सीपीयू में कई अन्य क्षमताएं हैं जो ऑपरेटिंग सिस्टम को खतरों के खिलाफ सख्त करती हैं जैसे कि बूट प्रक्रिया की रक्षा करना, मेमोरी की अखंडता की रक्षा करना, सुरक्षा संवेदनशील गणना तर्क को अलग करना, और बहुत कुछ ।

सुरक्षित कर्नेल

वर्चुअलाइज़ेशन-आधारित सुरक्षा (VBS) , जिसे कोर आइसोलेशन के रूप में भी जाना जाता है, एक सुरक्षित प्रणाली में एक महत्वपूर्ण बिल्डिंग ब्लॉक है। वीबीएस सामान्य ऑपरेटिंग सिस्टम से अलग मेमोरी का एक सुरक्षित क्षेत्र बनाने के लिए सीपीयू के हार्डवेयर वर्चुअलाइजेशन निर्देशों का उपयोग करता है। विंडोज इस पृथक वीबीएस वातावरण का उपयोग सुरक्षा संवेदनशील ऑपरेटिंग सिस्टम कार्यों जैसे कि सुरक्षित कर्नेल और सुरक्षा संपत्ति जैसे प्रमाणित उपयोगकर्ता क्रेडेंशियल्स की सुरक्षा के लिए करता है। भले ही मैलवेयर मुख्य ओएस कर्नेल तक पहुंच प्राप्त कर लेता है, वीबीएस बहुत सीमित करता है और इसमें कारनामे होते हैं क्योंकि हाइपरवाइजर और वर्चुअलाइजेशन हार्डवेयर मैलवेयर को कोड निष्पादित करने या वीबीएस सुरक्षित वातावरण में चल रहे प्लेटफॉर्म रहस्यों तक पहुंचने से रोकने में मदद करते हैं।

हाइपरवाइजर-संरक्षित कोड अखंडता (HVCI) , जिसे स्मृति अखंडता भी कहा जाता है, मुख्य विंडोज कर्नेल के बजाय सुरक्षित VBS वातावरण के अंदर कर्नेल मोड कोड इंटीग्रिटी (KMCI) चलाने के लिए VBS का उपयोग करता है। यह उन हमलों को रोकने में मदद करता है जो ड्राइवर जैसे कर्नेल मोड कोड को संशोधित करने का प्रयास करते हैं। KMCI की भूमिका यह जांचना है कि सभी कर्नेल कोड पर ठीक से हस्ताक्षर किए गए हैं और इसे चलाने की अनुमति देने से पहले छेड़छाड़ नहीं की गई है।

HVCI सुनिश्चित करता है कि केवल मान्य कोड को कर्नेल-मोड में निष्पादित किया जा सकता है। हाइपरविजर मेमोरी सुरक्षा को लागू करने के लिए प्रोसेसर वर्चुअलाइजेशन एक्सटेंशन का लाभ उठाता है जो कर्नेल-मोड सॉफ़्टवेयर को कोड निष्पादित करने से रोकता है जिसे पहले कोड अखंडता सबसिस्टम द्वारा सत्यापित नहीं किया गया है। HVCI WannaCry जैसे आम हमलों से बचाता है जो कर्नेल में दुर्भावनापूर्ण कोड डालने की क्षमता पर निर्भर करते हैं। HVCI दुर्भावनापूर्ण कर्नेल-मोड कोड के इंजेक्शन को तब भी रोक सकता है जब ड्राइवर और अन्य कर्नेल-मोड सॉफ़्टवेयर में बग हों।

सभी विंडोज 11 डिवाइस एचवीसीआई को सपोर्ट करेंगे और ज्यादातर नए डिवाइस वीबीएस और एचवीसीआई प्रोटेक्शन के साथ आएंगे जो डिफॉल्ट रूप से चालू हैं।

Windows 11 सिक्योर्ड-कोर पीसी

मार्च 2021 की सुरक्षा सिग्नल रिपोर्ट से पता चलता है कि पिछले दो वर्षों में 80% से अधिक उद्यमों ने कम से कम एक फर्मवेयर हमले का अनुभव किया है। वित्तीय सेवाओं, सरकार और स्वास्थ्य सेवा जैसे डेटा संवेदनशील उद्योगों के ग्राहकों के लिए, Microsoft ने सिक्योर्ड-कोर पीसी नामक एक विशेष श्रेणी के उपकरणों की पेशकश करने के लिए ओईएम भागीदारों के साथ काम किया है। डिवाइस फ़र्मवेयर परत, या डिवाइस कोर पर सक्षम अतिरिक्त सुरक्षा उपायों के साथ शिप करते हैं, जो विंडोज़ को रेखांकित करता है।

सिक्योर्ड-कोर पीसी रैंसमवेयर से कर्नेल अटैक जैसे उन्नत खतरों से सुरक्षा को मजबूत करते हैं। सुरक्षित-कोर पीसी मैलवेयर के हमलों को रोकने में मदद करते हैं और स्टार्टअप पर एक साफ और भरोसेमंद स्थिति में लॉन्च करके फर्मवेयर कमजोरियों को कम करने में मदद करते हैं, उनके ट्रैक में संक्रमण को रोकते हैं। वर्चुअलाइजेशन-आधारित सुरक्षा डिफ़ॉल्ट रूप से सक्षम हो जाती है। और अंतर्निहित हाइपरविजर-संरक्षित कोड अखंडता के साथ जो सिस्टम मेमोरी की सुरक्षा करता है, सुरक्षित-कोर पीसी सुनिश्चित करते हैं कि सभी ऑपरेटिंग सिस्टम कोड भरोसेमंद हैं, और निष्पादन योग्य केवल ज्ञात और अनुमोदित अधिकारियों द्वारा हस्ताक्षरित हैं।

सुरक्षित-कोर Windows 11 PC के लाभों में शामिल हैं:

- सॉफ़्टवेयर, हार्डवेयर, फ़र्मवेयर और पहचान सुरक्षा में एकीकृत शक्तिशाली सुरक्षा क्षमताएं

- सॉफ़्टवेयर, फ़र्मवेयर और हार्डवेयर में संक्रमण को रोकने में मदद करने वाली शक्तिशाली सुरक्षा क्षमताएं प्रदान करने के लिए Microsoft, डिवाइस निर्माताओं और चिप निर्माताओं के बीच गहरा एकीकरण

- स्टैक में सुरक्षा सुविधाएं डिवाइस निर्माताओं द्वारा डिफ़ॉल्ट रूप से सक्षम की जाती हैं, जिससे यह सुनिश्चित करने में मदद मिलती है कि ग्राहक शुरू से ही सुरक्षित हैं

सिक्योर्ड-कोर पीसी में मेमोरी प्रोटेक्शन

PCIe हॉटप्लग डिवाइस जैसे थंडरबोल्ट, USB4 और CFexpress उपयोगकर्ताओं को USB के समान अनुभव के साथ अपने पीसी में ग्राफिक्स कार्ड या अन्य PCI डिवाइस सहित बाहरी बाह्य उपकरणों के नए वर्ग संलग्न करने की अनुमति देते हैं। क्योंकि पीसीआई हॉटप्लग पोर्ट बाहरी और आसानी से सुलभ हैं, पीसी ड्राइव-बाय डायरेक्ट मेमोरी एक्सेस (डीएमए) हमलों के लिए अतिसंवेदनशील होते हैं। मेमोरी एक्सेस प्रोटेक्शन (कर्नेल डीएमए प्रोटेक्शन के रूप में भी जाना जाता है) पीसी को ड्राइव-बाय डीएमए हमलों से बचाता है जो इन बाहरी बाह्य उपकरणों को सीमित करके पीसीआई हॉटप्लग डिवाइस का उपयोग करते हैं

जब उपयोगकर्ता ने अपने पीसी को लॉक कर दिया हो तो मेमोरी को सीधे कॉपी करने के लिए।

ड्राइव-बाय डीएमए हमले आमतौर पर जल्दी होते हैं, जबकि सिस्टम मालिक मौजूद नहीं होता है। हमलों को सस्ते, ऑफ-द-शेल्फ हार्डवेयर और सॉफ़्टवेयर के साथ बनाए गए सरल से मध्यम हमलावर टूल के साथ किया जाता है, जिन्हें पीसी के डिस्सेप्लर की आवश्यकता नहीं होती है। उदाहरण के लिए, एक पीसी मालिक एक त्वरित कॉफी ब्रेक के लिए एक उपकरण छोड़ सकता है। इस बीच, एक हमलावर USB जैसी डिवाइस में प्लग करता है और मशीन के सभी रहस्यों से दूर चला जाता है या मैलवेयर इंजेक्ट करता है जो हमलावर को पीसी पर पूर्ण रिमोट कंट्रोल देता है, जिसमें लॉक स्क्रीन को बायपास करने की क्षमता भी शामिल है।

ध्यान दें, मेमोरी एक्सेस प्रोटेक्शन पुराने पोर्ट जैसे 1394/FireWire, PCMCIA, CardBus, या ExpressCard के माध्यम से DMA हमलों से सुरक्षा नहीं करता है।जानें कि कैसे पता करें कि आपका पीसी कर्नेल डीएमए सुरक्षा का समर्थन करता है या नहीं और कर्नेल डीएमए सुरक्षा आवश्यकताओं के बारे में।

सिक्योर्ड-कोर पीसी में फर्मवेयर सुरक्षा

सिक्योर्ड-कोर पीसी फर्मवेयर स्तर पर सुरक्षा की कई परतों के साथ रक्षा करते हैं, यह सुनिश्चित करने में मदद करते हैं कि डिवाइस हार्डवेयर-नियंत्रित स्थिति में सुरक्षित रूप से लॉन्च हो।

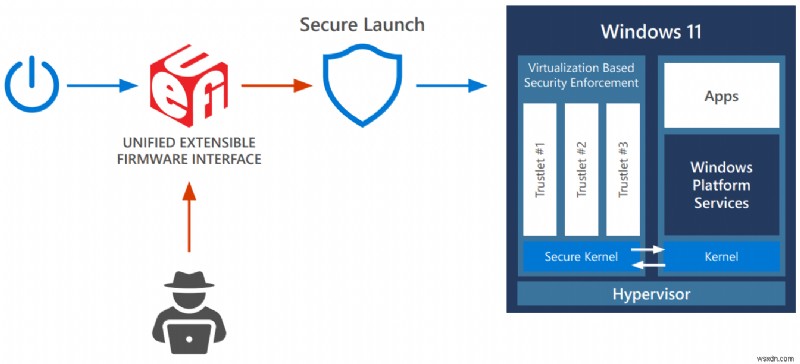

परिष्कृत मैलवेयर हमले आमतौर पर पता लगाने से बचने और दृढ़ता हासिल करने के लिए सिस्टम पर "बूटकिट्स" या "रूटकिट" स्थापित करने का प्रयास कर सकते हैं। यह दुर्भावनापूर्ण सॉफ़्टवेयर विंडोज़ लोड होने से पहले फ़र्मवेयर स्तर पर चल सकता है, या स्वयं विंडोज़ बूट प्रक्रिया के दौरान, सिस्टम को विशेषाधिकार के उच्चतम स्तर के साथ प्रारंभ करने में सक्षम बनाता है। चूंकि विंडोज़ में महत्वपूर्ण सबसिस्टम वर्चुअलाइजेशन-आधारित सुरक्षा का लाभ उठाते हैं, इसलिए हाइपरवाइजर की सुरक्षा तेजी से महत्वपूर्ण हो जाती है। यह सुनिश्चित करने के लिए कि कोई अनधिकृत फर्मवेयर या सॉफ्टवेयर विंडोज बूटलोडर से पहले शुरू नहीं हो सकता है, विंडोज पीसी यूनिफाइड एक्स्टेंसिबल फर्मवेयर इंटरफेस (यूईएफआई) सिक्योर बूट मानक पर भरोसा करते हैं। सुरक्षित बूट यह सुनिश्चित करने में मदद करता है कि केवल अधिकृत फर्मवेयर और विश्वसनीय डिजिटल हस्ताक्षर वाले सॉफ़्टवेयर ही निष्पादित हो सकते हैं। इसके अलावा, सभी बूट घटकों के माप को टीपीएम में सुरक्षित रूप से संग्रहीत किया जाता है ताकि बूट के एक गैर-अस्वीकार योग्य ऑडिट लॉग को स्थापित करने में मदद मिल सके जिसे स्टेटिक रूट ऑफ ट्रस्ट फॉर मेजरमेंट (एसआरटीएम) कहा जाता है।

विभिन्न यूईएफआई फर्मवेयर घटकों के साथ कई पीसी मॉडल का उत्पादन करने वाले हजारों पीसी विक्रेताओं के साथ, बूटअप पर अविश्वसनीय रूप से बड़ी संख्या में एसआरटीएम हस्ताक्षर और माप बन जाते हैं जो स्वाभाविक रूप से सुरक्षित बूट द्वारा भरोसा किया जाता है, जिससे किसी विशेष डिवाइस पर विश्वास को सीमित करना अधिक चुनौतीपूर्ण हो जाता है। उस डिवाइस को बूट करने के लिए आवश्यक है। विश्वास को बाधित करने के लिए दो तकनीकें मौजूद हैं:या तो ज्ञात "खराब" एसआरटीएम मापों की एक सूची बनाए रखें, जिसे ब्लॉक सूची भी कहा जाता है, जो स्वाभाविक रूप से भंगुर होने की कमी से ग्रस्त है; या ज्ञात "अच्छे" SRTM मापों, या एक अनुमति सूची की सूची बनाए रखें, जिसे बड़े पैमाने पर अप-टू-डेट रखना मुश्किल है।

सिक्योर्ड-कोर पीसी में, विंडोज डिफेंडर सिस्टम गार्ड सिक्योर लॉन्च इन मुद्दों को एक तकनीक के साथ संबोधित करता है जिसे डायनेमिक रूट ऑफ ट्रस्ट फॉर मेजरमेंट (DRTM) के रूप में जाना जाता है। डीआरटीएम सिस्टम को शुरू में सामान्य यूईएफआई सिक्योर बूट प्रक्रिया का पालन करने देता है, लेकिन विंडोज लॉन्च होने से पहले सिस्टम एक हार्डवेयर-नियंत्रित विश्वसनीय स्थिति में प्रवेश करता है जो सीपीयू को हार्डवेयर सुरक्षित कोड पथ पर मजबूर करता है। यदि मैलवेयर रूटकिट/बूटकिट ने यूईएफआई सिक्योर बूट को बायपास कर दिया है और मेमोरी में रह गया है, तो डीआरटीएम वर्चुअलाइजेशन-आधारित सुरक्षा वातावरण द्वारा संरक्षित रहस्यों और महत्वपूर्ण कोड तक पहुंचने से रोकेगा। सिस्टम मैनेजमेंट मोड (SMM) आइसोलेशन DRTM द्वारा प्रदान की गई सुरक्षा को SMM से हमले की सतह को कम करने में मदद करता है, जो कि x86-आधारित प्रोसेसर में एक निष्पादन मोड है जो हाइपरविजर की तुलना में उच्च प्रभावी विशेषाधिकार पर चलता है। इंटेल और एएमडी जैसे सिलिकॉन प्रदाताओं द्वारा प्रदान की गई क्षमताओं पर भरोसा करते हुए, एसएमएम अलगाव नीतियों को लागू करता है जो एसएमएम कोड को ओएस मेमोरी तक पहुंचने से रोकने जैसे प्रतिबंधों को लागू करता है। सिस्टम पर प्रभावी SMM आइसोलेशन नीति दूरस्थ सत्यापन सेवा को भी विश्वसनीय रूप से प्रदान की जा सकती है। 8

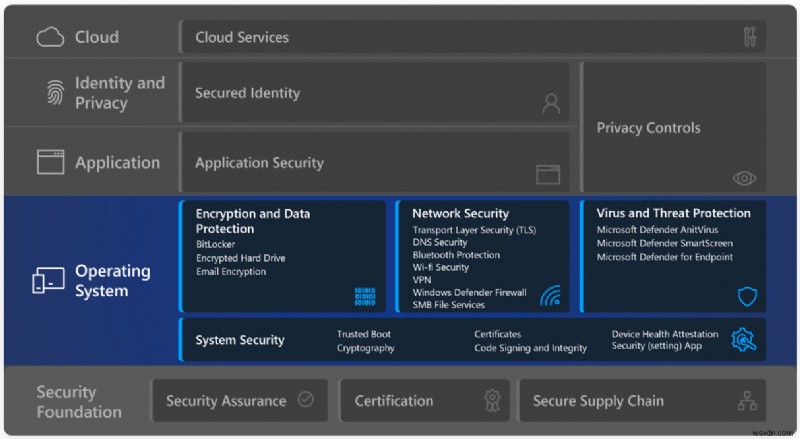

ऑपरेटिंग सिस्टम सुरक्षा

हार्डवेयर-आधारित सुरक्षा चिप से क्लाउड सुरक्षा की श्रृंखला में केवल एक कड़ी है। सुरक्षा और गोपनीयता उस OS पर भी निर्भर करती है जो आपकी जानकारी और पीसी के शुरू होने से लेकर उसकी सुरक्षा करता है।

आपको सुरक्षित रखने में मदद करने के लिए डिज़ाइन किए गए OS में व्यापक सुरक्षा उपायों के साथ Windows 11 अभी तक का सबसे सुरक्षित Windows है। इन उपायों में अंतर्निहित उन्नत एन्क्रिप्शन और डेटा सुरक्षा, मजबूत नेटवर्क और सिस्टम सुरक्षा, और हमेशा विकसित होने वाले वायरस और खतरों के खिलाफ बुद्धिमान सुरक्षा उपाय शामिल हैं। Windows 11 आपकी योजना, पहचान और जानकारी को सुरक्षित रखने में मदद करने के लिए आउट-ऑफ़-द-बॉक्स OS सुरक्षा के साथ अंतर्निहित हार्डवेयर सुरक्षा को बढ़ाता है।

सिस्टम सुरक्षा

विश्वसनीय बूट (UEFI सिक्योर बूट + मापित बूट)

ऑपरेटिंग सिस्टम की सुरक्षा में पहला कदम यह सुनिश्चित करना है कि प्रारंभिक हार्डवेयर और फर्मवेयर बूट अनुक्रमों ने अपने शुरुआती बूट अनुक्रमों को सुरक्षित रूप से समाप्त करने के बाद यह सुरक्षित रूप से बूट हो। सिक्योर बूट यूनिफाइड एक्स्टेंसिबल फर्मवेयर इंटरफेस (यूईएफआई) से विंडोज कर्नेल के ट्रस्टेड बूट अनुक्रम के माध्यम से एक सुरक्षित और विश्वसनीय पथ बनाता है। विंडोज बूट अनुक्रम पर मैलवेयर हमलों को यूईएफआई, बूटलोडर, कर्नेल और एप्लिकेशन वातावरण के बीच पूरे बूट अनुक्रम में हस्ताक्षर-प्रवर्तन हैंडशेक द्वारा अवरुद्ध किया जाता है।

जैसे ही पीसी बूट प्रक्रिया शुरू करता है, यह पहले सत्यापित करेगा कि फर्मवेयर डिजिटल रूप से हस्ताक्षरित है, फर्मवेयर रूटकिट के जोखिम को कम करता है। सिक्योर बूट फिर ऑपरेटिंग सिस्टम से पहले चलने वाले सभी कोड की जांच करता है और यह सुनिश्चित करने के लिए ओएस बूटलोडर के डिजिटल हस्ताक्षर की जांच करता है कि यह सिक्योर बूट पॉलिसी द्वारा विश्वसनीय है और इसके साथ छेड़छाड़ नहीं की गई है।

जहां से सिक्योर बूट छूटता है, वहां ट्रस्टेड बूट लेता है। विंडोज बूटलोडर विंडोज कर्नेल के डिजिटल हस्ताक्षर को लोड करने से पहले सत्यापित करता है। विंडोज कर्नेल, बदले में, विंडोज स्टार्टअप प्रक्रिया के हर दूसरे घटक को सत्यापित करता है, जिसमें बूट ड्राइवर, स्टार्टअप फाइलें और आपके एंटी-मैलवेयर उत्पाद का प्रारंभिक-लॉन्च एंटीमैलवेयर (ईएलएएम) ड्राइवर शामिल है। यदि इनमें से किसी भी फाइल के साथ छेड़छाड़ की गई है, तो बूटलोडर समस्या का पता लगाता है और दूषित घटक को लोड करने से इनकार करता है। विंडोज बूट अनुक्रम पर छेड़छाड़ या मैलवेयर हमलों को यूईएफआई, बूटलोडर, कर्नेल और एप्लिकेशन वातावरण के बीच हस्ताक्षर-प्रवर्तन हैंडशेक द्वारा अवरुद्ध किया जाता है।

अक्सर, विंडोज स्वचालित रूप से दूषित घटक की मरम्मत कर सकता है, विंडोज की अखंडता को बहाल कर सकता है और पीसी को सामान्य रूप से शुरू कर सकता है।

इन सुविधाओं के बारे में अधिक जानकारी के लिए और कैसे वे स्टार्टअप प्रक्रिया के दौरान रूटकिट और बूट किट को लोड होने से रोकने में मदद करते हैं, विंडोज बूट प्रक्रिया को सुरक्षित करें देखें।

विंडोज 11 के लिए जरूरी है कि सभी पीसी यूनिफाइड एक्स्टेंसिबल फर्मवेयर इंटरफेस (यूईएफआई) के सिक्योर बूट फीचर का इस्तेमाल करें।

क्रिप्टोग्राफी

क्रिप्टोग्राफी उपयोगकर्ता और सिस्टम डेटा की सुरक्षा के लिए एक गणितीय प्रक्रिया है, उदाहरण के लिए, डेटा को एन्क्रिप्ट करके ताकि केवल एक विशिष्ट प्राप्तकर्ता केवल उस प्राप्तकर्ता के पास एक कुंजी का उपयोग करके इसे पढ़ सके। क्रिप्टोग्राफी गोपनीयता के लिए एक आधार है जो डेटा को पढ़ने से इच्छित प्राप्तकर्ता को छोड़कर किसी को भी रोकता है, यह सुनिश्चित करने के लिए अखंडता जांच प्रदान करता है कि डेटा छेड़छाड़ से मुक्त है, और प्रमाणीकरण जो यह सुनिश्चित करने के लिए पहचान की पुष्टि करता है कि संचार सुरक्षित है। विंडोज़ में क्रिप्टोग्राफी स्टैक चिप से क्लाउड तक विस्तारित होता है जिससे सिस्टम और उपयोगकर्ता रहस्यों की सुरक्षा के लिए विंडोज़, एप्लिकेशन और सेवाएं सक्षम होती हैं।

विंडोज 11 पर क्रिप्टोग्राफी फेडरल इंफॉर्मेशन प्रोसेसिंग स्टैंडर्ड्स (FIPS) 140 सर्टिफिकेशन के अधीन है। FIPS 140 प्रमाणन यह सुनिश्चित करता है कि अमेरिकी सरकार द्वारा अनुमोदित एल्गोरिदम सही ढंग से लागू किया गया है (जिसमें हस्ताक्षर करने के लिए RSA, कुंजी समझौते के लिए NIST वक्र के साथ ECDH, सममित एन्क्रिप्शन के लिए AES, और हैशिंग के लिए SHA2) शामिल है, यह साबित करने के लिए मॉड्यूल अखंडता का परीक्षण करता है कि कोई छेड़छाड़ नहीं हुई है और साबित होता है एन्ट्रापी स्रोतों के लिए यादृच्छिकता।

Windows क्रिप्टोग्राफ़िक मॉड्यूल निम्न-स्तरीय आदिम प्रदान करते हैं जैसे:

- रैंडम नंबर जेनरेटर (RNG)

- एक्सटीएस, ईसीबी, सीबीसी, सीएफबी, सीसीएम, जीसीएम संचालन के मोड के साथ एईएस 128/256 के लिए समर्थन; आरएसए और डीएसए 2048, 3072, और 4096 कुंजी आकार; ECDSA ओवर कर्व्स P-256, P-384, P-521

- हैशिंग (SHA1, SHA-256, SHA-384, और SHA-512 के लिए समर्थन)

- हस्ताक्षर और सत्यापन (OAEP, PSS, PKCS1 के लिए पैडिंग समर्थन)

- मुख्य अनुबंध और कुंजी व्युत्पत्ति (एनआईएसटी-मानक प्राइम कर्व्स पी-256, पी-384, पी-521 और एचकेडीएफ पर ईसीडीएच के लिए समर्थन)

ये मूल रूप से क्रिप्टो एपीआई (सीएपीआई) और क्रिप्टोग्राफी नेक्स्ट जेनरेशन एपीआई (सीएनजी) के माध्यम से विंडोज़ पर उजागर होते हैं जो माइक्रोसॉफ्ट के ओपन-सोर्स क्रिप्टोग्राफिक लाइब्रेरी सिमक्रिप्ट द्वारा संचालित है। एप्लिकेशन डेवलपर निम्न-स्तरीय क्रिप्टोग्राफ़िक संचालन (BCrypt), कुंजी संग्रहण संचालन (NCrypt), स्थिर डेटा (DPAPI) की सुरक्षा, और सुरक्षित रूप से रहस्य (DPAPI-NG) साझा करने के लिए इन API का लाभ उठा सकते हैं।

प्रमाणपत्र

विंडोज़ प्रमाणपत्रों को संचालित और प्रबंधित करने के लिए कई एपीआई प्रदान करता है। सार्वजनिक कुंजी बुनियादी ढांचे (पीकेआई) के लिए प्रमाण पत्र महत्वपूर्ण हैं क्योंकि वे जानकारी की सुरक्षा और प्रमाणीकरण के लिए साधन प्रदान करते हैं। प्रमाणपत्र इलेक्ट्रॉनिक दस्तावेज़ होते हैं, जो X.509v3 स्वरूपण मानक के अनुरूप होते हैं, जिनका उपयोग सार्वजनिक कुंजी के स्वामित्व का दावा करने के लिए किया जाता है। सार्वजनिक कुंजी का उपयोग सर्वर और क्लाइंट की पहचान साबित करने, कोड अखंडता को मान्य करने और सुरक्षित ईमेल में उपयोग करने के लिए किया जाता है। Windows उपयोगकर्ताओं को प्रमाणपत्र समाप्ति या गलत कॉन्फ़िगरेशन के कारण संभावित आउटेज के जोखिम को कम करने के लिए समूह नीति के साथ सक्रिय निर्देशिका में प्रमाणपत्रों को स्वत:नामांकित और नवीनीकृत करने की क्षमता प्रदान करता है। विंडोज एक स्वचालित अद्यतन तंत्र के माध्यम से प्रमाणपत्रों को मान्य करता है जो प्रमाणपत्र ट्रस्ट सूची (सीटीएल) साप्ताहिक डाउनलोड करता है। विश्वसनीय रूट प्रमाणपत्रों का उपयोग अनुप्रयोगों द्वारा विश्वसनीय PKI पदानुक्रमों और डिजिटल प्रमाणपत्रों के संदर्भ के रूप में किया जाता है। विश्वसनीय और अविश्वसनीय प्रमाणपत्रों की सूची CTL में संग्रहित की जाती है और इसे Microsoft तृतीय-पक्ष रूट प्रोग्राम द्वारा अद्यतन किया जा सकता है। Microsoft तृतीय-पक्ष रूट प्रोग्राम में रूट उद्योग मानकों के अनुपालन को सुनिश्चित करने के लिए वार्षिक ऑडिट के माध्यम से नियंत्रित होते हैं। प्रमाणपत्र निरस्तीकरण के लिए, एक प्रमाणपत्र को अस्वीकृत CTL में एक अविश्वसनीय प्रमाणपत्र के रूप में जोड़ा जाता है जिसे दैनिक रूप से डाउनलोड किया जाता है, जिससे अविश्वसनीय प्रमाणपत्र तुरंत सभी उपयोगकर्ता उपकरणों पर विश्व स्तर पर निरस्त हो जाता है।

विंडोज़ इंटरप्राइज़ सर्टिफिकेट पिनिंग की भी पेशकश करती है ताकि उपयोगकर्ताओं को उनके आंतरिक डोमेन नामों को अवांछित प्रमाणपत्रों से सुरक्षित रखने में सक्षम बनाकर मैन-इन-द-बीच हमलों को कम करने में मदद मिल सके। एक वेब एप्लिकेशन के सर्वर प्रमाणीकरण प्रमाणपत्र श्रृंखला की जाँच यह सुनिश्चित करने के लिए की जाती है कि यह प्रमाणपत्रों के प्रतिबंधित सेट से मेल खाता है। नाम बेमेल को ट्रिगर करने वाला कोई भी वेब एप्लिकेशन इवेंट लॉगिंग शुरू कर देगा और Microsoft एज या इंटरनेट एक्सप्लोरर से उपयोगकर्ता की पहुंच को रोक देगा।

कोड हस्ताक्षर और अखंडता

कोड साइनिंग, जबकि अपने आप में एक सुरक्षा सुविधा नहीं है, विंडोज प्लेटफॉर्म पर फर्मवेयर, ड्राइवरों और सॉफ्टवेयर की अखंडता को स्थापित करने का अभिन्न अंग है। कोड हस्ताक्षर एक कोड हस्ताक्षर प्रमाणपत्र के निजी कुंजी भाग के साथ फ़ाइल के हैश को एन्क्रिप्ट करके और फ़ाइल में हस्ताक्षर को एम्बेड करके एक डिजिटल हस्ताक्षर बनाता है। This ensures that the file hasn’t been tampered with, the Windows code integrity process verifies the signed file by decrypting the signature to check the integrity of the file and confirm that it is from a reputable publisher.

All software written and published by Microsoft is code-signed to establish that Windows and Microsoft code has integrity, authenticity, and a positive reputation. Code signing is how Windows can differentiate its own code from external creators and prevents tampering when code is delivered to user devices.

The digital signature is evaluated across the Windows environment on Windows boot code, Windows kernel code, and Windows user-mode applications. Secure Boot and Code Integrity verify the signature on bootloaders, Options ROMs, and other boot components, to ensure that it is trusted and from reputable publishers. For drivers not produced by Microsoft, external Kernel Code Integrity verifies the signature on kernel drivers and requires that drivers be signed by Windows or certified by the Windows Hardware Compatibility Program (WHCP). This program tests externally produced drivers for hardware and Windows compatibility and ensures that they are malware-free. Lastly, user-mode code, applications, Appx/MSIX packaged apps, Windows OS component updates, driver install packages, and their signatures, are evaluated by WinVerifyTrust which relies on the Crypto API. These signatures are verified by confirming they are in the Microsoft Third-Party Root Program CTL, and thus trusted and not revoked by the certificate authority.

Device health attestation

Device health attestation and conditional access are used to grant access to corporate resources. This helps reinforce a Zero Trust paradigm that moves enterprise defenses from the static, network- based perimeters to focus on users, assets, and resources.

Conditional access evaluates identity signals to confirm that users are who they say they are before they are granted access to corporate resources. Windows 11 supports remote attestation to help confirm that devices are in a good state and have not been tampered with. This helps users access corporate resources whether they’re in the office, at home, or when they’re traveling.

Information about the firmware, boot process, and software, which is cryptographically stored in the security co-processor (TPM), is used to validate the security state of the device. Attestation provides assurance of trust as it can verify the identity and status of essential components and that the device, firmware, and boot process have not been altered. This capability helps organizations to manage access with confidence. Once the device is attested it can be granted access to resources.

Device health attestation determines:

- If the device can be trusted. This is determined with the help of a secure root-of-trust, or TPM. Devices can attest that the TPM is enabled and in the attestation flow.

- If the OS booted correctly. Many security risks can emerge during the boot process as this can be the most privileged component of the whole system.

- If the OS has the right set of security features enabled.

Windows includes many security features to help protect users from malware and attacks. However, security components are trustworthy only if the platform boots as expected and was not tampered with. As noted above, Windows relies on Unified Extensible Firmware Interface (UEFI) Secure Boot, ELAM, DRTM, Trusted Boot, and other low-level hardware and firmware security features to protect your PC from attacks. From the moment you power on your PC until your anti-malware starts, Windows is backed with the appropriate hardware configurations that help keep you safe. Measured and Trusted boot, implemented by bootloaders and BIOS, verifies and cryptographically records each step of the boot in a chained manner. These events are bound to the TPM that functions as a hardware root of trust. Remote attestation is the mechanism by which these events are read and verified by a service to provide a verifiable, unbiased, and tamper resilient report. Remote attestation is the trusted auditor of your system’s boot, allowing relying parties to bind trust to the device and its security. As an example, Microsoft Intune integrates with Microsoft Azure Attestation to review Windows device health comprehensively and connect this information with AAD conditional access. This integration is key for Zero Trust solutions that help bind trust to an untrusted device.

A summary of the steps involved in attestation and Zero Trust on the Windows device are as follows:

- During each step of the boot process, such as a file load, update of special variables, and more, information such as file hashes and signatures are measured in the TPM Platform Configuration Register (PCRs). The measurements are bound by a Trusted Computing Group specification that dictates what events can be recorded and the format of each event.

- Once Windows has booted, the attestor (or verifier) requests the TPM to get the measurements stored in its PCRs alongside the measured boot log. Together these form the attestation evidence that’s sent to the Microsoft Azure Attestation Service.

- The TPM is verified by using the keys/cryptographic material available on the chipset with an Azure Certificate Service.

- The above information is sent to the Azure Attestation service to verify that the device is safe.

Microsoft Intune integrates with Microsoft Azure Attestation to review Windows device health comprehensively and connect this information with AAD conditional access – see Microsoft Azure Attestation Service section. This integration is key for Zero Trust solutions that help bind trust to an untrusted device.

Windows security policy settings and auditing

Security policy settings are a critical part of your overall security strategy. Windows provides a robust set of security setting policies that IT administrators can use to help protect Windows devices and other resources in your organization. Security settings policies are rules that you can configure on a device, or multiple devices, to control:

- User authentication to a network or device.

- Resources that users are permitted to access.

- Whether to record a user’s or group’s actions in the event log.

- Membership in a group.

Security auditing is one of the most powerful tools that you can use to maintain the integrity of your network and assets. Auditing can help identify attacks, network vulnerabilities, and attacks against targets that you consider high value. Auditing can help identify attacks, network vulnerabilities, and attacks against targets that you consider high value. You can specify categories of security-related events to create an audit policy tailored to the needs of your organization.

All auditing categories are disabled when Windows is first installed. Before enabling them, follow these steps to create an effective security auditing policy:

- Identify your most critical resources and activities.

- Identify the audit settings you need to track them.

- Assess the advantages and potential costs associated with each resource or setting.

- Test these settings to validate your choices.

- Develop plans for deploying and managing your audit policy.

Windows security app

Visibility and awareness of device security and health is key to any action taken. The Windows built-in security application found in settings provides an at-a-glance view of the security status and health of your device. These insights help you identify issues and take action to make sure you’re protected. You can quickly see the status of your virus and threat protection, firewall and network security, device security controls, and more.

Learn more about the Windows security app.

Encryption and data protection

When people travel with their PCs, their confidential information travels with them. Wherever confidential data is stored, it must be protected against unauthorized access, whether through physical device theft or from malicious applications.

BitLocker

BitLocker Drive Encryption is a data protection feature that integrates with the operating system and addresses the threats of data theft or exposure from lost, stolen, or inappropriately decommissioned computers. BitLocker uses AES algorithm in XTS or CBC mode of operation with 128-bit or 256-bit key length to encrypt data on the volume. Cloud storage on Microsoft OneDrive or Azure6 can be used to save recovery key content. BitLocker can be managed by any MDM solution such as Microsoft Intune6 using a configuration service provider (CSP).

BitLocker provides encryption for the OS, fixed data, and removable data drives leveraging technologies like hardware security test interface (HSTI), Modern Standby, UEFI Secure Boot and TPM. Windows consistently improves data protection by improving existing options and providing new strategies.

Encrypted hard drive

Encrypted Hard Drive uses the rapid encryption provided by BitLocker Drive Encryption to enhance data security and management.

By offloading the cryptographic operations to hardware, encrypted hard drives increase BitLocker performance and reduce CPU usage and power consumption. Because encrypted hard drives encrypt data quickly, BitLocker deployment can be expanded across enterprise devices with little to no impact on productivity.

Encrypted hard drives provide:

- Better performance:Encryption hardware, integrated into the drive controller, allows the drive to operate at full data rate with no performance degradation.

- Strong security based in hardware:Encryption is always “on” and the keys for encryption never leave the hard drive. User authentication is performed by the drive before it will unlock, independently of the operating system.

- Ease of use:Encryption is transparent to the user, and the user does not need to enable it. Encrypted hard drives are easily erased using on-board encryption key; there is no need to re-encrypt data on the drive.

- Lower cost of ownership:There is no need for new infrastructure to manage encryption keys, since BitLocker leverages your existing infrastructure to store recovery information. Your device operates more efficiently because processor cycles do not need to be used forthe encryption process.

Encrypted hard drives are a new class of hard drives that are self-encrypted at a hardware level and allow for full disk hardware encryption.

Email encryption

Email encryption (also referred to as Windows S/MIME), enables users to encrypt outgoing email messages and attachments, so only intended recipients with digital identification (ID)—also called a certificate—can read them. Users can digitally sign a message, which verifies the identity of the sender and ensures the message has not been tampered with. These encrypted messages can be sent by a user to people within their organization as well as external contacts if they have their encryption certificates. However, recipients using Windows 10 Mail app can only read encrypted messages if the message is received on their Exchange account and they have corresponding decryption keys.

Encrypted messages can be read-only by recipients who have a certificate. If an encrypted message is sent to recipient(s) whose encryption certificates are not available, the app will prompt you to remove these recipients before sending the email.

Learn more about configuring S/MIME for Windows.

Network security

Windows 11 raises the bar for networking security by bringing a wide array of improvements, helping people work, learn, and play from almost anywhere with confidence. New DNS and TLS protocol versions strengthen the end-to-end protections needed for applications, web services, and Zero Trust networking. File access adds an untrusted network scenario with SMB over QUIC as well as new encryption and signing capabilities. Wi-Fi and Bluetooth advancements provide greater trust in connections to other devices. The VPN and Windows Defender Firewall platforms bring new ways to configure easily and debug quickly, ensuring IT administrators and third-party software are more effective.

Transport layer security (TLS)

Transport Layer Security (TLS) is the internet’s most deployed security protocol, encrypting data to provide a secure communication channel between two endpoints. Windows prefers the latest protocol versions and strong cipher suites by default and offers a full suite of extension applications such as client authentication for enhanced server security, or session resumption for improved application performance.

TLS 1.3 is the latest version of the protocol and is enabled by default in Windows 11. This version eliminates obsolete cryptographic algorithms, enhances security over older versions, and aims to encrypt as much of the handshake as possible. The handshake is more performant with one fewer round trip per connection on average and supports only five strong cipher suites which provide perfect forward secrecy and less operational risk. Customers using TLS 1.3 (or Windows components that support it, including HTTP.SYS, WinInet, .NET, MsQUIC, and more) on Windows 11 will get more privacy and lower latencies for their encrypted online connections. Note that if the client or server application on either side of the connection does not support TLS 1.3, Windows will fall back to TLS 1.2.

DNS security

In Windows 11, the Windows DNS client supports DNS over HTTPS, an encrypted DNS protocol. This allows administrators to ensure their devices protect their name queries from on-path attackers, whether they are passive observers logging browsing behavior or active attackers trying to redirect clients to malicious sites. In a Zero Trust model where there is no trust placed in a network boundary, having a secure connection to a trusted name resolver is required.

Windows 11 provides Group Policy as well as programmatic controls to configure DNS over HTTP behavior. As a result, IT administrators can extent existing security models to adopt new security models such as Zero Trust. DNS over HTTP protocol can be mandated, ensuring that devices that use insecure DNS will fail to connect to network resources. IT administrators also have the option not to use DNS over HTTP for legacy deployments where network edge appliances are trusted to inspect plain-text DNS traffic. By default, Windows 11 will defer to the local administrator on which resolvers should use DNS over HTTP.

Support for DNS encryption integrates with existing Windows DNS configurations such as the Name Resolution Policy Table (NRPT), the system HOSTS file, as well as resolvers specified per network adapter or network profile. The integration helps Windows 11 ensure that the benefits of greater DNS security do not regress existing DNS control mechanisms.

Bluetooth protection

The number of Bluetooth devices connected to Windows continues to increase. Windows users connect their Bluetooth headsets, mice, keyboard, and other accessories and

improve their day-to-day PC experience by enjoying streaming, productivity, and gaming. Windows supports all standard Bluetooth pairing protocols, including classic and LE Secure connections, secure simple pairing, and classic and LE legacy pairing. Windows also implement host-based LE privacy. Windows updates help users stay current with OS and driver security features in accordance with the Bluetooth Special Interest Group (SIG) Standard Vulnerability Reports, as well as issues beyond those required by the Bluetooth core industry standards. Microsoft strongly recommends that you also ensure the firmware and/or software of your Bluetooth accessories are kept up to date.

IT-managed environments have a number of Bluetooth policies (MDM, Group Policy, and PowerShell) that can be managed through MDM tools such as Microsoft Intune. You can

configure Windows to use Bluetooth technology while supporting the security needs of your organization. For example, you can allow input and audio while blocking file transfer, force encryption standards, limit Windows discoverability, or even disable Bluetooth entirely for the most sensitive environments.

Securing Wi-Fi connections

Windows Wi-Fi supports industry standardized authentication and encryption methods when connecting to Wi-Fi networks. WPA (Wi-Fi Protected Access) is a security standard developed by the Wi-Fi Alliance to provide sophisticated data encryption and better user authentication. The current security standard for Wi-Fi Authentication is WPA3 which provides a more secure and reliable connection method and replaces WPA2 and the older security protocols. Opportunistic Wireless Encryption (OWE) is a technology that allows wireless devices to establish encrypted connections to public Wi-Fi hotspots.

WPA3 is supported in Windows 11 (WPA3 Personal and WPA3 Enterprise 192-bit Suite B) as well as OWE implementation for more security while connecting to Wi-Fi hotspots.

Windows 11 enhances Wi-Fi security by enabling additional elements of WPA3 security such as the new H2E protocol and WPA3 Enterprise Support which includes enhanced Server Cert validation and the TLS1.3 for authentication using EAP-TLS Authentication. Windows 11 provides Microsoft partners the ability to bring the best platform security on new devices.

WPA3 is now a mandatory requirement by WFA for any Wi-Fi Certification.

Windows defender firewall

Windows Defender Firewall with Advanced Security is an important part of a layered security model. It provides host-based, two-way network traffic filtering, blocking unauthorized traffic flowing into or out of the local device based on the types of networks to which the device is connected.

Windows Defender Firewall in Windows 11 offers the following benefits:

- Reduces the risk of network security threats:Windows Defender Firewall reduces the attack surface of a device with rules to restrict or allow traffic by many properties such as IP addresses, ports, or program paths. Reducing the attack surface of a device increases manageability and decreases the likelihood of a successful attack.

- Safeguards sensitive data and intellectual property:With its integration with Internet Protocol Security (IPsec), Windows Defender Firewall provides a simple way to enforce authenticated, end-to-end network communications. It provides scalable, tiered access to trusted network resources, helping to enforce the integrity of the data, and optionally helping to protect the confidentiality of the data.

- Extends the value of existing investments:Because Windows Defender Firewall is a host-based firewall that is included with the operating system, there is no additional hardware or software required. Windows Defender Firewall is also designed to complement existing non-Microsoft network security solutions through a documented application programming interface (API).

Windows 11 makes the Windows Defender Firewall easier to analyze and debug. IPsec behavior has been integrated with Packet Monitor (pktmon), an in-box cross-component

network diagnostic tool for Windows. Additionally, the Windows Defender Firewall event logs have been enhanced to ensure an audit can identify the specific filter that was responsible for any given event. This enables analysis of firewall behavior and rich packet capture without relying on third-party tools.

Virtual private networks (VPN)

Organizations have long relied on Windows to provide reliable, secured, and manageable virtual private network (VPN) solutions. The Windows VPN client platform includes built-in VPN protocols, configuration support, a common VPN user interface, and programming support for custom VPN protocols. VPN apps are available in the Microsoft Store for both enterprise and consumer VPNs, including apps for the most popular enterprise VPN gateways.

In Windows 11 we’ve integrated the most commonly used VPN controls right into the Windows 11 Quick Actions pane. From the Quick Actions pane, users can see the status of

their VPN, start and stop the VPN tunnels, and with one click can go to the modern Settings app for more control.

The Windows VPN platform connects to Azure Active Directory (Azure AD) and Conditional Access for single sign-on, including multi-factor authentication (MFA) through Azure AD. The VPN platform also supports classic domain-joined authentication. It’s supported by Microsoft Intune and other mobile device management (MDM) providers. The flexible VPN profile supports both built-in protocols and custom protocols, can configure multiple authentication methods, can be automatically started as needed or manually started by the end-user, and supports split-tunnel VPN and exclusive VPN with exceptions for trusted external sites.

With Universal Windows Platform (UWP) VPN apps, end users never get stuck on an old version of their VPN client. VPN apps from the store will be automatically updated as needed. Naturally, the updates are in the control of your IT admins.

The Windows VPN platform has been tuned and hardened for cloud-based VPN providers like Azure VPN. Features like AAD auth, Windows user interface integration, plumbing IKE traffic selectors, and server support are all built into the Windows VPN platform. The

integration into the Windows VPN platform leads to a simpler IT admin experience; user authentication is more consistent, and users can easily find and control their VPN.

SMB file services

SMB and file services are the most common Windows workload in the commercial and public sector ecosystem. Users and applications rely on SMB to access the files that run organizations large and small. In Windows 11, the SMB protocol has significant security updates to meet today’s threats, including AES-256 bits encryption, accelerated SMB signing, Remote Directory Memory Access (RDMA) network encryption, and an entirely new scenario, SMB over QUIC for untrusted networks.

SMB Encryption provides end-to-end encryption of SMB data and protects data from eavesdropping occurrences on internal networks. Windows 11 introduces AES-256-GCM and

AES-256-CCM cryptographic suites for SMB 3.1.1 encryption. Windows will automatically negotiate this more advanced cipher method when connecting to another computer that requires it and it can also be mandated on clients.

Windows 11 Enterprise, Education, and Pro Workstation SMB Direct now support encryption. For demanding workloads like video rendering, data science, or huge files, you can now operate with the same safety as traditional TCP and the performance of RDMA. Previously, enabling SMB encryption disabled direct data placement, making RDMA slow as TCP. Data is encrypted before order, leading to relatively minor performance degradation while adding AES-128 and AES-256 protected packet privacy.

Windows 11 introduces AES-128-GMAC for SMB signing. Windows will automatically negotiate this better-performing cipher method when connecting to another computer that

supports it. Signing prevents common attacks like a relay, spoofing, and is required by default when clients communicate with Active Directory domain controllers.

Finally, Windows 11 introduces SMB over QUIC (Preview), an alternative to the TCP network transport, providing secure, reliable connectivity to edge file servers over untrusted networks like the Internet and highly secure communications on internal networks. QUIC is an IETF-standardized protocol with many benefits compared to TCP, but most importantly, it always requires TLS 1.3 and encryption. SMB over QUIC offers an “SMB VPN” for telecommuters, mobile device users, and high-security organizations. All SMB traffic, including authentication and authorization within the tunnel, is never exposed to the underlying network. SMB behaves normally within the QUIC tunnel, meaning the user experience doesn’t change. SMB over QUIC will be a game-changing feature for Windows 11 accessing Windows file servers and eventually Azure Files and third parties.

Virus and threat protection

Today’s cyber threat landscape is more complex than ever. This new world requires new threat prevention, detection, and response approach. Microsoft Defender Antivirus, along with many other features built into Windows 11, are at the frontlines to protect customers against current and emerging threats.

Microsoft Defender Antivirus

Microsoft Defender Antivirus is a next-generation protection solution included in Windows 10 and Windows 11. Once you boot Windows, Microsoft Defender Antivirus continually monitors for malware, viruses, and security threats. In addition to this real-time protection, updates are downloaded automatically to help keep your device safe and protect it from threats. For example, if you have another antivirus app installed and turned on, Microsoft Defender Antivirus will turn off automatically. Likewise, if you uninstall the other app, Microsoft Defender Antivirus will turn back on.

Microsoft Defender Antivirus includes real-time, behavior-based, and heuristic antivirus protection. This combination of always-on content scanning, file and process behavior monitoring, and other heuristics prevents security threats. Microsoft Defender Antivirus continually scans for malware and threats. Also, it detects and blocks potentially unwanted applications (PUA), which are applications that are deemed to impact your device negatively but are not considered malware. Microsoft Defender Antivirus always-on on device prevention is integrated with cloud-delivered protection, which helps ensures near-instant detection and blocking of new and emerging threats. 9

Attack surface reduction

Available in Windows and Windows Server, attack surface reduction rules help prevent software behaviors that are often abused to compromise your device or network. By reducing the number of attack surfaces, you can reduce the overall vulnerability of your organization. In addition, administrators can configure specific attack surface reduction rules to help block certain behaviors, such as:

- Launching executable files and scripts that attempt to download or run files

- Running obfuscated or otherwise suspicious scripts

- Performing behaviors that apps don’t usually initiate during normal day-to-day work

For example, an attacker might try to run an unsigned script from a USB drive or have a macro in an Office document make calls directly to the Win32 API. Attack surface reduction rules can constrain these kinds of risky behaviors and improve the defensive posture of the device.

For comprehensive protection, follow steps to enable hardware-based isolation for Microsoft Edge and reduce the attack surface across applications, folders, devices, networks, and firewalls.

Lean more about attack surface reduction.

Tamper Protection

Attacks like ransomware attempt to disable security features on targeted devices, such as anti-virus protection. Bad actors like to disable security features to get easier access to users’ data, install malware, or otherwise exploit users’ data, identity, and devices without fear of being blocked. Tamper protection helps prevent these kinds of activities.

With tamper protection, malware is prevented from taking actions such as:

- Disabling virus and threat protection

- Disabling real-time protection

- Turning off behavior monitoring

- Disabling antivirus (such as IOfficeAntivirus (IOAV))

- Disabling cloud-delivered protection

- Removing security intelligence updates

Learn more about tamper protection.

Network Protection

Network protection in Windows helps prevent users from accessing dangerous IP addresses and domains that may host phishing scams, exploits, and other malicious content on the Internet. Network protection is part of attack surface reduction and helps provide an additional layer of protection for a user. Using reputation-based services, network protection blocks access to potentially harmful, low-reputation-based domains and IP addresses. Network protection works best with Microsoft Defender for Endpoint in enterprise environments, which provides detailed reporting into protection events as part of more significant investigation scenarios.

Learn more about how to protect your network.

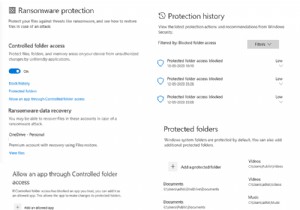

Controlled Folder Access

You can protect your valuable information in specific folders by managing app access to specific folders. Only trusted apps can access protected folders, specified when controlled folder access is configured. Typically, commonly used folders, such as those used for documents, pictures, and downloads, are included in the list of controlled folders.

Controlled folder access works with a list of trusted apps. Apps that are included in the list of trusted software work as expected. Apps that are not included in the trusted list are prevented from making any changes to files inside protected folders.

Controlled folder access helps protect users’ valuable data from malicious apps and threats, such as ransomware. Learn more about controlled folder access.

Exploit protection

Exploit protection automatically applies several exploit mitigation techniques to operating system processes and apps. Exploit protection works best with Microsoft Defender for Endpoint, which gives organizations detailed reporting into exploit protection events and blocks as part of typical alert investigation scenarios. In addition, you can enable exploit protection on an individual device and then use Group Policy to distribute the XML file to multiple devices simultaneously.

When mitigation is encountered on the device, a notification will be displayed from the Action Center. You can customize the message with your company details and contact information. You can also enable the rules individually to customize which techniques feature monitors.

You can use audit mode to evaluate how to exploit protection would impact your organization if it were enabled.

Windows 11 provides configuration options for exploit protection. You can prevent users from modifying these specific options with Group Policy.

Learn more about protecting devices from exploits.

Microsoft Defender SmartScreen

Microsoft Defender SmartScreen protects against phishing, malware websites and applications, and the downloading of potentially malicious files.

SmartScreen determines whether a site is potentially malicious by:

- Analyzing visited web pages looking for indications of suspicious behavior. If a page is suspicious, it will show a warning page to advise caution.

- Checking the visited sites against a dynamic list of reported phishing sites and malicious software sites. If it finds a match, Microsoft Defender SmartScreen shows a warning to let users know that the site might be malicious.

SmartScreen also determines whether a downloaded app or app installer is potentially malicious by:

- Checking downloaded files against a list of reported malicious software sites and programs known to be unsafe. SmartScreen warns the user that the site might be malicious if it finds a match.

- Checking downloaded files against a list of well-known and downloaded files by many Windows users. If the file is not on that list, it shows a warning advising caution.

The app and browser control section contains information and settings for Windows Defender SmartScreen. IT administrators and IT pros can get configuration guidance in the Windows Defender SmartScreen documentation library.

Microsoft Defender for Endpoint

Windows E5 customers benefit from Microsoft Defender for Endpoint, an enterprise endpoint detection and response capability that helps enterprise security teams detect, investigate, and respond to advanced threats. Organizations with a dedicated security operations team can use the rich event data and attack insights that Defender for Endpoint provides to investigate incidents. In addition, a defender for Endpoint brings together the following elements to give a complete picture of security incidents:

- Endpoint behavioral sensors:Embedded in Windows, these sensors collect and process behavioral signals from the operating system and send this sensor data to your private, isolated, cloud instance of Microsoft Defender for Endpoint.

- Cloud security analytics:Leveraging big-data, device-learning, and unique Microsoft optics across the Windows ecosystem, enterprise cloud products such as Microsoft 365 and online assets, behavioral signals are translated into insights, detections, and recommended responses to advanced threats.

- Threat intelligence:Microsoft’s threat intelligence is informed daily by trillions of security signals. Combined with our global team of security experts, cutting-edge artificial intelligence, and machine learning, we can see threats that others miss. Our threat intelligence helps provide unparalleled protection for our customers.

Defender for Endpoint is also part of Microsoft 365 Defender, a unified pre- and post-breach enterprise defense suite that natively coordinates detection, prevention, investigation, and response across endpoints, identities, email, and applications to provide integrated protection against sophisticated attacks.

Learn more about Microsoft Defender for Endpoint and Microsoft 365 Defender.

© 2021 Microsoft Corporation. All rights reserved.