इन दिनों, संगठनों को कई चुनौतियों का सामना करना पड़ता है। एक आईटी व्यवस्थापक के लिए, यह संभवतः बाहरी हार्ड ड्राइव, प्रिंटर और अन्य बाह्य उपकरणों जैसे अनधिकृत उपकरणों तक पहुंच को सीमित कर रहा है जो एक बड़ी समस्या के रूप में काम करते हैं।

अच्छी बात है कि Microsoft इस चुनौती से अवगत है। शायद यही कारण है कि उन्होंने नेटवर्क प्रशासकों को यह तय करने की अनुमति देने के लिए स्तरित समूह नीति सुविधा शुरू की है कि संगठन के नेटवर्क पर उपकरणों पर क्या स्थापित किया जा सकता है।

समूह नीति संपादक हमेशा आईटी प्रशासकों के लिए विंडोज़ पर सबसे शक्तिशाली उपकरणों में से एक रहा है। प्रत्येक संस्करण के साथ, Microsoft ने समूह नीति ऑब्जेक्ट (GPO) बनाने और प्रबंधित करने के नए तरीके जोड़े हैं।

एक चीज जो नहीं बदली है, वह यह समझने की आवश्यकता है कि समूह नीति कैसे काम करती है इससे पहले कि आप इसे अपने उद्यम में सफलतापूर्वक लागू कर सकें। यह मार्गदर्शिका समूह नीति को प्रबंधित करने और Windows 11 पर एक स्तरित समूह नीति का उपयोग करने का एक परिचय प्रदान करती है।

Windows उपकरणों पर समूह नीति:एक त्वरित अवलोकन

किसी और चीज़ से पहले, समूह नीति क्या है?

यह एक विंडोज फीचर है जहां नेटवर्क एडमिनिस्ट्रेटर सेटिंग्स की एक विस्तृत श्रृंखला को प्रबंधित और नियंत्रित कर सकते हैं। यह सिस्टम व्यवस्थापकों के लिए अनुप्रयोगों, उपयोगकर्ता सेटिंग्स, और अन्य को कॉन्फ़िगर करने के लिए एक केंद्रीकृत स्थान के रूप में कार्य करता है।

जब ठीक से उपयोग किया जाता है, तो समूह नीति संपादक संगठनों को उसी नेटवर्क के भीतर कंप्यूटर और अन्य उपकरणों की सुरक्षा में सुधार करने की अनुमति देता है। यह नेटवर्क को खतरों, मैलवेयर और अन्य हमलों से बचाने में मदद करेगा।

ग्रुप पॉलिसी ऑब्जेक्ट (GPO) क्या है?

GPO सेटिंग्स का एक समूह है जो Microsoft प्रबंधन कंसोल समूह नीति संपादक का उपयोग करके बनाया जाता है। इन वस्तुओं को विभिन्न सक्रिय निर्देशिका कंटेनरों से जोड़ा जा सकता है, जैसे डोमेन और साइट।

सुरक्षा उद्देश्यों के लिए समूह नीति वस्तुओं का कई तरह से उपयोग किया जा सकता है। नीचे कुछ उदाहरण परिदृश्य दिए गए हैं:

- एक GPO का उपयोग उस लैंडिंग पृष्ठ को सेट करने के लिए किया जा सकता है जिसे उपयोगकर्ता अपने ब्राउज़र को लॉन्च करते समय या एक नया टैब खोलते समय देखता है।

- सिस्टम व्यवस्थापक एक GPO का उपयोग यह निर्धारित करने के लिए कर सकते हैं कि नेटवर्क में उपलब्ध प्रिंटर की सूची में कौन से नेटवर्क से जुड़े प्रिंटर दिखाई देंगे।

- जीपीओ का उपयोग कुछ सुरक्षा प्रथाओं और प्रोटोकॉल को बदलने के लिए भी किया जा सकता है, जैसे कि इंटरनेट कनेक्शन प्रतिबंध और स्क्रीन समय निर्धारित करना।

GPO कैसे संसाधित होते हैं?

जिस पदानुक्रम का GPO संसाधित किया जाना है, वह उपयोगकर्ता के उपकरण पर लागू सेटिंग्स को प्रभावित करेगा। इस पदानुक्रम को LSDOU कहा जाता है, जो स्थानीय, साइट, डोमेन, संगठनात्मक इकाई का संक्षिप्त नाम है।

LSDOU के साथ, स्थानीय कंप्यूटर नीति को पहले संसाधित किया जाता है। इसके बाद साइट स्तर से डोमेन विज्ञापन नीतियां होंगी। अंत में, संगठनात्मक इकाइयों को संसाधित किया जाता है। यदि कोई नीति LSDOU के साथ विरोध करती है, तो अंतिम लागू नीति जीत जाती है।

समूह नीतियों का उपयोग क्यों करें?

तो, क्या आपको इन नीतियों का उपयोग करना चाहिए? क्या आप उनसे लाभान्वित होंगे?

निःसंदेह तुमसे हो सकता है। समूह नीतियां यह सुनिश्चित कर सकती हैं कि आपका संवेदनशील डेटा हैकर्स के खिलाफ सुरक्षित है और यह कि आपका आईटी इन्फ्रास्ट्रक्चर सही तरीके से स्थापित किया गया है।

यह जानकर आश्चर्य होता है कि विंडोज उतना सुरक्षित नहीं है जितना आपने सोचा था। शुक्र है, जीपीओ को ऑपरेटिंग सिस्टम के भीतर किसी भी सुरक्षा अंतराल को दूर करने के लिए डिज़ाइन किया गया है। उदाहरण के लिए, वे आपको ऐसी नीति लागू करने की अनुमति देते हैं जहां उपयोगकर्ताओं के पास अपना काम करने के लिए आवश्यक उपकरणों तक सीमित पहुंच हो।

हालाँकि, समूह नीति संपादक के लाभ केवल सुरक्षा तक ही सीमित नहीं हैं। समूह नीतियों को लागू करने के अन्य लाभ नीचे दिए गए हैं:

- सिस्टम प्रबंधन - समय लेने वाले कार्यों को सरल बनाने के लिए एक समूह नीति का उपयोग किया जा सकता है। अपने संगठन में शामिल होने वाले एक नए उपयोगकर्ता के परिवेश को कॉन्फ़िगर करने का प्रयास करने में लगने वाले घंटों की बचत के लिए इसे लागू करें।

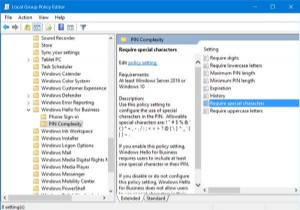

- पासवर्ड नीति - बहुत से संगठन बिना पासवर्ड की नीति के साथ काम कर रहे हैं, और अन्य यहां तक कि उपयोगकर्ताओं को ऐसे क्रेडेंशियल सेट करने की अनुमति देते हैं जो समाप्त नहीं होते हैं। जैसा कि हम सभी जानते हैं कि जो पासवर्ड नियमित रूप से नहीं बदले जाते हैं, उनके हैक होने का खतरा होता है। समूह नीति के साथ, संगठन पासवर्ड बनाने में नियम निर्धारित कर सकते हैं, जिसमें लंबाई और जटिलता जैसे पैरामीटर शामिल हैं।

- स्वास्थ्य जांच - आप ऐप और सॉफ़्टवेयर अपडेट को परिनियोजित करने के लिए समूह नीति का उपयोग कर सकते हैं। ऐसा करने से यह सुनिश्चित होगा कि आपका पर्यावरण स्वस्थ है और सुरक्षा खतरों से सुरक्षित है।

विंडोज 11 पर लेयर्ड ग्रुप पॉलिसी फीचर क्या है?

स्तरित समूह नीति सुविधा माइक्रोसॉफ्ट द्वारा विंडोज 10/11 और विंडोज 11 उपकरणों पर पेश की गई एक नई कार्यक्षमता है। यहां बताया गया है कि सॉफ्टवेयर दिग्गज इस सुविधा का वर्णन कैसे करते हैं:

“डिवाइस स्थापना नीतियों का उपयोग किसी संगठन में सभी मशीनों के लिए आंतरिक और बाहरी दोनों तरह के किसी भी उपकरण की स्थापना को प्रतिबंधित करने के लिए किया जाता है, जबकि पूर्व-अधिकृत उपकरणों के एक छोटे से सेट को उपयोग/स्थापित करने की अनुमति दी जाती है। प्रत्येक डिवाइस में 'डिवाइस आइडेंटिफ़ायर' का एक सेट होता है जिसे सिस्टम (वर्ग, डिवाइस आईडी और इंस्टेंस आईडी) द्वारा समझा जाता है। अनुमति सूची, जो सिस्टम व्यवस्थापक द्वारा लिखी जाती है, में पहचानकर्ताओं के सेट होते हैं जो विभिन्न उपकरणों का प्रतिनिधित्व करते हैं - इस तरह एक सिस्टम समझता है कि किस डिवाइस की अनुमति है और कौन सा अवरुद्ध है।"

इस सुविधा का लक्ष्य मशीनों को भ्रष्टाचार से बचाना, संगठनों के भीतर समर्थन मामलों की संख्या को कम करना और सबसे महत्वपूर्ण बात, डेटा चोरी से बचना है। यह नीति किसी आंतरिक या बाहरी संगठन में उपकरणों की स्थापना या उपयोग को प्रतिबंधित करने के लिए लागू की जा सकती है। मूल रूप से, IT व्यवस्थापकों का इस बात पर पूर्ण नियंत्रण होता है कि कौन से उपकरण स्थापित या उपयोग किए जा सकते हैं।

क्या एक स्तरित समूह नीति Windows 10/11 पर कार्य करती है?

WinAero उपयोगकर्ताओं के लिए, एक स्तरित समूह नीति नई नहीं हो सकती है क्योंकि इसे पहली बार विंडोज 10 संस्करण 21H2 में रोल आउट किया गया था। अन्य Windows 10 संस्करणों के लिए, यह नीति Microsoft द्वारा पिछले जुलाई 2021 में ही शुरू की गई है।

प्रतिबंध नीतियों को कुछ डिवाइस पहचानकर्ताओं का उपयोग करके सेट किया जा सकता है, जिनसे विंडोज 10/11 पहले से ही परिचित है। इन पहचानकर्ताओं में क्लास, इंस्टेंस आईडी और डिवाइस आईडी शामिल हैं।

इस सुविधा की अनुमति सूची को सिस्टम व्यवस्थापक द्वारा लिखे जाने की आवश्यकता है, और इसमें पहचानकर्ताओं का एक सेट होता है जो प्रत्येक एक विशिष्ट डिवाइस का प्रतिनिधित्व करता है। इस सूची के माध्यम से, सिस्टम यह निर्धारित कर सकता है कि किन उपकरणों को एक्सेस दिया जा सकता है और किन उपकरणों को ब्लॉक किया जाना चाहिए।

इस स्तरित समूह नीति को जोड़ने से, सिस्टम प्रशासक इससे लाभान्वित हो सकते हैं:

- सहज उपयोग - इस नीति के साथ, सिस्टम प्रशासकों को अन्य यूएसबी कक्षाओं की स्थापना को रोकने के लिए डिवाइस कक्षाओं को जानने की जरूरत नहीं है। यह उन्हें केवल स्क्रिप्ट पर ध्यान केंद्रित करने की अनुमति देता है।

- लचीलापन - सहज उपयोग के अलावा, यह नीति इस क्रम में पदानुक्रमित लेयरिंग का परिचय देती है:इंस्टेंस आईडी, हार्डवेयर आईडी और संगत आईडी, क्लास और रिमूवेबल डिवाइस प्रॉपर्टी।

Windows 11 पर स्तरित समूह नीति कैसे लागू करें

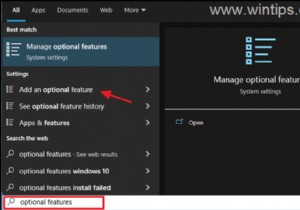

इस पथ का अनुसरण करके एक स्तरित समूह नीति को आसानी से पहुँचा और लागू किया जा सकता है:

कंप्यूटर कॉन्फ़िगरेशन -> व्यवस्थापकीय टेम्पलेट -> सिस्टम -> डिवाइस स्थापना -> डिवाइस स्थापना प्रतिबंध ।

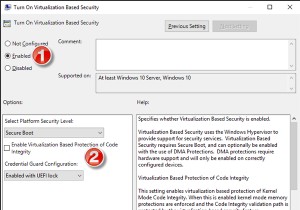

एक बार डिवाइस इंस्टॉलेशन प्रतिबंध फ़ोल्डर में, पहली नीति जिसे सक्षम करने की आवश्यकता होती है, वह है सभी डिवाइस मिलान मानदंडों में डिवाइस इंस्टॉलेशन नीतियों को अनुमति दें और रोकें के लिए मूल्यांकन का स्तरित क्रम लागू करें . इसके बाद, नीतियों का एक और सेट होगा जिसे पदानुक्रमित क्रम में सक्षम करने की आवश्यकता होगी:डिवाइस इंस्टेंस आईडी -> डिवाइस आईडी -> डिवाइस सेटअप क्लास -> रिमूवेबल डिवाइस ।

इनमें से प्रत्येक के लिए यहां एक बेहतर व्याख्या दी गई है:

- डिवाइस इंस्टेंस आईडी - यह एक अद्वितीय, सिस्टम द्वारा आपूर्ति की जाने वाली डिवाइस पहचान स्ट्रिंग है जो सिस्टम में नए उपकरणों की पहचान कर सकती है। डिवाइस इंस्टेंस आईडी अन्य उपकरणों की स्थापना को रोकता है, जो उनसे मेल खाने वाले ड्राइवरों का उपयोग करते हैं। इसी तरह, ये आईडी उन उपकरणों की स्थापना की अनुमति देते हैं जो उनसे मेल खाने वाले ड्राइवरों का उपयोग करते हैं।

- डिवाइस आईडी - विंडोज इस स्ट्रिंग का उपयोग डिवाइस को ड्राइवर पैकेज से मिलाने के लिए करता है। यह स्ट्रिंग बहुत विशिष्ट से लेकर सामान्य तक हो सकती है। डिवाइस आईडी स्ट्रिंग या तो हार्डवेयर आईडी या संगत आईडी हो सकती है। डिवाइस आईडी उन उपकरणों की स्थापना को रोकता है, जो उनसे मेल खाने वाले ड्राइवरों का उपयोग करते हैं। ये आईडी उन उपकरणों की स्थापना की अनुमति भी दे सकते हैं, जो उनसे मेल खाने वाले ड्राइवरों का उपयोग करते हैं।

- डिवाइस सेटअप क्लास - जिसे क्लास भी कहा जाता है, यह एक अन्य प्रकार की पहचान स्ट्रिंग है। यह डिवाइस का निर्माता है जो ड्राइवर पैकेज में डिवाइस को क्लास असाइन करता है। डिवाइस सेटअप क्लास उन डिवाइसों की स्थापना को रोकता है, जो उनसे मेल खाने वाले ड्राइवरों का उपयोग करते हैं। यह उन उपकरणों की स्थापना की भी अनुमति देता है, जो उनसे मेल खाने वाले ड्राइवरों का उपयोग करते हैं।

- हटाने योग्य उपकरण - इन मापदंडों का उपयोग हटाने योग्य उपकरणों की स्थापना को रोकने के लिए किया जाता है। रिमूवेबल डिवाइसेस को क्लास आईडी या डिवाइस आईडी जोड़कर कॉन्फ़िगर किया जा सकता है। फिर, परिवर्तन लागू करें।

नीति की स्तरित संरचना के कारण, इसका उपयोग उन उपकरणों की स्थापना को रोकें जिन्हें अन्य नीति सेटिंग सुविधा द्वारा वर्णित नहीं किया गया है पर उपयोग किया जा सकता है ।

संगत आईडी और हार्डवेयर आईडी कैसे खोजें

संगत आईडी और हार्डवेयर आईडी खोजने के लिए, इन चरणों का पालन करें:

- Windows + X . का उपयोग करके डिवाइस प्रबंधक तक पहुंचें सूची से डिवाइस मैनेजर चुनें।

- डिवाइस पर राइट-क्लिक करें।

- चुनें गुण ।

- विवरण तक पहुंचें

- क्लिक करें संपत्ति हार्डवेयर आईडी, क्लास आईडी, और अन्य जैसे आवश्यक विवरण ढूंढने के लिए।

अनुमति सूची में डिवाइस आईडी कैसे जोड़ें

अनुमति सूची में डिवाइस आईडी जोड़ने के लिए, बस नीचे दिए गए चरणों का संदर्भ लें:

- खोलें इनमें से किसी भी डिवाइस आईडी से मेल खाने वाले उपकरणों की स्थापना की अनुमति दें

- सक्षमचुनें ।

- विकल्प पर जाएं अनुभाग और दिखाएं . पर क्लिक करें

- एक हार्डवेयर आईडी जोड़ें या एक संगत आईडी सूची में।

- लागू करें . दबाकर परिवर्तनों को सहेजें

सिस्टम व्यवस्थापकों को डिवाइस स्थापना प्रतिबंधों को ओवरराइड करने की अनुमति कैसे दें

डिवाइस स्थापना प्रतिबंधों को ओवरराइड करने की अनुमति देने के लिए आपको एक निश्चित नीति को सक्षम करने की आवश्यकता है। एक बार इसके सक्षम हो जाने पर, सिस्टम व्यवस्थापक हार्डवेयर जोड़ें . का उपयोग कर सकते हैं या ड्राइवर अपडेट करें डिवाइस को इंस्टॉल और अपडेट करने के लिए विज़ार्ड।

सारांश

इस लेख में, हमने आपको दिखाया है कि अपने विंडोज 10/11 वातावरण के लिए एक स्तरित समूह नीति को कैसे लागू किया जाए। हमने यह भी चर्चा की है कि समूह नीति क्या है और इससे आपके संगठन को कैसे लाभ होगा। हमें उम्मीद है कि यह मददगार रहा है! अगर कुछ और है जो हम आपके लिए कर सकते हैं, तो कृपया हमें और पढ़कर या आज ही हमारी वेबसाइट पर जाकर हमें बताएं।